Crypto-Ransomware vs Locker-Ransomware: wie sie sich unterscheiden

Ransomware ist wohl eine der gefährlichsten Bedrohungen im Internet. Dies ist bei Cyberkriminellen sehr beliebt geworden, da sie sich auf Kosten der infizierten Opfer, bei denen es sich sowohl um private Benutzer als auch um Unternehmen handelt, einen finanziellen Vorteil verschaffen können. Wir können jedoch verschiedene Arten finden. In diesem Artikel erklären wir, was die Krypto-Ransomware und was ist das Ransomware-Schließfach . Dies sind zwei Sorten, die zwar den gleichen Zweck haben, aber nicht auf die gleiche Weise wirken. Wir erklären, woraus sie bestehen.

Was ist Krypto-Ransomware?

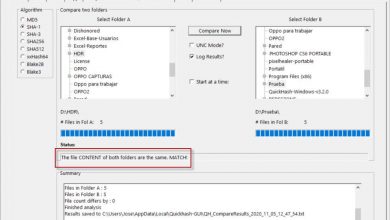

Auf der einen Seite haben wir die sogenannte Krypto-Ransomware. In diesem Fall ist diese Malware verschlüsselt Dateien auf einem Computer. Das Opfer könnte seine Dokumente nicht öffnen, da sie zuvor von der Ransomware identifiziert und verschlüsselt wurden, sodass es unmöglich ist, sie ohne Kenntnis des Entschlüsselungsschlüssels zu öffnen.

Hacker werden nach einem fragen finanzielles Lösegeld , eine Zahlung, um die Möglichkeit zu bieten, diese Dateien zu entschlüsseln. Ohne dieses Passwort könnten sie nicht normal darauf zugreifen. Normalerweise erfolgt die Zahlung in Kryptowährungen wie Bitcoin.

Es gibt viele Arten von kryptografischer Ransomware. Einige der beliebtesten sind Locky ou WannaCry . Sie sollen Dateien auf dem infizierten System verschlüsseln. Diese Arten von Bedrohungen infizieren sich normalerweise durch bösartige Dateien, die das Opfer öffnet. Sie können auch alle Schwachstellen auf diesem Computer ausnutzen.

Was ist Locker-Ransomware?

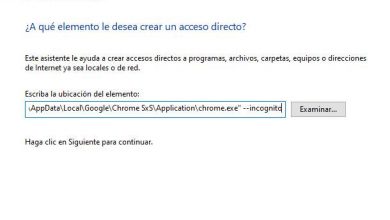

Eine andere Variante ist die sogenannte Locker-Ransomware. Wir haben gesehen, dass das vorherige Chaos, die Krypto-Ransomware, versucht hat, Dateien auf einem System zu verschlüsseln. In diesem Fall macht die Locker-Ransomware Folgendes: Zugriff auf ein Gerät blockieren . Es würde beispielsweise verhindern, dass ein Benutzer Ihren Computer betritt.

Zweifellos stehen wir vor einem sehr wichtigen Problem, da wir unserem Team nicht beitreten konnten. Nicht nur auf die Dateien zugreifen, sondern in diesem Fall konnten wir nicht in das System gelangen. Es blockiert die Benutzeroberfläche.

Wie im vorherigen Fall werden sie im Gegenzug für den Beitrag des Opfers ein finanzielles Lösegeld verlangen. Sobald die Zahlung erfolgt ist, zumindest auf dem Papier, würden sie die Verschlüsselung bereitstellen, um normal auf dieses System zugreifen zu können.

Sie neigen auch dazu, sich durch bösartige Dateien zu infizieren, die das Opfer erreichen, z. B. Word- oder PDF-Dateien. Von dort und einmal ausgeführt endet der Angriffsprozess mit der Verschlüsselung des Computers.

Ein Beispiel ist Ransomware Reveton . Verhindert, dass das Opfer eine Verbindung zu Ihrem Computer herstellt. Dies ist, wie wir sehen, der Hauptzweck des Ransomware-Schließfachs.

So vermeiden Sie, Opfer von Ransomware zu werden

Wir können sagen, dass die Tipps, die wir erwähnen werden, den beiden Sorten, die wir erklärt haben, gemeinsam sind. Sowohl für Krypto-Ransomware als auch für Ransomware-Schließfach können wir eine Reihe von Empfehlungen berücksichtigen, mit dem einzigen Ziel, eine Infektion unserer Systeme zu verhindern und Sicherheitsprobleme zu erzeugen.

Das erste und wichtigste ist die gesunder Menschenverstand . Wir haben gesehen, dass der Angreifer in den meisten Fällen eine Benutzerinteraktion benötigt. Dies bedeutet, dass das Opfer eine schädliche Datei öffnen oder auf einen per E-Mail erhaltenen Link zugreifen muss, um böswillig geänderte Software herunterzuladen. Wenn wir dies berücksichtigen und keine Fehler machen, haben wir viel zu gewinnen.

Es ist auch wichtig zu haben Sicherheitstools . Antivirus kann zusammen mit anderen Sicherheitsprogrammen das Eindringen von Bedrohungen verhindern, die unsere Systeme gefährden. Wir sprechen nicht nur über Ransomware, sondern auch darüber, uns vor jeder anderen Art von Malware zu schützen, die Computer infizieren kann.

Was schließlich nicht fehlen darf, ist die neueste Versionen und Fehlerbehebungen zur Verfügung. Wir haben gesehen, dass manchmal Schwachstellen auftauchen, die von Hackern für ihre Angriffe ausgenutzt werden. Die Installation der neuesten Patches kann uns helfen, diese Probleme zu vermeiden.