Você quer começar a usar o Tor? Recomendações antes de fazer

Se você deseja manter sua segurança online, privacidade e anonimato, você pode ter ouvido falar ou lido sobre Portão . O mais notável é o navegador gratuito Tor, que afirma oferecer uma navegação segura, respeitando sua privacidade e promovendo o maior anonimato possível na Internet. Essa solução foi adotada por um público bastante grande, de ativistas a cibercriminosos. Uma das coisas que mais se destacam no Tor é sua proposta de proteger o usuário com “camadas”.

Proteção de cebola

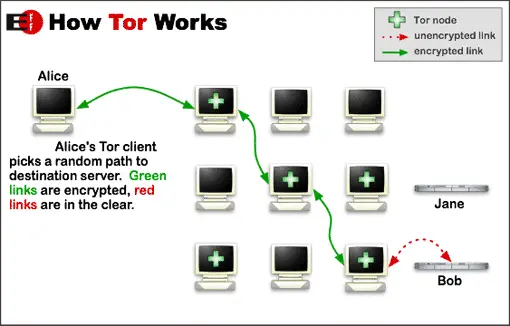

Você notou o logotipo do Tor? É possível ver um cebola roxa . O tráfego gerado pela rede e que passa por seus nós o faz na companhia de várias camadas de criptografia. Essas camadas são decodificadas à medida que os dados trafegam pela rede e são descobertos por cada um dos nós, camada por camada. Em seguida, há um ato semelhante à remoção de cada camada de uma cebola roxa.

O diagrama que compartilhamos acima nos mostra tráfego de dados que ocorre através dos nós que fazem parte da rede Tor. Um usuário que se conecta a essa rede, gera tráfego totalmente criptografado e autenticado e verifica a integridade de todos os dados enviados e recebidos. Este começa a passar por certos nós (o exemplo mostra que passa por três nós) e forma um caminho aleatório. Isso significa que o tráfego nem sempre passará pelos mesmos nós.

No entanto, o Tor não tem um criptografia ponta a ponta . Em algum ponto, os dados precisam ir para a Internet, portanto, no momento em que saem da rede Tor através do nó de saída, eles são expostos como se estivessem em uma base regular. Portanto, os dados não são mantidos criptografados nesta última parte. Conforme visto no diagrama, a seta vermelha simboliza os dados que são novamente expostos na Internet. Sem qualquer criptografia.

Navegador Tor: por que não usá-lo

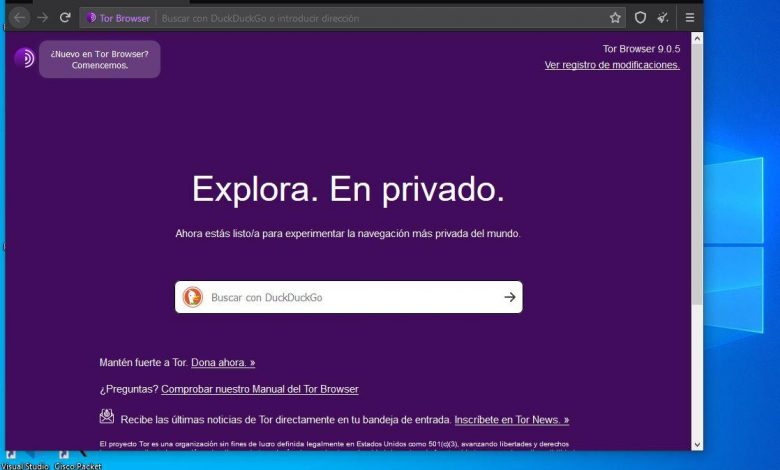

Este software é baseado em Mozilla Firefox com algumas modificações feitas especificamente para usar a rede Tor da maneira mais eficiente possível e com todas as medidas de segurança ativadas. Como mencionamos, você não deve pagar nada se quisermos fazer o download e usá-lo. Infelizmente, o principal problema é a lentidão. Tor não é recomendado para atividades online que requerem muita largura de banda e / ou acessórios (plug-ins) , nem para o tráfego de rede P2P, como compartilhamento de arquivos via Torrent, é claro, não é recomendável realizar tarefas onde precisamos de latência mínima, porque passar por vários nós a latência aumenta muito.

Para surpresa de muitas pessoas, outro ponto contra esse navegador e sua rede em questão é a segurança. Principalmente quando os dados precisam sair da rede Tor. Sabe-se que os dados saem da rede Tor sem qualquer criptografia, portanto, é possível capturar todo o tráfego nesses nós de saída e, em seguida, analisar todo o tráfego.

Se seus dados pessoais e / ou altamente confidenciais passaram pela rede Tor, você pode estar em apuros. Qualquer pessoa que esteja nesse nó de saída e tenha a capacidade de fazer isso pode coletá-los e identificá-lo para liderar ataques em potencial. Uma alternativa que algumas pessoas usam é o uso adicional de um provedor VPN confiável, com o objetivo de proteger o tráfego do início ao fim.

Como mencionamos acima, a rede Tor é conhecida por ser bastante lenta. E se adicionarmos a conectividade via VPN, a lentidão pode ser pior porque o tráfego que passa pelo túnel também passa por vários processos de criptografia. Portanto, a velocidade neste tipo de situação não é um fator que estará presente. No entanto, de que serve o Tor se não se destina ao uso "normal"?

Ativistas e pessoas cientes do privacidade online e anonimato aproveite a web e o navegador. Por outro lado, muitas atividades ilegais de acordo com a lei são transmitidas pelo Tor, pois ele é frequentemente usado para acessar o dark web .

E você acha? Você usaria mesmo assim?