Meilleures pratiques pour configurer n’importe quel pare-feu sur n’importe quel système

Les pare-feu sont un outil fondamental pour protéger adéquatement à la fois nos PC, le routeur et l’ensemble du réseau contre les intrusions externes. Les pare-feu nous permettront de contrôler le trafic vers et depuis une destination, en incorporant différentes règles. Si le paquet reçu ou envoyé est conforme à une règle configurée, une des trois actions typiques des firewalls sera exécutée : autoriser le paquet (ACCEPT), refuser le paquet et le supprimer (DROP), lancer un message de rejet (reject). Savoir configurer un pare-feu, que ce soit via la ligne de commande ou dans une interface utilisateur graphique est aussi important que de connaître les bonnes pratiques pour le faire. Aujourd’hui, dans RedesZone, nous allons vous faire une série de recommandations pour configurer correctement votre pare-feu.

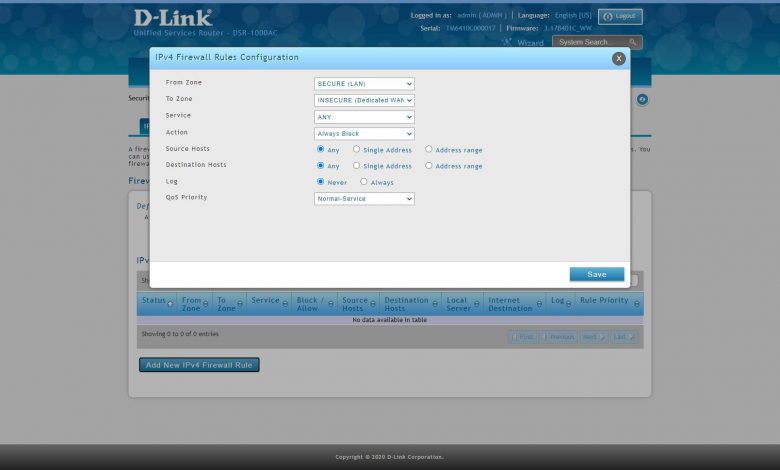

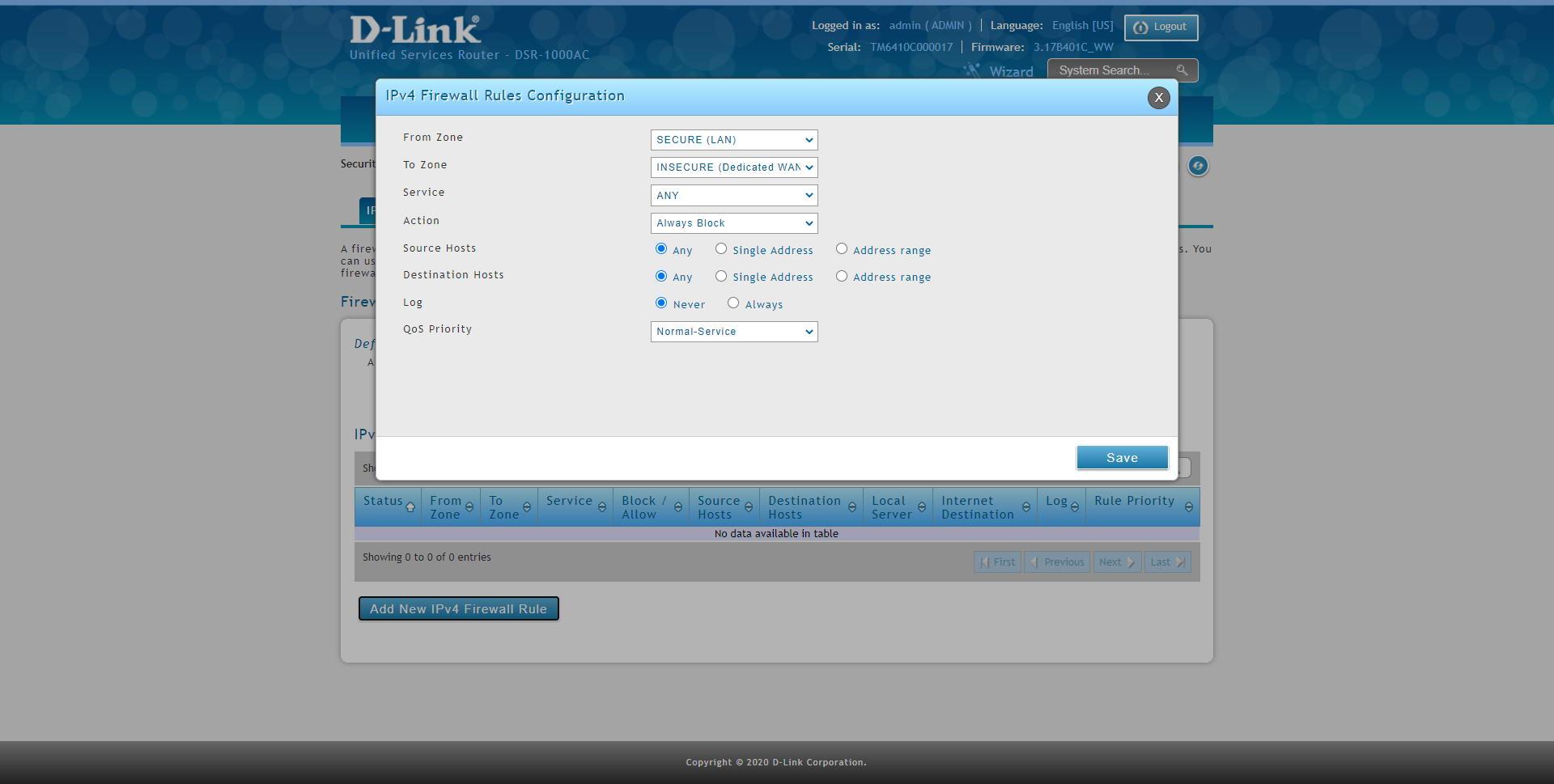

Refuser implicitement le trafic (par défaut)

Les pare-feu autorisent deux types de politiques lorsqu’il s’agit d’autoriser ou de refuser le trafic, configurer une politique restrictive avec le trafic réseau qui va et vient est quelque chose de totalement fondamental pour protéger adéquatement les ordinateurs et aussi le réseau. Les pare-feu peuvent être configurés de deux manières différentes :

- Politique permissive : tout trafic provenant de n’importe quelle IP et interface est autorisé, seul ce qui est explicitement bloqué dans le pare-feu sera bloqué.

- Politique restrictive : aucun trafic provenant d’une adresse IP ou d’une interface n’est autorisé, seul le trafic explicitement autorisé dans le pare-feu sera autorisé.

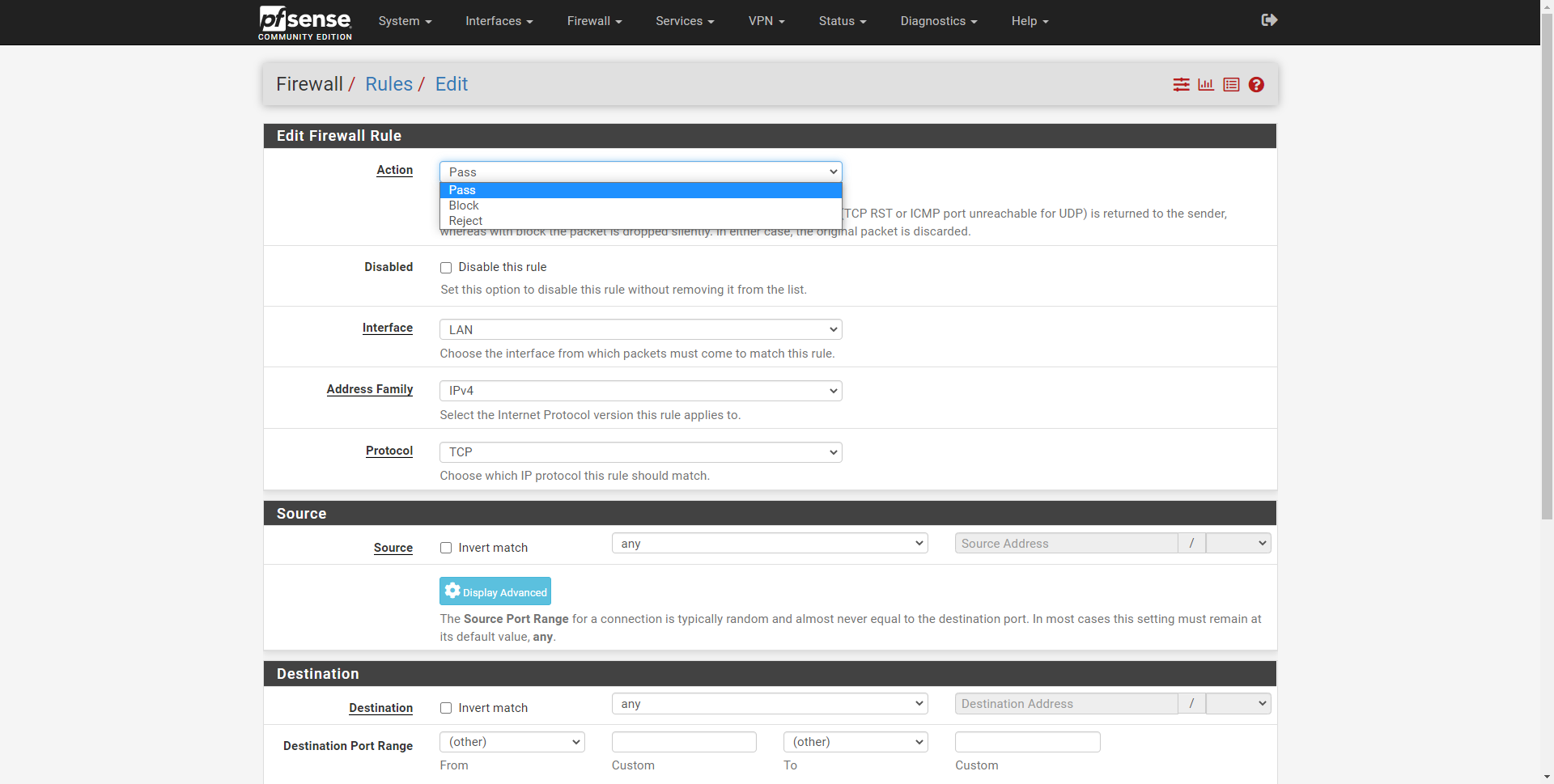

Pour la sécurité, nous devons toujours configurer la politique de pare-feu comme «restrictive» , en fait, de nombreux logiciels de pare-feu par défaut sont déjà configurés avec cette politique de routeurs et de pare-feu professionnels, c’est-à-dire que nous avons une règle implicite à la fin qui indique un » deny all» comme avec les routeurs Cisco ou les systèmes d’exploitation orientés pare-feu comme pfSense. Par conséquent, si nous n’avons pas de règle «autoriser quelque chose», automatiquement tout le trafic est refusé par défaut, afin d’avoir la meilleure sécurité possible.

Les administrateurs système et réseau doivent toujours configurer le pare-feu pour n’autoriser que le trafic minimum essentiel au bon fonctionnement du système et bloquer tout autre trafic qui n’est pas nécessaire. De cette façon, la grande majorité des règles que nous avons dans le pare-feu seront « autoriser » et non « refuser », car nous aurons un refus implicite à la fin de la liste.

Optimiser les règles créées et les ordonner

Un autre aspect très important est que tous les pare-feux évaluent les différentes règles de manière séquentielle, de haut en bas, nous devons donc suivre quelques recommandations pour que les règles fonctionnent correctement :

- Les règles les plus spécifiques devraient être placées en tête , au-dessus des règles plus générales. Par exemple, imaginons que nous voulions autoriser une certaine IP, mais bloquer le reste des ordinateurs sur le même réseau. Il faut d’abord mettre «autoriser l’IP» puis «bloquer le sous-réseau». Si nous mettons la règle la plus générale en premier (bloquer le sous-réseau), la règle la plus stricte (autoriser l’IP) ne sera jamais respectée.

- Les règles les plus générales devraient aller au-dessous des plus spécifiques .

Une autre recommandation lors de la configuration d’un pare-feu est l’ ordre des règles , les règles qui doivent être le plus «vérifiées» doivent aller le plus haut possible, et les règles les moins «vérifiées» en bas, pour optimiser les performances du pare – feu , car le le système d’exploitation doit tous les vérifier de haut en bas.

- Les règles qui vont être remplies le plus de fois, placez-les aussi haut que possible.

- Les règles les moins à suivre, ci-dessous.

Selon le système d’exploitation et le pare-feu, nous pouvons avoir différentes politiques de pare-feu sur différentes interfaces. Par exemple, dans le système d’exploitation pfSense qui est professionnel, l’interface Internet WAN a un refus implicite, cependant, tout ce qui sort du LAN est autorisé par défaut. Nous pouvons également faire la même chose sur les systèmes basés sur Linux tels que Debian via iptables ou nftables, en configurant la politique par défaut dans les différentes tables et chaînes.

La liste des règles la plus courte possible

Lorsque nous configurons un pare-feu, il est fortement recommandé que la liste des règles que nous allons incorporer soit la plus courte possible, afin de pouvoir les gérer et les maintenir correctement. Si nous avons un total de 10 règles que nous pourrions « résumer » avec une seule règle, en utilisant des « alias » ou des ensembles d’adresses IP et de ports, c’est bien mieux. Il est toujours conseillé d’avoir le nombre minimum de règles pour plusieurs raisons :

- Les défauts peuvent être détectés plus rapidement.

- La gestion des règles sera plus facile en ayant peu de règles.

- Performances du pare-feu, le système n’aura pas à vérifier 100 règles mais seulement 5, par conséquent, les performances augmenteront et la consommation CPU diminuera.

Vérifiez que les règles sont toujours en vigueur sur le réseau

Il est fortement recommandé de revoir les règles du pare-feu avec une certaine fréquence, pour vérifier que les conditions pour autoriser ou refuser le trafic que nous voulons sont toujours remplies. Si nous sommes dans un environnement statique où il n’y a eu aucun changement, alors il ne sera pas nécessaire de maintenir ces règles de manière régulière, cependant, dans les réseaux qui changent, nous devrons nous en occuper.

Si, dans un certain réseau, nous allons éliminer un serveur ou un PC et qu’il se trouve dans le pare-feu filtré, nous devons vérifier si nous voulons continuer à autoriser ou à refuser ce trafic, c’est-à-dire maintenir le pare-feu à jour en fonction du réseau.

Documenter toutes les règles dans le champ «description»

Dans toutes les règles que nous allons créer dans le pare-feu, il est absolument nécessaire d’écrire dans le champ de description ce que fait cette règle particulière. Quand on va configurer un firewall, on sait parfaitement ce qu’on veut autoriser ou refuser, mais au bout de 2 ou 3 mois, et même s’il est géré par quelqu’un d’autre, on a généralement oublié ou ne sait pas très bien ce que c’est . vous autorisez ou refusez, et vous devez « tirer » le fil pour « deviner » ce que fait cette règle particulière.

Lorsque nous réviserons la configuration du pare-feu à l’avenir, nous apprécierons d’avoir intégré ces descriptions dans le pare-feu ou dans la documentation de configuration, pourquoi elles sont nécessaires et pourquoi nous les avons créées de cette façon. Bien entendu, il est absolument nécessaire de tenir à jour ce document de configuration du pare-feu et d’effectuer des revues de configuration périodiques. Chaque fois que nous allons mettre à jour la documentation, nous devons apporter les modifications correspondantes.

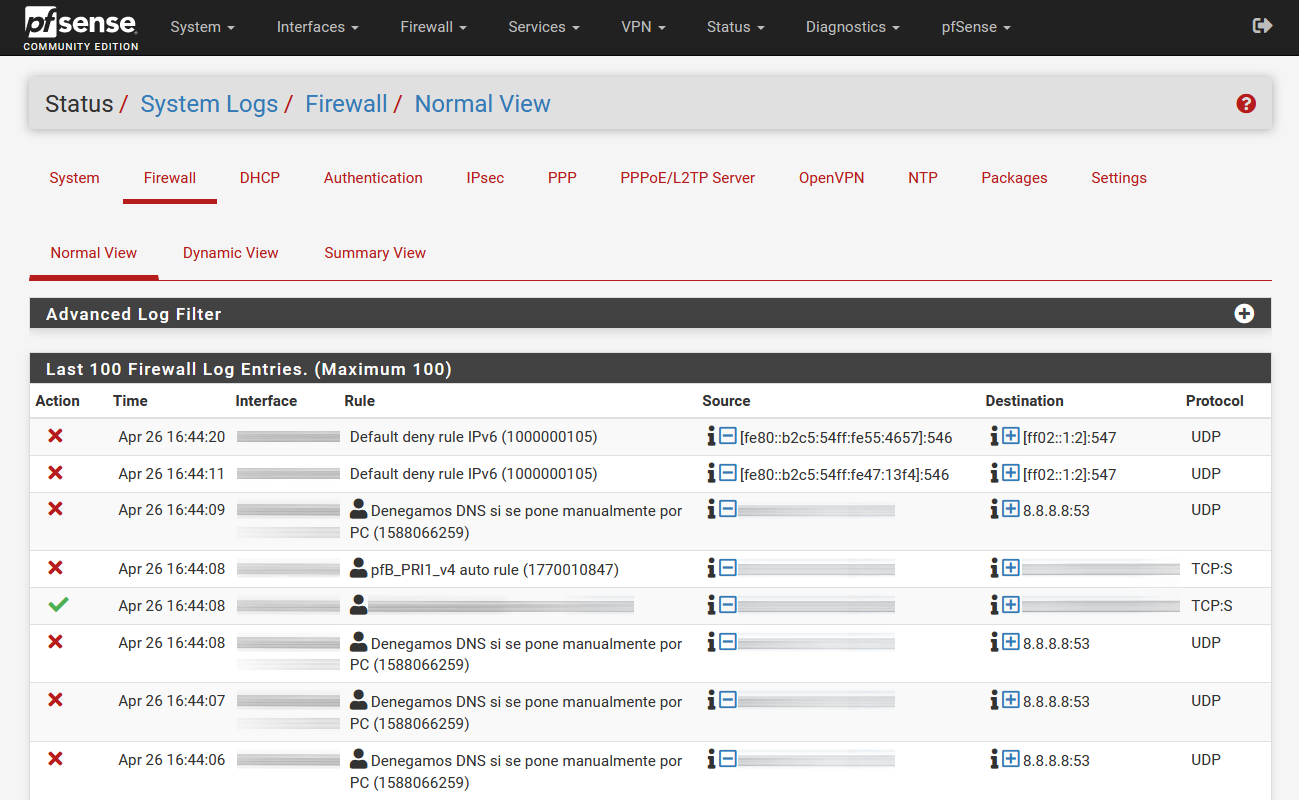

Enregistrez le trafic dont nous avons seulement besoin

Tous les pare-feu, en fonction d’une certaine règle, nous permettront d’enregistrer le trafic réseau autorisé ou refusé dans le pare-feu (adresse IP source et destination, port source et destination et heure), de cette manière, nous pouvons voir les tentatives d’accès, autorisées ou trafic refusé et plus. Au début, nous pouvons penser que l’enregistrement de tout le trafic réseau est une bonne idée, mais ce n’est pas le cas. Il est conseillé de n’enregistrer que le trafic qui nous intéresse vraiment pour les tâches de débogage ou de vérifier s’ils nous attaquent.

Si nous enregistrons une grande quantité de trafic, nous aurons beaucoup de «bruit» dans ces enregistrements, c’est-à-dire des enregistrements qui ne nous serviront pas, et nous devrons commencer à filtrer d’énormes quantités de journaux pour obtenir celui qui est vraiment nous intéresse. Par exemple, les ordinateurs Windows ou Mac envoient et reçoivent en permanence des informations d’Internet, résolvent plusieurs domaines des centaines de fois et bien plus encore, par conséquent, assurez-vous si vous souhaitez vraiment enregistrer ce trafic de navigation Web. De plus, si vous utilisez des protocoles de routage dynamique tels que RIP ou OSPF dans votre réseau et que vous avez le pare-feu entre les deux, vous recevrez en continu le trafic de ces protocoles, de même si vous avez HSRP ou VRRP pour la redondance des routeurs.

Regardez attentivement les journaux de certains trafics

Si vous enregistrez le trafic WAN, vous devez garder à l’esprit que nous aurons un enregistrement complet de toutes les connexions Internet, la chose la plus normale est d’enregistrer les paquets qui sont dirigés vers notre serveur VPN ou SSH, pour détecter d’éventuelles activités suspectes, et pas la navigation Web. Il est également conseillé de regarder fréquemment ce qui apparaît dans le registre, à quelle fréquence ce registre spécifique apparaît-il ? Dois-je partir toutes les 30 min ou toutes les 60 min ?

Enfin, un autre aspect à prendre en compte est que nous devons non seulement enregistrer le trafic que nous arrêtons pour voir qui nous attaque, mais également le trafic autorisé. Ce trafic autorisé doit-il vraiment passer ou devons-nous le bloquer ?

Nous espérons qu’avec ces recommandations générales, vous pourrez configurer correctement votre pare-feu, qu’il s’agisse d’un routeur, d’un pare-feu tel que pfSense et même dans un système d’exploitation tel que Windows ou Linux, car tous les pare-feu fonctionnent exactement de la même manière.