Comparez facilement l’intégrité de vos fichiers avec HashTools

Lorsque nous téléchargeons un fichier sur Internet, ou si nous l’avons sauvegardé depuis longtemps, et que nous voulons vérifier qu’il est toujours original et n’a pas été modifié, nous utilisons généralement le hachage. La fonction de hachage est utilisée pour effectuer diverses actions sur les fichiers, comme vérifier que deux fichiers sont identiques et que personne ne les a modifiés sans autorisation. Deux fichiers différents ne peuvent jamais avoir le même hachage, c’est donc l’une des fonctions les plus fiables pour ce type de tâche.

Pour expliquer à quoi cela sert, nous allons donner un exemple de mots de passe. Lorsque nous oublions un mot de passe, les sites Web ne nous l’envoient généralement pas lors de l’utilisation de l’option «Récupérer le mot de passe», mais nous obligent à le changer. En effet, les pages Web n’enregistrent jamais le mot de passe en tant que tel (car il ne serait pas sécurisé), mais en enregistrent plutôt un hachage.

Ainsi, lorsque nous allons nous connecter, ce que nous envoyons sur le Web est le hachage du mot de passe que nous saisissons. Si cela correspond, laissez-nous entrer. S’il est différent, cela bloque notre accès.

Un hachage est une réalisation de lettres et de chiffres générés par des opérations mathématiques. Cela peut être différent et avoir une longueur différente, selon l’algorithme utilisé. Deux exemples de hachages de texte seraient:

- Hello10Bonjour: sa valeur de hachage est: «2405T8BVB6838933c43806038e122433301FA9c08»

- Goodbye10Bye: sa valeur de hachage serait: «6D102B5A3374702FA667E30B9068194B173FD110»

La même chose s’applique aux fichiers. Deux fichiers exactement identiques auront la même valeur de hachage, tandis que le moindre changement dans l’un d’entre eux, même un seul bit, rendra ce hachage différent.

Comment fonctionne HashTools

Une fois compris avec l’exemple précédent, nous pouvons maintenant montrer à quoi servira ce programme et les fonctions qu’il nous permet d’exécuter.

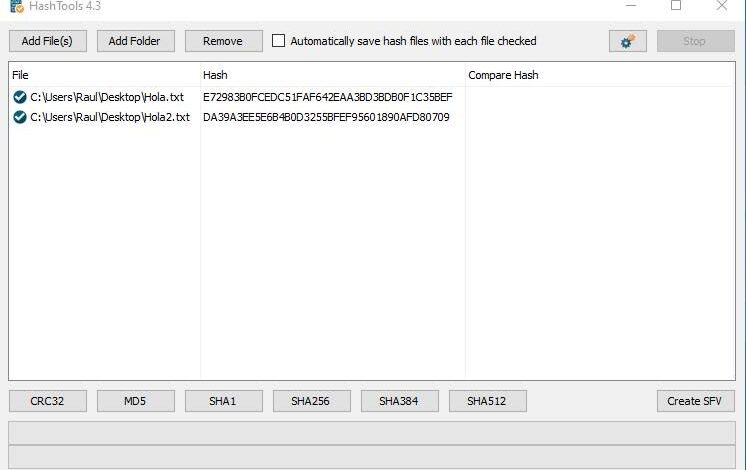

Le programme est simple, avec lui nous pouvons vérifier l’intégrité des fichiers, créer différentes fonctions de hachage, entre autres. Chaque fonction de hachage génère un certain nombre de bits différents, et ils sont conçus pour être plus sécurisés que d’autres. Par exemple; crc32 nous lance un code 32 bits ou SHA1 un code 128 bits.

Lorsque nous comparons deux fichiers tels que Hola.txt et Hola2.txt, avec un contenu différent, nous pouvons voir qu’ils lancent des codes différents. Si les deux fichiers n’avaient pas de contenu, ils lanceraient le même code.

En fonction de la taille des fichiers et de l’algorithme que nous choisissons, le calcul du hachage peut prendre plus ou moins de temps.

Algorithmes disponibles dans HashTools

Avec ce programme, nous aurons la possibilité d’ouvrir et d’analyser à la fois des fichiers et des dossiers. Et avec cela, nous incluons des images, du texte, des vidéos et des chansons, parmi beaucoup d’autres. Les algorithmes que nous pouvons calculer avec ce programme sont CRC32, MD5, SHA1, SHA256, SHA384 et SHA512.

De plus, nous pouvons vous demander de sauvegarder automatiquement les hachages des fichiers sélectionnés pour les consulter à un autre moment.

Comment télécharger HashTools

Pour télécharger ce programme, nous n’aurons qu’à aller sur son site Web et à l’installer. Bien que nous ayons également une version portable, qui nous permet de tester le programme, sans avoir toutes les fonctionnalités.

Étapes à suivre pour télécharger et installer HashTools:

Nous allons aller sur votre site Web, et en bas dans une case bleue, nous voyons un bouton en vert «Télécharger maintenant» ou «Télécharger maintenant»

Il nous redirigera vers une autre page Web, où un bouton vert apparaîtra à nouveau où nous pourrons enfin télécharger le programme d’installation, sur lequel nous cliquons pour l’ouvrir et suivre les étapes.

Recommandations de sécurité lors de l’utilisation du hachage

Certaines recommandations concernant la sécurité sont:

Pour l’utilisation de matériel important dont nous avons besoin d’être difficile à déchiffrer, nous pouvons utiliser la fonction SHA1 , qui est plus récente et plus sécurisée que MD5 , que nous pouvons considérer comme déjà obsolète et qui ne serait pas fiable.

On peut également opter pour des fonctions plus sécurisées qui nécessitent plus de bits, comme SHA256 à partir de, tout dépend de l’utilisateur, et du but qui est utilisé.