Mon ordinateur est-il infecté par un virus? Vous pouvez donc le vérifier et le supprimer

Même si nous avons un bon antivirus installé sur notre ordinateur et que nous prêtons toute l’attention du monde pour éviter de tomber dans les griffes des virus, il y a toujours une certaine probabilité de se retrouver infecté par ce type de logiciel. Il y a des virus si subtils, et avec des techniques si avancées, que ni nous ne pouvons les reconnaître ni l’antivirus pour les détecter. Au moins jusqu’à ce qu’il soit trop tard. Ce qui est généralement courant, c’est que, en peu de temps, notre PC commence à fonctionner mal. Et c’est là que nous commençons à soupçonner que nous avons un virus .

Il existe une grande variété de types de logiciels malveillants. Chacun d’eux a un but et agit de manière spécifique.

Les signes des virus d’avant étaient très clairs. Par exemple, certains ont ouvert et fermé le lecteur de CD, d’autres ont fait apparaître une boule rebondissant sur l’écran, et d’autres ont directement effacé toutes les informations sur le disque dur et c’est tout. C’est à ce moment-là qu’ils n’ont pas forcé d’écrire dans un secteur et ont littéralement brûlé le disque dur.

Cependant, maintenant les choses ont changé et les virus peuvent devenir si subtils que cela peut prendre des semaines ou des mois pour que la moindre indication que notre ordinateur soit infecté par un virus apparaisse.

Par conséquent, soit en effectuant une maintenance régulière de l’ordinateur, soit en soupçonnant que nous pouvons être infectés par des logiciels malveillants, nous expliquons ci-dessous comment effectuer un diagnostic complet du PC pour détecter toute menace indésirable éventuelle.

Des soupçons selon lesquels mon ordinateur a un virus

Selon le type de virus, notre ordinateur peut agir d’une manière ou d’une autre. Cela peut même ne rien faire de bizarre et il est beaucoup plus difficile de soupçonner que nous sommes infectés.

Adwares et logiciels espions (danger 4/5)

Les logiciels publicitaires et les logiciels espions sont des virus conçus pour générer des revenus pour les pirates au détriment de nos données et de nos informations personnelles. El adware, por un lado, se centra en mostrar publicidad en todo el ordenador, además de dentro del navegador web, mientras que el spyware busca recopilar datos personales (contraseñas, datos bancarios y todo lo demás) y lo envía de forma remota al pirata Informaticien.

Les principaux signes que notre ordinateur est infecté par ce type de logiciel malveillant sont:

- De nombreuses publicités apparaissent sur notre ordinateur. Lorsque nous avons fermé le navigateur, des bannières apparaissent sur le bureau. Et lorsque nous surfons sur Internet, les sites Web affichent beaucoup plus d’annonces et de fenêtres que la normale.

- Les extensions et barres de tâches inconnues apparaissent dans le navigateur Web.

- Notre pare-feu nous avertit qu’un programme inconnu souhaite se connecter à Internet.

- Certaines fonctionnalités du navigateur (telles que les mises à jour automatiques) sont désactivées.

- Nous ne pouvons pas accéder aux pages Web antivirus.

- Nous recevons plus de courrier indésirable que d’habitude.

- Le navigateur Web s’ouvre sans autorisation et charge les sites Web de manière aléatoire.

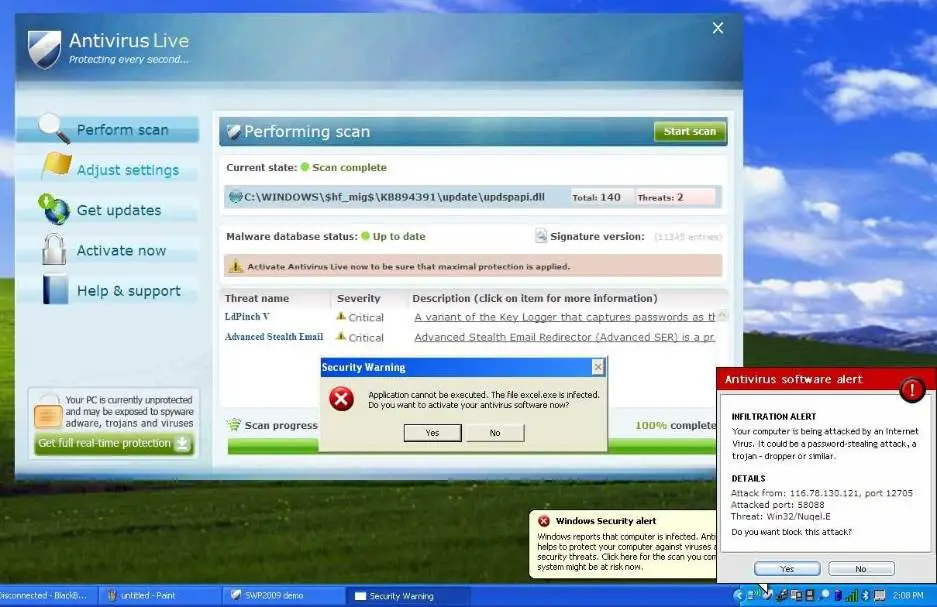

Faux antivirus, faux support technique ou «rogueware» (danger 4/5)

Nous avons sûrement déjà vu de faux antivirus ou de fausses applications de support technique . Ces applications essaient de se faire passer pour un antivirus ou un programme pour corriger les erreurs sur notre ordinateur et nous dire, en mentant, que nous avons des centaines ou des milliers de virus ou d’erreurs sur notre PC. Lorsque nous essayons de les résoudre, il nous demande de payer une licence ou de saisir nos coordonnées bancaires. Tout, en fin de compte, finit entre les mains de hackers.

Une version de ce type de menace est le faux support technique. Ceux-ci arrivent généralement via des pages Web malveillantes créées pour tromper leurs visiteurs. Ces sites Web indiquent que des virus ou des erreurs ont été détectés sur notre ordinateur et nous demandent d’appeler le support technique de Microsoft pour résoudre le problème. Pendant l’appel, ils nous proposeront un contrôle à distance, installeront un programme (un cheval de Troie) et demanderont d’effectuer un virement ou de payer de l’argent pour corriger le problème. Ces faux sites Web peuvent même bloquer notre ordinateur en mettant le processeur à 100%, ce qui nous empêche de les fermer.

Les signes qui montrent une infection par ce type de malware sont:

- Des messages nous indiquent que nous avons des milliers de virus et d’erreurs sur notre PC.

- Notre ordinateur parle soudainement. Les sites Web contiennent généralement des phrases qui nous avertissent du problème.

- L’ordinateur commence à fonctionner lentement.

- Il existe des applications qui tentent d’accéder à Internet sans autorisation.

- L’ordinateur plante ou redémarre fréquemment.

- Ouvrir des programmes comme Google Chrome ou regarder des vidéos devient beaucoup plus lent et pose des problèmes.

- De nombreux programmes ne peuvent pas être ouverts. Surtout ceux liés à la sécurité.

- L’antivirus et le pare-feu disparaissent ou sont désactivés.

Trojans (danger 5/5)

Les chevaux de Troie avec le type de malware le plus large. Un cheval de Troie peut faire presque tout sur votre PC. Les plus courants sont les RAT, ceux qui cherchent à permettre au pirate de se connecter à distance à notre ordinateur. Lorsque ce malware nous infecte, le pirate a un contrôle total sur notre ordinateur et peut télécharger des fichiers, voler des mots de passe et des coordonnées bancaires, et même installer d’autres virus sur le PC.

Il existe également d’autres types de chevaux de Troie en fonction de l’objectif des pirates:

- Backdoor: pour permettre aux portes dérobées de communiquer à distance avec notre PC.

- Exploits: pour exploiter les failles et les vulnérabilités de notre ordinateur.

- Banque: exclusivement axée sur la collecte et le vol de coordonnées bancaires.

- Rootkit: se concentre sur la création de persistance. Parfois, il introduit même le malware dans le BIOS du PC.

- Downloader: utilisé pour mettre à jour le cheval de Troie, envoyer de nouvelles versions et add-ons. La variante «dropper» est responsable du téléchargement d’autres types de virus et chevaux de Troie sur notre ordinateur.

Normalement, un cheval de Troie a généralement une fonction spécifique avec un module qui permet aux hackers, une fois l’ordinateur infecté, d’y ajouter des fonctions à l’aide de «plugins».

Les symptômes que notre ordinateur a un cheval de Troie sont:

- Notre ordinateur plante ou fait des choses étranges.

- Certains programmes s’exécutent sans autorisation.

- L’ordinateur est lent ou met du temps à démarrer.

- Des applications et des services étranges tentent de se connecter à Internet.

- Certaines applications ne fonctionnent pas. Par exemple, Internet Explorer.

- Nous recevons trop de courrier indésirable. Ou des e-mails avec des identifiants sur des sites Web où nous ne sommes pas entrés.

- Le disque dur fonctionne constamment.

- Peu de pages Web fonctionnent.

- Certains fichiers personnels disparaissent ou sont modifiés.

- L’antivirus et le pare-feu disparaissent. Et ils ne peuvent pas être exécutés ou installés à nouveau.

Logiciel de rançon ou d’extorsion (danger 5/5)

Le ransomware est le malware le plus dangereux que l’on puisse trouver aujourd’hui. Normalement, ce type de malware est généralement indétectable par la plupart des antivirus et, lorsque nous découvrons que nous sommes infectés, il est trop tard.

Le ransomware est né du virus de la police. Ce virus nous a montré un écran dans lequel ils ont indiqué que nous avions été surpris en train de faire des choses illégales sur Internet et nous ont demandé de payer une amende. Tout est faux. Mais c’était juste un écran qui bloquait notre ordinateur, mais aucun fichier ou quoi que ce soit n’a été supprimé.

Cependant, les ransomwares actuels agissent différemment. Lorsqu’ils arrivent à l’ordinateur, ils crypteront toutes nos données personnelles afin que nous ne puissions pas y accéder. Nous les perdons complètement. Il nous demande également de payer une rançon, en Bitcoin, ce qui nous permet de récupérer la clé privée pour décrypter les données et les récupérer. Bien sûr, cela ne fonctionne pas toujours, et parfois nous perdons de l’argent ainsi que des données.

Les signes d’une infection par ransomware sont:

- Nos fichiers personnels ont disparu.

- De nouveaux fichiers apparaissent avec des noms et des extensions étranges.

- Les fichiers texte apparaissent sur le bureau et dans des dossiers avec des instructions pour récupérer les données.

- L’ordinateur est verrouillé avec un écran avec des instructions pour le payer et le déverrouiller.

- Un programme tente de se connecter à Internet ou de télécharger d’autres composants à partir du réseau.

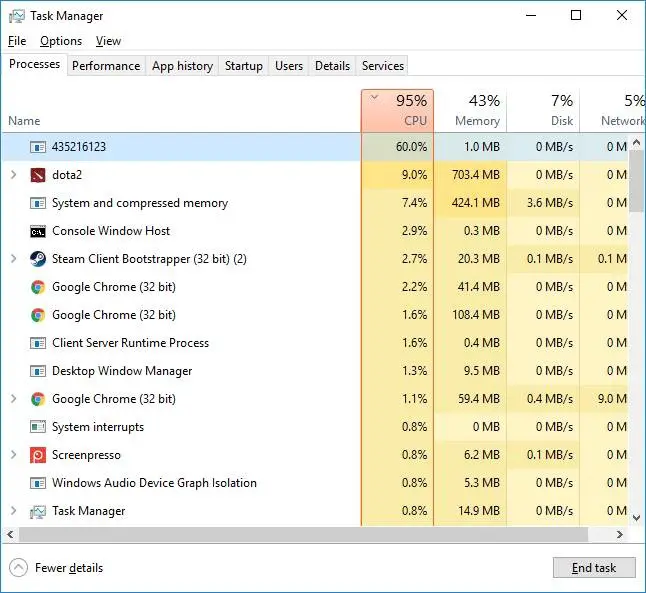

Mineurs de Bitcoin et de crypto-monnaie (danger 2/5)

C’est un autre des logiciels malveillants qui a proliféré le plus ces dernières années. Surtout lorsque Bitcoin et altcoins ont commencé à monter en flèche en valeur. Ces petits programmes se cachent dans d’autres applications inoffensives, ou sur des pages Web, et commencent à utiliser notre matériel pour extraire des crypto-monnaies. Ils mettent le CPU et le GPU à 100% et utilisent nos ressources et notre électricité pour participer à un pool de minage. Nous payons pour tout et les pirates en tirent profit.

Les symptômes permettant de suspecter que nous sommes infectés par ce type de malware sont:

- Notre ordinateur est lent. Le CPU et / ou le GPU sont constamment mis à 100%.

- Lors de la visite d’une page Web, notre ordinateur plante.

- L’ordinateur plante, voire redémarre, de manière inattendue.

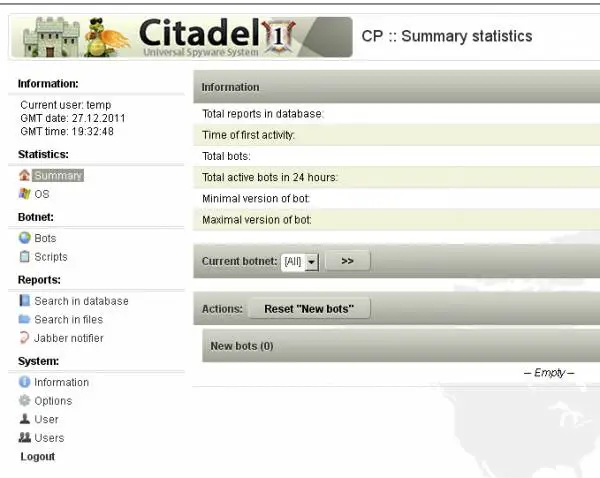

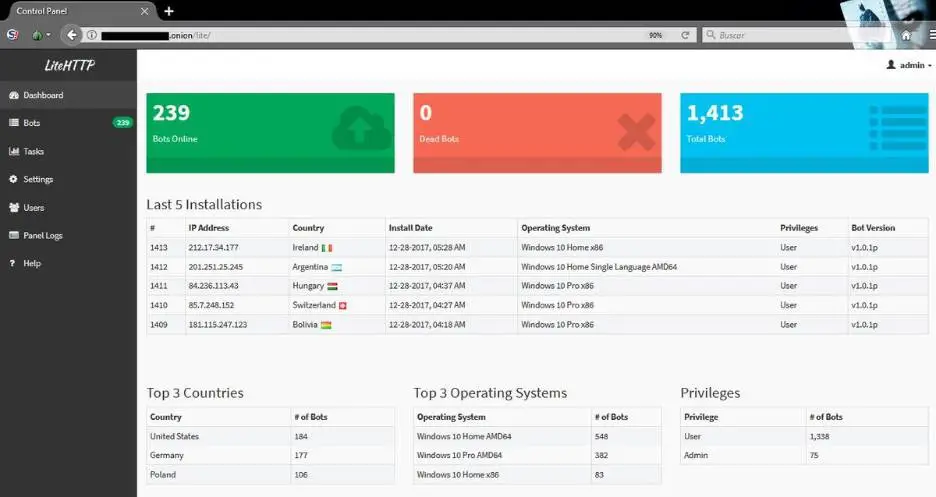

Botnet (danger 3/5)

Le botnet, ou réseau d’ordinateurs zombies, est un ensemble d’ordinateurs et d’ordinateurs du monde entier qui ont été infectés par le même malware. Ce malware, généralement un cheval de Troie, ouvre une porte dérobée à la disposition du pirate informatique et laisse l’ordinateur en attente d’instructions. Ces réseaux (composés de millions d’appareils) sont généralement utilisés pour mener des attaques DDoS ou pour envoyer du courrier en masse.

Les symptômes que notre ordinateur fait partie d’un botnet sont:

- L’ordinateur est très lent, les programmes mettent du temps à s’ouvrir et Windows prend beaucoup de temps à démarrer.

- Internet est lent.

Comment rechercher un virus sur votre ordinateur

Si nous ressentons l’un des signes que nous avons vus dans les points précédents, nous avons presque certainement un virus. Et comme les virus sont aujourd’hui très difficiles à détecter à l’œil nu, il suffit de faire confiance à notre instinct.

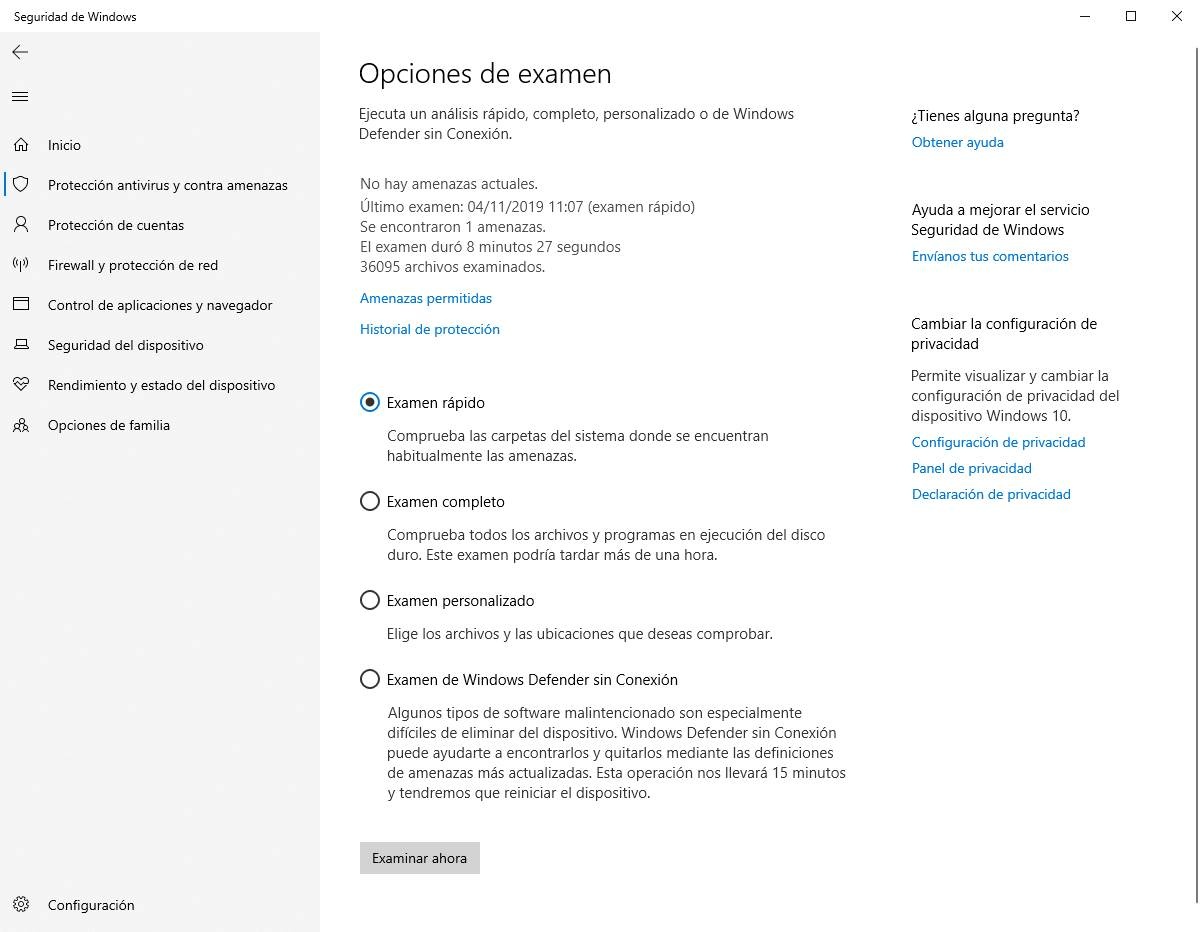

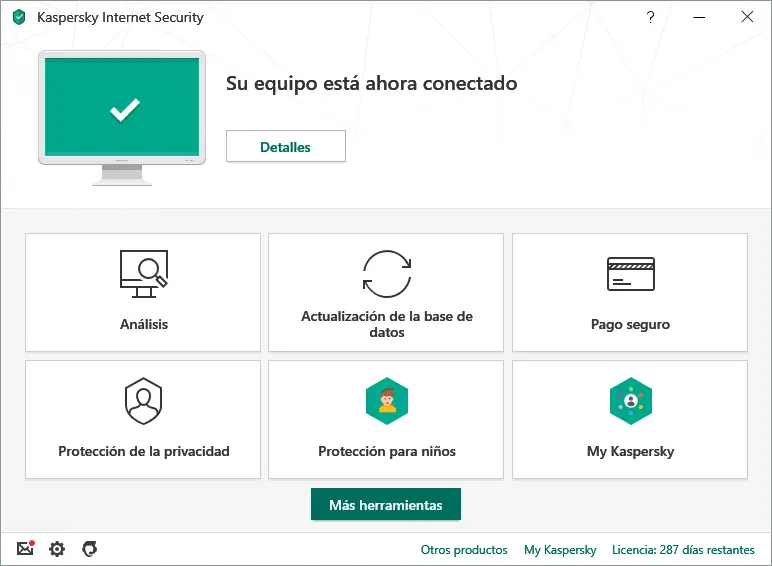

Si nous avons installé un antivirus, que ce soit Windows Defender ou un bon antivirus fiable (Kaspersky, Bitdefender, Norton, etc.) et que le virus ne l’a pas bloqué, nous pouvons l’utiliser pour analyser notre ordinateur à la recherche de virus. Une analyse complète du PC nous aidera à trouver le virus. Ou sinon, au moins d’autres signes que nous sommes infectés (comme d’autres virus secondaires utilisés par un cheval de Troie).

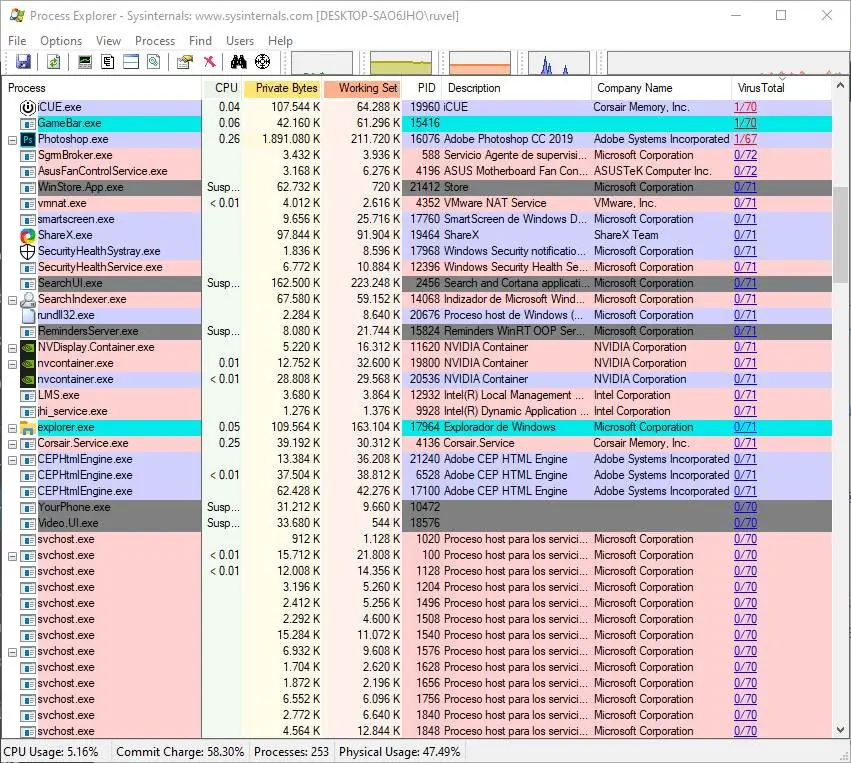

Une autre façon de vérifier si votre ordinateur a des virus est d’utiliser un programme appelé » Process Explorer «. Ce programme est programmé par Microsoft en pensant aux utilisateurs et aux administrateurs système les plus avancés, mais il possède des fonctions très utiles et intéressantes. Par exemple, ce gestionnaire de tâches alternatif nous permet d’envoyer les hachages de tous les processus à VirusTotal, en vérifiant son intégrité et en pouvant savoir s’il s’agit d’un virus ou s’il est fiable.

Bien sûr, un moyen très rapide de vérifier si un processus est un virus. Lorsqu’il envoie son hachage (et s’il n’est pas dans la base de données, il envoie tout le processus à analyser), même s’il a un nom qui tente de se faire passer pour un processus de confiance, il ne vous trompera pas.

Si dans la colonne «VirusTotal» l’ un d’eux a un grand nombre de positifs, nous pouvons voir plus d’informations sur le processus pour voir où il est enregistré sur notre ordinateur. On peut même aller au résultat de l’analyse VirusTotal pour savoir de quel virus il s’agit, en savoir plus et pouvoir l’éliminer.

Comment éliminer un virus de notre ordinateur (et éviter de nous réinfecter)

Souvent, le moyen le plus rapide et le plus efficace de supprimer un virus de votre ordinateur est de formater et d’installer Windows 10 à partir de zéro. De cette façon, nous nous assurons qu’il n’y a aucune trace de celui-ci ou des copies persistantes qui pourraient lui permettre de se reproduire à nouveau et de réinfecter notre ordinateur. Le formatage est sans aucun doute le plus efficace. Bien que aussi le plus radical. Mais si Windows est très infecté et ne fonctionne même pas, nous n’en aurons pas d’autre.

Si nous ne voulons pas formater, nous pouvons essayer de supprimer les virus de différentes manières. Bien sûr, nous devons tous les faire en redémarrant l’ordinateur en mode sans échec . De cette façon, nous empêcherons le virus de bloquer les mesures de sécurité suivantes.

Analysez l’ordinateur avec votre antivirus

Si nous avons un antivirus installé sur l’ordinateur, et qu’il fonctionne, nous pouvons l’utiliser pour analyser notre PC pour les virus et éliminer ceux qui peuvent être détectés. Cependant, nous devons vérifier qu’aucune règle n’a été créée pour exclure certains dossiers de l’analyse et que nous utilisons un antivirus mis à jour et fiable avec la dernière version de la base de données.

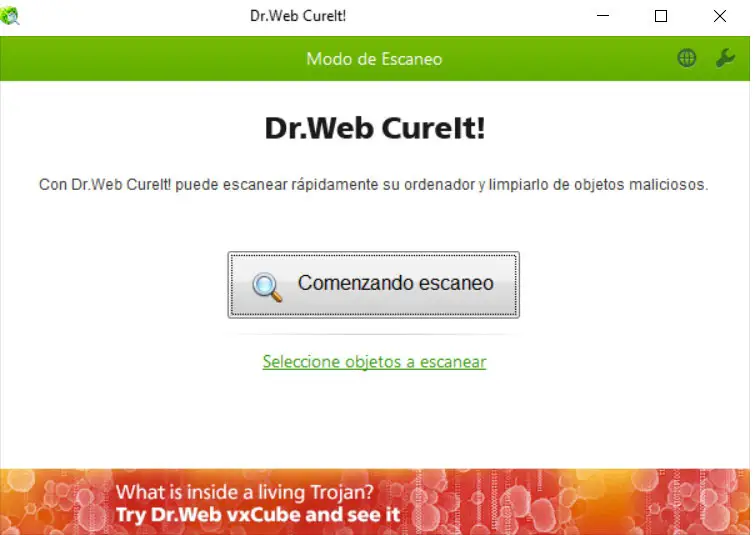

Utilisez un antivirus portable

Si notre antivirus ne fonctionne pas ou ne détecte rien, nous avons besoin d’un deuxième avis. Et comme nous ne pouvons pas installer deux antivirus ou plus en même temps, nous devons alors recourir à un antivirus portable.

Un antivirus portable est un antivirus qui peut être exécuté à partir d’une mémoire USB sans avoir à l’installer sur l’ordinateur. De cette façon, cela ne causera pas de problèmes avec l’antivirus que nous avons sur l’ordinateur et le virus ne pourra pas le bloquer ou le désactiver.

Effectuer une analyse hors ligne

Au moment où Windows est chargé en mémoire, le virus peut faire son travail et compliquer sa détection.

Windows Defender et d’autres antivirus offrent la possibilité d’effectuer des analyses hors connexion . Ce type d’analyse est effectué à partir de la console de récupération Windows, avant de charger le système d’exploitation, de sorte qu’aucun processus ne peut bloquer ou empêcher l’antivirus de détecter le virus qui infecte notre ordinateur.

Si l’analyse hors ligne réussit, lorsque nous démarrons l’ordinateur, le virus aura disparu. Bien que s’il avait de la persistance, il pourrait se reproduire à nouveau. Nous vous recommandons de lire le dernier point de l’article pour éviter que cela ne se produise.

Faites vos propres recherches et supprimez le virus manuellement

Les sociétés de sécurité publient généralement des informations sur tous les virus qui apparaissent. Ces informations incluent une analyse du comportement , ce qu’il fait, les serveurs auxquels il se connecte et les fichiers qui en dépendent.

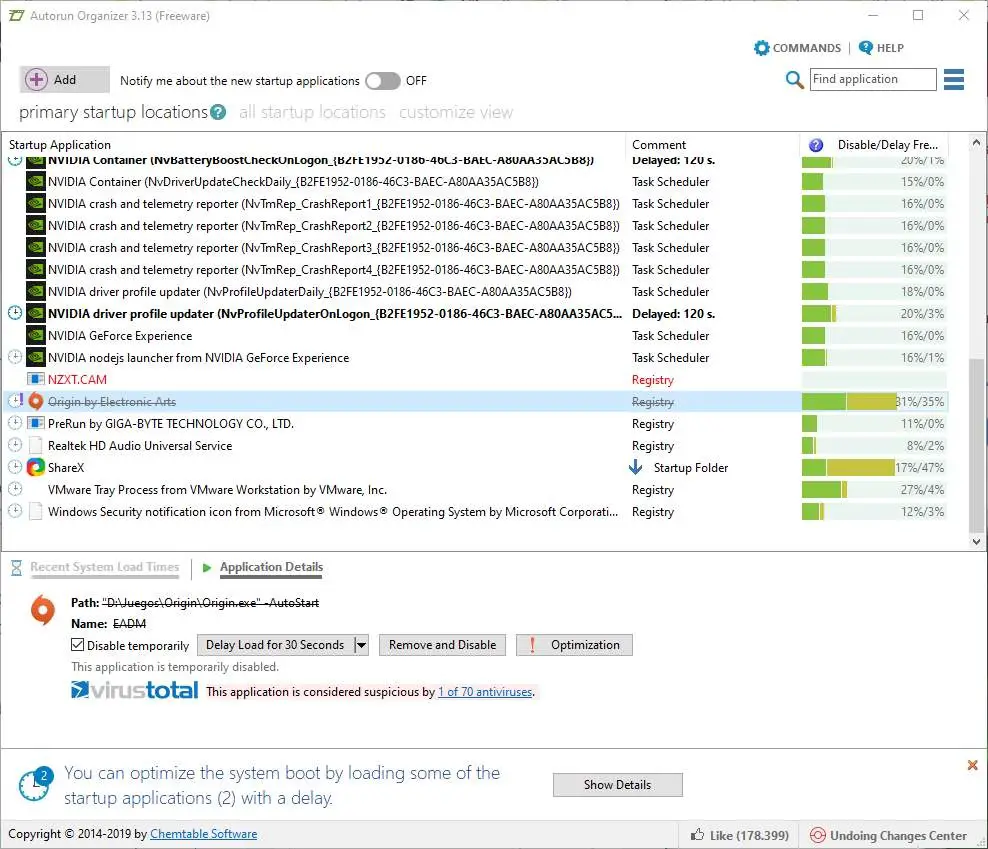

Avec ces informations, nous pouvons savoir plus ou moins où attaquer ce virus. En plus de supprimer ses propres fichiers, nous devrions également vérifier les services Windows pour désactiver les fichiers suspects et nous assurer d’effacer toutes les clés de registre liées à ce malware. Nous pouvons également utiliser le programme Autorun Organizer pour vérifier tous les processus qui démarrent avec Windows et, en outre, les vérifier avec VirusTotal pour détecter les processus malveillants.

De plus, si vous ne pouvez pas supprimer les fichiers créés par le virus à partir de Windows, vous pouvez monter un Linux Live sur votre ordinateur pour les supprimer. Ainsi, rien n’empêchera de supprimer les fichiers malveillants et de nettoyer votre ordinateur.

Que faire lorsque nous ne pouvons pas éliminer un virus

Il se peut que, si nous avons été victimes d’une attaque informatique très complexe, nous ne soyons pas en mesure d’éliminer complètement la menace. Cela se produit généralement lorsque le virus ou le logiciel malveillant a été dupliqué dans tout le système et que des méthodes de persistance très complètes ont été créées.

Malheureusement, lorsque cela se produit, le seul moyen d’éliminer complètement la menace et de s’assurer que notre PC fonctionne à nouveau normalement est de formater l’ordinateur . Nous formaterons le disque dur Windows, installerons à nouveau le système d’exploitation, et une fois qu’il sera opérationnel, avant de faire quoi que ce soit, nous devons analyser tous les autres disques durs connectés au PC pour empêcher les logiciels malveillants de se cacher dans l’un d’eux et infecter notre PC.

Cependant, si nous ne voulons pas aller à cet extrême, il existe quelques petits trucs qui peuvent nous aider à éliminer la menace.

Désactiver la restauration du système

La fonction de restauration du système est très utile pour nous aider à résoudre les problèmes. Cependant, il est également très dangereux, car de nombreux virus s’y cachent, attendant de réinfecter l’ordinateur. Bien que nous n’ayons pas accès aux répertoires enregistrés pour la restauration, le malware s’y copie généralement dès qu’il infecte le PC afin que, si l’antivirus le supprime, il puisse être recopié sur le système.

Nous pouvons empêcher cela en désactivant les options de restauration du système. Ainsi, en plus, nous économiserons de l’espace disque. Bien entendu, nous devons garder à l’esprit qu’en cas de problème, nous ne pouvons pas utiliser un point de restauration pour revenir en arrière.

Vérifier les processus au démarrage de Windows

De nombreux virus copient leurs propres instructions au démarrage de Windows, ce qui entraîne leur installation et leur réactivation lorsque le PC est allumé, même si l’antivirus l’a supprimé lors de la session précédente. De plus, ces instructions n’apparaissent généralement pas dans le gestionnaire de tâches, elles sont donc souvent difficiles à trouver.

Nous pouvons utiliser un gestionnaire de démarrage Windows, tel que Autorun Organizer, pour savoir tout ce qui s’exécute au démarrage de Windows. Si nous voyons des instructions étranges, nous devrions le désactiver car il s’agit probablement du virus.

Essayez en mode sans échec

Les virus ont généralement tous des fonctions de persistance. Et, parmi eux, se distingue la possibilité d’éviter les antivirus, et même de les bloquer. Cependant, s’il existe un endroit sûr où les virus ne peuvent rien faire, il est en mode sans échec. Lorsque nous redémarrons le PC dans ce mode, nous trouvons un environnement dans lequel seuls les pilotes et bibliothèques Microsoft se chargent, rien de tiers.

Si nous avons un virus sous Windows, il ne fonctionnera pas en mode sans échec. Par conséquent, nous pouvons utiliser un antivirus dans ce mode (comme Windows Defender) pour le supprimer du système. Nous pouvons également exécuter un anti-rootkit pour éliminer les éventuelles instructions qui peuvent se trouver dans le MBR système.

Conseils après avoir désinfecté notre ordinateur contre un virus

Les virus créent souvent de la persistance. Et cette persistance n’est pas supprimée par l’antivirus. Par conséquent, il se peut qu’après avoir désinfecté notre ordinateur en peu de temps, nous soyons tout aussi infectés qu’avant.

La persistance est généralement cachée dans diverses parties du système. Par exemple, de nombreux virus utilisent des points de restauration pour se cacher. Et d’autres même dans la corbeille elle-même. Par conséquent, avant d’éliminer un virus, nous devons désactiver les points de restauration et vider la corbeille. Ainsi, lorsque vous le supprimez, il ne pourra pas se reproduire.

La même chose se produit si nous avons d’ autres unités connectées à l’ordinateur . Disques durs secondaires, partitions, disques durs externes, clés USB, etc. Le virus s’est peut-être copié sur ces lecteurs et peut se reproduire à partir de là. Pour cette raison, il est très important de vérifier qu’il n’y a pas de fichiers rares dans ces unités, ni aucune exécution automatique cachée, qui pourrait nous faire retomber dans les griffes des pirates.

Si, après avoir supprimé le virus de l’ordinateur, il ne fonctionne toujours pas correctement, tout comme, en plus des modifications apportées par le virus, notre ordinateur doit être formaté . Après avoir sauvegardé nos données et réinstallé Windows, tout devrait à nouveau fonctionner normalement.