Subnetz Was ist das, wozu dient es und wie funktioniert es?

Du hast vielleicht noch nie davon gehört Teilnetz , besonders wenn Sie sind kein Computerexperte. Hier werden wir Ihnen jedoch ein wenig beibringen was es ist, wofür es ist und wie es funktioniert , bedenken Sie, dass dies ein Werkzeug ist, das als Maske für IP-Protokolle .

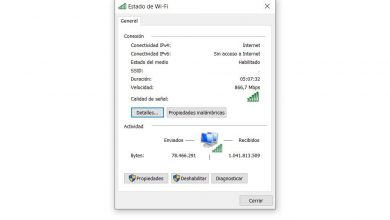

Und ist das? die Subnetzmaske ermöglicht es Ihnen zu erkennen, welcher Teil von 'S IP-Adresse bezieht sich auf das Subnetz, zu dem es gehört . Das bedeutet, dass Sie dank dieser Funktion in der Lage sind, viel mehr Details darüber wissen, was IP-Netzwerke sind , sowie oben was für ein IP-Adresse und wie man es erkennt.

Auf diese Weise erklären wir Ihnen hier ein wenig mehr das Subnetz und wie es in verschiedenen Internetprotokollen funktioniert und Subnetzadressen die Sie derzeit finden. Befolgen Sie dazu im Detail alles, was wir Ihnen im Folgenden beibringen werden.

Was ist ein Subnetz und wofür wird diese Netzmaske in IP-Protokollen verwendet?

Es sollte erwähnt werden, dass dies ein ziemlich komplizierter und notwendiger Prozess ist für Netzwerke auf der ganzen Welt , und es ist erwähnenswert dass es drei Arten von Netzwerkklassen gibt die wir heute anrufen Netze I, Netze II und Netze III . Im Falle von Netzwerke ich, Wir können sagen, dass er dabei ist Internetlast , wo namhafte Unternehmen der Welt wie Microsoft die verwenden und die auch als . bekannt sind WAM oder Wide Area Network.

Im Falle von Netze II, diese werden hauptsächlich von großen Unternehmen und großen Konzernen verwendet, sind jedoch nicht so fortschrittlich wie die WAM. Sie heißen MAN Metropolitan Area Network wo sie groß genug sind kein LAN sein , aber sie sind nicht groß genug, um ein zu werden WAM. Und endlich finden wir Netze III , die von verwendet werden kleine und mittlere Unternehmen, und die erhalten werden in Wohnungen .

Jene - diese sind bekannt als Name 192.168… und heißen LAN Netzwerke . Daher ist dieses ganze Werkzeug verwendet, um einen Teil einer IP-Adresse zu identifizieren , damit Sie ein wenig wissen mehr zu den Details der IP-Adresse.

In Anbetracht dessen, dass diese Adressen es ermöglichen, eine Netzwerkschnittstelle zu identifizieren, die ein IP-Protokoll und die innerhalb des Netzwerks eindeutig sein muss. Darüber hinaus haben diese Protokolle unterschiedliche Versionen basierend auf Standards und das IPv4- und IPv6-Netzwerke sind derzeit miteinander kompatibel , obwohl er wird auf IPv6 migriert von la Base IETF RFC 3513-Standards .

Wie funktioniert das Subnetz in verschiedenen Internetprotokollen?

Das Subnetz funktioniert mit den verschiedenen Internetprotokolle wie z dass IPv4 und IPv6.

Aus diesem Grund werden wir im Folgenden den Prozess im Detail erläutern, der in jedem von ihnen durchgeführt wird:

In IPv4

"UPDATE ✅ Möchten Sie mehr über Subnetzmasken und ihre Funktionsweise in einem Internetnetzwerk erfahren? ⭐ HIER EINGEBEN ⭐ und alles über SCRATCH erfahren! ”

Im Falle des IPv4 ist das in allen Haushalten am weitesten verbreitete Internetprotokoll. denn trotz der Existenz von IPv6 wird dieses Protokoll von den meisten Kunden noch nicht verwendet. Und es ist, weil die ISPs haben den Sprung zur IPv6-Adressierung noch nicht geschafft . Das alles geht weiter machen IPv4 zu einem der grundlegendsten Protokolle im Internet.

Das IPv4-Protokoll bist du derjenige permettra d ' identifizieren Sie die verschiedenen Geräte, die mit demselben Netzwerk verbunden sind. Diese Protokolle haben 32 Bit, Also da ist mindestens 4,3 Milliarden vollständig eindeutige Adressen, obwohl viele von ihnen es schon sind reserviert für bestimmte Aufgaben Wie LAN private IP-Adressbereiche hier sind nicht routingfähiges Internet .

Bei IPv6

Das andere derzeit verfügbare Protokoll ist IPv6 und die zum Zweck der Macht geschaffen wurde IPv4 ersetzen , die sich aber noch nicht vollständig etabliert hat. In diesem Fall sind diese Adressen basieren auf 128 Bit. Ce Protokoll ist viel umfangreicher als die oben erwähnte, also ist es sehr schwierig, Raum mit Dezimalschreibweise zu definieren.

IPv6 ist komponiert acht 16-Bit-Abschnitte , getrennt durch deux punkte . Wo jeder von 16-Bit-Abschnitte haben zwei auf 16 erhöhte Variationen. Ein Beispiel hierfür wäre IPv6: 2607; 4545; 200; f8ff; 67 vgl . Es sollte auch erwähnt werden, dass dieses Protokoll entwickelt wurde, um IPv4-Protokoll ersetzen .

Was sind die reservierten Adressen im Subnetz und was sind sie?

Ein weiterer wichtiger Aspekt, den es zu berücksichtigen gilt sind die reservierten Adressen im Sub - réseau , wo in jedem subnet kann die erste und letzte Adresse keinem Host zugewiesen werden. die erste Subnetzadresse wird als Subnetzadresse verwendet, während die letzte Adresse reserviert ist für lokale Broadcast-Domains . deshalb RFC 950 kann nicht Verwenden Sie das erste und letzte Subnetz.

Auf diese Weise erklären wir hier die beiden derzeit gefundenen reservierten Adressen:

Mit RFC 950

Die erste gefundene Adresse ist mit RFC 950, wo wir Ihnen die folgende Tabelle hinterlassen:

| Netzwerkreichweite | IP-Bereich | Diffuser |

| 200.3.25.32 | 200.3.25.33 – 200.3.25.62 | 200.3.25.63 |

| 200.3.25.64 | 200.3.25.65 – 200.3.25.94 | 200.3.25.95 |

| 200.3.25.96 | 200.3.25.97 – 200.3.25.126 | 200.3.25.127 |

| 200.3.25.128 | 200.3.25.129 – 200.3.25.158 | 200.3.25.159 |

| 200.3.25.160 | 200.3.25.161 – 200.3.25.190 | 1000-4000.120 |

| 200.3.25.192 | 200.3.25.193 – 200.3.25.222 | 200.3.25.223 |

Ohne RFC 950

Die andere verfügbare Adresse ist ohne RFC-950.

Für diesen Fall liegen uns folgende Daten vor:

| Netzwerkreichweite | IP-Bereich | Diffuser |

| 200.3.25.0 | 200.3.25.1 – 200.3.25.30 | 200.3.25.31 |

| 200.3.25.32 | 200.3.25.33 – 200.3.25.62 | 200.3.25.63 |

| 200.3.25.64 | 200.3.25.65 – 200.3.25.94 | 200.3.25.95 |

| 200.3.25.96 | 200.3.25.97 – 200.3.25.126 | 200.3.25.127 |

| 200.3.25.128 | 200.3.25.129 – 200.3.25.158 | 200.3.25.159 |

| 200.3.25.160 | 200.3.25.161 – 200.3.25.190 | 200.3.25.191 |

| 200.3.25.192 | 200.3.25.193 – 200.3.25.222 | 200.3.25.223 |

| 200.3.25.224 | 200.3.25.225 – 200.3.25.254 | 200.3.25.255 |

Wenn Sie Fragen haben, hinterlassen Sie diese bitte in den Kommentaren, wir werden uns so schnell wie möglich bei Ihnen melden und es wird auch für weitere Community-Mitglieder eine große Hilfe sein. Danke schön