SSH-Tunneling: Handbuch zum Erstellen eines SSH-Tunnels und zum sicheren Surfen

SSH-Tunneling ist eine Technik, die es uns ermöglicht, sicher im Internet zu surfen, indem ein SSH-Tunnel gegen einen Remote-SSH-Server eingerichtet wird, der entweder zu Hause auf einem NAS-Server oder auf unserem Router oder auf einem Remote-VPS-Server konfiguriert ist. Heute zeigen wir Ihnen in RedesZone Schritt für Schritt, wie Sie sowohl den SSH-Server als auch den SSH-Client konfigurieren, um einen SSH-Tunnel aufzubauen und sicher im Internet zu surfen.

Einführung

Dieser SSH-Tunnel, den wir erstellen werden verschlüsselt die Kommunikation nur, wenn wir in unserem Browser einen Proxy konfigurieren, oder in dem Programm, das wir haben, haben wir in unseren Tests Mozilla Firefox verwendet, aber jeder Browser ist kompatibel. Diese Methode verschlüsselt keine Dienste, die es Ihnen nicht ermöglichen, einen Proxy zu konfigurieren, wie Dropbox (auf unserem Computer installiert) oder andere Programme, die eine Internetverbindung erfordern, aber kein Menü zum Konfigurieren des Proxys haben. Jedes Programm, das die Möglichkeit hat, einen SOCKS-Proxy zu konfigurieren, können den gesamten Datenverkehr durch den SSH-Tunnel übertragen und über die öffentliche IP-Adresse, die der SSH-Server hat, ins Internet gehen von unserem L '-Computer zum SSH-Server verschlüsselt und authentifiziert werden, mit den vom SSH-Server verwendeten symmetrischen Verschlüsselungsalgorithmen, obwohl es normalerweise AES-256-GCM ist, wie es bei VPN-Diensten der Fall ist.

Ein sehr wichtiges Detail ist, dass Sie, wenn Sie absolut den gesamten Datenverkehr verschlüsseln müssen, einen VPN-Server konfigurieren müssen. OpenVPN ou WireGuard.. Das OpenVPN-Protokoll ist in Heimumgebungen weit verbreitet, zumal die wichtigsten NAS-Server es standardmäßig integrieren und sogar einige Router wie ASUS dieses Protokoll ebenfalls integrieren. WireGuard ist ein brandneues VPN-Protokoll, das noch nicht von den großen NAS-Server-Herstellern wie QNAP, Synology oder ASUSTOR stammt, aber wir finden es in einem von uns konfigurierten Linux-Server und haben es sogar in den orientierten Betriebssystemen verfügbar . an die Firewall oder den Router wie DD-WRT und pfSense unter anderem. Dank der Integration von WireGuard in den Linux-Kernel erreichen wir eine hervorragende Performance in Bezug auf Verbindungsgeschwindigkeit und Latenz.

Um SSH-Tunneling, oder auch als SSH-Tunneling bekannt, richtig durchzuführen, ist das erste, was Sie beachten sollten, dass Wir müssen einen SSH-Server haben, auf den aus dem Internet zugegriffen werden kann , wenn wir keinen SSH-Server haben, können wir keine Verbindung herstellen, um den gesamten Datenverkehr zu kapseln und zu verschlüsseln. Dieser SSH-Server kann sich auf unserem NAS-Server, auf unserem Router oder direkt auf einem Remote-Server befinden.

Sie müssen zuerst den SSH-Server mit der Anweisung "TCP-Übertragung zulassen" konfigurieren, wenn Sie OpenSSH verwenden, müssen Sie folgende Anweisung angeben:

AllowTcpForwarding

Sie müssen auch die Umleitung des Datenverkehrs auf Ihrem Server zulassen, das heißt, Sie müssen Folgendes angeben:

sysctl net.ipv4.ip_forward=1

Sobald der SSH-Server läuft, fahren wir mit der Konfiguration des Clients fort. Wir könnten diesen SSH-Server jedoch auch mit einer besseren symmetrischen Verschlüsselung konfigurieren, indem wir die folgende Anweisung verwenden:

Ciphers [email protected],[email protected],[email protected],aes256-ctr,aes192-ctr,aes128-ctr

Sie können die Sicherheit auch verbessern, indem Sie MACs und sichere Schlüsselaustauschalgorithmen integrieren. Sie können OpenSSH die folgenden Richtlinien hinzufügen, um die Sicherheit zu erhöhen:

KexAlgorithms [email protected],ecdh-sha2-nistp521,ecdh-sha2-nistp384,ecdh-sha2-nistp256,diffie-hellman-group-exchange-sha256

MACs [email protected],[email protected],[email protected],hmac-sha2-512,hmac-sha2-256,[email protected]

Konfigurieren des SSH-Clients unter Windows

Das Programm, das wir verwenden werden, ist Putty, es ist ein Windows-Programm, aber unter Linux funktioniert es gut mit dem WINE-Dienstprogramm (angekreuzt). Wenn Sie jedoch Linux verwenden, ist es besser, den ssh-Befehl direkt für diese Konfiguration zu verwenden, es ist viel einfacher als unter Windows.

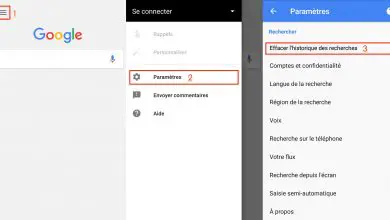

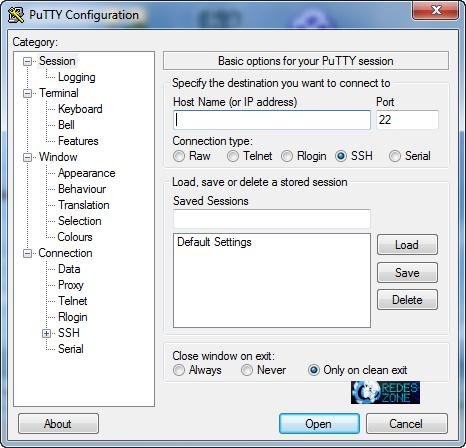

Sie können Putty von seinem herunterladen Offizielle Website . Es ist nicht notwendig, es zu installieren, da es sich um ein tragbares Programm handelt. Wir öffnen Putty und haben den folgenden Bildschirm:

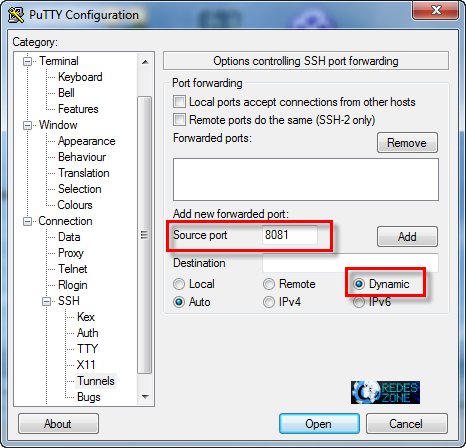

Wir gehen zum SSH / Tunneln wie in der Aufnahme zu sehen. Tanz Quellport wir geben den Port ein, den wir für den Tunnel verwenden werden (zB 8081), Reiseziel Wir lassen es leer und fügen es in die Optionen unten ein Dynamisch und AUTO . Und dann wählen wir ADD (um die Konfiguration hinzuzufügen).

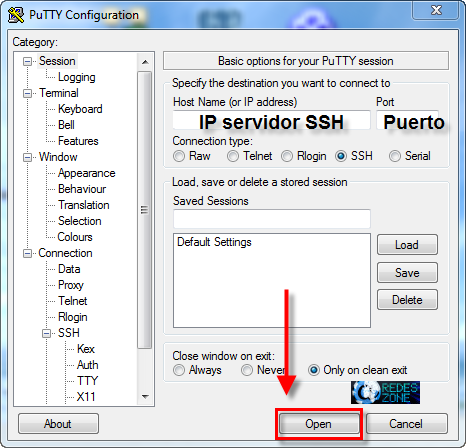

Dann verbinden wir uns normal mit Putty mit dem SSH-Server, im Abschnitt Session .

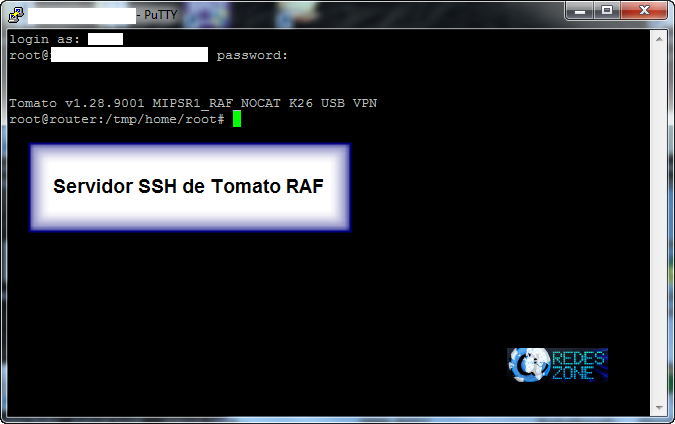

Und wir machen die SSH-Verbindung, im Bild seht ihr den SSH-Server meines Routers mit Tomato RAF.

Wir müssen nichts weiter anfassen, lassen Sie einfach die Verbindung offen und schließen Sie das Programm nicht, ich wiederhole diesen ganzen Vorgang für Sie unter Windows und Linux mit WINE. Wir fahren nun mit der Konfiguration von Firefox fort.

Mozilla Firefox-Browser für Proxy konfigurieren

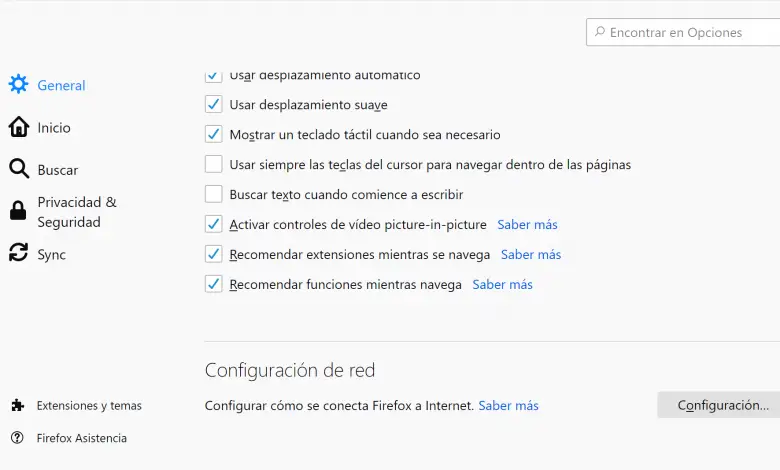

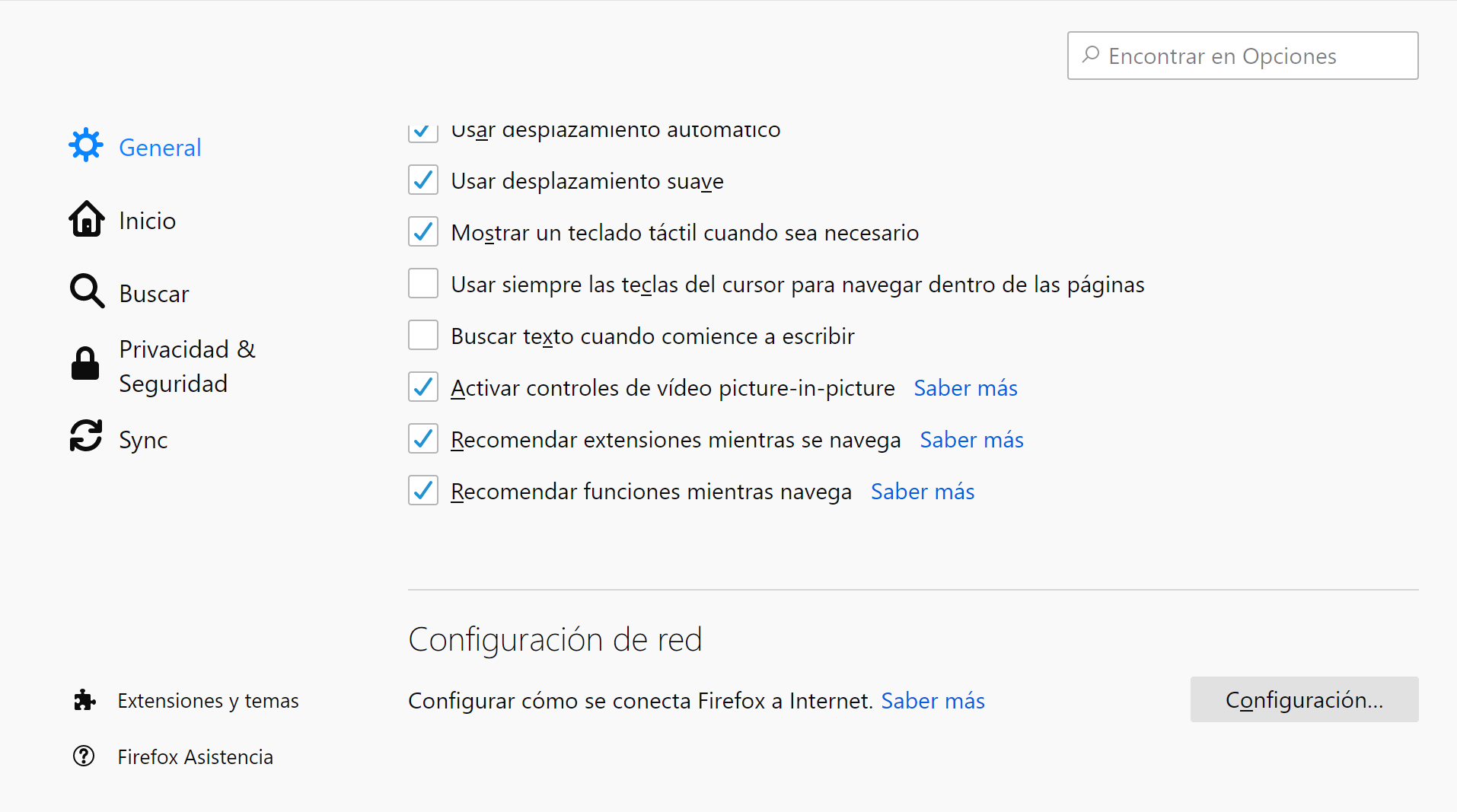

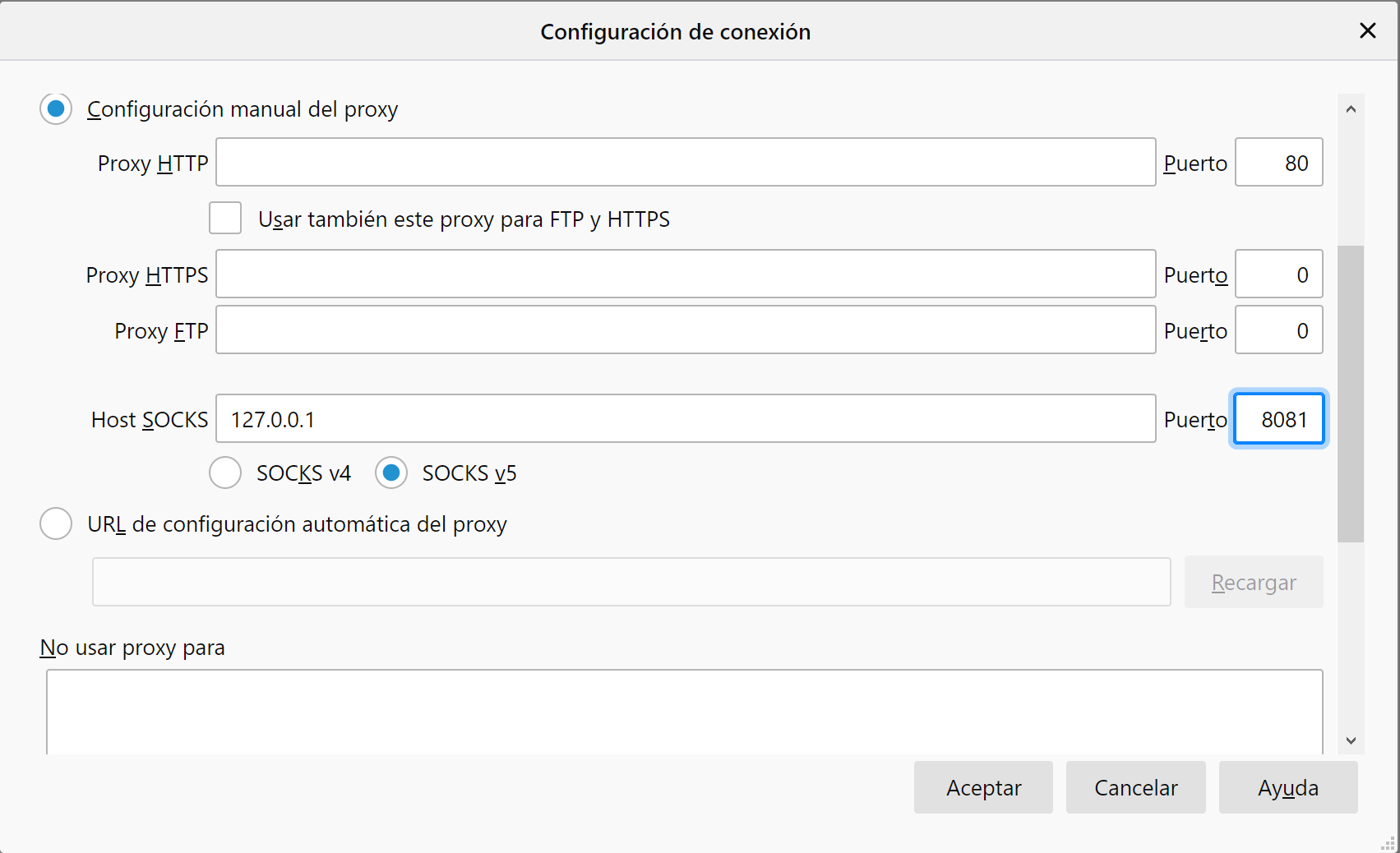

Wir gehen rein OPTIONAL , FORTSCHRITTLICH , NETZWERK und klicke auf AUFBAU.

Im folgenden Bild konfigurieren wir die Verwendung des Proxys.

Manuelle Proxy-Konfiguration , SOCKS-Server: 127.0.0.1 et Port 8081 (die, die wir zuvor definiert haben), wir haben uns entschieden SOCKEN v5 , wie Sie im Screenshot sehen können.

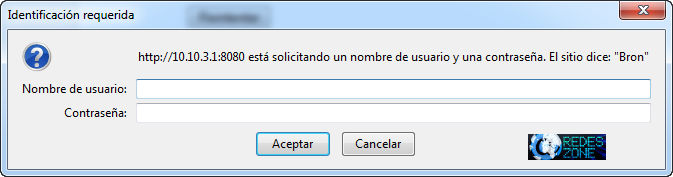

Wir klicken auf Akzeptieren und gehen zum Hauptbrowserbildschirm, öffnen eine beliebige Website und navigieren zu unserem SSH-Server. Greifen wir auf eine lokale IP-Adresse zu, funktioniert es problemlos:

Sie können jeden Dienst verwenden, um Ihre öffentliche IP-Adresse zu überprüfen, und Sie werden sehen, dass Sie dieselbe wie der SSH-Server haben.

Konfigurieren des SSH-Clients unter Linux (per Konsole)

Wenn Linux-Benutzer die Putty-Konfiguration speichern möchten, geben Sie einfach diesen Befehl in die Konsole ein und schließen Sie ihn nicht:

ssh -D 8081 -p 22 usuario@ip_publica

- 8081 = Port zur Verwendung im Tunnel port

- 22 = SSH-Server-Port, wenn Port 22 verwendet wird, ist es nicht erforderlich, -p 22 anzugeben, da Port 22 der Standard ist.

- user = Serverbenutzer für die Verbindung

- ip_publica = dynamische IP-, Domain- oder Host-Adresse.

Fragen und Antworten

Frage: Wenn der SSH-Server ausfällt oder wir den SSH-Client versehentlich herunterfahren, sind wir dann ungeschützt, ohne es zu merken?

- Antwort: Nein, da Firefox eine Fehlermeldung anzeigt, dass der Proxyserver nicht antwortet und keine Websites laden kann.

Frage: Was ist sicherer, dieses oder ein VPN wie im Handbuch zu erstellen?

- Antwort: Das VPN, weil es absolut alles verschlüsselt, wenn Sie das Routing der Geräte ändern, mag es am Anfang schwerer erscheinen, aber wenn Sie das VPN konfiguriert haben, ist es sehr bequem, einen Doppelklick zu machen und das war's.

Wir hoffen, dass Sie mit diesem Tutorial sicher surfen können, indem Sie einen SSH-Tunnel zu Ihrem NAS, Router oder anderen Server erstellen, auf dem Sie SSH haben.