Κλιμάκωση προνομίων: πώς λειτουργούν και πώς να προστατευτείτε

Τα μικρά, μεσαία ή μεγάλα δίκτυα πρέπει να ενισχύσουν τα μέτρα ασφαλείας τους. Ακόμα κι αν η πιθανότητα δεν είναι πολύ υψηλή, ένας κακόβουλος χρήστης μπορεί να εκμεταλλευτεί τις γνώσεις σας και να αποκτήσει περισσότερα προνόμια από ό, τι θα έπρεπε να έχει ο λογαριασμός χρήστη του. Αυτός ο οδηγός θα ρίξει φως σε μια από τις ευκολότερες επιθέσεις για μετριασμό, αλλά ταυτόχρονα μία από τις πιο σοβαρές - κλιμάκωση προνομίων.

Ένα από τα πιο σημαντικά ερωτήματα είναι: τι είναι κλιμάκωση προνομίων;? Αυτή είναι μια κατάσταση που εμφανίζεται όταν ένας κακόβουλος χρήστης εκμεταλλεύεται μια ευπάθεια. Θα μπορούσε να είναι ένα σφάλμα ή ένα ελάττωμα στο σχεδιασμό της εφαρμογής. Θα μπορούσε επίσης να είναι ένα συγκεκριμένο σφάλμα στη διαμόρφωση της εφαρμογής ή του λειτουργικού συστήματος στο οποίο λειτουργεί ο χρήστης. Βασικά, αυτό που συμβαίνει είναι ότι ο κακόβουλος χρήστης (ο κυβερνο-εγκληματίας) καταλήγει να αποκτήσει προνομιακή πρόσβαση σε πόρους που, βάσει των προεπιλεγμένων δικαιωμάτων τους, δεν θα έπρεπε να έχουν. Αυτά τα δικαιώματα πρόσβασης θα σας δώσουν τη δυνατότητα να κλέψετε εμπιστευτικά ή / και ευαίσθητα δεδομένα, να εκτελέσετε εντολές με δικαιώματα διαχειριστή. Ή ακόμη χειρότερα, μπορεί να ρίξει κακόβουλο λογισμικό ή ransomware, το οποίο θα βλάψει σοβαρά το λειτουργικό σας σύστημα.

Ειδικά σε έναν οργανισμό, αυτό μπορεί να επηρεάσει σημαντικά τη φήμη του οργανισμού. Αυτό συμβαίνει επειδή οι άνθρωποι που εργάζονται εκεί και εκείνοι που δεν έχουν αρνητική αντίληψη για τα μέτρα ασφαλείας του υπολογιστή που εφαρμόζονται εκεί. Από όσα συζητήσαμε παραπάνω, η κλιμάκωση προνομίων είναι συνήθως η πύλη για πολύ πιο συγκεκριμένες και, επομένως, πιο σοβαρές επιθέσεις. Μία από τις πιο ανησυχητικές πτυχές είναι ότι αυτές οι κακόβουλες κλιμακώσεις μπορούν εύκολα να εκληφθούν για τις καθημερινές δραστηριότητες που καταγράφονται στον οργανισμό.

Πώς λειτουργεί η κλιμάκωση προνομίων;

Οι εγκληματίες στον κυβερνοχώρο, φυσικά, ξεκινούν εκμεταλλευόμενοι μια ευπάθεια που επιτρέπει τέτοια κλιμάκωση, είτε σε ένα σύστημα είτε σε μια εφαρμογή. Μπορούν να έχουν πρόσβαση τόσο στα δεδομένα όσο και στη λειτουργικότητα ενός άλλου χρήστη με μεγαλύτερο αριθμό προνομίων (αυτό είναι το οριζόντια κλιμάκωση προνομίων ) ή λάβετε αυξημένα προνόμια. Τέτοια αυξημένα δικαιώματα προέρχονται συνήθως από χρήστες διαχειριστών ή από αυτούς που είναι γνωστοί ως "χρήστης ισχύος". Το τελευταίο είναι γνωστό ως Αναρρίχηση προνομίων κατακόρυφος .

Για να κατανοήσουμε καλύτερα τους δύο τύπους αναβάσεων, οριζόντιες και κάθετες, θα κάνουμε μερικές διακρίσεις:

- Οριζόντια αναρρίχηση - Ο κακόβουλος χρήστης διατηρεί τα τρέχοντα προνόμια χαμηλού επιπέδου. Ωστόσο, έχετε πρόσβαση σε δεδομένα και λειτουργίες που δεν πρέπει να είναι διαθέσιμες. Μπορούν να ανήκουν σε άλλους χρήστες με υψηλότερα δικαιώματα ή από διαδικασίες συστήματος. Ένα παράδειγμα που μπορεί να αναφερθεί είναι η πρόσβαση σε προφίλ χρηστών διαφορετικών από τα δικά σας, ακόμα κι αν βρίσκεστε στη δική σας συνεδρία. Αυτό μπορεί να εφαρμοστεί σε κοινωνικά δίκτυα ή πλατφόρμες αγορών, τράπεζες κ.λπ.

- Κάθετη αναρρίχηση:Σε αυτήν την περίπτωση, ο κακόβουλος χρήστης που έχει λογαριασμό χρήστη με χαμηλά δικαιώματα, διαπιστώνεται ότι έχει περισσότερα δικαιώματα από ό, τι εάν ήταν χρήστης διαχειριστή των Windows, για παράδειγμα. Αν και η κλιμάκωση προνομίων μπορεί να συμβεί σε οποιοδήποτε άλλο λειτουργικό σύστημα με το οποίο γνωρίζουμε. Από εδώ και πέρα, ο κακόβουλος χρήστης μπορεί να έχει τον πλήρη έλεγχο των διαπιστευτηρίων άλλων χρηστών, των σημαντικών δεδομένων, των διαδικασιών, των εφαρμογών κ.λπ. Μπορείτε να κατεβάσετε κακόβουλο λογισμικό, να διαγράψετε δεδομένα ή να εκτελέσετε κακόβουλο κώδικα για να εκτελέσετε ακόμη πιο σοβαρές επιθέσεις. Το χειρότερο είναι ότι ο εγκληματίας στον κυβερνοχώρο μπορεί να διαγράψει όλα τα ίχνη της επίθεσης που πραγματοποιήθηκε χάρη σε αυτήν την κλιμάκωση των προνομίων, έτσι ώστε να μην είναι δυνατόν να εντοπιστούν κάποιο είδος αποδεικτικών στοιχείων που να επιτρέπει την ανάλυση αυτών των γεγονότων.

Τα πιο αποτελεσματικά μέτρα προστασίας

Εάν είστε υπεύθυνοι για τη διαχείριση χρηστών σε έναν οργανισμό, το πρώτο πράγμα που πρέπει να ενισχύσετε είναι η προστασία όσων έχουν λιγότερα δικαιώματα ή δικαιώματα:

- Ενίσχυση των πολιτικών κωδικού πρόσβασης. Συνιστάται συνεχώς η χρήση κωδικών πρόσβασης που είναι πιο περίπλοκες από το συνηθισμένο. Ωστόσο, είναι ένα από τα πιο δύσκολα πράγματα που πρέπει να κάνετε. Αυτό οφείλεται κυρίως στο ότι οι άνθρωποι γενικά δεν θέλουν να σκέφτονται πάρα πολύ για έναν πραγματικά ισχυρό κωδικό πρόσβασης. Σε κάθε περίπτωση, είναι απαραίτητο να εφαρμόσετε αυτό το μέτρο, επιτρέποντας στους ασφαλείς κωδικούς πρόσβασης να περιλαμβάνουν: ειδικούς χαρακτήρες, αριθμούς, οι οποίοι δεν περιέχουν άμεσες πληροφορίες που σχετίζονται με τον χρήστη κ.λπ. Είναι επίσης μια πολύ καλή ιδέα να προσθέσετε μια μέθοδο 2FA (έλεγχος ταυτότητας δύο παραγόντων), έτσι ώστε να μην χρειαζόμαστε μόνο τον κωδικό πρόσβασης του χρήστη, αλλά και έναν προσωρινό κωδικό που δημιουργείται από το smartphone ή ένα φυσικό διακριτικό.

- Δημιουργία ειδικών χρηστών και ομάδων χρηστών με ελάχιστα προνόμια. Αυτό μετριάζει πολύ τον κίνδυνο παραβίασης από χρήστες που έχουν παραβιαστεί από κακόβουλες περιστάσεις. Θυμηθείτε να εφαρμόσετε όλα τα είδη προνομίων στους χρήστες σύμφωνα με τις πραγματικές ανάγκες, τις λειτουργίες και τις απαιτήσεις τους. Ακόμα κι αν ήταν χρήστες διαχειριστή, πρέπει να έχετε τον έλεγχο και να μην εγκαταλείπετε το 100% των δικαιωμάτων. Αυτό θα μπορούσε να προκαλέσει μια τεράστια τρύπα ασφαλείας στο λειτουργικό σύστημα ή / και στο τοπικό δίκτυο.

Δεν πρέπει να παραμελήσουμε τις εφαρμογές. Συνιστάται η εφαρμογή ορισμένων βασικών μέτρων ασφαλείας:

- Αποφύγετε τυπικά σφάλματα προγραμματισμού εφαρμογών. Αυτή είναι μια από τις πιο σημαντικές πρακτικές. Προωθώντας την εφαρμογή αυτών εντός της ομάδας ανάπτυξης, θα διασφαλίσετε ότι οι εφαρμογές είναι πραγματικά υψηλής ποιότητας. Όχι μόνο όσον αφορά τη λειτουργικότητα και την εμπειρία του χρήστη, αλλά και την ασφάλεια.

- Διατηρήστε τα φίλτρα εισαγωγής δεδομένων ασφαλείας και δεδομένων χρήστη. Οι βάσεις δεδομένων είναι ένας από τους πιο ελκυστικούς στόχους για εγκληματίες στον κυβερνοχώρο. Ειδικά επειδή όλα τα δεδομένα που σχετίζονται με εφαρμογές ιστού ή άλλους σχετικούς πόρους αποθηκεύονται εκεί. Είναι σημαντικό να τα προστατέψετε ειδικά από πολύ επικίνδυνες επιθέσεις όπως Έγχυση SQL . Αυτός είναι ο λόγος για τον οποίο είναι σημαντικό να διασφαλιστεί ότι όλα τα δεδομένα που εισάγει ένας χρήστης σε μια εφαρμογή περιέχει τα απαραίτητα φίλτρα για την αποτροπή της εισαγωγής κακόβουλου κώδικα.

Πώς να εξασφαλίσετε τη διαχείριση συστημάτων

- Διατηρήστε ενημερωμένα συστήματα και εφαρμογές. Αυτό σημαίνει ότι πρέπει να εφαρμοστεί οποιαδήποτε διαθέσιμη ενημέρωση. Αρκετές από αυτές τις ενημερώσεις παρέχουν προστασία από πιθανές επιθέσεις που εκτελούνται από ευπάθειες που δεν καλύπτονται από τις ενημερώσεις.

- Σωστά και κατάλληλα δικαιώματα για όλα τα αρχεία και τους καταλόγους. Απλώς εφαρμόστε τα απαραίτητα δικαιώματα. Εάν δεν απαιτείται επεξεργασία ενός συγκεκριμένου αρχείου ή φακέλου, ορίστε τα δικαιώματα μόνο για ανάγνωση.

- Κλείστε τις περιττές θύρες και διαγράψτε ανενεργούς χρήστες. Οποιαδήποτε ανοιχτή θύρα με υπηρεσίες λειτουργεί αποτελεί σημαντική απειλή για την ασφάλεια. Κατά περίπτωση, κλείστε αυτές τις θύρες εάν δεν τις χρησιμοποιείτε τη δεδομένη στιγμή. Επιπλέον, είναι σημαντικό να αφαιρέσετε ανενεργούς χρήστες για να κάνετε την επίθεση πιο δύσκολη για τον εγκληματία στον κυβερνοχώρο.

- Περιορίστε τις δυνατότητες μεταφοράς / λήψης αρχείων: Το αρχείο που περιέχει κακόβουλο κώδικα μπορεί να ληφθεί χρησιμοποιώντας κάπως αδύναμα πρωτόκολλα και βοηθητικά προγράμματα, όπως ftp, wget, curl και άλλα. Εδώ είναι η σημασία του ελέγχου του εάν είναι πραγματικά απαραίτητο να τα ενεργοποιήσετε, αφού οι εγκληματίες του κυβερνοχώρου μπορούν να το εκμεταλλευτούν και να διευκολύνουν την εκτέλεση των επιθέσεων τους.

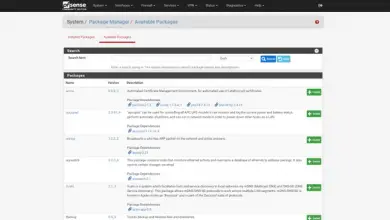

- Αλλάξτε τα προεπιλεγμένα διαπιστευτήρια σε όλες τις συσκευές. Αυτή η ενέργεια περιλαμβάνει δρομολογητές και εκτυπωτές. Αυτή είναι μια από τις ευκολότερες πρακτικές για εκτέλεση. Ωστόσο, εξειδικευμένες πύλες ηλεκτρονικής εισβολής όπως το Shodan καθιστούν σαφές ότι υπάρχουν πολλές συσκευές που λειτουργούν με διαπιστευτήρια που προέρχονται από το εργοστάσιο.

Όπως έχουμε δει, η κλιμάκωση προνομίων είναι μια επίθεση που μπορεί να έχει σοβαρές συνέπειες. Ωστόσο, εφαρμόζοντας όλες τις συμβουλές που έχουμε αναφέρει, θα έχετε αποφύγει περισσότερους από έναν πονοκέφαλο. Η ασφάλεια εσάς και των χρηστών που συνδέονται στο δίκτυο δεν είναι παιχνίδι.