I2P Anonymous Network Che cos'è, a cosa serve e quali sono i vantaggi di utilizzarlo?

Un rete L'I2P anonimo offre grandi vantaggi per crittografare le informazioni nei diversi usi che possono essere date alle applicazioni su Internet. Per questo, è necessario che tu sappia in cosa consiste questa rete e a cosa serve nell'informatica.

Se vuoi approfondire questi concetti, puoi farlo continuando a leggere questo articolo. ti spiegheremo i vantaggi dell'utilizzo di una rete Internet I2P anonima e come puoi migliorare la tua sicurezza .

Non perderti nulla perché parlerà anche dei principali utilizzi di I2P nelle reti, sotto Android e nella messaggistica.

Che cos'è una rete I2P anonima e a cosa serve nell'IT?

Il progetto I2P, noto anche come Invisible Internet Project, è un software open source che fornisce la possibilità di astrazione nella comunicazione dei nodi in una rete . In questo modo si ottiene l'anonimato tramite tunnel e si caratterizza per la sua compatibilità con altre applicazioni precedenti a questo tipo di rete.

Con questo software, puoi condividere file, utilizzare il servizio di posta elettronica con pseudonimi e avere messaggi istantanei. Viene utilizzato attraverso la distribuzione I2Bberry , che funge da router del traffico.

Quali sono i vantaggi dell'utilizzo di una rete I2P?

Questo sistema di tipo scalabile per le comunicazioni presenta i seguenti vantaggi:

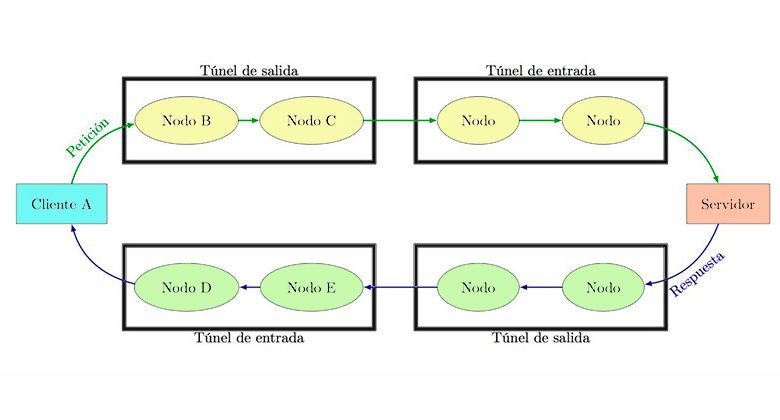

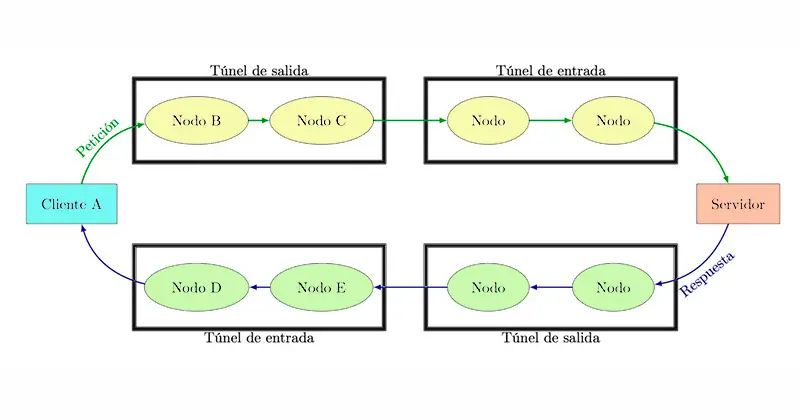

- Durante la navigazione in Internet, vengono inviati più messaggi contemporaneamente attraverso diversi tunnel . Questo viene fatto attraverso diversi componenti di rete anziché utilizzare un singolo nodo, il che aumenta le possibilità di non essere rilevato.

- I tunnel di entrata e uscita delle informazioni sono unidirezionale , che permette di ottenere risposte per strade diverse.

- L'analisi del traffico è molto difficile perché invia più pacchetti di dati invece di uno solo.

- È compatibile con i browser più importanti , quindi puoi usarlo senza alcun problema.

- Può essere utilizzato in tutte le attività svolte sul web perché la maggior parte delle applicazioni, dei giochi online e della posta elettronica sono compatibili con questa tecnologia.

In che modo una rete Internet I2P anonima migliora la sicurezza?

Il progetto Internet invisibile invia informazioni in un gran numero di pacchetti di dati , il che rende molto difficile l'analisi del traffico. Questi dati passano attraverso diversi tunnel creato per collegare un numero di nodi che compongono il rete .

A loro volta, questi tunnel sono unidirezionali (creati dal server e dal client), in modo che l'origine delle informazioni non sia accessibile. Questo aiuta a proteggere il più possibile la privacy ed è compatibile con le azioni intraprese su Internet. Questo sistema si chiama "aglio" , perché ogni pacchetto è considerato a "baccello" ed è parte integrante di tutte le informazioni inviate.

Quali sono le principali applicazioni di una rete I2P anonima?

Le principali applicazioni di una rete I2P sono:

Rete

"AGGIORNAMENTO ✅ Vuoi saperne di più sulle reti Internet anonime I2P e sui loro vantaggi? ⭐ ENTRA QUI ⭐ e impara a RIPARTIRE DA ZERO! ”

In una rete, il sistema I2P richiede ogni cliente per generare il proprio routeur I2P per creare successivamente un tunnel specifico. Questi percorsi temporanei sono usati per interrogare il database di rete, chiamato netDB .

Questo router genera informazioni di contatto di tipo LeaseSet per trovare il percorso del client che ha richiesto le informazioni e poter così instradare i pacchetti di dati. Ciò migliora notevolmente la privacy perché i tunnel a senso unico non consentono l'analisi del loro utilizzo.Quando lo trova, non sarà più necessario consultare il database perché i messaggi contengono già le informazioni per questo processo.

I2P in una e-mail funziona in modo simile alle reti . Crea tunnel tra i serveur e il cliente e inviare il messaggio attraverso ciascuno di essi in modo che raggiunga il destinatario in modo sicuro e anonimo.

Il lavoro viene svolto utilizzando il protocollo di crittografia P2P Kademlia che consente la cancellazione del messaggio e l'anonimato del destinatario e del mittente. La persona a cui viene inviata la posta ha fino a 100 giorni per leggerla, se questo limite viene superato, viene cancellata dalla rete. A differenza di altri metodi di crittografia in I2P, tutti i messaggi sono crittografati tranne il destinatario.

Condividi file

Quando si utilizza una rete Internet I2P anonima, gli utenti non possono connettersi a una rete "Fine non I2P" , né farlo al di fuori di I2P in "Pari I2P" . Dovrebbe essere utilizzato tramite un client di posta elettronica compatibile, come che Hushmail . Questo client di posta elettronica filtra il nome host dell'utente, consentendo la comunicazione anonima con il server SMTP.

Chat e messaggistica istantanea

Il grande vantaggio dell'utilizzo di I2P nella messaggistica istantanea è che nessun server può registrare le conversazioni tra utenti . Inoltre, i fornitori di servizi Internet non possono sapere a chi si rivolge il loro abbonato. Questo può essere fatto tramite il client di posta elettronica Messaggero I2P , che si basa sul protocollo che ha la facilità di lavorare senza server.

Android

I2P può essere utilizzato per condividi immagini, video, post sui social network e altre azioni in modo crittografato e sicuro . Questo è possibile grazie alla possibilità di configurare i parametri di rete, attivando o meno il UPnP . Inoltre, è possibile aggiungere vari elementi della home page del cliente e verificare la disponibilità di aggiornamenti software per configurare tunnel unidirezionali. Ricorda, questi sono quelli che proteggono la crittografia e la sicurezza delle informazioni che utilizzerai sul cellulare Android.

Router

In questo caso, noi lavorare con la distribuzione Linux Bacca I2P , con cui possiamo crittografare e instradare il traffico di rete attraverso il protocollo I2P. Questo ti aiuterà a raggiungere i diversi client o nodi della rete in modo sicuro e anonimo.

Se hai domande, lasciale nei commenti, ti risponderemo il prima possibile e sarà di grande aiuto anche per più membri della community. Grazie!