Come vedere i tentativi di accesso al server SSH falliti su Linux

Quando si configura un server di ordine pubblico, è comune che diverse entità decidano di violare la loro sicurezza e riservatezza . Quindi, vedere i tentativi di accesso falliti ti consentirà di ispezionarlo e scansionarlo.

Questo servizio è fornito da Secure Shell, noto anche come SSH. Un livello di protezione all'interno del sistema operativo Linux, che crittografa la trasmissione dei dati .

Questo protocollo funge da intermediario, proteggendo la connessione tra client e server . Impedire a terzi di intercettare lo scambio di informazioni.

Per quanto riguarda gli amministratori che associano i vantaggi di SSH al proprio server, questo consente loro di farlo. connettore à distanza . Che può essere configurato secondo i desideri dell'utente per aumentare la protezione.

Se desideri installare e imparare a utilizzare Secure Shell per vedere i tentativi di connessione falliti all'interno del tuo server, tieni presente che Linux ha comandi molto semplici che ti permettono di farlo.

Quindi continua a leggere e prendine nota, impedendo a qualsiasi entità di continuare a tentare di invadere il server che stai gestendo.

Come installo Secure Shell per visualizzare i tentativi di connessione al server non riusciti?

Uno dei grandi vantaggi di ottenere l'autorizzazione di amministratore per sistemi operativi come Linux è quello di gestire la paternità completa delle impostazioni e delle utilità del computer .

Allo stesso modo, puoi anche eseguire i comandi necessari (dato che questo sistema è gestito da loro) per installare ed eseguire le attività che sono essenziali per te.

a volte il protocollo protezione Secure Shell è integrato in alcuni computer che eseguono questo sistema operativo. Mentre altri rimangono obsoleti e non l'hanno ancora acquisita.

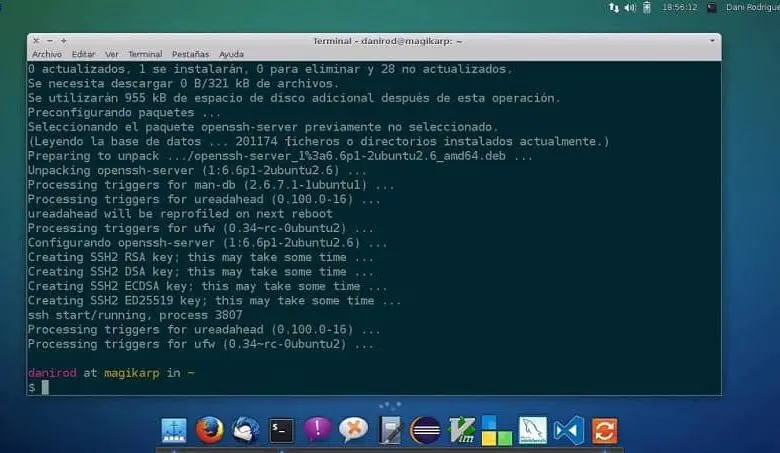

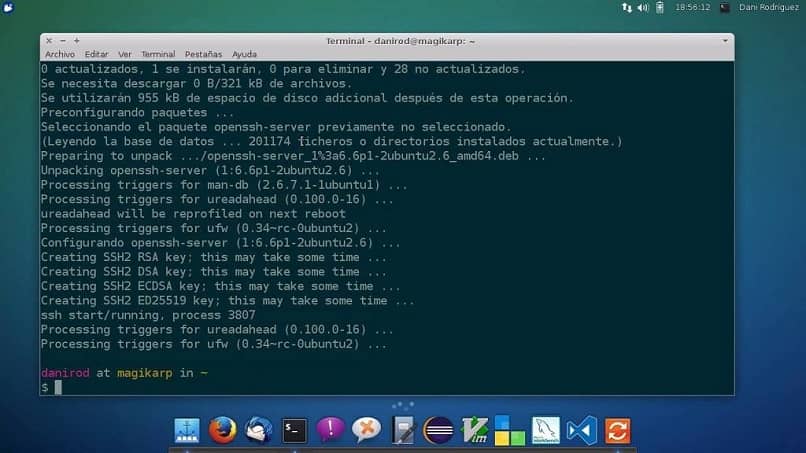

Quindi se non hai SSH tra i tuoi strumenti e hai acquisito i diritti di amministratore, devi aprire la finestra "Terminale" per eseguire i comandi.

Per poterlo installare, devi scrivere il codice corrispondente alla versione di Linux che stai utilizzando. Ad esempio, in Ubuntu, devi scrivere " sudo apt install openssh-server «. Una volta eseguita, non resta che attendere che la procedura termini automaticamente.

Comandi SSH per visualizzare i tentativi di connessione falliti sul server

Come accennato in precedenza, la variabilità dei comandi relativi alla richiesta di connessioni tramite Secure Shell (come il riavviare un server web , per esempio) varia anche in a seconda della versione del sistema operativo installato .

Ubuntu

Esistono diverse codifiche per visualizzare le connessioni non riuscite che sono state eseguite sul tuo server. Tuttavia, il più utilizzato e quello che mostra le informazioni più semplici è " grep "Password non riuscita" /var/log/auth.log '.

Premendo il tasto "Invio", sullo schermo verrà visualizzato un elenco indefinito di tentativi di accesso non riusciti che sono stati effettuati da quando SSH è stato stabilito per proteggere il server.

Questo elenco contiene informazioni relative all'indirizzo IP dell'apparecchiatura, il nome utente utilizzato per connettersi e la porta utilizzata durante il tentativo.

Per ulteriori informazioni, puoi inserire il comando » egrep »Non riuscito | Errore "/var/log/auth.log «. Ciò consente all'utente di ottenere dettagli più completi sull'argomento.

RHEL o CentOS

Nel caso di versioni come CentOS ou RHEL , le informazioni di sicurezza di Secure Shell sono memorizzate nel file " /var/log/sicuro '. Questo indirizzo tiene anche un registro dei tentativi di connessione falliti effettuati all'interno del server, che possono essere visualizzati con il comando " egrep »Non riuscito | Errore "/ var / log / secure "Nel" Terminale ".

Come in Ubuntu, questo elenco contiene i dati relativi all'utente utilizzato per stabilire la connessione, il numero di porta e l'indirizzo IP del computer.

Una volta eseguiti questi comandi, sarai in grado di eseguire un'analisi i tipi di invasioni che hai ricevuto fino ad oggi sul tuo server. Esistono diverse entità che possono provare a stabilire una connessione, che possono essere robot o persone, che viene stabilita a seconda del modello eseguito per entrare.

Dopo aver valutato questi aspetti, finalmente sai cosa bloccare e quali aspetti rinforzare. Per impedire un altro tentativo di invadere la privacy e la sicurezza del tuo server .