Cryptologie: qu’est-ce que c’est, à quoi ça sert et quelles sont toutes les disciplines de cela?

Sachez que la technologie que nous manipulons quotidiennement et dont nous abusons souvent et dont nous ne profitons pas, pour nous rejoindre, passe par certains processus dont nous ne sommes pas conscients.

Tout cela implique souvent l’électronique, la programmation, le design et d’autres sciences implicites, de sorte que nous ayons un téléphone portable ou un ordinateur entre nos mains. Certains d’entre eux nous font du bruit lorsque nous les écoutons, et nous pensons que c’est quelque chose d’étranger. Mais c’est le contraire, ils se mélangent beaucoup dans ces domaines.

C’est pourquoi cet article va parler de l’un d’entre eux, qui est la cryptologie. Vous trouverez ici un aperçu de ce sujet intéressant, avec une brève histoire à travers les civilisations anciennes et leurs fonctions aujourd’hui.

Qu’est-ce que la cryptologie et à quoi sert-elle?

La cryptologie est une science qui a été présente dans l’humanité dans diverses civilisations, grâce à elle, les bonnes et les mauvaises personnes ont pu atteindre leurs objectifs sur de nombreux points importants tout au long de notre histoire.

Le mot vient de la langue grecque et il est divisé en 2; «Krypto», qui fait référence à un mystère, quelque chose de caché ou de secret, et «Logos», qui peut bien signifier un symbole ou un logo tel que compris, mais dans ce cas, il est attribué à l’étude.

En guise de conclusion rapide, nous pouvons dire que la cryptologie est la science qui est responsable du déchiffrement des messages secrets, et aussi le moyen de cacher un message à l’œil nu, via un canal de communication, qui pourrait être un réseau informatique.

Pour ce faire, la cryptologie utilise ce que l’on appelle le codage, qui sert à convertir un message commun en un code, qui ne peut être compris que par la personne qui a les informations de décodage en sa possession.

Fondamentalement, c’est un art qui permet de protéger l’information, afin d’éviter que même si elle tombe entre de mauvaises mains, elle puisse être interprétée telle qu’elle est réellement.

Histoire et évolution de la cryptologie Comment s’est-elle améliorée au fil des ans?

Il est possible que la cryptologie ait déjà été utilisée comme moyen de communication depuis l’époque des Égyptiens, car leurs textes nécessitaient un code à décoder. Même ainsi, cela ne peut pas être appelé cryptologie telle que nous la connaissons aujourd’hui.

Les premiers à crypter réellement les informations, dont un enregistrement pourrait être obtenu, furent les Romains lorsque leur empire battait son plein et qu’ils conquéraient le monde connu.

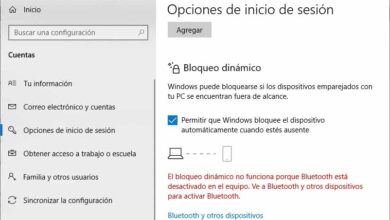

La méthode de cryptage utilisée par eux est le fameux «César Cipher», avec lequel on dit que les Romains ont partagé leurs manœuvres et leurs stratégies de combat pour éviter que leurs plans ne tombent entre les mains de l’ennemi.

Cela permettait uniquement aux généraux d’avoir accès aux informations portées par les messagers sur les rouleaux. Cette méthode simple consistait en un certain déplacement des lettres en fonction de leur position dans l’alphabet.

Par exemple, si la lettre «A» doit être écrite avec un déplacement de 5, alors en comptant à partir des 5 lettres «A», la lettre correspondante est «F», et ils pourraient à différentes occasions changer le numéro de déplacement en numéro 24, ce qui a permis une certaine complexité pour ses ennemis.

Environ 800 ans plus tard, un mathématicien arabe nommé Al Kindi a mis au point une technique qui lui a permis de casser le cessez le chiffre, en comptant les lettres les plus fréquentes.

En général, la lettre qui se répète le plus dans un texte de notre langue est «E». Si dans un texte chiffré la lettre «J» est répétée plus que tout, le numéro de déplacement est probablement 4, car de J à E il y a 4 lettres entre les deux.

Plus tard, nous savons que dans les 2 guerres mondiales que notre race a subies, la cryptologie a joué un rôle très important dans son développement.

À l’heure actuelle, presque tous les gouvernements du monde ont opposé leur veto à une grande partie de ses progrès. En son temps, la NSA des États-Unis interdisait toute distribution de matériel de ce type, puisqu’elle cachait toutes ces techniques pour ses opérations d’espionnage.

Au fil du temps, ces restrictions ont un peu cédé, et c’est pourquoi presque toute la technologie que nous traitons quotidiennement est cryptée. C’est le cas de la messagerie WhatsApp, des crypto-monnaies, des transactions bancaires et de centaines d’exemples.

Quelles sont les principales disciplines encadrées dans la technique cryptologique?

«MISE À JOUR ✅ La cryptologie est celle qui étudie les différentes techniques d’encodage des informations privées ⭐ ENTRER ICI ⭐ et en savoir plus sur le sujet»

La cryptologie englobe 4 disciplines majeures qui font de cet art une science complète. Voici ce qu’ils sont:

Cryptographie

Il vient de deux mots en grec, qui sont «Kripto», dont nous avons déjà parlé, fait référence à l’occulte, et «Graphé» qui signifie écriture.

En général , un grand nombre de gens pensent que le cryptage est la vraie science, mais ce n’est pas, parce que c’est une discipline qui fait partie de la cryptologie.

De son côté, la cryptographie est la discipline de la cryptologie qui permet de déformer le message, de manière à ce que seuls ceux qui possèdent les clés puissent comprendre ce qui est transmis.

A notre époque elle joue un rôle important, puisque la cryptographie est utilisée depuis 10 ans pour transférer de la valeur d’un point à un autre, sans besoin d’intermédiaires et sans risque d’interférence, c’est le fameux Bitcoin.

Cryptanalyse

On peut dire que c’est tout le contraire de la cryptographie, car elle cherche à briser les points faibles de systèmes cryptographiques complexes. Une fois son objectif atteint, il permet d’interpréter correctement les informations. Cette discipline est également divisée en deux mots grecs, cachés ou secrets et «Analyein», qui signifie déchaîner ou découvrir.

Cela peut servir à renforcer les techniques de cryptographie, car en trouvant les vulnérabilités d’un système crypté, elles peuvent être corrigées et la sécurité augmentée.

Stéganographie

Cette discipline est similaire à la cryptographie, mais sa différence est qu’elle est un peu plus complexe et nouvelle. Comme nous l’avons vu en cryptographie, le cryptage vous permet d’envoyer un message avec un contenu caché et dénué de sens à quelqu’un qui n’a pas les clés pour le décoder.

D’autre part, la stéganographie permet, en plus d’envoyer un message chiffré, de cacher l’existence du message, de telle sorte que son existence ne soit même pas suspectée.

En informatique, la stéganographie vous permet d’envoyer des informations compressées et cachées dans des fichiers vidéo, des images ou des documents, ce qui rend très difficile la détection des messages cachés dans les fichiers courants.

Stegoanalyse

Comme tout a son équivalent, la stegoanalyse remplit les fonctions opposées à celles de la stéganographie, c’est pourquoi elle est chargée de détecter dans quels fichiers les messages chiffrés sont cachés.

La cryptologie à l’ère numérique Comment ce système fonctionne-t-il en matière de sécurité informatique?

Bien que nous ne nous en rendions pas compte, la cryptologie a été insérée dans notre société dans tout ce que nous faisons au quotidien, pour être une cryptographie plus précise.

Mais, il convient de noter qu’avant cela était réservé uniquement à l’usage des gouvernements, pour protéger les secrets de guerre et tout ce qui peut nuire à la sécurité d’un pays.

Grâce à la grande avancée d’Internet, cette science était de plus en plus nécessaire dans ces environnements pour éviter autant que possible, les arnaques, les hacks et les fraudes virtuelles malheureuses.

C’est pourquoi toutes les informations transitent par différents types de cryptage, certains plus complexes que d’autres. Mais, c’est le seul moyen également que l’information ne se perde pas et n’atteigne pas sa destination intacte. Les virements bancaires, les paiements en crypto-monnaies, les messages texte, certains types d’appels Web, les e-mails, entre autres, en sont un exemple clair.

Si vous avez des questions, laissez-les dans les commentaires, nous vous répondrons dans les plus brefs délais, et cela sera également d’une grande aide pour plus de membres de la communauté. Je vous remercie!