Risques et dangers de l’ingénierie sociale Quels sont-ils et comment se défendre de tous?

Il existe un grand nombre de risques et de dangers sur Internet que vous devez connaître pour pouvoir vous défendre de tous de manière efficace . C’est pourquoi nous avons préparé cet article afin que vous évitiez d’être victime de ces attaques .

Les méthodes de menace sont appelées ingénierie sociale et consistent à obtenir des informations auprès des personnes de différentes manières. Si vous voulez savoir de quoi il s’agit, vous devrez continuer à lire.

Nous vous expliquerons quel est l’objectif qu’ils poursuivent et ce qui est recherché en réalisant ces actions . Vous ne pouvez rien rater car vous verrez également des conseils pour éviter d’être victime de l’ingénierie sociale.

Qu’est-ce que l’ingénierie sociale et à quoi sert ce type d’attaque?

Il s’agit d’une technique utilisée pour obtenir des informations sur une ou plusieurs personnes via des plateformes et des réseaux sociaux disponibles sur Internet . De cette manière, grâce à des programmes spécialisés ou par tromperie, le nom, l’adresse, l’email, les codes d’accès et tout autre type de données privées d’une personne peuvent être connus.

Il existe différentes variantes des techniques appliquées pour atteindre l’objectif. Parmi les plus courants, on trouve:

- Phishing ou vol d’identité. Cette méthode est basée sur la confusion de l’utilisateur avec une application ou un site Web original en lequel il fait confiance. Une interface graphique similaire est créée afin que la personne entre ses données et que le faux utilisateur puisse les connaître de manière simple.

- Vishing ou faux appels téléphoniques. Cette forme d’ingénierie sociale est très courante dans laquelle une personne prétend être un employé ou un représentant d’une institution prestigieuse et demande à la victime des informations privées, puis vole ces données.

- Appâtage ou appareils infectés. Cette façon d’obtenir des informations est utilisée en plaçant un logiciel espion ou tout autre programme malveillant sur une clé USB qui est utilisée par la victime sur son ordinateur.

Objectifs de l’ingénierie sociale Que cherche-t-on à réaliser ces actions?

L’objectif de l’ingénierie sociale est d’escroquer les gens en volant des informations privées afin que la personne indigne de confiance obtienne un avantage financier ou autre. Ces techniques sont également utilisées pour extorquer des personnes par le biais de sextos ou d’informations qu’il n’est pas pratique pour la victime d’apparaître en public.

Risques et dangers de l’ingénierie sociale pour l’utilisateur Contre quoi dois-je me défendre?

En plus du phishing, du sexting et des autres méthodes que nous vous montrons dans les paragraphes précédents, vous devez être prudent avec:

- Portes arrière ou porte arrière. Ce sont des programmes d’ingénierie sociale qui sont utilisés pour installer un fichier espion sans que l’utilisateur s’en aperçoive et qu’il ne peut pas être détecté rapidement.

- Détournement ou détournement d’informations. Malheureusement, cette méthode est utilisée comme un détournement virtuel dans lequel l’attaquant oblige la victime à remettre de l’argent ou d’autres types de valeur pour les données qui ont été volées par l’attaquant et pour lesquelles elles ne sont pas accessibles d’une autre manière.

- Spoofing ou faux e-mails. Cette technique est utilisée en ingénierie sociale pour voler des informations en se faisant passer pour un expéditeur sécurisé (tel qu’un membre de la famille ou un ami) ou comme un employé appartenant à une entreprise prestigieuse.

- Appâtage ou crochet. La technique consiste à laisser un appareil infecté à la victime pour connecter son ordinateur et ainsi télécharger un fichier qui lui volera les informations enregistrées.

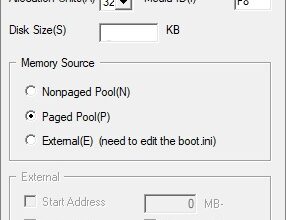

- Keylogger ou enregistrement des mouvements du clavier. C’est un programme qui s’installe à l’insu de l’utilisateur sur un appareil et qui enregistre toutes les frappes effectuées sur le clavier. De cette façon, vous pouvez connaître les codes d’accès aux plates-formes et aux applications.

Conseils pour éviter d’être victime de campagnes d’ingénierie sociale

«MISE À JOUR ✅ Voulez-vous savoir en détail quels sont les risques de l’ingénierie sociale? ⭐ ENTREZ ICI ⭐ et apprenez tout de SCRATCH!»

Pour ne pas être victime d’une campagne d’ingénierie sociale, vous devez garder ces conseils à l’esprit:

Ne divulguez pas et ne partagez pas vos mots de passe

Ce qui semble souvent simple et logique ne l’est pas, car il y a un grand nombre de personnes qui partagent avec leurs amis et leur famille les mots de passe des comptes bancaires, des plateformes financières et des applications sur les réseaux sociaux. Vous devez éviter cette situation et si pour une raison quelconque vous devez dire quel est votre mot de passe, changez-le immédiatement après son utilisation.

Faites attention au protocole de sécurité

Lorsque vous naviguez sur Internet, vous devez toujours essayer de le faire avec des protocoles de type HTTPS . Vous pouvez le voir dans la barre d’adresse URL, au début de celle-ci. Si vous constatez que vous n’accédez pas à ce protocole et avant de le faire normalement, évitez d’entrer et informez le propriétaire du site Web de cette situation.

Évitez d’utiliser les réseaux WiFi publics

Vous devez garder à l’esprit que lorsque vous accédez à un réseau Internet sans fil, vous faites partie d’un réseau informatique dans lequel se trouvent d’autres ordinateurs et périphériques qui se connectent. Ceux-ci peuvent entrer, sans que vous vous en rendiez compte, sur votre mobile et obtenir les informations qu’ils souhaitent.

Ne répondez pas ou ne donnez pas de données privées par téléphone

Comme nous l’avons mentionné précédemment, une technique d’ingénierie sociale consiste à tromper les gens par un coup de téléphone en se faisant passer pour des employés et des représentants d’entreprises reconnues. Si cela se produit, vous devrez couper la communication et contacter l’entreprise pour signaler l’arnaque.

Installez un antivirus fiable

Les antivirus détectent et mettent à jour régulièrement tous les types de logiciels malveillants qui apparaissent. Pour cette raison, il est important d’installer et d’exécuter l’ antivirus en permanence . Cela vous aidera également à scanner les clés USB avant de les connecter à votre ordinateur.

Ne répondez pas aux e-mails suspects

Vous devez éviter de répondre aux e-mails qui arrivent dans votre boîte mail et qui vous invitent à cliquer sur un lien ou à télécharger un fichier. Vous devez être très prudent car il existe des programmes qui prennent les noms de vos contacts et les usurpent .

Si vous avez des questions, laissez-les dans les commentaires, nous vous répondrons dans les plus brefs délais, et cela sera également d’une grande aide pour plus de membres de la communauté. Je vous remercie!