Pentesting Qu’est-ce que c’est, à quoi ça sert et comment le faire pour détecter les vulnérabilités des systèmes informatiques?

Le Pentesting est depuis sa création la technique d’analyse principalement utilisée pour la détection des vulnérabilités et des défauts. Actuellement, il est considéré comme l’une des activités de cybersécurité les plus importantes .

Nous savons tous que les entrées et les sorties offrent une grande quantité d’informations , là où l’attaquant peut les utiliser comme il le souhaite, et c’est là qu’un pentester doit agir, afin d’ éviter ces vols.

Plus tard, nous expliquerons en science exacte en quoi consiste ce type d’activité et qui est connu comme un pentester. Dans cet article, nous avons toutes les informations sur ce sujet, y compris son histoire.

Qu’est-ce que le pentesting et à quoi sert ce type de test de cybersécurité?

Le pentesting est une technique qui a été beaucoup mise en œuvre aujourd’hui , en raison des grandes attaques et fraudes qui sont menées sur Internet. C’est un problème étroitement lié à la cybersécurité. Le mot pentesting est un composé de pénétration et de test , et fait référence à la pratique ou à la contre-mesure utilisée pour éviter les défaillances ou les vulnérabilités .

C’est l’une des professions ou branche de la cybersécurité les plus demandées aujourd’hui , afin que les organisations et les grandes industries puissent avoir une meilleure défense contre les dangers informatiques. Un pentester ou auditeur de cybersécurité a un domaine d’application assez large, et ne doit pas se limiter à un simple test de pénétration, car son travail est d’éviter les pannes, et de déterminer l’étendue de chacune d’elles, au sein du système. .

Historique et origine Quand ce test de détection des vulnérabilités est-il né?

La sécurité informatique a été un sujet de débat, qui a duré de nombreuses années, à partir de 1960 , où les attaques contre les réseaux de communication étaient très constantes. Mais le vrai début du pentesting remonte à juin 1965 , où une conférence convoquée par la System Development Corporation (SDC) a eu lieu pour discuter des problèmes de sécurité et de la crise informatique qui se produisait à l’époque.

C’est lors de cette conférence que l’un des participants, du SDC, a pu envahir le système, éludant toutes les protections de sécurité qui y étaient ajoutées, contournant la structure et la protection de l’AN / FSQ-32. À cette époque, il n’y avait que deux modèles de cet ordinateur , et l’un d’eux était celui utilisé par la Central Intelligence Agency des États-Unis . De toute évidence, un tel acte était très alarmant dans toute la société informatique .

Après tant d’études, c’est au printemps 1967 qu’est né le mot pénétration , ainsi donné pour indiquer les violations d’un système de sécurité. Ceux qui ont donné un tel nom à ces attaques étaient; Willis Ware, Harold Petersen et Rein Tern (RAND Corporation) et Bernard Peters de la National Security Agency (NSA). À l’heure actuelle, tous les experts en informatique ont utilisé les méthodes d’un attaquant pour identifier les vulnérabilités.

Le gouvernement des États-Unis a soutenu l’enquête, formant des équipes pour étudier les pénétrations sous le nom d’Equipo Tigre . Après 1970, après l’apparition de l’équipe des tigres, c’est là que le mot pentesting a été créé, qui indique la pénétration des ordinateurs . En 1980, il existait déjà différentes techniques et outils pour ce travail, et c’était l’étape d’amélioration et de détection des vulnérabilités dans un système, jusqu’à aujourd’hui.

Types Pentest Comment ces tests de sécurité sont-ils classés?

Maintenant que nous en savons un peu plus sur l’historique des tests de vulnérabilité, nous procédons à la découverte des différentes classifications de ces tests de sécurité.

Fonce:

Services réseau

Ce test consiste en l’analyse de la configuration du pare-feu , à travers l’étude de filtrage Stafeful. L’objectif est d’ identifier les différentes vulnérabilités trouvées dans les services réseau, affaiblissant la sécurité du système.

Application Web

C’est l’analyse qui est menée en profondeur , pour l’étude dans les applications web. Grâce à cela, vous pouvez détecter lorsqu’il y a des intrus ou que notre page est attaquée. Le rapport d’analyse détaillé nous permet de trouver la cause première de l’ensemble du problème , ainsi que de déterminer les éventuelles vulnérabilités qui pourraient conduire à l’intrusion d’un attaquant.

Côté client

Grâce à ce test, vous pouvez explorer les logiciels , les applications, le contenu et les navigateurs Web. Comme toutes les analyses, il permet d’ obtenir des données sur les menaces et vulnérabilités détectées.

Test de réseau sans fil

Comme son nom l’indique, il permet l’analyse des réseaux sans fil présents dans l’entreprise. Les tests sont basés sur une étude approfondie des protocoles réseau, de leurs points d’accès et des autorisations pour la gestion des actifs.

Test d’ingénierie sociale

Les attaques d’ingénierie sociale sont les plus fréquentes aujourd’hui , et grâce à ce test, nous pouvons revoir ou revoir tous les points d’accès de ces campagnes, en plus de déterminer quand nous y avons collaboré.

Quelles informations pouvons-nous obtenir après avoir effectué un pentest?

«MISE À JOUR ✅ Voulez-vous en savoir plus sur les tests d’intrusion dans les systèmes informatiques? ⭐ ENTRER ICI ⭐ et tout savoir à ce sujet»

Après avoir effectué un pentest, différents types d’informations peuvent être extraits . Cela dépend du type de test ou d’évaluation effectué.

Ensuite, nous vous montrerons leur classement:

Boîte blanche

Toutes les informations et la structure des données du système sont connues, y compris les mots de passe , les adresses IP, les pare-feu, etc. Ce type d’analyse est le plus complet et fournit des informations essentielles pour identifier les vulnérabilités dans l’architecture du système

Boîte noire

Il s’agit de l’analyse, connue sous le nom de véritable pentesting , et fournit des informations sur les menaces, les attaques et les défauts trouvés dans la structure du réseau. Les processus qui sont exécutés dans ce type de pentesting agissent plus comme une attaque cybercriminelle , c’est-à-dire comme si l’analyse avait été effectuée à partir d’un point externe du serveur réseau.

Boîte grise

Ce dernier est le pentester le plus recommandé, puisqu’il s’agit de l’hybride des deux précédents. Il consiste à obtenir des informations de type auditeur, et l’attaquant, les informations obtenues, a les deux points de vue.

Liste des principaux outils utilisés pour réaliser les examens d’intrusion

Les pentesters utilisent différents outils , qui permettent d’étudier / comprendre toutes les menaces et le niveau d’agression de chacun. L’objectif sera toujours axé sur l’obtention d’informations sur les failles de sécurité qui existent dans un réseau .

Les outils les plus utilisés pour effectuer ce type de travail sont les suivants:

Kali Linux

Le grand Kali Linux , est l’une des distributions Linux que nous avons le plus mentionnées dans nos articles sur les hackers éthiques. Maintenant, nous allons en parler, son excellent système obtenu depuis sa dernière mise à jour. Nous offrant de nouvelles fonctionnalités avec la suite de tests Metasploit 5.0 et les mises à jour du noyau 4.19. Kali Linux nous propose également une version dite Out Of The Box , conçue pour les attaques de réseaux informatiques, nous offrant plus de 300 outils de pentesting et de cybersécurité.

Nmap

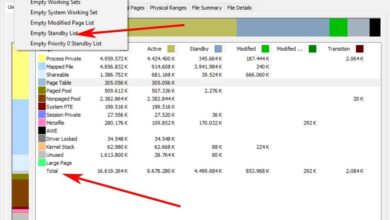

Cet outil est l’un des plus reconnus dans le monde du pentesting , apprécié pour son excellent scanner. Avec l’utilisation de nmap ( Network Mapper ), nous pouvons cartographier le système, obtenir des informations sur les ports d’une machine et ce que nous pouvons y trouver. Les informations obtenues sont de la plus haute importance et peuvent être utilisées pour comprendre le fonctionnement des appareils , pour savoir quelle version de l’application il utilise, ou nous accédons simplement à l’ID de service par son intermédiaire.

Metasploit

Quand il s’agit d’analyser et de détecter les vulnérabilités , il y a le grand Metasploit. Un outil reconnu pour l’efficacité de son travail en termes de réseaux, de sécurité, d’applications et de matériel connecté.

Le processus d’analyse consiste à soumettre la cible à un ou plusieurs exploits contenus dans la base de données de cet outil. Tout ce processus commence, lorsqu’un code est inséré dans la destination, pour explorer toutes ses informations. Avec l’utilisation de Metasploit, nous pouvons comprendre les différents types de vulnérabilités qui existent au sein d’un réseau ou d’un système, nous permettant d’extraire le plus d’informations possible, afin de pouvoir renforcer ou générer des mesures de sécurité contre le secteur infecté ou endommagé.

Wireshark

Avec Wireshark, nous pouvons obtenir des informations d’un réseau , y compris les protocoles et le trafic . Le processus consiste à capturer le trafic en temps réel , nous permettant de déterminer de manière méticuleuse, quelles sont les anomalies qui apparaissent . Il est normalement utilisé pour l’étude des protocoles, IP et TCP / IP . Cependant, cet outil n’est pas limité, car il est capable d’offrir une investigation plus approfondie , impliquant presque tous les protocoles d’un réseau.

Sqlmap

Les injections de code SQL nous permettent d’analyser en profondeur les bases de données , nous permettant de savoir quelles vulnérabilités sont trouvées dans l’intention de les dissiper. Sqlmap nous offre le meilleur moyen, non seulement pour son grand confort, mais aussi pour son excellence dans le travail , d’obtenir ces informations et d’exploiter toutes les menaces possibles dans notre base de données, y compris les brèches dans les serveurs de base de données .

Si vous avez des questions, laissez-les dans les commentaires, nous vous répondrons dans les plus brefs délais, et cela sera également d’une grande aide pour plus de membres de la communauté. Je vous remercie!