Tails De quoi s’agit-il, à quoi sert-il et pourquoi devriez-vous commencer à utiliser ce système d’exploitation?

Le système d’exploitation Tails , basé sur le noyau Linux , est utilisé pour protéger l’utilisateur et maintenir l’anonymat de l’utilisateur . C’est parce qu’il vous permet de supprimer n’importe quel enregistrement chaque fois que l’ordinateur est éteint.

Connaître les vulnérabilités courantes du système d’exploitation et les comparer avec Tails vous aidera à améliorer votre confidentialité et à savoir pourquoi vous devriez choisir cette distribution.

Ces informations peuvent être trouvées dans cet article , où nous expliquerons pourquoi Tails utilise Tor et quels sont les outils les plus importants. Jetez un œil car vous lirez également d’autres distributions Linux similaires .

Qu’est-ce que Tails et à quoi sert cette distribution du système d’exploitation Linux?

Tails est un système d’exploitation basé sur Linux qui offre à ses utilisateurs une protection contre la censure, la surveillance par des tiers et la publicité. Il se caractérise par un démarrage à partir d’une clé USB , vous pouvez donc avoir tout autre type de système d’ exploitation sur votre ordinateur . C’est un logiciel gratuit, distribué gratuitement et basé sur Debian .

Cela en fait donc l’une des distributions les plus utilisées et les plus choisies par les gens en raison des mises à jour qu’elle reçoit en permanence et de la facilité d’utilisation. Il ne faut pas oublier que Tails n’utilise pas le disque dur interne et qu’il ne laisse aucune trace de votre activité sur l’ordinateur , puisqu’il fonctionne à partir d’une clé USB. Pour cette raison, pour installer ce système, vous aurez besoin d’une mémoire flash d’au moins 8 Go, d’un processeur 64 bits et d’au moins 2 Go de RAM.

Télécharger Tails USB

Vulnérabilités du système d’exploitation Quelle est la vulnérabilité des systèmes d’exploitation les plus courants?

Si vous utilisez un système d’exploitation commun , vous devrez continuer à lire car vous en trouverez les vulnérabilités les plus importantes .

Check-out:

les fenêtres

Les points critiques d’un ordinateur avec système d’exploitation Windows sont:

- L’ assistant virtuel Cortana peut être intercepté et donc les instructions qui lui sont données peuvent être déchiffrées.

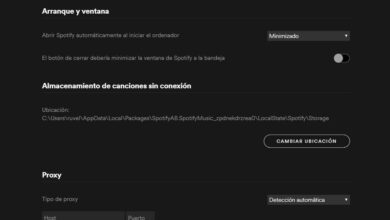

- Les fichiers Internet temporaires ne sont pas supprimés automatiquement , de sorte que tout logiciel espion peut rester longtemps sur l’appareil, jusqu’à ce que vous le supprimiez manuellement.

- Les croisements de scripts sont un autre point à considérer lorsque l’on parle de vulnérabilité Windows. Ces logiciels sont installés sans le consentement de l’utilisateur via l’ordinateur et servent à espionner les activités menées.

- Enfin, les mises à jour de Windows ne sont pas toujours efficaces pour corriger et protéger contre les nouveaux logiciels malveillants, ce qui rend le système d’exploitation vulnérable de ce point de vue.

- L’accès au microphone et à la caméra de certaines applications est considéré comme un point faible à garder à l’esprit, si la vie privée doit être protégée.

MacOS

Concernant le système d’exploitation Apple pour les ordinateurs, ces vulnérabilités peuvent être trouvées:

- L’historique d’achat est un point à prendre en compte en termes de confidentialité des utilisateurs. Ce type d’informations n’est pas supprimé automatiquement dans iTunes ou iCloud.

- Les applications peuvent avoir accès à iCloud si elles ne sont pas configurées correctement, de sorte que l’intervention de l’utilisateur, ce qui rend l’OS a des besoins de sécurité faibles.

- L’application Find My Mac pour ordinateurs portables permet d’accéder à l’emplacement de l’appareil et donc à celui de l’utilisateur, ce qui pourrait compromettre la confidentialité.

- Une configuration correcte des cookies, l’historique de navigation de l’ordinateur et le blocage de la publicité sur Internet peuvent également être considérés comme un point vulnérable de l’OS, car il ne restreint pas automatiquement ces options pour l’utilisateur.

Queues; un OS qui utilise le réseau Tor Comment cette distribution fonctionne-t-elle?

Tor est un réseau de distribution qui est responsable du routage des paquets de données transmis entre un appareil et l’hôte afin de maintenir la confidentialité et l’anonymat de l’utilisateur. Cela se fait au moyen de nœuds qui communiquent entre eux et transportent les informations via une connexion TLS.

«MISE À JOUR ✅ Voulez-vous en savoir plus sur Tails et les avantages de l’utilisation de cette distribution Linux? ⭐ ENTREZ ICI ⭐ et apprenez tout de SCRATCH!»

C’est la grande différence qui existe avec d’autres types de navigateurs qui transmettent directement des données via un protocole peer to peer . D’autre part, dans Tor, l’appareil connecte un nœud, qui fait de même avec un autre et ainsi, successivement , les informations parviennent à l’hébergement où le Web est hébergé, en maintenant l’anonymat de l’appareil qui a demandé les données.

Tails utilise Tor précisément pour préserver l’anonymat recherché par les utilisateurs , qui dépasse les 2 millions et maintenir la communauté active avec leurs contributions et mettre à jour les correctifs. De plus, Tor a reçu différents types de récompenses de la part d’institutions prestigieuses, telles que l’ Electronic Frontier Foundation ou la Free Software Foundation . De cette façon, l’importance de Tor et l’objectif qu’il poursuit est reconnu, qui est similaire à celui de la distribution Tails.

Quels sont les avantages pour votre sécurité et votre confidentialité d’utiliser Tails?

Lorsque vous utilisez Tails comme système d’exploitation, vous bénéficiez des avantages de confidentialité suivants:

- Vous ne laisserez aucune trace sur l’ordinateur , de sorte que l’historique de navigation, les cookies et tout autre type d’activité ne seront reflétés nulle part, donc personne n’y aura accès.

- Vous pouvez également supprimer en toute sécurité des fichiers et des documents et ne laisser aucune preuve de cette action afin que les données supprimées puissent être récupérées.

- Si vous utilisez Tails, les métadonnées de vos activités seront en sécurité , car elles seront complètement supprimées.

- Vous pouvez partager des informations et de la documentation en toute sécurité, grâce aux fonctions offertes par le système d’exploitation.

- Tails comprend un client de messagerie , vous pouvez donc envoyer et recevoir des e-mails en toute sécurité.

- Vous éviterez les attaques de type keylogger , car il n’y a aucune possibilité d’enregistrer vos frappes.

Tails Tools Quels sont les meilleurs pour votre confidentialité et votre sécurité?

Parmi les fonctions les plus remarquables pour protéger votre confidentialité et votre sécurité, Tails propose les outils suivants:

- Mozilla Thunderbird pour les e-mails chiffrés à l’aide d’une extension Enigmail .

- Un progiciel de bureau appelé LibreOffice.

- Gestionnaire de mots de passe KeePassXC , qui vous permettra de sauvegarder et de protéger vos mots de passe pour les garder en sécurité.

- Comme nous vous l’avons déjà dit, le navigateur Tor en raison de la sécurité et de l’anonymat qu’il offre.

- In Tor comprend une extension appelée uBlock pour bloquer les publicités en ligne.

- OnionShare , une application utilisée pour partager des dossiers et des fichiers en toute sécurité, a également été ajoutée au navigateur .

- Bloquer les applications qui souhaitent se connecter à Internet d’une manière autre que Tor.

- Cryptage automatique des données .

- Suppression des activités , des journaux et des métadonnées lorsque l’ordinateur est éteint.

Liste des alternatives de distributions Linux les plus sûres à Tails que vous devriez connaître

Si vous souhaitez utiliser d’autres distributions Linux sûres et alternatives à Tails, vous pouvez choisir celle qui vous convient le mieux dans la liste suivante:

Dragora.org

Il est idéal pour ceux qui veulent débuter sur le chemin Linux , vous pouvez utiliser cette distribution GNU qui se caractérise par la simplicité offerte par ses fonctions pour maintenir la confidentialité de vos données. Vous pouvez les télécharger et apprendre les aspects techniques d’une distribution Linux en même temps .

Debian.org

Ce système d’ exploitation vous offrira des utilitaires importants pour protéger la confidentialité de vos données lorsque vous naviguez sur Internet. Il est basé sur le noyau Linux et FreeBSD , il devient donc un outil robuste qui reçoit des mises à jour permanentes.

PureOS.net

La facilité d’utilisation qu’elle offre et la protection qu’elle offre à l’utilisateur sont les 2 fonctionnalités les plus remarquables de cette distribution Linux . Il est basé sur Debian, donc la stabilité et la mise à jour sont garanties. Vous pouvez adapter les codes sources de manière simple et en faire un système d’exploitation idéal pour vous.

Si vous avez des questions, laissez-les dans les commentaires, nous vous répondrons dans les plus brefs délais, et cela sera également d’une grande aide pour plus de membres de la communauté. Je vous remercie!