Types de phishing Quelles sont toutes les formes de phishing?

Ce n’est un secret pour personne que les technologies d’aujourd’hui ont accru la facilité et l’immédiateté des relations interpersonnelles. Ce qui n’est pas toujours bénéfique pour les utilisateurs, puisqu’ils auront la possibilité d’entrer en contact avec des inconnus et donc, ils sont la cible parfaite des différentes menaces existant sur le réseau .

En ce sens, actuellement, il est très courant de lire ou d’entendre certains termes tels que «ingénierie sociale» ou «phishing» , qui sont entièrement liés aux escroqueries et au vol de données. En conséquence, ils peuvent entraîner des pertes économiques, une baisse de la productivité et une consommation accrue de ressources des réseaux d’entreprise .

C’est pourquoi il est vraiment essentiel de savoir en quoi consiste ce type de fraude présent sur Internet, afin de prévenir au maximum tout risque . Pour cette raison, nous expliquons en quoi consiste le hameçonnage et lesquels avec toutes les formes de vol d’identité qui sont maintenant traités .

Qu’est-ce que le phishing et comment fonctionne ce type d’attaque informatique?

Fondamentalement, le hameçonnage est défini comme une technique d’escroquerie effectuée par le biais d’un certain type d’ingénierie sociale . Pour cette raison, de manière traditionnelle, il consiste à envoyer des emails provenant de sources apparemment fiables afin d’essayer de tromper le destinataire pour y accéder, suivre ses instructions et révéler ses données confidentielles .

Cela signifie qu’il s’agit d’une pratique numérique dont l’objectif principal est d’ obtenir des informations personnelles, privées ou intimes, de manière illicite , à partir de la manipulation des utilisateurs. Eh bien, en utilisant des outils d’ingénierie sociale, les cybercriminels amènent la personne concernée à révéler des données sensibles afin de commettre un certain type de fraude par la suite .

Désormais, en ce qui concerne son fonctionnement, nous soulignons qu’il s’agit d’un acte commis par un criminel dit «phisher» qui se fait passer pour une marque personnelle, une entreprise ou une organisation reconnue pour acquérir frauduleusement les informations souhaitées (voler ou usurpation d’adresses e-mail). Par conséquent, la pratique de ce type d’attaque commence généralement par la réception d’un message direct ou d’un e-mail .

De cette manière, une fois que la victime choisit d’ouvrir ledit message, il contiendra des liens vers un site Web où des données personnelles sont demandées, imitant le portail de l’entreprise légitime . Ainsi, dès que la personne saisit ces informations, les cybercriminels sont prêts à commettre une fraude immédiatement et, par conséquent, l’utilisateur concerné perdra l’accès à son courrier électronique ou subira des pertes financières substantielles .

En raison des méthodes et des outils utilisés par tous les hameçonneurs , il est vraiment difficile de reconnaître qu’il s’agit d’un message reçu par des cybercriminels, car son apparence peut être très professionnelle . Cependant, s’il y a des incohérences, des erreurs ou des fautes d’orthographe , c’est une bonne indication de savoir que ce n’est pas un email fiable et avec cela, vous éviterez de faire une raison défavorable .

Liste de tous les types d’attaques de phishing qui existent avec des exemples

Si, de manière générique, on peut dire que toutes les pratiques de phishing ou d’usurpation d’identité sont liées à l’ingénierie sociale , il existe en réalité plusieurs types d’attaques qui volent des informations confidentielles.

Pour en savoir plus à leur sujet, nous vous invitons à lire la liste suivante:

Hameçonnage

Il est considéré comme le type d’attaque de phishing le plus courant et consiste en une escroquerie effectuée par e-mail ou sur les réseaux sociaux à des personnes, entreprises ou organisations spécifiques . Autrement dit, il est une menace beaucoup plus personnelle parce qu’il comprend l’ identification de la victime, sa position, son téléphone, etc .

De cette manière, il se caractérise par une sorte de phishing qui ne vise qu’un petit nombre de personnes ayant un certain profil au sein d’une entreprise ou d’une entreprise , considérant qu’il est normalement dirigé vers le maillon le plus faible. Ainsi, son objectif principal est de voler des données à des fins malveillantes et d’installer des logiciels malveillants sur l’ordinateur de la victime .

Phishing d’URL

Une autre des techniques de phishing les plus populaires consiste en une qui tente de tromper l’utilisateur via une URL appartenant à un site malveillant qui, à la vue de tous, ressemble à un site Web de confiance. En général, ce type de tromperie conduit la victime à entrer par inadvertance sur ce site Web en utilisant des caractères Unicode similaires au lien d’origine.

Il convient de noter que l’URL de phishing est plus efficace sur les appareils mobiles, en particulier ceux avec de petits écrans ou une faible résolution . Maintenant, un exemple clair de ceci est cette URL “http://[email protected]”qui semble être un site Web disponible sur Google, mais qui est en réalité responsable de l’envoi du navigateur à la page en question, qui est prête à demander les informations personnelles de l’utilisateur et à effectuer vol d’identité .

Carte de phishing

Fondamentalement, il ressemble au phishing traditionnel, car il consiste en l’émission en masse d’e-mails à différents utilisateurs . Mais, dans ce cas et en tant que facteur distinctif, ils se concentrent uniquement sur la simulation de l’identité d’un organisme bancaire de confiance .

Ainsi, une fois que l’utilisateur choisit d’accéder aux liens correspondant à des domaines malveillants, les cybercriminels auront tout prêt pour demander les données de l’une de leurs cartes à leur banque, que ce soit de crédit ou de débit . À partir de cette tromperie, ils procéderont à des achats en ligne ou à retirer de l’argent de leurs comptes en ligne , entraînant des pertes économiques importantes.

E-mail de phishing

Il s’agit du type d’attaque également appelé «e-mail de phishing» et défini comme une technique de tromperie numérique consistant à déformer les utilisateurs pour voler leurs informations confidentielles . Ainsi, en fonction des objectifs des cybercriminels, ils choisiront de demander des données privées, des codes d’accès ou des informations bancaires .

Comme nous l’avons souligné tout au long de l’article, ce type de phishing se concentre sur l’ ajout de liens ou de pièces jointes dans les e-mails qu’ils envoient , pour transférer la victime vers le site Web d’où elle commet les méfaits. Qui, peut être une copie de l’original et ainsi, ils parviennent à tromper les utilisateurs les moins méfiants.

Phishing Gmail

Ces dernières années, il y a eu une augmentation des attaques de phishing sur les comptes Gmail , ce qui signifie que, dans ce cas, les cybercriminels ne se concentrent pas sur l’imitation de sites bancaires pour obtenir un gain financier, par exemple. Il s’agit plutôt d’une menace qui n’est dirigée que vers le célèbre service de messagerie gratuit de Google .

Ceci, en raison de sa grande popularité et afin de prendre le contrôle d’un compte Gmail afin d’ avoir accès à d’autres services gérés par l’utilisateur . Depuis, dans la plupart des cas, les internautes utilisent un compte Gmail pour s’inscrire à d’ autres plateformes ou récupérer des mots de passe . Par conséquent, ils sont la cible idéale pour de nombreux hameçonneurs qui parient sur cette nouvelle technique.

Phishing Instagram

Tout comme Gmail est devenu une plate-forme potentielle pour les pratiques de phishing, Instagram est la nouvelle cible de cette classe de cybercriminels . Par conséquent, à l’heure actuelle, il y a eu des détournements massifs de comptes Instagram avec des e-mails de phishing .

«MIS À JOUR ✅ Voulez-vous en savoir plus sur le vol d’identité et tous les types d’attaques qui existent? ⭐ ENTREZ ICI ⭐ et découvrez ce qu’ils sont»

De cette manière, les auteurs procèdent à l’envoi d’un e-mail en apparence officielle (avec le logo et l’en-tête Instagram) et émettent des informations basées sur le message suivant «Votre compte sera définitivement supprimé pour violation des droits d’auteur» . Mais, en réalité, c’est un canular pour l’utilisateur d’accéder à un lien avec «plus d’informations» où il devra saisir ses identifiants depuis le réseau social et avec cela, il accomplit sa mission de pouvoir entrer pour voler des informations.

Phishing Facebook

Facebook est une autre des plates-formes sociales sur lesquelles de plus en plus d’attaques de phishing ont lieu ces derniers temps. Par conséquent, il est devenu un site en ligne utile pour les cybercriminels qui conçoivent ces types d’escroqueries.

Lesquels sont basés sur l’usurpation d’identité d’une personne ou d’un service enregistré sur Facebook , pour tromper d’autres utilisateurs et voler leurs données confidentielles . En ce sens, les hameçonneurs sont en charge d’intervenir sur un compte vulnérable actif dans le réseau social, pour procéder à la modification de leurs données de profil (c’est-à-dire leur nom et leur photo) . Une fois cela fait, ils écrivent des messages à tous leurs contacts se faisant passer pour Facebook, afin d’ obtenir des informations personnelles et même des numéros de carte de crédit .

Phishing PayPal

Comme si cela ne suffisait pas, il y a une nouvelle campagne de phishing qui tente d’usurper l’identité de PayPal , par e-mail. De cette manière, l’attaque commence par un e-mail dans lequel une activité inhabituelle présumée est signalée sur le compte d’un utilisateur et là, ils fournissent un lien que le propriétaire doit utiliser pour vérifier son identité .

Plus tard, lorsque la victime cliquera sur le lien en question, elle sera redirigée vers une page Web qui, bien qu’elle ressemble visuellement au site officiel de PayPal, en est en fait une imitation . Ainsi, à partir de là, ils vous demanderont de sécuriser votre compte et de saisir vos données personnelles, afin de «prévenir tout accès non autorisé» . Une fois cela fait, le criminel aura obtenu tout le nécessaire pour faire de son arnaque numérique une réalité .

Phishing Amazon

Depuis le début de 2020, les autorités de police espagnoles ont alerté la société sur un nouveau type d’attaque de phishing que de nombreux internautes reçoivent et fait référence à un e-mail apparent émis par Amazon qui demande la connexion des utilisateurs dans ledit portail en ligne, «pour la sécurité» . Cependant, il ne s’agit que d’un canular d’un groupe de cybercriminels qui parient sur cette nouvelle technique.

De cette manière, si l’utilisateur victime se fait confiance et fournit les informations personnelles en question, il ne se sera pas réellement connecté à l’application, mais aura uniquement remis ses données à l’attaquant . Certains hameçonneurs se concentrent même sur l’ obtention d’informations sur votre carte bancaire pour que «tout fonctionne à nouveau correctement» et ainsi, être en mesure de se livrer à des escroqueries économiques importantes.

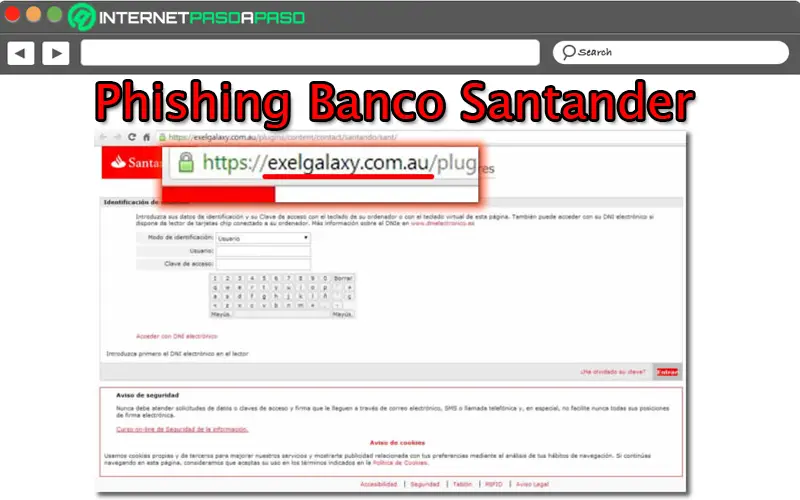

Phishing Banco Santander

Une autre puissante campagne de phishing a également vu le jour, qui imite la célèbre Santander Bank . Ce qui, comme dans presque tous les cas de ce type, commence par la réception d’un e-mail en masse qui a pour expéditeur cette banque. Mais, bien que cela semble une action légitime, en réalité l’en-tête de votre email vous permet de vérifier qu’il n’est pas totalement fiable .

Cependant, il est très probable que le client ne soit pas très détaillé et ne trouvera pas ce type de panne, il choisira donc d’y accéder normalement et de saisir l’adresse URL fournie ; qui est simplement une plateforme en ligne contrôlée par les pirates en question. Ainsi, sur le premier écran, ils demandent la pièce d’identité et le code d’accès ; Avec cela, les hameçonneurs commencent à exiger les détails de la carte sans aucune vérification de sa légitimité .

Smishing

Il s’agit d’une action frauduleuse très similaire au phishing traditionnel, mais à la seule différence qu’elle provient de messages texte, soit par SMS, soit par un service de messagerie instantanée tel que WhatsApp . En d’autres termes, il repose sur une technique de phishing liée à l’utilisation d’un autre canal numérique, notamment les téléphones portables .

Dans ce cas, les cybercriminels se font passer pour des entités reconnues et signalent que la victime a gagné un prix, ou ils se font passer pour une banque pour signaler qu’un achat suspect a été effectué avec leur carte de crédit . De cette manière, ils demandent qu’un faux numéro soit communiqué et de là, ils demandent des informations confidentielles pour «retirer leur prix» ou «annuler l’achat» et en réalité ce n’est pas comme ça.

Vishing

Il fait référence à une autre variante du phishing courant qui, bien qu’il se produise également par téléphone, ne fonctionne pas de la même manière que le «Smishing» . Depuis, au lieu d’envoyer des SMS, il est basé sur des appels téléphoniques pour communiquer avec la victime et obtenir des informations privées . Tenant compte du fait que, généralement, il est lié à une autre attaque pour gagner en crédibilité et tromper efficacement les gens.

Or, ce type de fraude numérique, dans la plupart des cas, est entrepris lorsque le cybercriminel a déjà produit son attaque via des outils de phishing traditionnels, mais doit valider une opération via une clé SMS . Par conséquent, ils choisissent de téléphoner à la victime (en tant qu’employé apparent de l’organisation ou de l’entreprise) et, de manière alarmante avec des techniques d’ingénierie sociale , demandent lesdits codes pour autoriser la transaction.

Si vous avez des questions, laissez-les dans les commentaires, nous vous répondrons dans les plus brefs délais, et cela sera également d’une grande aide pour plus de membres de la communauté. Je vous remercie!