Conception VLAN et adressage IP Quels sont les principes fondamentaux?

Dans une entreprise ou dans les universités, il est nécessaire que les utilisateurs n’aient pas accès à tous les ordinateurs connectés au LAN . Cela garantit que la sécurité du trafic de données est protégée.

Pour implémenter ce contrôle, des réseaux virtuels sont créés au sein du réseau physique. Ces architectures informatiques sont appelées VLAN pour «Virtual Local Area Network» .

Son fonctionnement est basé sur l’adressage IP. Il existe différentes classes de VLAN et types de conceptions , que nous vous expliquerons dans cet article. Si vous voulez savoir en profondeur ce qui est lié aux réseaux virtuels, continuez à lire.

Qu’est-ce qu’un VLAN et à quoi sert-il dans un réseau informatique?

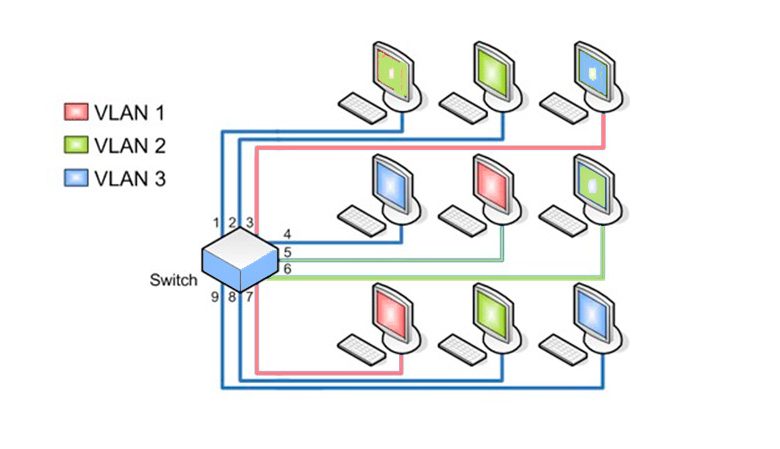

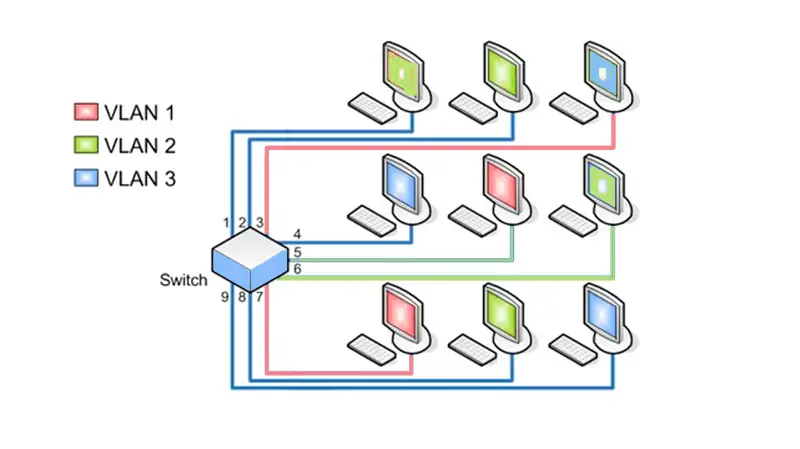

Un VLAN est un réseau local virtuel qui fait partie d’un autre réseau informatique . De cette manière, il peut y avoir différents VLAN dans un LAN , permettant ainsi à n’importe quel nœud de transmettre ses données directement à un autre nœud (qui sont connectés les uns aux autres) sans avoir besoin d’une équipe pour sa chaîne.

Ce type de réseau permet une meilleure administration du réseau général ou du LAN, car il peut créer différents segments afin que les ordinateurs appartenant à différents VLAN ne partagent pas d’informations.

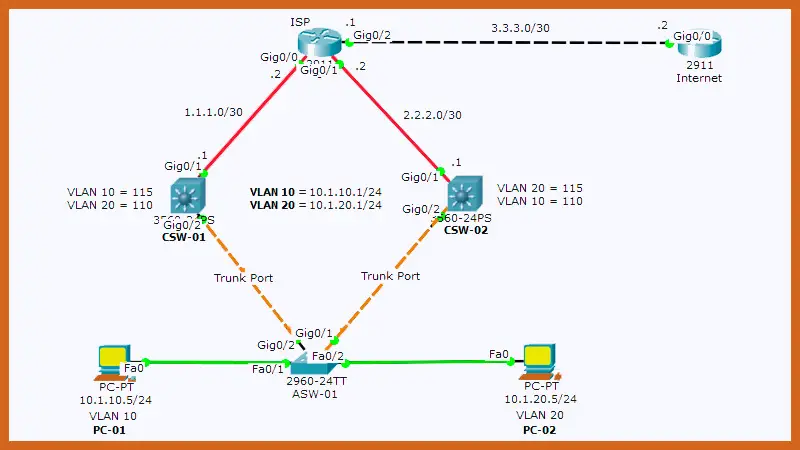

Comment l’adressage IP fonctionne-t-il sur un réseau de campus?

Avant de commencer, il est nécessaire de préciser qu’une adresse IP est composée de 4 octets qui peuvent être divisés en deux groupes destinés à identifier le réseau et l’hôte . Cela signifie qu’il existe différentes classes d’ IP selon l’organisation de chacun de ces 4 groupes pour identifier le réseau et l’hôte d’une manière différente .

Cette classification permet d’établir un certain nombre de sous-réseaux pouvant être appliqués à chaque IP. De cette manière, le réseau principal auquel l’hôte se connecte est établi, puis les nœuds qui partagent la même identification de réseau et qui permettent la communication entre eux sont localisés. De cela, il semble qu’il existe 3 classes de masque de sous-réseau ( 255.0.0.0 ; 255.255.0.0 et 255.255.255.0 ).

Une fois ce qui précède clarifié, nous pouvons établir que le fonctionnement de l’IP dans un campus est établi au moyen de l’identification du serveur ou du dispositif de routage qui appartient à un certain réseau. Pour cela, une opération mathématique binaire doit être effectuée pour établir la composition du réseau.

De cela, il resterait, par exemple, si vous avez un «IP 192.168.1.1/24» cela signifie que vous avez 24 bits qui sont destinés à l’identification du réseau, donc le sous-réseau serait de classe C , «255.255.255.0» , appartenant à au réseau dont l’IP est «192.168.1.0» .

Principales considérations relatives à la conception des VLAN Que devons-nous prendre en compte?

Lors de la conception des VLAN, il est nécessaire de prendre en compte la sécurité du réseau dans son ensemble . Nous entendons par là que chaque périphérique appartenant à un réseau local virtuel doit avoir des restrictions afin qu’il ne puisse pas accéder à d’autres sur lesquels il n’a pas d’autorisation . Cela limitera le trafic de données par paquets et améliorera les performances du réseau . D’autre part, il est nécessaire d’établir dans la conception d’un réseau la possibilité que d’ autres VLAN puissent être créés dans le LAN .

Par conséquent, la mise en œuvre d’un interrupteur suffisamment large et efficace pour pouvoir gérer toutes les opérations en toute sécurité doit être prise en compte . Pour qu’un commutateur soit compatible avec les réseaux virtuels LAN, tous les ports qui leur seront associés doivent être configurés et les ports qui ne seront pas utilisés doivent être désactivés . Cela empêchera l’accès des intrus. En outre, vous devez définir des contrôles afin de ne pouvoir vous connecter qu’en utilisant SSH chiffré .

Enfin, il faudrait étudier l’espace physique . Il est nécessaire que le serveur et les autres équipements, tels que le routeur et le commutateur, se trouvent dans des endroits sûrs afin que personne ne puisse les entrer et modifier leur configuration . Il est également utile d’établir des profils d’administrateur différents de ceux des utilisateurs afin que les personnes non autorisées ne puissent pas accéder aux ordinateurs qui ne leur appartiennent pas.

Types de VLAN Quels sont les plus importants?

Il existe différents types de VLAN .

Voici les plus importants que vous pouvez trouver:

De bout en bout

Ce type de réseau est conçu en fonction du flux de trafic qu’il gère, à travers le chiffre client-serveur. Cela signifie que les appareils peuvent être regroupés en fonction des ressources qu’ils utilisent et ainsi améliorer l’efficacité des performances de tous les composants qui composent le réseau.

«MISE À JOUR ✅ Voulez-vous en savoir plus sur la conception d’un VLAN dans les réseaux universitaires et ses composants? ⭐ ENTREZ ICI ⭐ et apprenez tout de SCRATCH!»

Parmi les caractéristiques les plus importantes, on peut mentionner que les utilisateurs sont regroupés dans chaque VLAN et ont la même exigence de sécurité , de sorte que leur situation géographique importe peu mais la fonction du travail qu’ils effectuent.

Géographique

Les VLAN classés par zone géographique sont à l’opposé de ce qui a été vu au point précédent. Celles-ci sont créées lorsqu’il n’est pas possible d’avoir un réseau virtuel de bout en bout, car sa maintenance est difficile à réaliser , car les ordinateurs utilisent des ressources qui ne se trouvent pas dans le même LAN virtuel .

La structure présentée par ces VLAN varie en taille. Vous pouvez en trouver qui appartiennent uniquement à un interrupteur et d’autres qui se trouvent dans tout le bâtiment d’une entreprise. Par conséquent , le trafic de données peut transiter par les périphériques de couche OSI 3 pour obtenir des ressources dans une plus ou moins grande mesure.

Modèles de VLAN les plus utilisés Quels sont les plus efficaces et les plus recommandés?

Selon les caractéristiques que nous avons analysées, nous pouvons citer les conceptions de VLAN les plus utilisées .

Que nous présentons ci-dessous:

Plusieurs

Plusieurs conceptions de VLAN consistent à configurer différents réseaux virtuels au sein d’un LAN , en segmentant physiquement le réseau afin de réduire le trafic de diffusion . Cela réduit le domaine de collision et, en limitant le trafic utilisateur à une certaine portée, augmente la sécurité .

Depuis Switch HSRP

La conception Switch HSRP (Hot Standby Router Protocol) utilise un protocole configuré de sorte que différents périphériques , de la couche 3 du modèle OSI , fonctionnent en fonction de la priorité qui leur est attribuée . Autrement dit, s’il y a un échec dans certains d’entre eux qui est considéré comme principal, une autre équipe travaille automatiquement pour le remplacer, qui est en attente. De cette manière, on obtient que la configuration peut être 0-255 à travers une seule porte .

Par Switch GLBP

Cette conception est utilisée pour améliorer la capacité de la conception précédente, à savoir HSRP . Cela rend l’équipement plus efficace à utiliser et réduit ainsi les coûts administratifs du réseau. Avec cette extension, il est possible d’attribuer différents protocoles pour attribuer des responsabilités à différentes IP virtuelles et de répartir les MAC virtuels entre les périphériques connectés au groupe GLBP .

Celles qui attribuent les adresses MAC aux nœuds sont les passerelles virtuelles , tandis que le promoteur virtuel est en charge d’accorder les données de trafic à chaque MAC virtuel . Un réseau GLBP peut avoir jusqu’à 4 passerelles. En effet, un fournisseur peut avoir jusqu’à 1024 GLBP , alors que la prise en charge de cet appareil ne prend en charge qu’un seul réseau GLBP et que chaque GLBP peut avoir jusqu’à 4 nœuds.

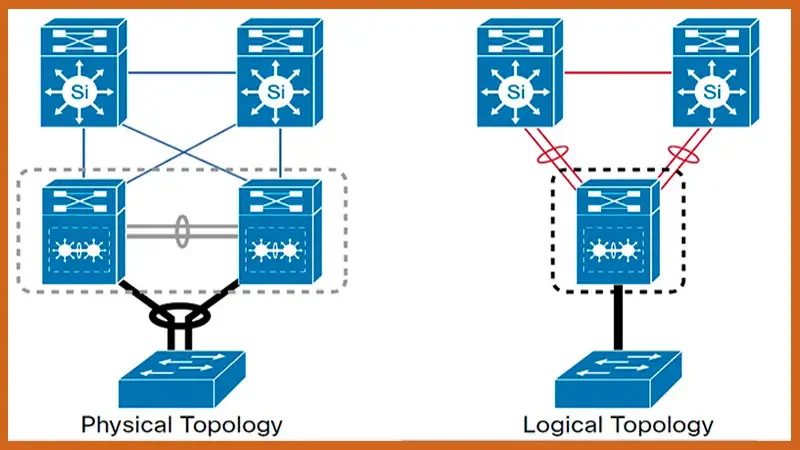

Depuis Switch VSS

Système de commutation virtuel ou conception VLAN du commutateur VSS est une architecture de réseau virtuel qui combine plusieurs commutateurs dans un commutateur virtuel . Cela rend les opérations plus efficaces grâce au fait que la communication qui existe entre les appareils n’a pas d’échelle en raison de la nécessité d’une seule IP de transport. Il peut atteindre une bande passante allant jusqu’à 1,4 To / s .

Les conceptions VSS se caractérisent par une amélioration de l’efficacité opérationnelle . Ils permettent également d’augmenter les communications en utilisant une architecture réseau à plusieurs couches, ce qui réduit les coûts d’administration .

Si vous avez des questions, laissez-les dans les commentaires, nous vous répondrons dans les plus brefs délais, et cela sera également d’une grande aide pour plus de membres de la communauté. Je vous remercie!