Pourquoi devriez-vous vérifier les ports UDP ouverts sur notre réseau

Une analyse de port peut révéler des informations précieuses sur notre réseau local et les services que nous avons exécutés sur ce réseau local. Par conséquent, en vérifiant les ports UDP ouverts sur notre routeur et sur certains hôtes du réseau lui-même, nous pouvons avoir une idée générale de la façon dont ce réseau est. De cette façon, un cybercriminel pourrait savoir si nous avons un serveur dessus ou trouver un port ouvert par lequel violer notre sécurité.

Pourquoi la vérification des ports UDP ouverts est très importante

Il existe des protocoles très importants qui utilisent les ports UDP pour communiquer, certains de ces protocoles sont le protocole DNS (Domain Name System) populaire et également le protocole SNMP (Simple Network Management Protocol). Les deux protocoles utilisent par défaut des ports DNS que nous devons fermer si nous ne les utilisons pas, et nous devrions même les contrôler si nous utilisons ces protocoles.

Protocole DNS sécurisé

Les serveurs DNS utilisent généralement le port UDP 53, bien que nous ayons également la possibilité d’utiliser d’autres ports tels que TCP 53, et même si nous utilisons DNS sur HTTPS ou DNS sur TLS, les ports sont différents et régis par TCP au lieu d’UDP. Le port UDP 53 est largement utilisé pour recevoir des requêtes DNS, et pour y répondre, il est essentiel que, si nous n’avons pas de serveur DNS activé, nous bloquions tout type de communication entrante qui utilise ce port à travers le pare-feu, car nous pourrions faire face à un scan de port pour essayer d’obtenir des informations très précieuses pour attaquer plus tard ledit serveur.

Si le serveur DNS est configuré, il est également très important de le protéger correctement avec le pare-feu, pour éviter les attaques DoS qui pourraient empêcher le serveur DNS de répondre, avec les pare-feu nous pourrions limiter le nombre de requêtes par seconde que nous pouvons recevoir, jeter tous les autres, et même faire des «bans» d’adresses IP afin qu’ils ne nous envoient pas plus d’informations.

Un outil vraiment utile pour protéger le serveur DNS des attaques DoS est Fail2ban . Cet outil nous aide à analyser le véritable journal du processus et, en fonction du journal, il sera capable de détecter d’éventuelles attaques par déni de service pour bloquer ultérieurement ces adresses IP sources dans le pare-feu. De cette façon, Fail2ban protège le serveur DNS de manière réactive, dès qu’il détecte un trafic plus élevé que «normal», il indiquera automatiquement au pare-feu de bloquer toute requête provenant d’une certaine IP source, laissant le serveur DNS disponible pour le reste du matériel.

DHCP utilise également le protocole UDP, il doit être protégé

Un autre protocole largement utilisé est le protocole DHCP (Dynamic Host Control Protocol), un protocole qui nous fournit dynamiquement et automatiquement des adresses IP privées sur notre réseau local. Ce protocole utilise les ports UDP 67/68 pour recevoir et envoyer des informations. Un éventuel attaquant pourrait nous envoyer en permanence DHCP Discover afin de saturer le serveur DHCP, ou scanner directement le réseau à la recherche du serveur DHCP pour savoir quelle version du processus nous utilisons et s’il existe une vulnérabilité connue pour l’exploiter ultérieurement .

À titre de recommandation, si nous n’utilisons pas le serveur DHCP, il est préférable de désactiver le processus, et si nous l’utilisons, nous devons nous assurer que nous utilisons toujours la dernière version disponible et qu’elle est exempte de vulnérabilités.

Comment protéger le protocole SNMP et empêcher les attaques

Un autre protocole largement utilisé dans les réseaux est le protocole SNMP . Ce protocole SNMP se trouve dans la couche application et permet l’échange d’informations de gestion entre les périphériques réseau. De plus, le protocole SNMP n’est pas seulement dans les PC, mais également dans presque tous les périphériques réseau tels que les routeurs, les commutateurs gérables, les serveurs , les imprimantes, modems et même dans les téléphones VoIP. Grâce à ce protocole, les administrateurs réseau pourront surveiller s’il y a n’importe quel type de problème, en utilisant des systèmes de surveillance tels que Nagios, Icinga2, Zabbix parmi tant d’autres qui existent, et non seulement permet de voir la configuration et de surveiller l’état du l’ensemble du réseau, il permet également des configurations à distance.

En raison de la nature même de SNMP, il est très probable que ce processus fonctionne avec des autorisations d’administrateur sur un serveur, un PC ou sur votre routeur, car, si SNMP permet de modifier la configuration d’un hôte, il est obligatoire qu’il ait autorisations à cela. Actuellement, il existe deux versions de SNMP largement utilisées, le SNMPv2c que l’on peut trouver dans la plupart des appareils tels que les routeurs, les commutateurs administrables, les modems et la téléphonie VoIP, ainsi que la version SNMPv3 que l’on trouve dans ces mêmes appareils tant que leur firmware le prend en charge. . Le protocole SNMPv3 ajoute un grand nombre de mesures de sécurité, intègre l’authentification avec cryptage des données et toutes les communications sont cryptées de bout en bout pour garantir la confidentialité.

La première chose que nous devons prendre en compte pour protéger correctement SNMP est que, si nous ne l’utilisons pas, le mieux que nous puissions faire est de désactiver le processus, une autre option consiste à bloquer complètement les ports correspondants de UDP 161 et UDP 162 .sur le pare-feu. Avec ces deux actions, nous empêcherons tout type de vulnérabilité trouvée dans le service SNMP d’être exploité, puisque la première chose qu’un attaquant fera est d’effectuer un scan de port et de vérifier si le service SNMP est actif. De plus, il ne faut pas oublier que, même si le SNMP est en mode lecture seule, il est possible de recevoir une attaque par déni de service si ce protocole n’est pas bien implémenté, comme cela s’est produit dans le système d’exploitation Cisco IOS il y a des années.

Une autre mesure de sécurité que nous pouvons prendre est de ne répondre qu’aux adresses IP que nous définissons, cependant, UDP est un protocole non orienté connexion, donc effectuer une usurpation d’adresse IP est vraiment simple, donc cette option est un plus et non un solution complète à prendre. Si vous utilisez SNMPv3, vous serez protégé contre cette éventuelle attaque.

Au niveau du pare-feu, si vous utilisez iptables ou d’autres pare-feu, nous pouvons créer quelques règles pour limiter l’accès au serveur SNMP de notre équipement, et également limiter la sortie d’informations à une autre adresse IP.

$ iptables -A INPUT -s <direccion ip> -p udp -m udp --dport 161 -j ACCEPT

$ iptables -A OUTPUT -d <direccion ip> -p udp -m udp --sport 161 -j ACCEPT

Bien sûr, en cas d’utilisation de versions inférieures à SNMPv3, toutes les communications ne sont pas cryptées, bien que nous ayons une authentification pour la lecture et l’écriture dans les différents hôtes, pour cette raison, il est fortement recommandé de ne pas avoir accès à l’ordinateur du réseau de gestion , car il pourrait effectuer une attaque Man in the Middle et capturer les informations d’identification d’accès SNMP RW. Bien segmenter le réseau en VLAN est quelque chose de fondamental et qu’il ne faut pas négliger dans la conception et la sécurisation du réseau. Avec le protocole SNMPv3, nous aurons une bonne authentification et un bon cryptage avec la cryptographie, mais il est sensible aux attaques par force brute ou par dictionnaire pour deviner les clés d’authentification, surtout si ces clés sont courtes, il est donc conseillé d’utiliser des clés longues. Finalement,

Le même programme Fail2ban que nous avons précédemment recommandé est également capable de protéger correctement le protocole SNMP contre d’éventuelles attaques DoS menées par un attaquant sur le réseau.

Comment vérifier les ports UDP que vous avez ouverts depuis Internet

Pour vérifier les ports UDP ouverts, le moyen le plus simple est d’accéder à un site Web spécifique à l’aide de notre navigateur Internet habituel. Dans ce cas, nous vous recommandons de faire ce test de port . Dans le cas d’un accès depuis l’extérieur (hors de notre réseau local), il est conseillé de pointer d’abord notre IP publique en utilisant le web qui est mon IP .

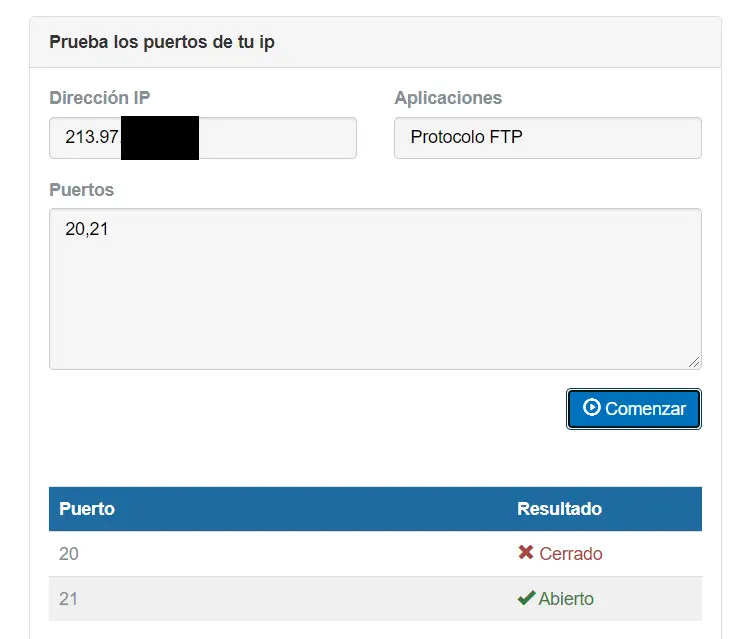

Une fois que nous sommes entrés dans le test de port, la première chose à faire est de mettre notre adresse IP publique si nous y accédons de l’extérieur. Ensuite, nous ajoutons le ou les ports que nous voulons vérifier. Cet outil vous permet de vérifier les plages de ports et d’utiliser également des ports séparés par des virgules. Cette fois nous avons choisi le protocole FTP puis nous avons cliqué sur démarrer .

L’information révèle que nous avons le port 21 ouvert. Cela signifie que, par exemple, nous pourrions avoir un serveur FTP généralement utilisé pour partager des fichiers avec l’extérieur. Cependant, si nous n’en avons pas, le mieux que nous puissions faire est de le fermer. De cette façon, nous évitons une éventuelle attaque en utilisant ce port.

Comment vérifier les ports que vous avez ouverts à partir du LAN

Si vous êtes sur le réseau local et que les ports ne sont pas ouverts sur le WAN Internet, bien qu’ils ne soient pas accessibles de l’extérieur, des vulnérabilités pourraient être exploitées à partir du réseau local professionnel lui-même. L’un des programmes les plus populaires pour effectuer des analyses de ports est Nmap, l’analyse avec le protocole UDP est activée avec l’option -sU, et si nous voulons effectuer l’analyse avec UDP et TCP en même temps, nous pouvons également ajouter -sS pour vérifier les deux protocoles simultanément. En exécutant simplement la commande suivante, nous analyserons tous les ports UDP d’un certain hôte :

nmap -sU -v <direccion ip>

Selon ce que Nmap reçoit, il détectera si le port est ouvert (il y a réponse), s’il est ouvert et filtré (aucune réponse n’est reçue), s’il est fermé (s’il renvoie une erreur de port ICMP de type 3 inaccessible) ou filtré (s’il reçoit un autre type d’erreur ICMP).

Starting Nmap ( http://nmap.org )

Nmap scan report for 192.168.1.1

(The 997 ports scanned but not shown below are in state: closed)

PORT STATE SERVICE

53/udp open|filtered domain

67/udp open|filtered dhcpserver

111/udp open|filtered rpcbind

MAC Address: 00:01:02:03:04:05 (RedesZone Router)

Nmap done: 1 IP address (1 host up) scanned in 100.25 seconds

Comme vous l’avez vu, il est également très important de protéger correctement les ports UDP, car ils sont un vecteur très important et utilisé par les cybercriminels pour violer la sécurité de notre réseau.