Qu’est-ce qu’un tunnel fractionné VPN ? Le split tunneling est-il plus sûr ?

Un réseau VPN, tel que nous le connaissons, est rendu possible en créant un tunnel à travers lequel circule tout le trafic réseau. L’un des principaux avantages est que quiconque parcourt ce VPN générera un trafic point à point crypté, du client VPN au serveur VPN, par conséquent, vos informations seront protégées dans ce tunnel VPN. Les informations en dehors du tunnel VPN empêchent la lecture des informations par d’autres personnes. Cependant, est-il vraiment nécessaire que tout type de trafic passe par le VPN ? Pas toujours. Par conséquent, nous parlerons d’une des alternatives qui pourraient optimiser son efficacité : le tunnel divisé , ou également connu sous le nom de split tunneling.

Il est bon de se rappeler qu’un VPN a plusieurs applications. Certains d’entre eux sont : l’accès aux ressources Internet qui sont restreintes par région, la navigation privée et pourquoi pas, pour être plus sécurisé lors de la connexion en ligne. Mais, un VPN a un détail important. La qualité de la connexion (vitesse et latence) a tendance à diminuer, principalement en raison des algorithmes de cryptage qui sont mis en œuvre. Par conséquent, l’utilisateur perçoit un accès plus lent que lorsqu’il est en dehors d’un VPN. Et cela fait partie de la nature des réseaux privés virtuels, en particulier des clients VPN que nous pouvons installer sur les ordinateurs des utilisateurs. Par défaut, ces clients ont le contrôle total de tout le trafic.

Qu’est-ce que le tunnel divisé?

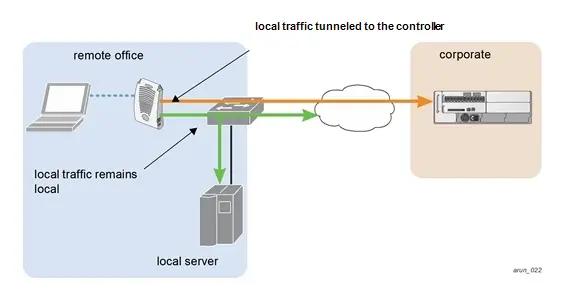

C’est une caractéristique des réseaux privés virtuels (VPN) qui vous permet de configurer le type spécifique de trafic que vous souhaitez faire circuler dans le tunnel. Un exemple classique est que tout le trafic qui vient directement du réseau interne d’une organisation passe par le VPN, pas le trafic sur Internet en général, qui est sous le contrôle du FAI. De plus, il est possible d’ajuster les besoins VPN en fonction du type d’application ou de ressource utilisée. Par exemple, ceux qui traitent des informations très sensibles, qui passent par le VPN, les autres, qui vont sur Internet normalement.

Une autre façon de tirer parti du split tunneling consiste à utiliser des services liés au VPN pour bloquer certains trafics. Un exemple récurrent est de ne pas autoriser l’accès à un certain site Web et le blocage est effectué au moyen de son adresse IP. En outre, il existe d’autres services qui permettent aux utilisateurs de désactiver leur connectivité au VPN pour accéder à certaines applications ou ressources.

Il est possible de faire que, grâce à cette caractéristique des VPN, la création de ce que l’on appelle «le trafic intéressant» soit réalisée . Ce dernier concerne tous les types de trafic que nous souhaitons surveiller et/ou protéger. Pourquoi faudrait-il faire ces distinctions ? Cela peut être pour des raisons de sécurité ou simplement pour optimiser vos ressources réseau disponibles.

Types de tunnels divisés

- Inverse Split Tunnel : il effectue un processus de réversion du standard du tunnel permettant à tout le trafic généré de passer par le tunnel VPN par défaut. Les utilisateurs peuvent utiliser cette méthode pour pouvoir choisir quel type de trafic est à l’extérieur de ce tunnel.

- Routage basé sur IP : N’oubliez pas que le routage permet aux paquets de données de voyager directement vers la destination, bien sûr, en fonction de l’ adresse IP de cette destination. Cependant, il est possible d’utiliser des politiques basées sur le routage pour implémenter une sorte de tunnel divisé. Ces politiques appliquent des modifications à la table de routage, toutes basées sur des considérations telles que la taille du paquet de données.

Est-ce vraiment plus sûr ?

Jusqu’à présent, nous avons expliqué que le tunnel divisé présente des avantages, notamment lorsqu’il s’agit de faciliter la gestion du trafic réseau que nous administrons. Il est clair qu’à long terme il n’y a rien de pire que de surveiller le trafic Internet via un tunnel VPN. Cette dernière génère non seulement des désagréments au niveau de l’administration du réseau, mais aussi au niveau de l’utilisateur qui perçoit, à plusieurs reprises, des problèmes de connexion comme une lenteur d’accès à certaines ressources.

Cependant, il n’y a jusqu’à présent aucune preuve que la gestion des VPN via le tunneling fractionné soit la plus sûre. Surtout, si l’on parle d’un scénario qui consiste en des travailleurs d’entreprise qui doivent commencer à exercer leurs activités à domicile. Ajoutez-y le fait qu’ils doivent utiliser leurs propres ordinateurs. Dans ce cas, que se passe-t-il si l’ordinateur de la personne est infecté par un malware ou tout autre type de virus ? Dans le cas où vous allez vous connecter à distance via VPN, même si vous disposez d’un split tunnel, il y a un risque que cet ordinateur infecté « se propage » sur le réseau. Que se passe-t-il ensuite, nous le savons déjà.

Que faire en optant pour cette variante VPN

La première chose à considérer est les fonctionnalités axées sur la sécurité offertes par chaque service VPN. Pour garder à l’esprit, il existe des VPN basés sur des logiciels et ceux qui sont intégrés aux pare-feu. Surtout, si vous optez pour un VPN basé sur un pare-feu, demandez au fournisseur quelles sont les options disponibles concernant le contrôle du trafic VPN.

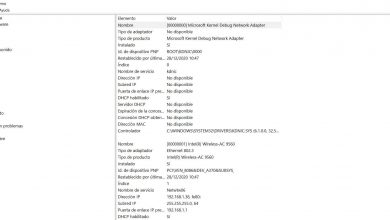

D’autre part, il existe des solutions qui limitent l’accès au VPN en tenant compte de considérations telles que : la version du système d’exploitation de l’ordinateur, la version de l’antivirus et de ses bases de données virales, ainsi que d’autres aspects pouvant être définis par quiconque nécessite de la solution VPN.

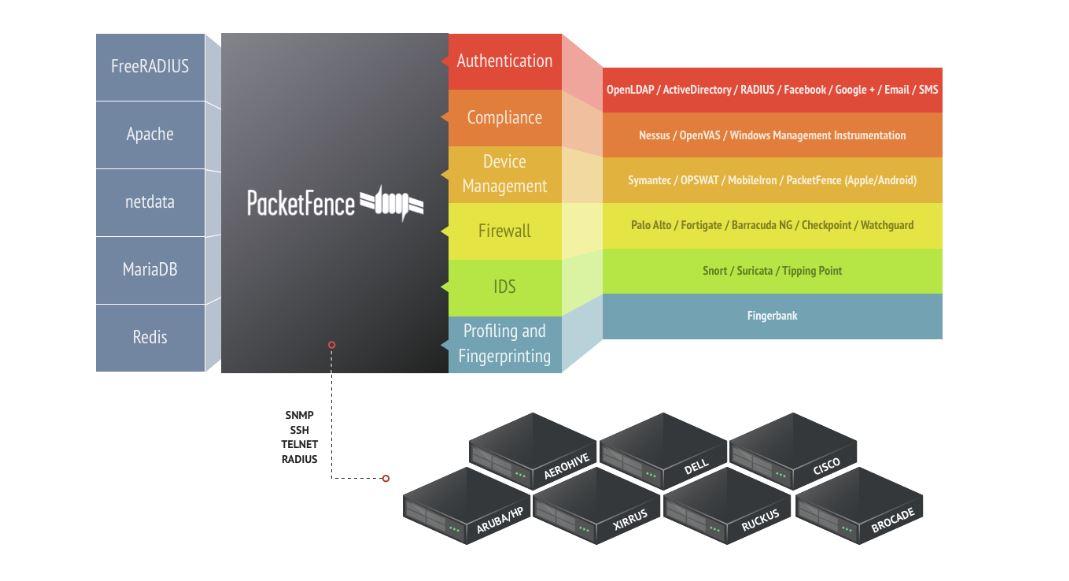

Chez RedesZone nous privilégions toujours l’utilisation de logiciels libres et open source, notamment lorsque vous avez des limitations en termes de ressources, mais aussi toutes les connaissances nécessaires pour mettre en œuvre des solutions telles que PacketFence . C’est une plate-forme qui vise à examiner les appareils avant de les connecter au VPN. Ceci est extrêmement utile lorsque nous travaillons pour une organisation qui permet aux collaborateurs d’utiliser leurs propres appareils. N’oubliez pas que cette pratique est connue sous le nom de BYOD (Bring Your Own Device) .

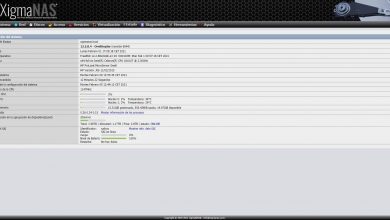

PacketFence est une solution de contrôle d’accès réseau (NAC). Il présente plusieurs fonctionnalités telles que la disponibilité d’un portail captif pour que les utilisateurs concernés puissent s’inscrire et s’authentifier. En outre, il dispose d’une gestion centralisée des connexions filaires et sans fil. Il est à noter que vous pouvez intégrer des solutions IDS/IPS comme Snort, qui est mentionné dans notre guide des solutions IDS/IPS .. Même si vous avez des scanners de vulnérabilité comme Nessus, PacketFence est entièrement pris en charge. Par conséquent, vous serez en mesure de créer une suite complète de sécurité réseau sans avoir besoin d’investissements élevés à un niveau économique. Ci-dessus, nous voyons un diagramme de toutes les possibilités qu’a cette solution pour contrôler nos réseaux dans n’importe quel aspect, de l’authentification au profilage des utilisateurs.

Si vous voulez l’essayer, vous pouvez accéder à son site officiel où vous pouvez trouver deux options de téléchargement :

- Code source : Si vous avez de l’expérience dans le codage, vous vous sentirez assez à l’aise avec cette option. Vous trouverez également des packages pour certaines distributions Linux.

- ZEN (Zero Effort NAC) : en espagnol on peut dire que c’est une version sans effort de NAC. C’est-à-dire que le téléchargement consiste en un fichier déjà préconfiguré pour implémenter Packet Fance dès que possible. À son tour, il a deux variantes:

- Appliance virtuelle

- Live PacketFence System (une version portable qui peut s’adapter à n’importe quel périphérique de stockage tel que l’USB).

Si je n’ai qu’un seul mobile, puis-je utiliser le tunnel fractionné VPN ?

Bien sûr que oui, si vous configurez le client VPN avec des protocoles tels que IPsec, OpenVPN ou Wireguard, vous pouvez avoir un tunnel divisé sans aucun problème. De plus, les applications VPN commerciales telles que PureVPN , NordVPN ou Surfshark prennent également en charge cette option de configuration.

Ces services commerciaux vous permettent d’effectuer facilement et rapidement un split tunneling, dans la plupart d’entre eux, vous verrez un écran où vous verrez un bouton d’alimentation qui est utilisé pour se connecter et se déconnecter du VPN avec une seule touche. Vous devez garder à l’esprit que sa fonction Smart Location choisit le pays qui offre la meilleure qualité de connectivité. Selon la région où le test a été fait. Cependant, vous pouvez choisir parmi plusieurs pays, notamment ceux d’Asie, d’Europe, d’Afrique et de tout le continent américain.

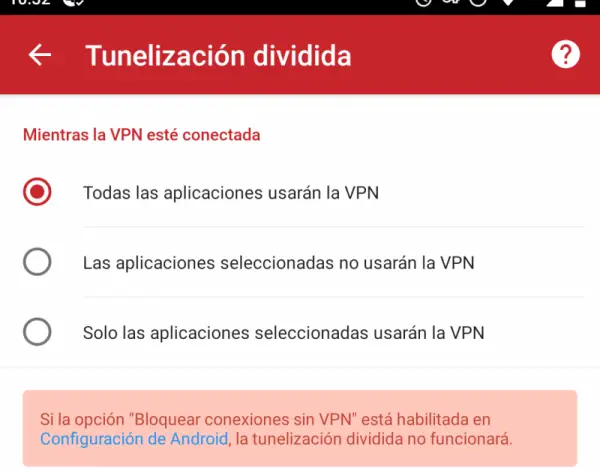

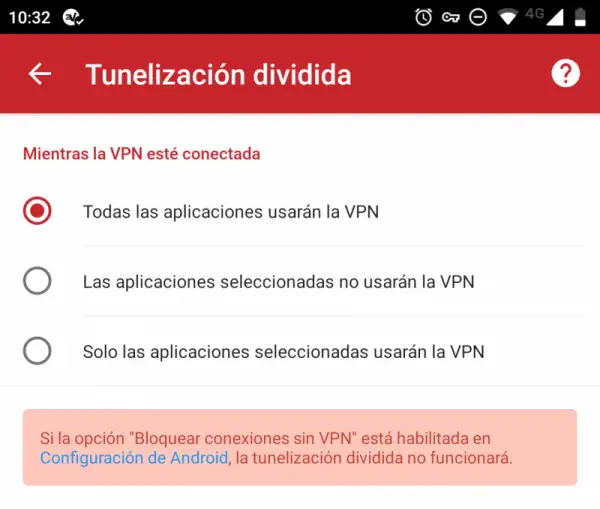

Dans les options de configuration avancées des différentes applications, vous pourrez activer le split tunneling et choisir entre plusieurs options. Par exemple, dans le cas d’Express VPN, nous avons les éléments suivants :

La première est la fonctionnalité VPN par défaut , qui affectera tout le trafic que vous générez sur Internet. Les deuxième et troisième sont respectivement les options pour le tunnel fractionné et le tunnel fractionné inversé. Généralement, il est plus facile de déterminer quelles applications n’utiliseront pas le VPN , afin de perdre moins de temps avec ces paramètres.