Czy chcesz zacząć używać Tora? Zalecenia przed zrobieniem tego

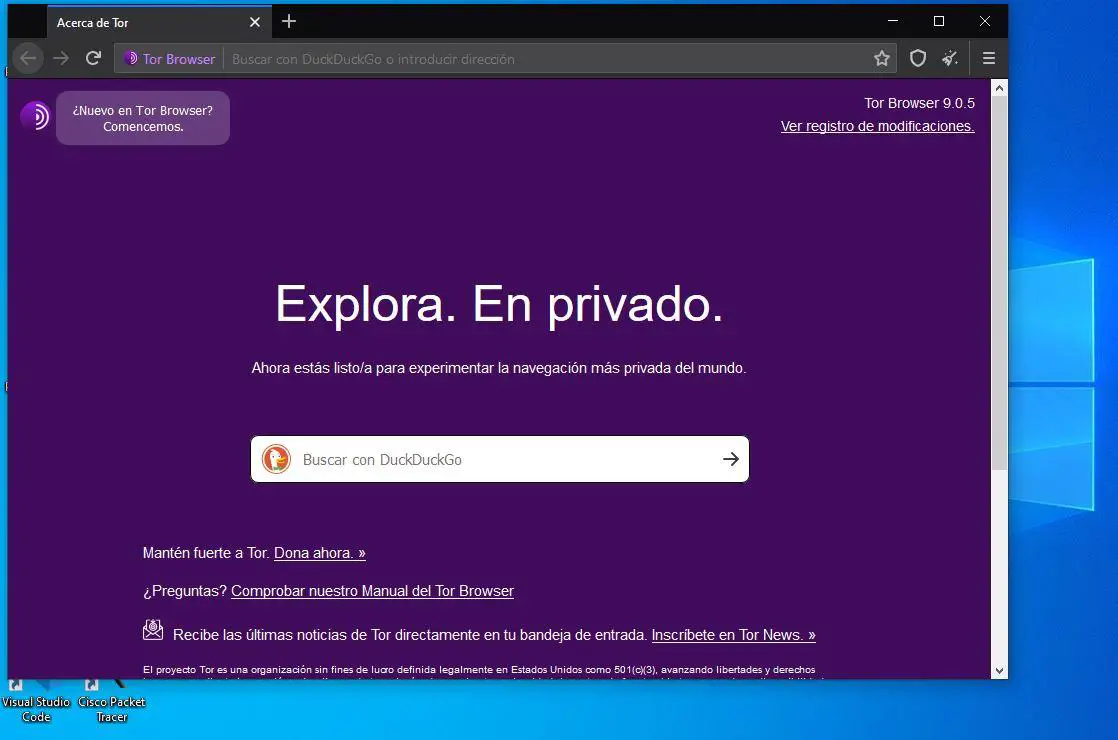

Jeśli chcesz zachować bezpieczeństwo online, prywatność i anonimowość, być może słyszałeś lub czytałeś o tym Tor . Najbardziej godna uwagi jest bezpłatna przeglądarka Tor, która twierdzi, że oferuje bezpieczne przeglądanie, szanując Twoją prywatność i promując najwyższą możliwą anonimowość w Internecie. To rozwiązanie zostało przyjęte przez dość dużą grupę odbiorców, od aktywistów po cyberprzestępców. Jedną z rzeczy, która najbardziej wyróżnia się w Toru, jest jego propozycja ochrony użytkownika za pomocą „warstw”.

Ochrona cebuli

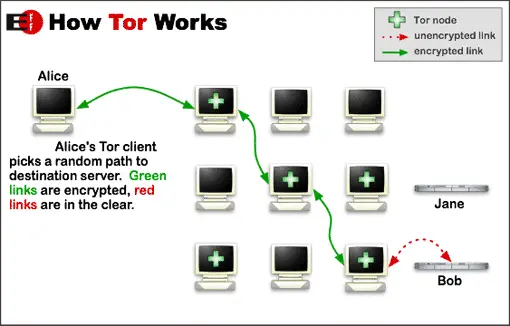

Czy zauważyłeś logo Tora? Istnieje możliwość podglądu fioletowa cebula . Ruch generowany przez sieć i przechodzący przez jej węzły odbywa się w towarzystwie kilku warstw szyfrowania. Warstwy te są dekodowane podczas przesyłania danych w sieci i są wykrywane przez każdy z węzłów warstwa po warstwie. Potem następuje czynność podobna do usunięcia każdej warstwy z fioletowej cebuli.

Pokazuje nam diagram, który udostępniamy powyżej ruch danych który odbywa się przez węzły będące częścią sieci Tor. Użytkownik, który łączy się z tą siecią, generuje w pełni zaszyfrowany, uwierzytelniony ruch i zweryfikuje integralność wszystkich wysyłanych i odbieranych danych. Ten zaczyna przechodzić przez określone węzły (przykład pokazuje, że przechodzi przez trzy węzły) i tworzy losową ścieżkę. Oznacza to, że ruch nie zawsze będzie przechodził przez te same węzły.

Jednak Tor nie ma szyfrowanie end-to-end . W pewnym momencie dane muszą wyjść do Internetu, więc w momencie, gdy opuszczają sieć Tor przez węzeł wyjściowy, są ujawniane tak, jak miałoby to miejsce w regularnych odstępach czasu. Dlatego dane nie są szyfrowane w tej ostatniej części. Jak widać na diagramie, czerwona strzałka symbolizuje dane, które są ponownie ujawniane w Internecie. Bez żadnego szyfrowania.

Przeglądarka Tor: dlaczego jej nie używać

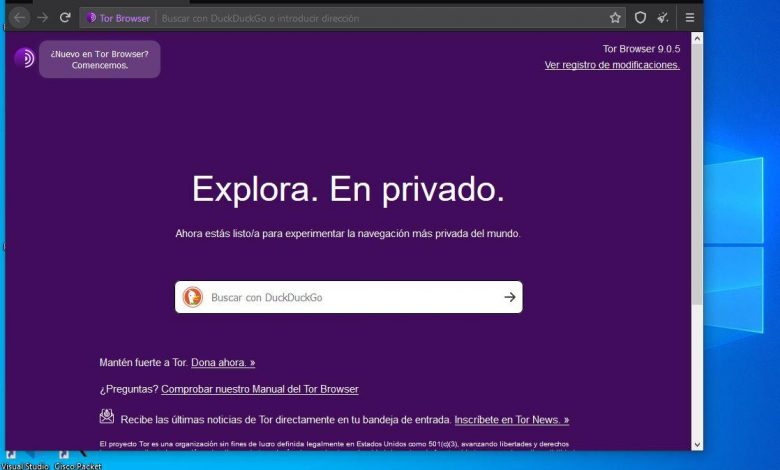

To oprogramowanie jest oparte na Mozilla Firefox z pewnymi modyfikacjami wprowadzonymi specjalnie w celu korzystania z sieci Tor w możliwie najbardziej efektywny sposób i przy włączonych wszystkich środkach bezpieczeństwa. Jak wspomnieliśmy, nie powinieneś nic płacić, jeśli chcemy go pobrać i używać. Niestety głównym problemem jest powolność. Tor nie jest zalecany do działań online, które wymagają dużej przepustowości i / lub akcesoriów (wtyczki) , ani w przypadku ruchu sieciowego P2P, takiego jak udostępnianie plików przez Torrent, oczywiście nie zaleca się wykonywania zadań, w których potrzebujemy minimalnego opóźnienia, ponieważ przechodząc przez wiele węzłów opóźnienie znacznie wzrasta.

Ku zaskoczeniu wielu osób, kolejnym punktem przeciwko tej przeglądarce i jej sieci, o której mowa, jest bezpieczeństwo. Zwłaszcza, gdy dane muszą opuścić sieć Tor. Wiadomo, że dane opuszczają sieć Tor bez żadnego szyfrowania, więc możliwe jest przechwycenie całego ruchu w tych węzłach wyjściowych, a następnie przeanalizowanie całego ruchu.

Jeśli Twoje osobiste i/lub bardzo wrażliwe dane przeszły przez sieć Tor, możesz mieć kłopoty. Każdy, kto znajduje się w tym węźle wyjściowym i ma do tego możliwość, może je zebrać i zidentyfikować Cię, aby prowadzić potencjalne ataki. Alternatywą, z której korzystają niektórzy, jest dodatkowe korzystanie z niezawodnego dostawcy VPN w celu zabezpieczenia ruchu od początku do końca.

Jak wspomnieliśmy powyżej, sieć Tor jest dość powolna. A jeśli dodamy łączność przez VPN, spowolnienie może być gorsze, ponieważ ruch przechodzący przez tunel przechodzi również przez różne procesy szyfrowania. Tak więc prędkość w tego typu sytuacjach nie jest czynnikiem, który będzie obecny. Jednak po co jest Tor, jeśli nie jest przeznaczony do „normalnego” użytkowania?

Działacze i osoby świadome prywatność i anonimowość w Internecie skorzystaj z internetu i przeglądarki. Z drugiej strony wiele działań, które są niezgodne z prawem, są transmitowane za pośrednictwem Tora, ponieważ jest on często używany do uzyskiwania dostępu do Mroczny WWW .

A myślisz? Czy mimo to z niego skorzystasz?