Jak unikać i bronić się przed spoofingiem - Spoofing?

W obliczu wielkich innowacji często pojawiają się duże problemy. Technologia komputerowa i Internet mają duży wpływ na tempo życia społeczeństwa .

Jedną z największych wad jest bez wątpienia wysokie prawdopodobieństwo cierpienia na atak cyfrowy lub komputerowy . Niewiele osób wie o wielkich zagrożeniach, które mogą kryć się za platformą internetową, plikiem lub programem.

Co to jest kradzież tożsamości?

L ' kradzież tożsamości to jedno z największych zagrożeń, jakie może napotkać każdy, kto korzysta z internetu . W jaki sposób Cóż, sieci społecznościowe są łatwiejszym celem, miejscem, w którym tak naprawdę nie wiesz, kto jest po drugiej stronie i do czego jest zdolny.

Publikowanie zdjęć, filmów i udostępnianie różnych danych i informacji pozwala innym odzyskaj swoją tożsamość w dowolnym celu: od stworzenia fałszywego profilu po więcej interakcji lub coś poważniejszego, takiego jak oszustwo lub nękanie, na które możesz skończyć. wyniki.

Jak uniknąć kradzieży tożsamości?

Na szczęście istnieje kilka kroków, które możesz podjąć, aby zwiększać wskaźnik bezpieczeństwa Twoich sieci społecznościowych , wiadomości e-mail i wszelkie inne platformy, na których można pobierać dokumenty, programy lub dowolny inny typ pliku.

Adres internetowy

Jaki jest najlepszy (oprócz najłatwiejszego) sposób sprawdzenia, czy strona jest bezpieczna? Poprzez swój adres URL. Musisz tylko upewnić się, że ma Protokół „https” . Bezpieczeństwo tego protokołu jest preferowane przez platformy bankowe w celu ochrony przed wszelkimi atakami i ochrony przed wyciekami informacji.

E-maile

Pliki mogą zawierać złośliwe oprogramowanie specjalizujemy się w zbieraniu informacji z Twojego komputera w celu wysłania ich do osób trzecich. Tak więc, gdy otrzymasz dziwny e-mail, pamiętaj o następujących kwestiach:

- Adres e-mail osoby wysyłającej wiadomość.

- Do jakiej strony Cię to odsyła? Nie zaleca się dostępu strony internetowe w którym musisz wypełnić formularze z danymi osobowymi (a tym bardziej, jeśli poproszą Cię o informacje o Twoich kartach lub rachunkach bankowych!).

- Przed pobraniem pliku możesz go otworzyć na platformie, na przykład z Dysk Google . To narzędzie pozwala sprawdzić, czy dokument (Word, Excel, PDF) jest wolny od wirusów.

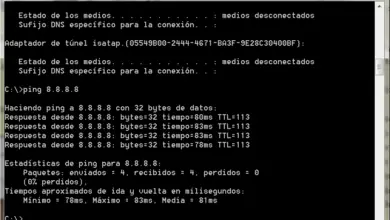

Bezpieczne połączenia

Kolejnym ważnym aspektem jest rodzaj sieci, z którą się łączysz. Wiele kawiarni, restauracji czy placów utrzymuje sieci publiczne dostępne dla wszystkich, ale… czy to może mieć wpływ na Ciebie?

Odpowiedź brzmi: tak. Zawsze zaleca się utrzymywanie połączenia z sieciami z chronione parametry dostępu : WPA, WPA 2 lub WEP.

Jeśli jednak naprawdę potrzebujesz nawiązać połączenie z siecią publiczną, zwróć uwagę na bezpieczeństwo strony internetowe, które odwiedzanych lub używanych aplikacji.

Mechanizmy obronne

Nie trzeba czekać, aż tego typu sytuacja wykroczy poza pole prawne (ponieważ jest to przestępstwo). Nie ma nic lepszego niż chronić się przed złymi czasami. Przybory? Zostało trochę! A oto najważniejsze.

Aktualne oprogramowanie, bezpieczne oprogramowanie

Złośliwe oprogramowanie rozwija się wraz z oprogramowaniem, ale drugi element jest zwykle potężniejszy niż pierwszy. Smartfony, tablety, komputery i inne urządzenia mogą być podatne na ataki, jeśli utrzymują przestarzały system operacyjny .

Co zrobić z hasłami?

Z pewnością przeprowadziłeś z wielką irytacją proces aktualizacji swoich haseł. Ale wszystko jest w porządku: kombinacja liter, cyfr, symboli a parametry, takie jak niepodobne do pięciu używanych wcześniej haseł lub nieuwzględnianie danych osobowych, mają ogromne znaczenie.

Do logowania się na platformach internetowych zalecane jest korzystanie z narzędzi, takich jak menedżer haseł.

Ta funkcja jest wbudowana w przeglądarki i może być na tyle intuicyjna, aby nie przeprowadzaj automatycznego procesu napełniania przez z powodu zagrożenia na stronie… jeśli tak, zrezygnuj.

Nie bądź częścią statystyk

Każdego roku miliony ludzi cierpią na uzurpacja do tożsamość. Ale dzięki tym wskazówkom masz wszystko, czego potrzeba, aby uniknąć wpadnięcia w pułapkę. Udostępniaj i chroń innych przed kradzieżą tożsamości!