Como recuperar uma conta do Instagram hackeada?

À medida que mais e mais pessoas aproveitam as plataformas online para obter ganhos financeiros, as oportunidades de hackear o sistema aumentam. No Instagram não é diferente, e a cada dia vemos mais e mais relatórios de contas do Instagram. hackeado .

As histórias da mídia recentemente foram contadas. 'Instagram hackeado', gritam as manchetes à medida que mais pessoas são vítimas do golpe.

No entanto, a plataforma demorou a resolver o problema ou ajudar os afetados. O atendimento ao cliente do Instagram foi criticado no processo.

Como o Instagram diz para você recuperar contas hackeadas?

Conselho do Instagram quando você descobrir que sua conta foi hackeada. No entanto, você pode já ter concluído algumas dessas etapas.

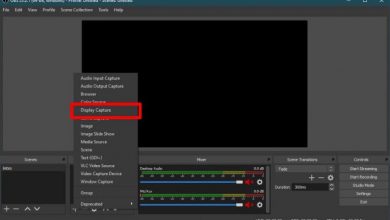

Verifique se há uma mensagem do Instagram em sua conta de e-mail

Muitas vezes, mudanças, como se alguém mudasse o endereço de e-mail da conta, podem reverter essa mudança. Receba um código de segurança enviado para seu endereço de e-mail ou número de telefone.

Clique em “Meus detalhes de login não funcionam” na tela de login, então o Instagram irá pedir para você enviar um código de segurança por SMS ou e-mail. Digite o código e recupere a conta.

Denunciar a conta e fornecer os documentos de verificação de identidade

Siga os mesmos passos acima (esqueci a senha / ajuda de login -> meus dados de login não funcionam '). Inclua um endereço de e-mail que só você pode acessar.

O Instagram irá automaticamente para este endereço para solicitar a verificação de identidade. Normalmente, eles pedirão uma foto sua segurando um pedaço de papel com um código que eles fornecerão a você. Isso é para contrastar com as fotos selecionadas ou outras fotos na conta. Você também precisará verificar o endereço de e-mail / número de telefone e o tipo de dispositivo usado para se inscrever.

Para empresas, diferentes informações podem ser solicitadas. Obviamente, você precisa enviar um e-mail de um endereço oficial da empresa, se puder. É muito melhor do que uma conta compartilhada ou semelhante do Gmail.

Como costumam ser as contas hackeadas do Instagram?

Embora os hackers tenham roubado algumas contas de alto perfil, eles estão cada vez mais visando usuários comuns e contas de pequenas empresas. Eles vão atrás daqueles que podem contar com sua presença no Instagram para sua renda e que podem ter um número considerável de seguidores.

Processos por hacking podem ser relativamente modestos no mundo dos resgates online. Muitas pessoas optam por pagar, em vez de perder o acesso à sua lista de assinantes e fonte potencial de renda. Os usuários estão ainda mais propensos a pagar o resgate e recuperar o acesso às suas contas devido à falta de resposta da própria plataforma.

Os hackers estão particularmente interessados em qualquer conta baseada em uma única palavra ou nome. Eles podem ser negociados em fóruns clandestinos por vários milhares de dólares.

O processo: senhas fracas

Em um nível muito básico, as contas podem ser comprometidas por um hacker que adivinha a senha.

Pode ser tão simples quanto adivinhar a senha com base na marca (a Nike não deve ter a senha "nike123"!). Isso pode envolver a tentativa de uma senha que foi quebrada em outro serviço.

É por isso que é muito importante usar uma senha exclusiva para cada conexão. Os gerenciadores de senhas ajudam a "lembrá-los", mas dada a frequência com que as senhas são quebradas, é muito importante não reutilizar a mesma senha.

Você pode verificar se o seu endereço de e-mail foi destacado em uma violação de conta hackeada usando uma ferramenta como Have I Been Pwned, um serviço executado por um pesquisador de segurança australiano e o 'MVP' Troy Hunt da Microsoft.

Se você estiver compartilhando credenciais entre membros da equipe, é importante que continue a usar senhas fortes (muitos gerenciadores de senhas têm recursos de compartilhamento!) Ou produtos como o Sked Social - oferecemos um número ilimitado de usuários "colaboradores" sem custo adicional para que você não não precisa compartilhar senhas (nunca!) (para Instagram ou para fazer login no Sked).

O processo: phishing

A abordagem é bastante sofisticada e os hackers demoram para estabelecer suas credenciais falsas antes de atacar.

Eles começam se passando por um representante de uma empresa de alto perfil que opera no mesmo setor que o usuário-alvo. Após uma apresentação e a oferta de um possível acordo de parceria ou similar, eles solicitarão à vítima que siga um determinado link.

Infelizmente, o link é uma farsa e o usuário irá parar em uma página que se parece com um verdadeiro portal de login do Instagram. Quando a vítima tenta se reconectar à conta, seus dados são enviados ao hacker e as credenciais da vítima são comprometidas.

Isso é chamado de 'phishing' - certifique-se de que, quando você clicar em um link em um e-mail como este e for enviado para uma página de login que seja o domínio correto (para Instagram, deve mostrar www .instagram.com!).

Armados com esses dados, os hackers se conectam, mudam o endereço de e-mail, o número de telefone e a senha, e o golpe é ativado. Normalmente, eles entram em contato com a vítima e exigem um resgate que, em média, pode ser de apenas algumas centenas de dólares, mas deve ser pago em Bitcoin.

Infelizmente, a história pode não terminar bem, mesmo que o pagamento seja feito, pois os bandidos são conhecidos por terem apagado a conta de qualquer maneira.

Como o Instagram responde

O Instagram já conhece essa tendência há muito tempo. Inicialmente, eles confirmariam que conheciam as informações por meio de uma resposta automática e continuariam a enviar e-mails genéricos ou desnecessários em resposta a qualquer acompanhamento.

No entanto, eles têm estado mais vigilantes à medida que o problema continua a crescer e agora estão começando a sugerir uma configuração de segurança de conta mais rígida.

A nova abordagem é baseada na autenticação de dois fatores por meio de um aplicativo que pode ser baixado no smartphone do usuário.

Isso evita o problema adicional de hackear o cartão SIM, em que um hacker pode se infiltrar no número de telefone de um usuário e, portanto, interceptar códigos de texto de confirmação.

Não está claro se o Instagram continuará a oferecer ao usuário (ou possível hacker) a opção de solicitar uma mensagem de texto, já que as permissões de dois fatores baseadas em telefones celulares são técnicas padrão da indústria.

Autoteste para Instagram

Em resposta a esse tipo de ameaça, o Instagram parece ter outra resposta. Podem pedir à vítima que apresente prova de identidade acompanhada de um código específico.

A plataforma enviará um código e o usuário será solicitado a enviar uma selfie na qual deverá segurar um papel branco (com as duas mãos visíveis) contendo o código.

Os membros da equipe do Instagram verificarão a identidade com as imagens na conta para determinar se eles são a mesma pessoa.

Se a selfie corresponder ao proprietário da conta e o código confirmar, o Instagram pode se reunir.

Como mencionamos antes, isso pode ser menos útil para marcas, que geralmente não têm imagens de si mesmas em suas contas!

Terceiro "Bons rapazes"

O Instagram tem atraído muitas críticas até agora e muitos hackers acharam necessário entrar em contato com “bons” hackers terceirizados para obter ajuda.

Essas pessoas usarão suas próprias técnicas para se infiltrar no hacker original e recuperar o controle da conta. Alguns usuários acham mais conveniente seguir esse caminho, embora a legalidade seja bastante questionável (!!) e, claro, também existem golpes para isso.

Esta provavelmente não é a melhor técnica, a menos que você esteja extremamente desesperado e, mesmo assim, opere com muito cuidado.

Como entrar em contato com o suporte

Instagram O Instagram é, obviamente, uma plataforma enorme com mais de 500 milhões de usuários ativos diariamente e o atendimento ao cliente do Instagram é muito difícil de acessar.

Como entrar em contato com o Instagram? Pode ser melhor para contas comerciais entrarem em contato com o representante de atendimento ao cliente por meio de seu Gerenciador de Anúncios do Facebook.

Afinal, um pertence ao outro e você pode configurar anúncios do Instagram em sua conta de gerenciador de anúncios do Facebook. Pode valer a pena considerar se você foi vítima de um hacker.

Você pode entrar em contato com o Instagram através do meio de publicidade do Facebook. Diferentes usuários terão diferentes opções de contato disponíveis (geralmente escalonadas com base em quanto você gasta em publicidade).

Infelizmente para os indivíduos, não existe um mecanismo de suporte dedicado equivalente.

Olhe para o futuro e evite ser hackeado (novamente)

Algumas vítimas foram forçadas a recriar sua presença nas redes sociais do zero e reiniciar o processo de reunir seus seguidores.

As medidas introduzidas pelo Instagram ajudarão a protegê-los tanto quanto possível no futuro?

Aqueles que foram vítimas do falso golpe de investimento certamente estarão cientes do que acontecerá no futuro, mas que método os hackers usarão na próxima vez? O tempo dirá se o Instagram está se adiantando ao problema e se tornando mais proativo na resposta a essas ameaças, à medida que o tamanho da plataforma continua a crescer.

Se você recuperou o controle de sua conta (ou se inscreveu em uma nova), aqui estão nossas principais dicas para se manter seguro:

Use uma senha forte, incompreensível e única e altere-a regularmente.

Não escolha uma senha que seja fácil de adivinhar e não reutilize as senhas que você usa para outros sites ou serviços. É uma maneira muito fácil para qualquer pessoa (sem nenhuma habilidade real) assumir o controle de suas contas, seja no Instagram ou em qualquer outro lugar.

Também vale a pena alterá-lo regularmente (por exemplo, a cada poucos meses, não necessariamente todas as semanas!).

Habilitar autenticação de dois fatores

O Instagram oferece autenticação de dois fatores por meio de dois métodos, SMS e por meio de um aplicativo como o Google Authenticator.

Se mais de uma pessoa fizer login em sua conta, você deve usar o mecanismo baseado em aplicativo.

Embora o login de dois fatores baseado em SMS possa ser um pouco mais conveniente, lembre-se de que ele é potencialmente aberto a hacks de troca de SIM (mais comum do que você imagina!). Portanto, o aplicativo de login de dois fatores é a sua opção mais segura.

Revogar o acesso a aplicativos de terceiros que você não usa

Aquela ferramenta aleatória de 'auditoria grátis do Instagram' que você usou uma vez, mas não era muito boa - quando terminar, é hora de dizer 'obrigado, próximo'!

Cuidado com outros vetores de hacking, especialmente e-mail

Hoje, nossas contas de e-mail são a chave do nosso reino.

A menos que você tenha ativado a autenticação de dois fatores, se alguém tiver acesso à sua caixa de entrada, poderá redefinir as senhas sem fazer mais nada.

Preste atenção especial às suas caixas de correio (mesmo aquelas que você raramente verifica) e certifique-se de manter uma boa higiene de senha (consulte o ponto 1) para essas caixas de correio também.