Monitore a segurança da sua rede doméstica ou de trabalho com Zeek

Hoje, é necessário ter controle total sobre possíveis problemas de rede, especialmente quando se trata de segurança . Além disso, ter uma visão global: as causas, os impactos nas tarefas diárias e as soluções que podem ser aplicadas. Os tempos de hoje exigem que a conectividade seja confiável e forneça proteção contra múltiplas ameaças . A estes devemos acrescentar o facto de o trabalho a domicílio estar a aumentar e todos os que praticam o teletrabalho devem ser protegidos.

A segurança da rede e sua gestão evoluem favoravelmente graças a ferramentas que tornam tudo muito mais simples e prático. Já se foram os dias em que várias soluções muito caro e difícil de usar não deu a resposta desejada. Os ataques cibernéticos dão cada vez menos descanso e as redes devem ter um escudo protetor real.

Zeek é apresentado como uma ferramenta de apoio à gestão de resposta a incidentes de segurança . Funciona complementando as ferramentas baseado em assinatura para ser capaz de pesquisar e rastrear eventos de rede complexos. É caracterizado por respostas rápidas, além de utilizar múltiplos fluxos e protocolos. Ele não apenas ajuda a identificar eventos de segurança, mas também facilita a solução de problemas.

Monitoramento detalhado da rede usando registros

Um arquivo de log é de grande ajuda ao analisar problemas de rede de todos os tipos, incluindo eventos que comprometem sua integridade de segurança. Zeek aproveita isso muito bem ao oferecer um arquivo que sintetiza boa parte dos logs que pode gerar, com base em diferentes protocolos. Alguns dos protocolos que podemos citar são:

- DHCP

- DNS

- FTP

- HTTP

- SNMP

- SMTP

- SSL e muitos mais

Acima, vemos uma captura de todos os campos no log de conexão DNS. É possível verificar que cada campo detalha o tipo de dado que pode ser exibido e uma breve descrição informativa. Vamos citar alguns campos como exemplos:

- trans_id: um número exclusivo gerado para identificar o log gerado.

- rcode: Valor do código de resposta DNS.

- rejeitado: este é um campo com um valor booleano (verdadeiro ou falso) que nos informa se a solicitação de conexão DNS foi rejeitada ou não.

Um aspecto que, em um nível geral, é comentado sobre os logs é que eles são longos e difíceis de entender. Graças a isso ajuda , você poderá entender melhor o conteúdo dos logs e monitorar eventos de segurança.

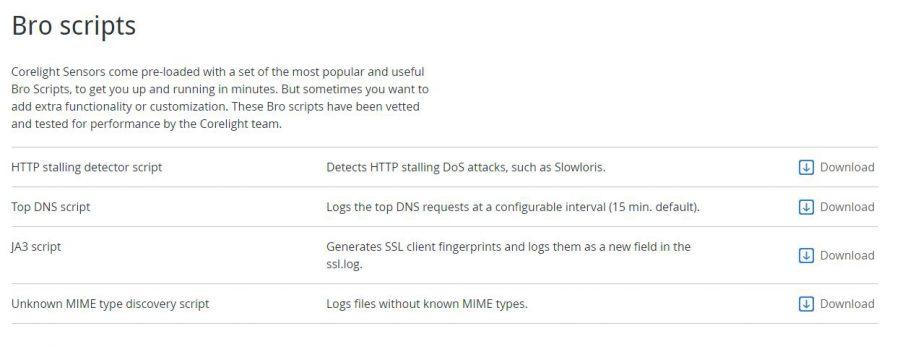

Scripts de monitoramento

Outra facilidade que podemos destacar sobre o Zeek é que é possível ter scripts pré-configurados e prontos para uso. Eles são usados para realizar atividades de monitoramento de rede, que são frequentemente utilizadas, economizando assim seu tempo.

Um dos scripts que podemos destacar é aquele que corresponde ao Detector de travamento HTTP . Isso é usado para a detecção de ataques HTTP Stalling DDoS, para se ter uma ideia, esse tipo de DDoS tira proveito de um dos erros mais relevantes de um servidor web.

Consiste em não poder determinar se um cliente remoto está conectado ao servidor por meio de um link de conexão lenta. Ou, se o mesmo cliente estiver enviando dados sem nenhuma verificação em uma velocidade muito lenta. Portanto, o servidor web não pode gerar aviso d ' cuidadoso para cancelar esta conexão após um certo tempo, ou simplesmente encerrá-la. Se um servidor web tiver capacidade limitada, ele pode ser facilmente afetado por esse tipo de ataque.

Se quiser aproveitar as vantagens deste script ou de outros, você deve inserir o portal oficial Companhia Corelight , que oferece suporte ao Zeek, para acessá-lo por meio de seu repositório oficial do Github. Outros recursos também estão disponíveis no mesmo site para ajudá-lo a começar a usar a ferramenta.

Curiosidade sobre Zeek

Quando você ouve ou diz a palavra “irmão”, do que ela o lembra? A palavra “Bromance” ou “Bro Culture” soa familiar para você? Como vimos, o programa Zeek era anteriormente chamado Bro . No entanto, o significado da palavra "Bro" no jargão popular se aplica a contextos que pouco ou nada têm a ver com o propósito desta solução de segurança de computador. Isso a ponto de a empresa que está desenvolvendo esta solução correr o risco de que clientes atuais ou potenciais possam ter ideias erradas sobre o propósito original da solução.

Assim, por decisão da equipa de gestão, decidiu-se pela alteração do nome. Zeek, aliás, é um nome que já existia na cabeça do primeiro grupo de pessoas que começou a trabalhar com o projeto. Portanto, eles não demoraram muito para encontrar um nome substituto.

Como fazer o download do Zeek

Acesse este garantia para obter todos os downloads de que você precisa. Você terá o código-fonte da versão estável atual, bem como da versão anterior, que terá suporte até outubro deste ano. Em suma, você obterá a documentação necessária para ter o suporte necessário, bem como uma comunidade ativa que frequentemente contribui para manter o Zeek melhorando.

Se você não tem certeza se deve ou não optar por esta ferramenta, eles possuem um aplicativo online que permite testar algumas funcionalidades básicas em tempo real. Ao entrar neste link, você não precisará de uma conta para fazer o teste. Você terá uma breve explicação de cada unidade e um espaço para testar comandos e códigos.