BitLocker avec PowerShell sous Windows : comment protéger votre disque dur

BitLocker est un outil inclus dans les systèmes d’exploitation Microsoft Windows à partir de la version Windows Vista pour les ordinateurs de bureau et de la version 2008 pour les serveurs, qui permet le cryptage des données sur les disques de démarrage et de données internes et les disques externes et les clés USB. Aujourd’hui, nous allons vous montrer comment activer et configurer BitLocker via PowerShell dans Windows.

Il existe plusieurs façons d’activer BitLocker sur un lecteur de disque :

- Panneau de commande

- Centre d’activités

- Navigateur de fichiers

- Ligne de commande

- PowerShell

PowerShell est une console de commande similaire à la console de commande MS-DOS mais beaucoup plus puissante, c’est un environnement de programmation intégré qui nous permet d’écrire des programmes pour gérer et automatiser des tâches d’administration système et sur n’importe quel ordinateur prenant en charge le système d’exploitation Microsoft Windows. En plus de la fonctionnalité d’une ligne de commande telle que MS-DOS, vous avez la possibilité de travailler avec des objets, des programmes et des scripts puissants qui remplacent les anciens fichiers batch, les fichiers .bat. Il prend en charge toutes les fonctionnalités de la console de commande MS-DOS ainsi que ses propres commandes internes appelées applets de commande ou command-lets.

PowerShell a été introduit par Microsoft en 2006 et est apparu pour la première fois avec le système d’exploitation Microsoft Windows Vista ; Depuis lors, il a été intégré à tous les systèmes d’exploitation Microsoft, à la fois de bureau et de serveur. Microsoft prévoit que la console de commande MS-DOS et les fichiers .bat seront remplacés par cet outil.

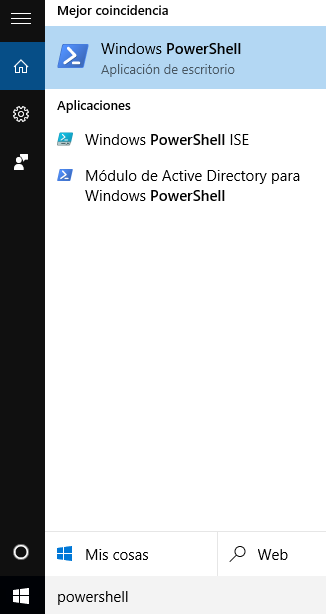

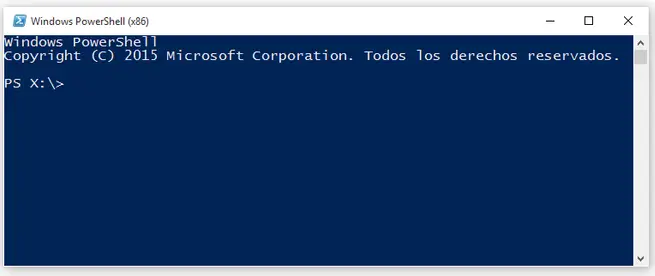

Il a deux exécutables ou versions pour 32 bits et 64 bits : powershell.exe et powershell_ise.exe. Powershell.exe ouvre une invite de commandes similaire à l’invite de commandes MS-DOS mais avec toute la puissance des applets de commande PowerShell. Pour ouvrir la console PowerShell, nous appuyons sur la touche Windows + R, nous tapons powershell et nous appuyons sur la touche entrée ou en cliquant sur rechercher et en tapant powershell; faites attention à la version de PowerShell que nous choisissons.

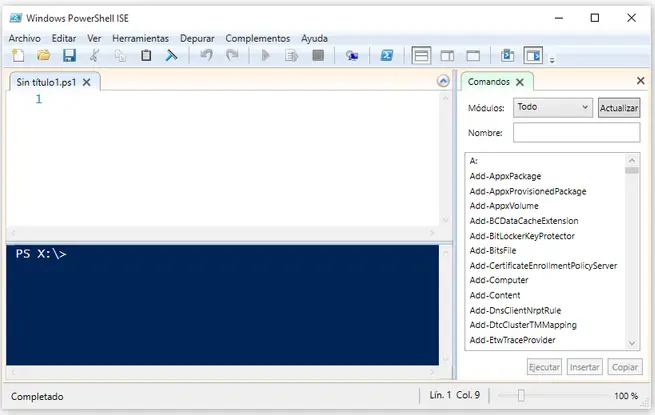

Powershell_ise.exe est un environnement de programmation très puissant qui intègre une console de commande, un panneau pour écrire des scripts et un panneau avec des applets de commande PowerShell. Nous l’exécutons de manière similaire à votre console : Windows + R, nous tapons powershell_ise.exe ou en utilisant la clé de recherche. Il est important que nous exécutions powershell_ise.exe avec des privilèges d’administrateur afin que nous puissions exécuter les applets de commande suivantes qui nécessitent des privilèges d’administrateur.

Dans cet article nous allons nous concentrer sur l’environnement PowerShell intégré en raison des facilités qu’il nous offre pour voir les applets de commande PowerShell qui nous permettent d’activer et de gérer BitLocker sur les lecteurs de disque et leurs paramètres, cela nous évite d’écrire les commandes et leurs paramètres .

Les tâches d’utilisation de PowerShell pour activer BitLocker sur un lecteur de disque sont conceptuellement similaires à celles effectuées avec l’utilitaire de ligne de commande manage-bde.exe, mais avec la puissance des objets et la possibilité de générer des scripts PowerShell. Nous allons détailler ces tâches et voir comment elles sont effectuées à partir de PowerShell.

Affichez l’état d’activation de BitLocker sur un lecteur de disque.

- Ajoutez des protecteurs au chiffrement BitLocker.

- Activation de BitLocker sur un disque.

- Verrouillez, déverrouillez et déverrouillez automatiquement un disque chiffré.

- Désactivez BitLocker sur un disque.

- Activez BitLocker sur un disque de démarrage.

Afficher l’état d’activation de BitLocker sur un lecteur de disque

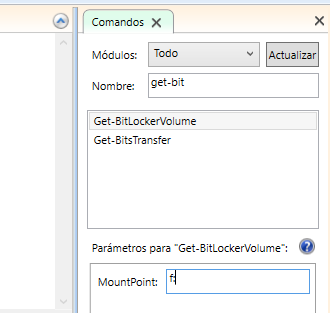

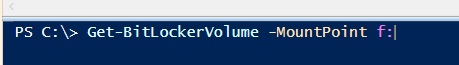

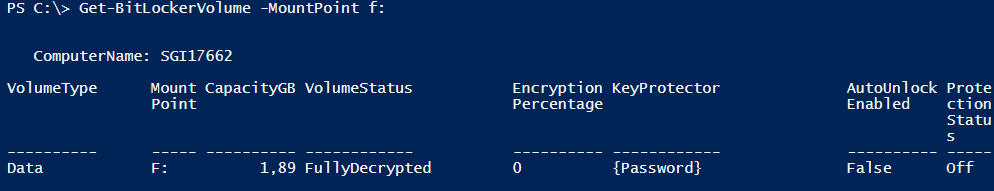

L’applet de commande qui nous permet de voir l’état d’activation d’un disque est Get-BitLockerVolume. Dans le panneau des plugins de commande, nous écrivons get-bit et cette commande apparaît avec les paramètres qu’elle prend en charge, dans ce cas le paramètre MountPoint qui fait référence à l’unité de disque que nous voulons examiner.

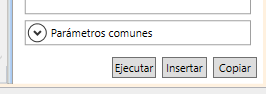

En bas il y a plusieurs boutons : Le bouton Insérer écrit la commande avec les paramètres dans la console PowerShell mais sans l’exécuter, le bouton Exécuter fait de même et exécute également la commande et le bouton copier, copie la commande et ses paramètres sur le presse-papiers pour le coller ailleurs.

En appuyant sur la touche ENTER, nous voyons le résultat de l’exécution de ladite commande.

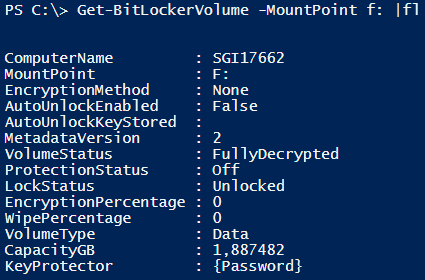

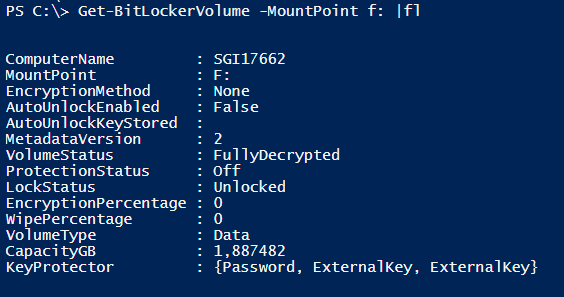

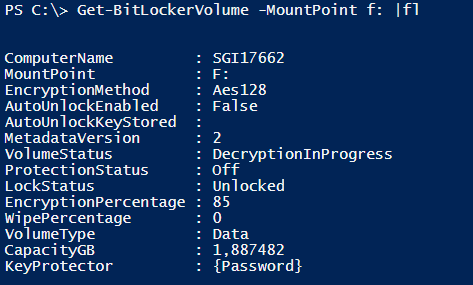

Nous pouvons développer les informations en ajoutant la redirection « | fl » à la fin de la ligne de commande.

Nous voyons que le disque F: a un protecteur de mot de passe et est non crypté et déverrouillé.

Ajouter des protecteurs au chiffrement BitLocker

Il existe plusieurs Protecteurs pour assurer le cryptage de notre disque, nous allons nous concentrer sur les plus importants, qui sont : mot de passe, clé de récupération, mot de passe de récupération et clé de démarrage.

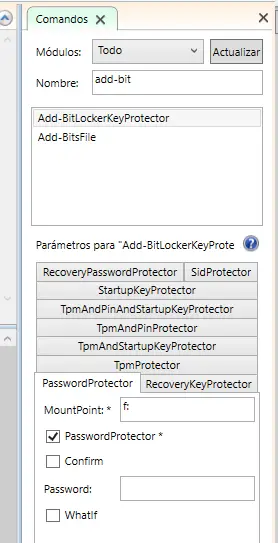

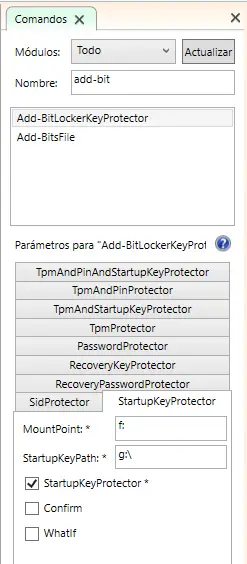

L’applet de commande est Add-BitLockerKeyProtector. Nous écrivons ces commandes dans le panneau de commande.

Ajout d’un protecteur de mot de passe à un disque :

Nous cliquons sur l’onglet «PasswordProtector» et remplissons les paramètres «MountPoint» et la case «PasswordProtector», qui sont également requis en portant un astérisque. Si nous activons la case « Confirmer », il nous demande une confirmation pour effectuer la tâche.

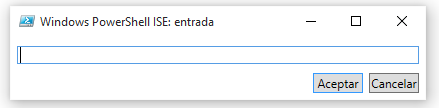

Nous cliquons sur le bouton Exécuter et la commande est copiée dans la console PowerShell et exécutée. PowerShell nous demande de saisir et de confirmer le mot de passe pour protéger le chiffrement du disque.

Avec l’applet de commande suivante, nous voyons l’état de protection du disque.

Get-BitLockerVolume -MountPoint f: |fl

Ajout d’une clé de récupération en tant que protecteur de disque :

Ajout d’une clé de récupération en tant que protecteur de disque :

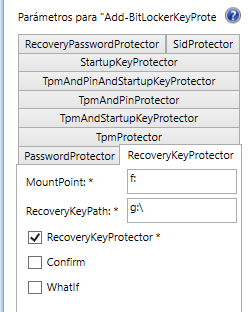

Avec la même cmdlet du cas précédent, on clique sur l’onglet «RecoveryKeyProtector», dans ce cas les paramètres obligatoires sont :

- MountPoint, (lecteur de disque sur lequel créer une clé de récupération).

- RecoveryKeyPath, (chemin où le fichier qui contiendra la clé de récupération sera enregistré, nous ne pouvons pas utiliser un disque où BitLocker est activé comme destination).

- RecoveryKeyProtector, (cochez la case).

PS C:>Add-BitLockerKeyProtector -MountPoint f: -RecoveryKeyPath g: -RecoveryKeyProtector

La commande Get-BitLockerVolume nous montre comment les trois protecteurs ont été ajoutés.

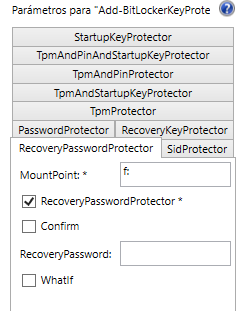

Ajout d’un mot de passe de récupération en tant que protecteur sur le disque :

Ajout d’un mot de passe de récupération en tant que protecteur sur le disque :

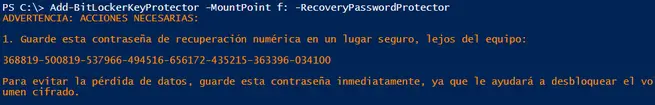

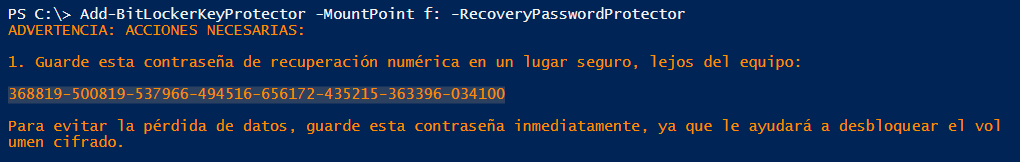

Nous cliquons sur l’onglet «RecoveryPasswordProtector» et remplissons les paramètres requis. Nous pouvons remplir le paramètre «RecoveryPassword» avec une chaîne de 48 chiffres ou le laisser vide, auquel cas PowerShell générera un mot de passe aléatoire à 48 chiffres et l’affichera à l’écran.

Le résultat de l’exécution est affiché à l’écran.

Ajout d’une clé de démarrage en tant que protecteur de disque :

Ajout d’une clé de démarrage en tant que protecteur de disque :

Une clé de démarrage est une clé spéciale que PowerShell génère afin qu’elle puisse être utilisée comme mot de passe pour déverrouiller un disque de démarrage. Ce paramètre génère un fichier qui doit être copié sur une unité de mémoire flash USB qui sera utilisée pour le cryptage et le démarrage et le déverrouillage ultérieurs d’un disque contenant le système d’exploitation pour démarrer un ordinateur, normalement le disque C :, nous ne pouvons pas utiliser un disque où BitLocker est activé comme destination du fichier.

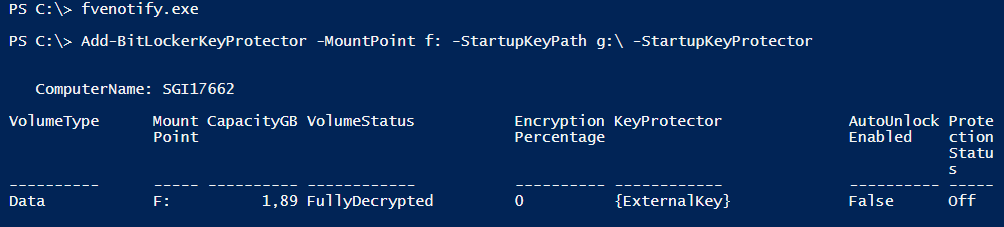

L’exécution de cette applet de commande nous montre qu’un protecteur de type de clé de démarrage a été ajouté à un fichier en tant que clé étrangère.

Activer BitLocker sur un disque

Une fois les protecteurs de chiffrement ajoutés sur le disque (le minimum à utiliser est le mot de passe et la clé de récupération, pour des raisons de sécurité), nous utilisons l’applet de commande «Enable-BitLocker». Cette applet de commande active BitLocker sur le disque indiqué avec les protecteurs précédemment configuré. Comme l’utilitaire manage-bde, l’applet de commande nous permet d’ajouter des protecteurs en même temps que l’activation.

PS C:> Enable-BitLocker -MountPoint F: -PasswordProtector

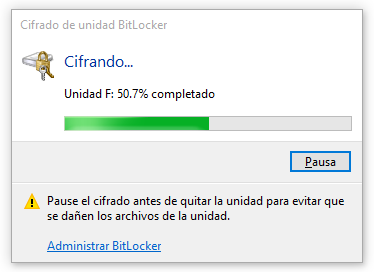

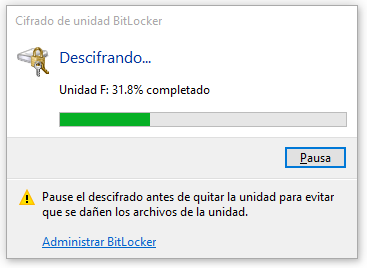

Cette commande commence le chiffrement du disque et nous montre un tableau avec la progression de la tâche, nous pouvons forcer l’affichage de cette boîte de dialogue en exécutant «fvenotify.exe» à partir de la console PowerShell.

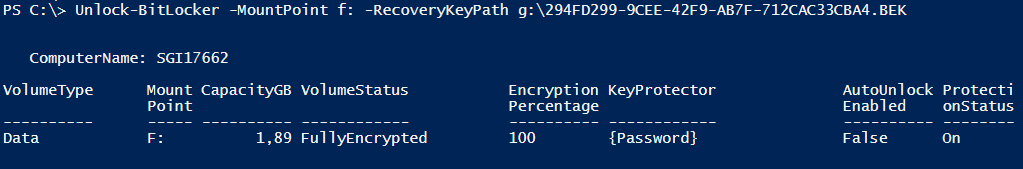

Verrouiller, déverrouiller et déverrouiller automatiquement un disque chiffré

Un disque chiffré doit être déverrouillé avant de pouvoir être utilisé , les applets de commande suivantes sont utilisées pour exécuter cette fonction.

Lock-BitLocker, Unlock-BitLocker, Enable-BitLockerAutoUnlock et Disable-BitLockerAutoUnlock

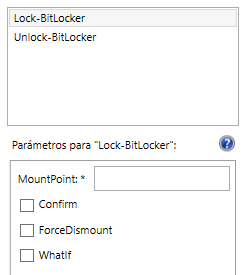

À l’exception de Unlock-BitLocker, les applets de commande sont très simples à utiliser car elles ne nous demandent que le «MountPoint», c’est-à-dire le lecteur de disque et si nous voulons forcer la tâche même si le périphérique est utilisé par un processus.

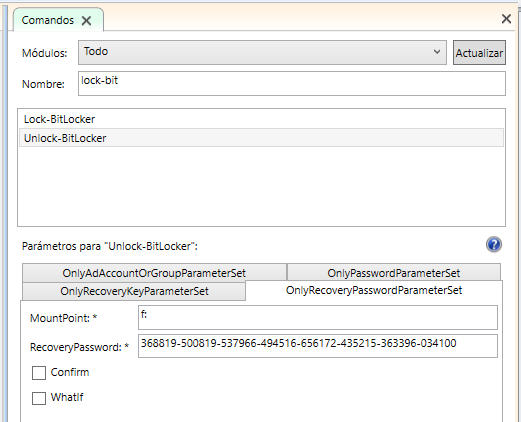

Examinons de plus près les paramètres de l’applet de commande Unlock-BiLocker. Unlock-BitLocker nous permet de déverrouiller un disque en utilisant l’un des protecteurs suivants : Mot de passe, clé de récupération et mot de passe de récupération (nous ne verrons pas les options de répertoire actif).

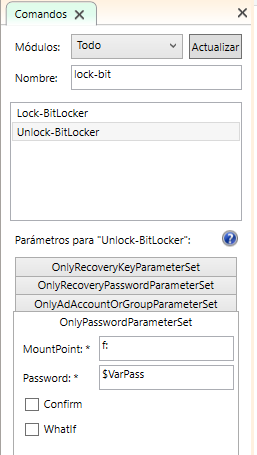

Pour déverrouiller un disque à l’aide du protecteur par mot de passe, cliquez sur l’onglet de paramètre «OnlyPasswordParameterSet».

Nous ne pouvons pas taper le paramètre de mot de passe au clavier comme dans les cas précédents, nous devons le saisir via une chaîne PowerShell spéciale appelée chaîne sécurisée, pour convertir un mot de passe en texte brut en un mot de passe sécurisé, nous devons définir une variable que nous pouvons appeler comme nous voulez et affectez l’applet de commande «ConvertTo-SecureString» comme nous le voyons dans la ligne suivante.

PS C:> $VarPass =ConvertTo-SecureString "123456.abC" -AsPlainText -Force

123456.abC est le mot de passe que nous utilisons lors de l’ajout du protecteur de mot de passe sur le disque ; Il doit s’agir d’un mot de passe avec un minimum de 8 caractères, majuscules, minuscules, chiffres et caractères spéciaux.

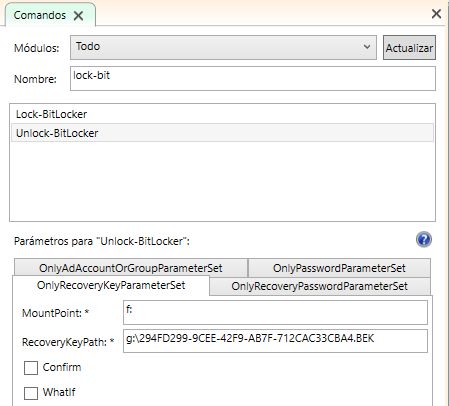

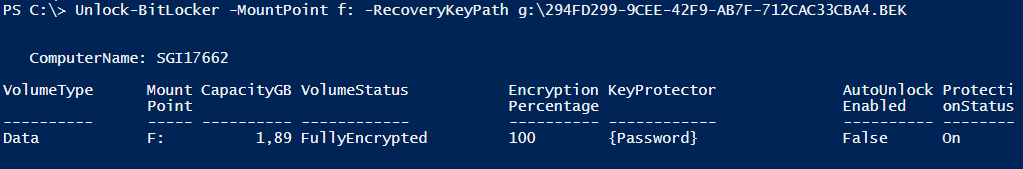

Pour déverrouiller un disque à l’aide de la clé de récupération de mot de passe, il est nécessaire d’indiquer le paramètre « MountPoint » ainsi que le chemin et le nom du fichier contenant la clé de récupération de mot de passe.

Pour déverrouiller un disque à l’aide d’un mot de passe de récupération , nous devons utiliser le mot de passe qui a été généré automatiquement à la suite de l’exécution de l’applet de commande Add-BitLockerKeyProtector et que nous avons dû enregistrer dans un endroit sûr :

Pour déverrouiller un disque à l’aide d’un mot de passe de récupération , nous devons utiliser le mot de passe qui a été généré automatiquement à la suite de l’exécution de l’applet de commande Add-BitLockerKeyProtector et que nous avons dû enregistrer dans un endroit sûr :

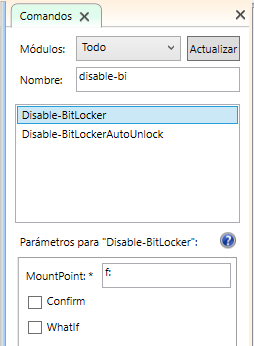

Désactiver BitLocker sur un disque

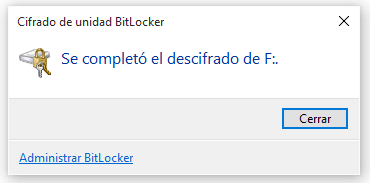

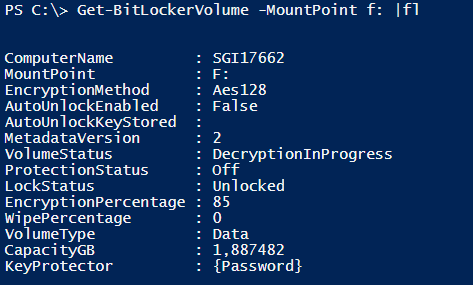

Pour désactiver et déchiffrer un lecteur de disque sur lequel BitLocker a été activé, nous utilisons l’applet de commande «Disable-BitLocker».

En utilisant l’applet de commande «Get-BitLockerVolume», nous pouvons voir que le disque est en cours de déchiffrement.

Encore une fois, si la case indiquant la progression n’apparaît pas, nous pouvons la forcer en exécutant «fvenotify.exe» depuis la console de commande PowerShell.

Activer BitLocker sur un disque de démarrage

Comme nous l’avons vu dans l’article « Protéger les données sur nos disques avec Bitlocker sous Windows 10 », le chiffrement du lecteur de démarrage présente certaines particularités ; dans ce cas, nous allons nous concentrer sur le cas où notre machine a besoin d’une mémoire flash USB où stocker une clé pour déverrouiller le disque qui contient le système d’exploitation au démarrage.

Vous devrez d’abord générer une clé de démarrage avec l’applet de commande

PS C:> Add-BitLockerKeyProtector -MountPoint f: -StartupKeyPath g: -StartupKeyProtector

Deuxièmement, le fichier avec la clé de démarrage générée devra être copié sur une mémoire flash USB qui sera utilisée pour déverrouiller le lecteur contenant le système d’exploitation de l’ordinateur lors du démarrage.

Troisièmement, nous allons activer BitLocker sur le lecteur de disque de démarrage et après le redémarrage, le cryptage commencera, il est important de ne pas retirer la mémoire flash USB contenant la clé de démarrage pendant tout le processus et jusqu’à ce que le cryptage soit terminé.

PS C:> Enable-BitLocker -MountPoint F: -PasswordProtector

Il faudra que cette mémoire flash USB soit connectée à l’ordinateur chaque fois que nous allons la démarrer.

Jusqu’à présent, nous avons fourni ce manuel pour BitLocker avec PowerShell.