Comment le temps influence la divulgation des vulnérabilités et l’exploitation

Dans un rapport sur ce qui se passe après la découverte d’une nouvelle vulnérabilité logicielle. Il nous montre comment la divulgation responsable des vulnérabilités et le développement d’exploits doivent être effectués. Par conséquent, la façon dont cette divulgation de vulnérabilité est faite par rapport au moment où elle est rendue publique peut la rendre plus avantageuse pour l’attaquant ou le défenseur. Aujourd’hui, les chercheurs en sécurité à la recherche de vulnérabilités font un travail très important. Grâce à eux, des failles de sécurité sont découvertes et peuvent être corrigées avant qu’elles ne soient utilisées par les cybercriminels. Pour cette raison, ces chercheurs créent des exploits qui montrent que cette faille de sécurité existe.

Le problème est que, dès que ces vulnérabilités ou exploits sont rendus publics, selon le délai que nous accordons, ils peuvent aider davantage les administrateurs informatiques à leur donner le temps de réparer toutes les défaillances de leur infrastructure, ou profiter aux cybercriminels pour exploiter cette sécurité. défaut qui vient d’être découvert.

Divulgation des vulnérabilités et des exploits au fil du temps

Dans une enquête conjointe de Kenna Security et du Cyentia Institute , ils ont analysé comment le temps affecte la divulgation de vulnérabilités ou d’exploits, et quand cela profite le plus à l’attaquant ou au défenseur. Ainsi, ils ont examiné comment ces pratiques courantes utilisées par les chercheurs en sécurité peuvent affecter la sécurité globale des réseaux informatiques d’entreprise. Selon le moment où ils publient les conclusions de leurs enquêtes, ils peuvent affecter négativement ou positivement la sécurité de nos entreprises.

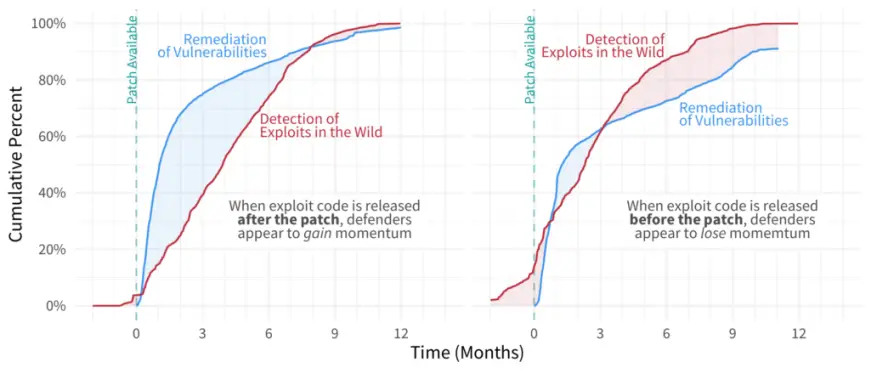

Dans le rapport, 473 vulnérabilités qui avaient été exploitées publiquement ont été analysées. De plus, il a été constaté que la divulgation des vulnérabilités avant qu’un correctif ne soit disponible ne crée généralement pas un sentiment d’urgence parmi les entreprises pour résoudre ce problème. Selon Ed Bellis, CTO chez Kenna Security, les recherches montrent que le moment de la publication du code d’exploitation peut faire pencher la balance en faveur des attaquants ou des défenseurs.

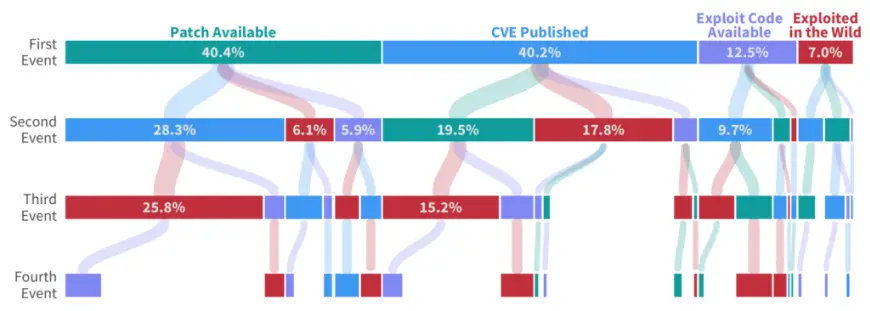

La recherche révèle également qu’il y a des périodes où les attaquants ont de l’élan par rapport aux défenseurs, quel que soit le moment où un correctif est publié. Parfois, certaines entreprises n’ont pas le temps d’installer le correctif avant que les cybercriminels ne lancent leur attaque. L’équipe de recherche pour chaque vulnérabilité a retracé son cycle de vie sur une période de 15 mois. Nous avons ici une ventilation de toutes les séquences observées dans le cycle de vie de la vulnérabilité. Ainsi, on voit depuis sa découverte jusqu’à ce qu’elle soit finalement exploitée.

Ici, il a été observé que seulement 16% des CVE étudiés suivaient la séquence la plus courante de réservés, patchés, scannés, publiés et exploités. D’autres conclusions ont également été tirées de la recherche, telles que :

- 60% des vulnérabilités ont un patch avant la publication officielle de la CVE et passent à 80% après quelques jours.

- 80 % des vulnérabilités sont détectées dans un environnement actif dans les deux jours suivant la publication du correctif.

Quand les attaquants prennent-ils le dessus ?

En termes de fréquence de publication du code d’exploitation avant la publication d’un correctif, cela s’est produit environ 24% du temps. De plus, 10% des exploits se sont produits avant qu’un correctif ne soit disponible pour le corriger. Dans 70 % des CVE exploités, il est à noter que le code d’exploitation est antérieur à l’exploitation.

Ce n’est pas parce qu’un correctif est disponible qu’il sera utilisé. En effet, les entreprises ont une liste de vulnérabilités ouvertes et elles les résolvent au mieux de leurs capacités. D’un autre côté, ce n’est pas parce que l’exploit est disponible que les attaquants l’utilisent immédiatement. Il convient également de noter qu’il existe des périodes pendant lesquelles les cybercriminels peuvent déployer plus d’attaques que les administrateurs informatiques ne peuvent corriger.

Dans l’enquête menée par Kenna Security et le Cyentia Institute, il a été révélé que lorsqu’un code d’exploitation est publié , les attaquants gagnent en moyenne 47 jours d’avance sur leurs cibles. Une autre chose à garder à l’esprit est que lorsque les exploits sont publiés avant les correctifs, les équipes de sécurité auront besoin de plus de temps. Ainsi, la résolution du problème sera plus complexe même après la publication du correctif. Dans l’étude de 15 mois, il a été découvert que les attaquants ont obtenu plus de 60% du temps .

La recherche offre de fortes indications que la divulgation précoce du code d’exploitation donne un avantage aux attaquants .

Ainsi, dans environ neuf des quinze mois étudiés dans cette recherche, les attaquants ont pu exploiter les vulnérabilités à un rythme plus élevé que ce que les administrateurs de ces réseaux corrigeaient. En revanche, les défenseurs n’ont eu l’avantage que pendant six de ces quinze mois que nous avons évoqués plus haut.

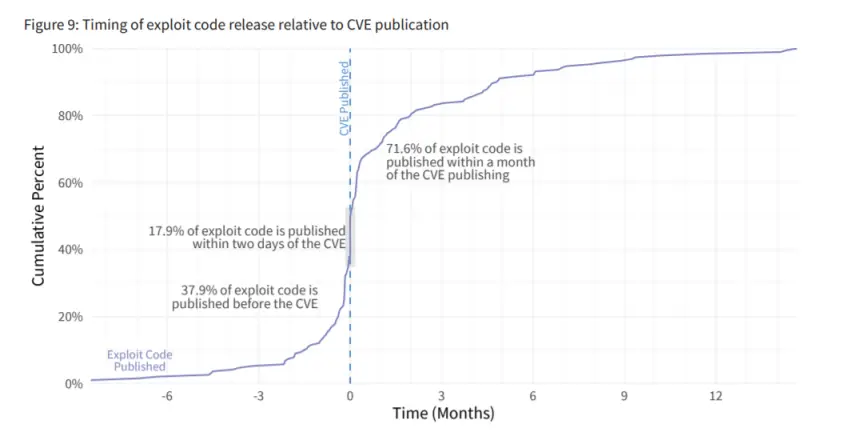

Le code d’exploitation en relation avec la version CVE

Comme vous pouvez déjà le déduire, il existe une relation très étroite entre la divulgation de vulnérabilités et l’apparition de leur exploit. Après la divulgation de cette faille de sécurité dans un CVE, le temps commence à courir jusqu’à ce que le code pour son exploitation apparaisse enfin.

Au moment où un CVE est publié, toutes les informations pertinentes sont entièrement disponibles. C’est ainsi que les attaquants et les défenseurs l’ont déjà, même si parfois ils l’ont déjà avant. Savoir quand les exploits apparaissent par rapport à leur date de sortie peut aider les défenseurs à estimer le temps dont ils disposent pour atténuer l’exposition.

Ainsi, un jour après la publication, plus de 50% des vulnérabilités ont déjà du code disponible pour les exploiter. Un mois après la publication d’un CVE, 75 % sont armés. Par conséquent, les avocats doivent considérer une CVE publiée comme un signe que le compte à rebours de leur horloge a commencé et qu’ils doivent prendre des mesures.

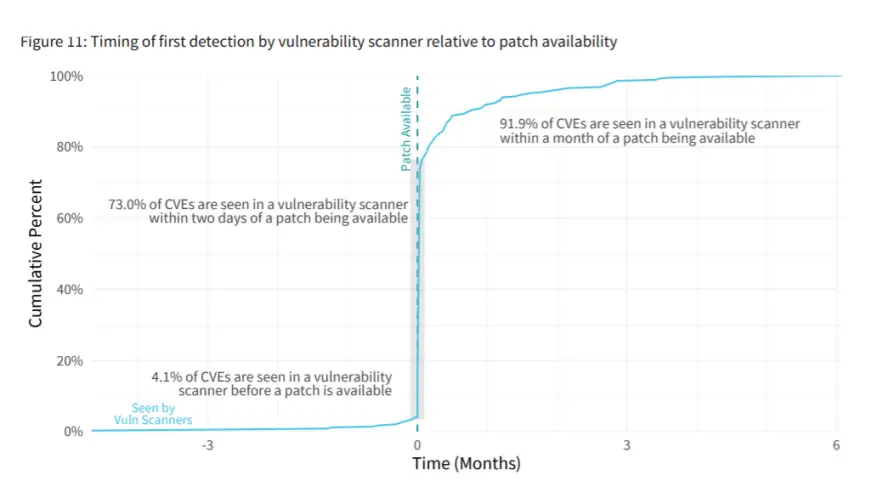

L’importance d’avoir un patch pour les défenseurs

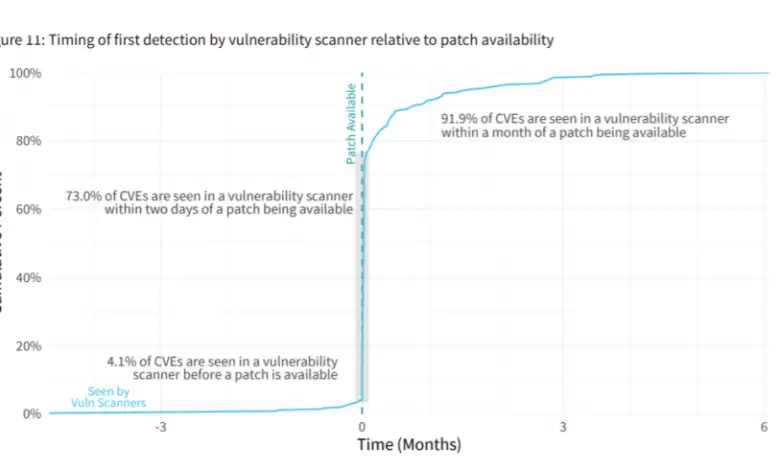

Sans aucun doute, la disponibilité des correctifs marque le point de départ à partir duquel les défenseurs peuvent commencer à réparer. Vous avez ici un graphique de la première détection de vulnérabilités par le scanner par rapport à la disponibilité du patch.

Une conclusion que nous obtenons est que plus de 9 vulnérabilités sur 10 sont détectées dans un environnement réseau lorsque le correctif est disponible. Cela signifie que les défenseurs savent où se trouve la vulnérabilité sur leur réseau et qu’ils ont les moyens d’y remédier sous la forme d’un correctif.

Encore une fois, cela suggère que la divulgation coordonnée des vulnérabilités fonctionne comme prévu. Au moment où les CVE deviennent officiels et que le correctif est disponible, les défenseurs ont commencé leur travail de remédiation. Cependant, le temps requis pour que le processus de remédiation soit terminé est une autre affaire. Pour cette raison, les divulgations de vulnérabilités non corrigées sont un frein pour les défenseurs. Cette situation pourrait être plus compliquée s’il existe un code d’exploitation.

Divulgation responsable des vulnérabilités

Dès que les chercheurs découvrent une vulnérabilité, ils présentent son existence et le code d’exploitation pertinent qu’ils ont utilisé pour exploiter cette faille. Le développeur du logiciel créera un correctif qu’il mettra à la disposition de ses utilisateurs. Cependant, ces développeurs ne parviennent parfois pas à prendre des mesures et les chercheurs finissent par révéler publiquement la vulnérabilité. Ce dernier est préjudiciable aux défenseurs car le temps presse et aucune solution n’est disponible.

D’autres données intéressantes fournies par la recherche étaient :

- Plus de 80 % des vulnérabilités exploitées ont un correctif disponible au moment de la publication de CVE.

- Seulement 6 % des vulnérabilités ont été détectées par plus de 1/100 organisations.

Bref, il est nécessaire de divulguer les vulnérabilités et les codes d’exploitation responsable pour faciliter le travail des défenseurs.