Outils de base pour effectuer un pentest sur les réseaux locaux

Si vous aimez le monde du hacking, nous sommes sûrs que vous aurez des connaissances sur la technique du PenTesting (Penetration Testing) . Aujourd’hui, dans RedesZone, nous allons parler des outils et commandes essentiels pour démarrer les réseaux locaux PenTesting. Dans presque tous les cas, vous pourrez obtenir des informations précieuses sur l’objectif recherché en quelques secondes seulement. Ce guide est destiné à servir de «liste de contrôle», en particulier pour ceux qui font leurs premiers pas et en passant, nous recommandons les programmes à utiliser.

Scanner IP avancé

L’un des moyens les plus recommandés pour commencer à rechercher des cibles est d’exécuter des commandes d’ empreinte , qui vous permettent d’obtenir une sorte d’« empreinte digitale » de ladite cible afin d’obtenir plus d’informations à son sujet. Il existe des enregistrements de type empreinte DNS qui peuvent nous aider à obtenir des enregistrements qui résolvent le domaine associé à notre cible :

- A – C’est un enregistrement qui sert à faire pointer le nom de domaine vers l’adresse IP du serveur d’hébergement.

- MX – Ces enregistrements sont utilisés pour détecter l’activité d’échange d’e-mails.

- NS – Ils servent à identifier les serveurs DNS sur lesquels les domaines sont enregistrés.

- SRV – Ces enregistrements nous aident à distinguer le service hébergé de serveurs spécifiques.

- PTR – À l’aide de l’adresse IP, le ou les domaines qui lui sont associés peuvent être obtenus.

- SOA – Se compose d’informations relatives au serveur DNS concernant votre zone DNS et d’autres enregistrements DNS.

- CNAME – Fait un mappage de nom de domaine vers un autre nom de domaine.

Advanced IP Scanner est l’un des programmes qui prend sans aucun doute en charge cette étape fondamentale du Network PenTesting. Il est gratuit, compatible avec Windows 10 et ne nécessite pas de processus d’installation et d’utilisation compliqués. Courez et partez. Il effectue une analyse complète de tous les appareils connectés au réseau, vous donne l’autorisation de les gérer (exemple : mise hors/sous tension à distance) et vous donne même un aperçu de tous les dossiers partagés. Vous pouvez accéder au site Web du programme et le télécharger dès que possible.

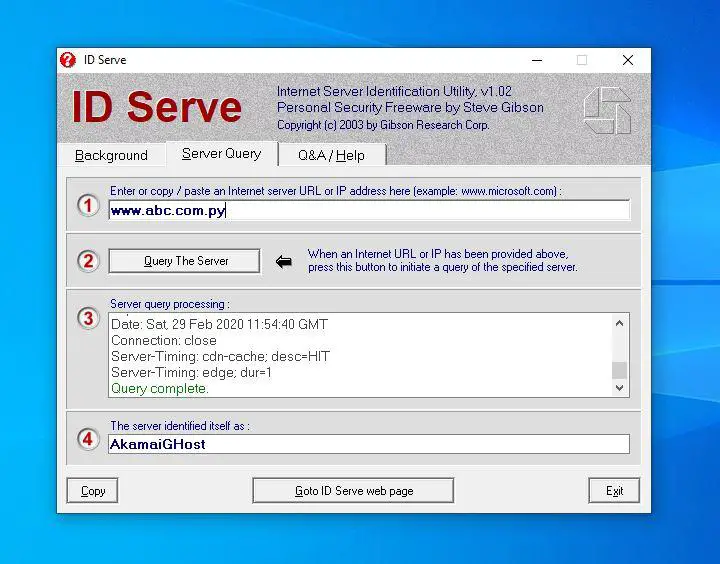

IDServe

Avec l’étape «Banner Grabbing / OS Fingerprinting», il est possible de déterminer le système d’exploitation de la cible. Une fois qu’il sera possible d’obtenir les informations liées à sa version, par exemple, il faudra trouver les vulnérabilités pour les exploiter par la suite. Ainsi, vous pouvez maintenant essayer de prendre le contrôle du système d’exploitation. De quels outils aurions-nous besoin ? Il peut s’agir de Telnet, NMap ou IDServe.

Parlons d’ IDServe , qui est l’un des plus légers que nous puissions trouver. Il est gratuit, compatible avec Windows 10 et ne nécessite aucune étape d’installation supplémentaire. Il s’agit de télécharger, d’exécuter et d’utiliser le programme.

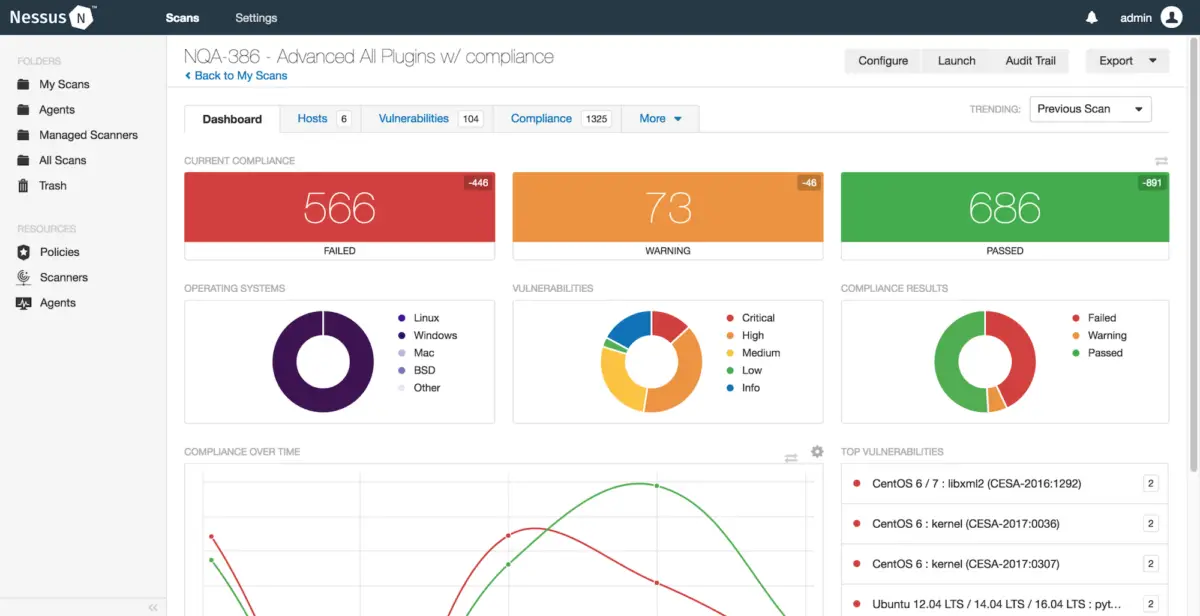

Nessus

L’étape suivante est le scan de vulnérabilité, il permet d’identifier tout type de trou au sein du système d’exploitation de la cible choisie. Certains des outils qui peuvent nous aider dans cette étape sont : GIFLanguard, Nessus , Ratina CS et SAINT. Mettant l’accent sur Nessus , cet outil nous permet d’obtenir les informations suivantes :

- La collecte de données

- Identification de l’hôte

- Analyse des ports

- Sélection d’extensions

- Rapports de données générales

Grâce à un tableau de bord comme celui que nous voyons ci-dessus, il est possible d’avoir un aperçu complet des vulnérabilités qui affecteraient les services qui s’exécutent sur le réseau. Y compris le niveau d’impact de chacun d’eux. De cette façon, nous pouvons savoir comment agir contre ces vulnérabilités.

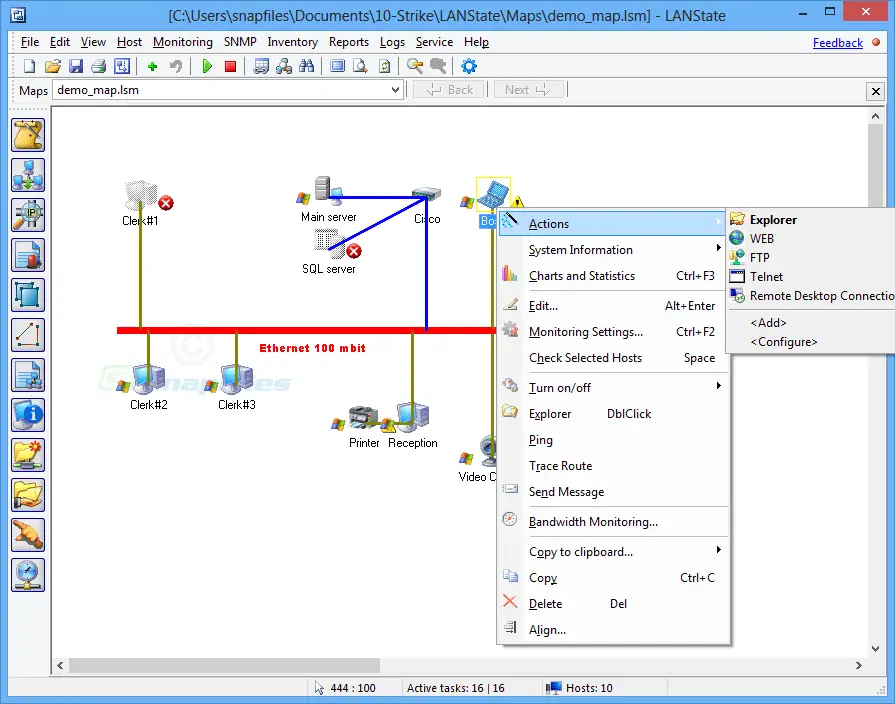

ÉtatLAN

D’une part, dessiner le schéma du réseau permet d’avoir la vue d’ensemble logique du réseau de l’organisation à laquelle appartient l’objectif choisi. En outre, ce panorama affiche des informations relatives aux routes de connexion logiques vers l’hôte cible dans le réseau. En utilisant LANState, vous pouvez visualiser l’état du réseau sur une carte graphique facile à comprendre et assez détaillée. Pour rendre cela possible, effectuez des analyses du réseau que vous allez surveiller, identifiez les hôtes et vérifiez la topologie avec laquelle vous travaillez.

Toutes les informations seront disponibles via un tableau de bord axé sur la surveillance des appareils participants du réseau : commutateurs, routeurs, onduleurs, capteurs de porte et bien plus encore. Vérifiez également leur tension et leur température. Il est possible de paramétrer des actions proactives et préventives via des notifications par email, SMS et même des notifications avec sons. Ceci, dans le but de faire connaître les défaillances de sécurité qui se produisent au sein du réseau.

Accédez au téléchargement de ce programme, qui a une période d’essai de 30 jours, alors vous devez déjà payer l’abonnement. Il est compatible avec Windows.

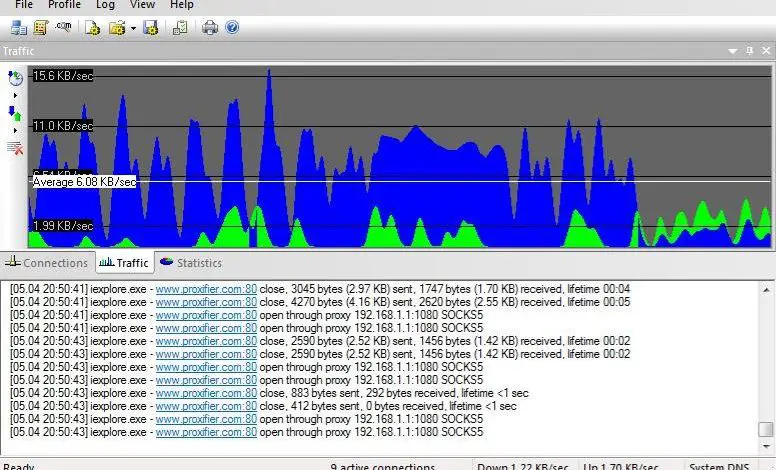

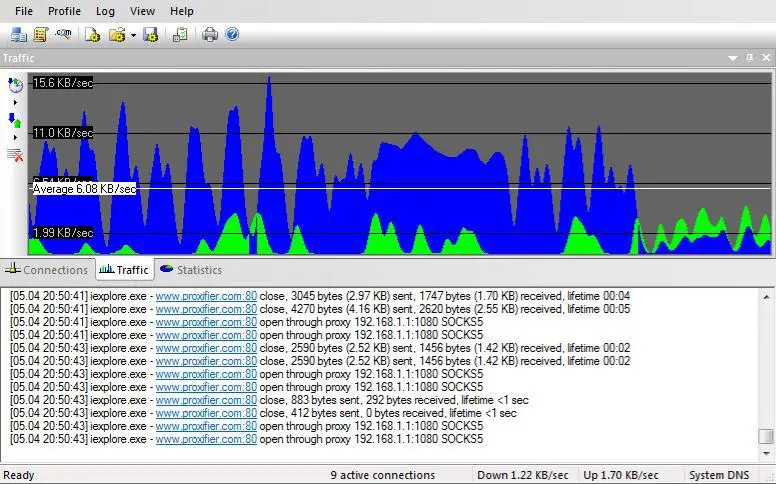

Proxificateur

Maintenant, nous devons filtrer les contenus indésirables et, surtout, masquer notre emplacement et tout type d’informations pouvant nous identifier. Les serveurs proxy servent à cette fin.

Proxifier est l’une des solutions les plus complètes disponibles pour Windows et MacOS. Redirigez les connexions depuis n’importe quel type d’application Web via un serveur proxy. Que ce soit un navigateur, une messagerie électronique, des bases de données, des jeux et plus encore. D’autre part, il contrôle l’accès aux ressources du réseau et achemine toutes les connexions via un simple point d’entrée. Tout cela est destiné à améliorer la qualité de la connexion Internet, si nous en avons besoin. Ceci, grâce à des itinéraires plus rapides et plus sûrs , car des canaux cryptés sont utilisés. C’est l’une des alternatives les plus légères et les plus rapides.

Vous pouvez télécharger l’application, qui a un essai gratuit de 31 jours, puis vous devez payer l’abonnement selon les conditions du fournisseur.

Vous cherchez des alternatives gratuites ? Dans RedesZone, nous avons publié une liste complète de VPN gratuits , qui remplissent la même fonction que ces proxys, mais acheminent tout le trafic réseau. Cependant, gardez à l’esprit que beaucoup d’entre eux ont des limitations en termes de quantité de trafic en Mo / Go que vous pouvez générer ou de limites de vitesse. Si l’usage que vous en avez est spécifique à cet effet, vous n’aurez pas de problèmes majeurs à l’utiliser.

Documentation de ce qui a été trouvé

L’étape finale et la plus importante est la documentation de l’ensemble du processus. Nous vous recommandons de rédiger un premier document composé de règles qui doivent être signées par toutes les parties impliquées dans le PenTesting. En plus de cela, il détaille toutes les informations préliminaires concernant ce qui va être fait, les horaires établis, entre autres points. D’autre part, il y a le document détaillant la portée de PenTesting. Il spécifie ce qui doit être testé, ce qui ne l’est pas et d’autres considérations importantes.