Voici comment fonctionne l’attaque TCP SYN, apprenez à l’atténuer efficacement

Il n’est pas nécessaire de disposer de PC, d’ordinateurs portables ou d’équipements performants. L’ attaque TCP SYN peut fonctionner même sur des ordinateurs encore compatibles avec des connexions Internet très lentes. C’est une menace qui menace aussi bien la sphère domestique que la sphère professionnelle des petites, moyennes et même grandes entreprises. Les attaques TCP SYN sont l’une des attaques DoS les plus largement utilisées pour verrouiller un serveur, bien qu’il existe des moyens de l’atténuer efficacement.

Les attaques DoS sont connues pour être dévastatrices pour les serveurs, en particulier ceux qui fournissent des services Web. En générant du trafic indésirable, le trafic réel se voit refuser la possibilité de faire des demandes légitimes. En revanche, les attaques DDoS sont celles qui ont le plus marqué l’histoire depuis plus de 20 ans. L’une des tâches essentielles de toute personne impliquée dans la sécurité informatique et qui souhaite prévenir les attaques, est de connaître en détail leur fonctionnement. Ainsi, les plans d’action à élaborer et à mettre en œuvre sont beaucoup plus efficaces.

Comment les attaques TCP SYN affectent les serveurs

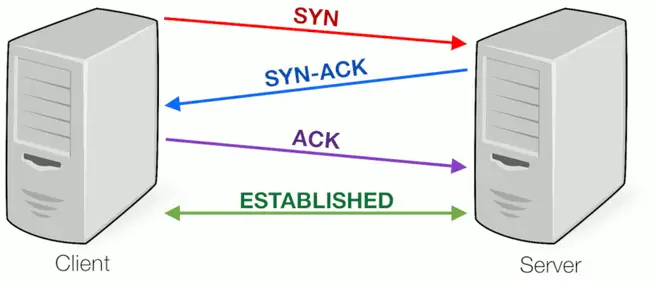

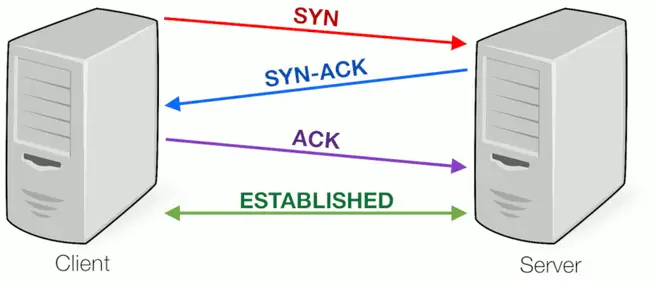

La cible principale de ce type d’attaque sont les hôtes qui exécutent les processus TCP. Ainsi, il exploite la vulnérabilité du processus de négociation à trois voies TCP . Ce processus est conçu de manière à ce que deux ordinateurs puissent négocier les paramètres de connexion du socket TCP, avant de transmettre des données telles que des requêtes SSH et HTTP. Schéma de la poignée de main TCP à trois voies :

- L’hôte A envoie un paquet de synchronisation TCP SYN à l’hôte B.

- L’hôte B reçoit avec succès le SYN de l’hôte A.

- Hôte B envoie un SYN chronize- ACK nowledgement Host A.

- L’hôte A reçoit le SYN-ACK de l’hôte B.

- L’hôte A envoie un accusé de réception à l’hôte B.

- L’hôte B reçoit l’ ACK de l’hôte A.

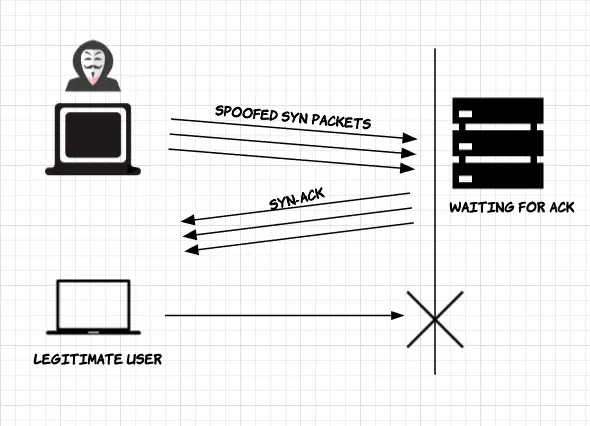

En considérant le schéma ci-dessus et en supposant que l’hôte A (client) et l’hôte B (serveur), l’attaquant se fait passer pour l’hôte A. Ensuite, il commence à envoyer un nombre excessif de requêtes TCP SYN sous des adresses IP aléatoires à l’hôte B.

L’hôte B tient pour acquis que les demandes reçues sont légitimes, il répond donc par un SYN-ACK. Cependant, il n’obtient pas l’ACK final. En conséquence, la demande de connexion ne passe jamais. Pendant ce temps, il doit continuer à envoyer des SYN-ACK aux autres requêtes même sans recevoir de réponse. Ainsi, l’hôte B n’est plus disponible pour les demandes de connexion vraiment légitimes.

Nous suggérons ici plusieurs façons d’atténuer ces types d’attaques :

- Cookies SYN : un processus de hachage cryptographique est effectué à l’aide d’un numéro de séquence initial et du SYN-ACK initial généré. Ce numéro provient de l’adresse IP source, de l’adresse IP de destination, des numéros de port et d’un numéro secret. Le NSI est utile lorsque le serveur reçoit l’ACK du client, il effectue des validations en vérifiant les correspondances incrémentielles de ce nombre. Enfin, la mémoire nécessaire à l’établissement de la connexion TCP est hébergée.

- File d’attente accrue : chaque système d’exploitation a une limite BQ pour pouvoir stocker les demandes de connexion TCP inachevées. Une fois cette limite atteinte, ces connexions sont interrompues. Pour atténuer l’attaque SYN, la mémoire du Backlog peut être augmentée pour permettre également des connexions légitimes.

- Limiter le temps des connexions sans établir complètement : les systèmes d’exploitation permettent de configurer le noyau pour réduire le temps pendant lequel une connexion TCP est enregistrée, après ce type, si elle n’a pas été complètement établie, la connexion est définitivement fermée.

- Filtre pare-feu : La limite de la source (seuil de la source) peut être modifiée en configurant le pare-feu pour autoriser les connexions se termine juste avant la nouvelle limite d’origine établie.

Comme vous pouvez le voir, bien que l’attaque TCP SYN soit très populaire, il existe des moyens efficaces d’atténuer l’effet de cette technique.