Voulez-vous programmer en toute sécurité? Langues à éviter

Aujourd’hui, nous vivons dans un monde d’insécurité et de manque d’intimité. Des systèmes d’exploitation eux-mêmes aux programmes que nous utilisons quotidiennement, il est très courant de trouver toutes sortes de vulnérabilités qui peuvent mettre en danger notre sécurité. Cependant, à qui est-ce qu’il y a des failles de sécurité? Des développeurs? Des langages de programmation? Existe-t-il des langages de programmation sûrs et non sécurisés? Ou est-ce vraiment les deux parties à blâmer?

Les systèmes d’exploitation et les programmes actuels sont des projets vraiment complexes. La moindre erreur ou erreur dans l’une des centaines de bibliothèques peut mettre notre programme en danger. Tous les langages de programmation sont, par défaut, sûrs. Si nous les utilisons bien, ils ne doivent pas mettre en danger les utilisateurs. Bien que, maintenant, il existe des langages beaucoup plus sujets aux pannes (en raison d’erreurs , de complexité ou de manque de mesures de sécurité) qui peuvent conduire à des vulnérabilités de toutes sortes.

Langages de programmation plus sécurisés

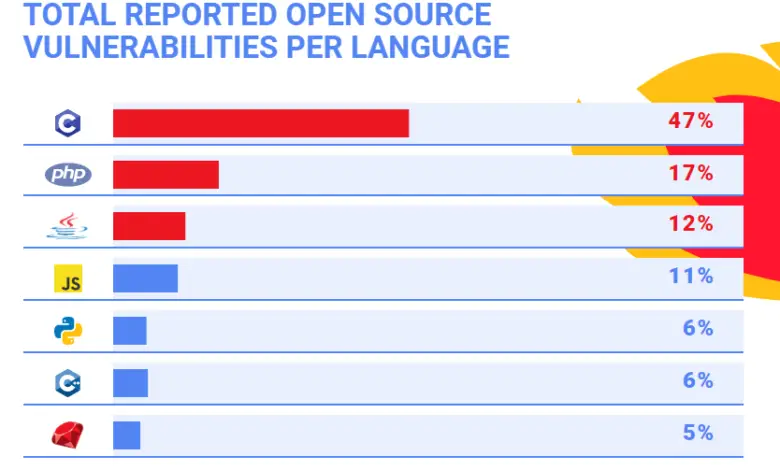

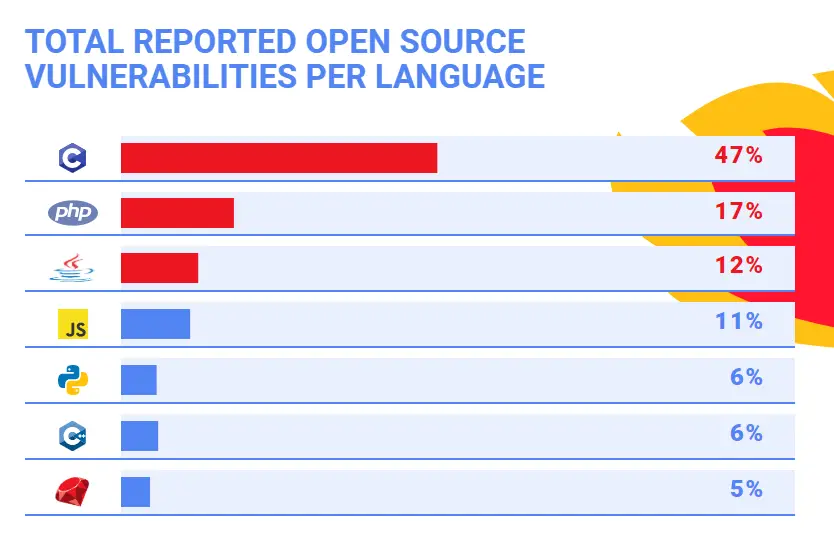

De tous les langages de programmation les plus utilisés, celui qui présente le moins de vulnérabilités est Ruby. Ce langage de programmation n’a été affecté que par 5% des vulnérabilités. De plus, globalement, c’est l’un des langages les plus sûrs et les plus robustes, car si plusieurs vulnérabilités y ont été rapportées, la seule vraiment inquiétante est la possibilité de mener des attaques XSS. Si le langage de programmation le plus sûr devait être recommandé , ce serait celui du titre.

C ++ est un autre des langages de programmation avec le moins de vulnérabilités que nous puissions trouver, avec seulement 6% de code vulnérable. Cependant, ce n’est pas exactement l’un des plus débogués, car il présente de nombreux problèmes de corruption de la mémoire et des erreurs de mémoire tampon qui peuvent conduire à des cyberattaques plus complexes.

Poursuivant la liste des langages de programmation sûrs avec moins de vulnérabilités, nous arrivons à Python. Dans le passé, cette langue était l’une des pires en termes de sécurité. Cependant, ces dernières années, il s’est beaucoup amélioré et a résolu la plupart des problèmes qui le tourmentaient par le passé. Bien sûr, il possède toujours les vulnérabilités les plus critiques que nous pouvons trouver aujourd’hui, telles que les échecs de validation d’entrée, l’élévation de privilèges, les fuites d’informations et XSS. Si nous savons programmer en Python, nous pouvons avoir un programme robuste. Mais si nous programmons mal, nous aurons un drain, littéralement.

Et JavaScript a également une mention spéciale . Ceci est également largement utilisé dans le développement Web et ne cache que 11% des vulnérabilités. Parmi ses principales faiblesses figurent les problèmes cryptographiques, qui nous obligeront à utiliser des API tierces pour les résoudre.

Langues avec plus de vulnérabilités

En l’ autre côté, parmi les plus vulnérables des langages de programmation, la première chose que nous allons trouver est C . Et cela est évident, puisqu’il s’agit de l’un des langages de programmation dans lesquels il y a le plus de code écrit (en particulier l’ancien code), la probabilité que des vulnérabilités soient découvertes dans ce code est donc très élevée. Sur le total des vulnérabilités trouvées, 47% sont dans du code écrit dans ce langage de programmation. Cependant, en tant que tel, seules deux erreurs ont été trouvées, une erreur de tampon et des problèmes de validation différents.

PHP est l’un des langages les plus utilisés dans la programmation Web (backend) et, par conséquent, l’un des plus attractifs pour les pirates. C’est le deuxième langage de programmation avec le plus de vulnérabilités (17% du total), et ce qui est le plus frappant, c’est que ce langage est le seul qui présente des vulnérabilités critiques telles que SQL Injection, et qui peut également être exploité via XSS. Deux vulnérabilités très exploitées sur tout le réseau et difficiles à éradiquer.

Et bien sûr, nous ne pourrions pas finir sans parler de Java. Le langage de programmation multiplateforme si largement utilisé il y a quelques années est également l’une des vulnérabilités les plus cachées, en raison de sa complexité. 12% des vulnérabilités se trouvent dans ce langage de programmation qui, bien qu’il ait perdu beaucoup de popularité ces derniers temps, reste l’un des piliers fondamentaux d’Android.

Réutiliser le code: avantage ou risque?

Aujourd’hui, une grande quantité d’open source peut être trouvée sur des plates-formes telles que GitHub. Ce code, selon la licence dont vous disposez, peut être librement réutilisé dans d’autres types de projets, ce qui peut nous faire gagner beaucoup de temps lors de l’élaboration de nos programmes. Cependant, la réutilisation du code cache l’un des plus gros problèmes d’ OpenSource: les vulnérabilités.

Il est très courant que tous les types de développeurs, même les grandes entreprises comme Microsoft ou Google, profitent des bibliothèques ouvertes pour apporter certaines fonctions et fonctionnalités aux utilisateurs. Jusqu’ici tout va bien, puisque, en plus, cela donne un peu de transparence aux projets opaques que ces entreprises créent habituellement. Cependant, il faut prendre en compte un handicap très important: une vulnérabilité dans une bibliothèque open source mettra automatiquement en danger tous les projets qui l’utilisent.

Nous avons déjà vu des vulnérabilités majeures (comme OpenSSL) qui ont mis en péril la sécurité de milliers de programmes et de plates-formes à travers le monde. Et, de plus, lorsqu’une vulnérabilité de ce type est découverte, il est nécessaire, d’une part, pour le développeur du projet d’origine de mettre à jour sa bibliothèque, et d’autre part que les développeurs des programmes vulnérables incluent la nouvelle version dans leur programme grâce à une mise à jour.

La réutilisation du code est l’une des caractéristiques des programmes et des systèmes modernes. Mais il ne faut jamais se faire confiance, car la probabilité qu’une vulnérabilité apparaisse dans le code que nous avons utilisé est beaucoup plus élevée que si nous avions créé le code nous-mêmes.