Comment crypter ou effacer à distance vos fichiers personnels si votre ordinateur est perdu ou volé

La plupart des utilisateurs préfèrent aujourd’hui acheter un ordinateur portable ou un ordinateur 2 en 1 pour pouvoir l’utiliser partout où ils vont avec tous les outils et fonctions offerts par un ordinateur. Cependant, cela augmente le risque que notre équipement et, avec lui, toutes les informations qui y sont stockées, soient perdus ou volés à tout moment. Ensuite, nous vous montrerons comment crypter ou supprimer des fichiers à distance si votre ordinateur est perdu ou volé.

Outils pour crypter ou supprimer des fichiers à distance en cas de perte ou de vol de votre ordinateur

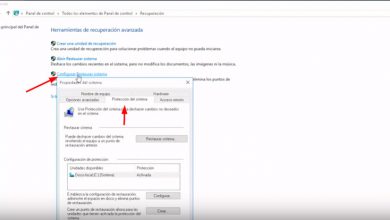

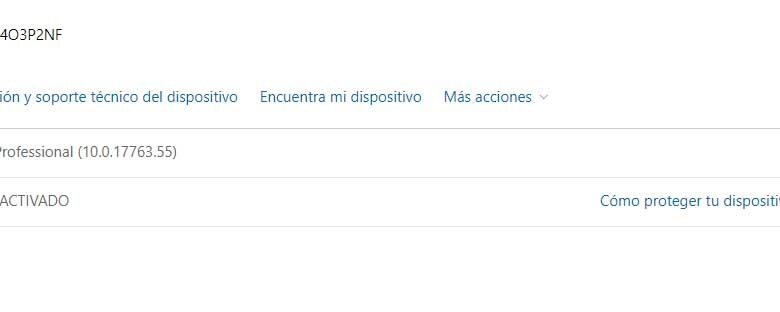

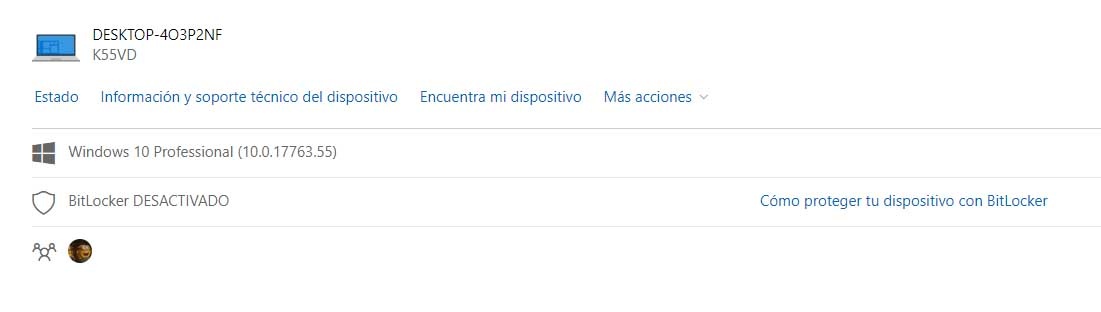

Si notre ordinateur est équipé de Windows 10, nous pouvons utiliser l’outil Microsoft Find my device. Bien sûr, nous devons tout d’abord activer cette option. De cette façon, au moment où notre ordinateur est perdu ou volé, nous pouvons accéder avec notre compte sur la page Appareils Microsoft , et là nous trouverons l’option ACTIVER BitLocker , ce qui rendra tous nos fichiers cryptés avec un mot de passe et donc non on pourra y accéder.

Comme cette option pour pouvoir verrouiller nos fichiers à distance avec Bitlocker n’est pas disponible pour toutes les versions de Windows 10, nous pouvons également utiliser un autre outil tel que Prey . C’est une application disponible pour Windows, Linux, macOS et elle a également sa propre application pour les appareils iOS et Android.

À partir du lien suivant, vous pouvez voir un manuel complet sur la façon de localiser votre ordinateur ou mobile perdu avec Prey. Une fois l’appareil suivi, nous pouvons choisir l’option Effacer toutes les données , y compris les documents, les cookies, les e-mails, les informations Dropbox, Google Drive ou OneDrive. De cette façon, nous éviterons que nos données ne tombent entre les mains de quiconque.

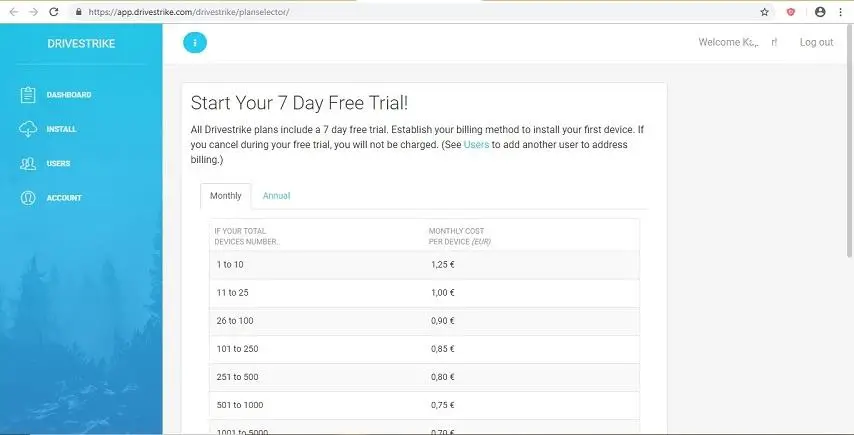

DriveStrike est un autre outil en ligne qui nous offre la possibilité d’effacer les données de notre ordinateur en cas de perte ou de vol. Il offre plus ou moins les mêmes options que Prey, mais est même un peu plus facile à utiliser. Les étapes à suivre sont très similaires à celles de Prey, il faut localiser nos équipements et ensuite nous aurons la possibilité de supprimer des fichiers à distance pour éviter que les informations qui y sont stockées ne tombent entre les mains de la personne qui a pris possession de notre ordinateur.