Espionnage numérique Quels cas de contrôle et d’espionnage ont été découverts et comment pouvons-nous nous en protéger?

L’espionnage numérique a été le sujet qui a révolutionné le monde numérique sous tous ses angles et formes. C’est la technique qui a causé de grandes pertes et pertes à diverses entreprises et célébrités du monde entier.

Aujourd’hui, nous expliquerons en détail de quoi il s’agit et quels sont ses objectifs . Toutes les informations contenues dans cet article ont été extraites des meilleures sources sur Internet.

Aussi, nous vous laisserons une petite liste de conseils dont vous devriez profiter pour ne pas devenir victime d’espionnage numérique . Savoir c’est pouvoir, il est temps de faire face à ces menaces numériques!

Qu’est-ce que l’espionnage numérique et à quoi sert-il aujourd’hui?

L’espionnage numérique est la technique utilisée par des millions d’internautes pour extraire des informations privées ou confidentielles puis les commercialiser. Tous les équipements informatiques, y compris les téléphones intelligents, peuvent être envahis et devenir notre point de vulnérabilité face à ce problème. Chaque jour, les formes et méthodes utilisées pour insérer des logiciels capables d’extraire des informations de ses victimes sont améliorées , bien que ce ne soit pas toujours la seule raison, pour commercialiser des données privées.

À l’heure actuelle, nous pouvons voir comment la sécurité de nos données est chaque jour plus fragile , tant de grandes entreprises informatiques, basées sur les différentes lois créées pour une navigation Internet sûre, améliorent les conditions de leurs logiciels pour empêcher de ses utilisateurs sont compromis . Les gouvernements de chaque pays se joignent également à l’objectif et à la mission d’empêcher leur population et leur pays d’être menacés par l’espionnage numérique .

Pour le montrer, le président américain Donald Trump a mentionné que l’application chinoise ( TikTok ) est une menace pour la sécurité de sa nation. Certains de ses nombreux arguments à l’appui de son opinion sont que c’est un outil que le gouvernement chinois utilise pour obtenir des informations confidentielles de ce pays . Au contraire, en partie, de nombreux utilisateurs considèrent qu’il s’agit d’une accusation injuste et que la seule chose qui affecte est l’économie américaine.

Quel est le but de l’espionnage numérique et pourquoi devriez-vous y faire attention?

Comme nous l’avons déjà mentionné dans la section précédente , l’objectif principal est d’ obtenir des informations privées ou confidentielles . Dans de nombreuses situations, les victimes donnent inconsciemment les autorisations à ces logiciels afin qu’elles puissent accéder à toutes les données .

Dans les grands forums, les experts considèrent que les menaces numériques se développent et évoluent beaucoup plus rapidement que les mêmes logiciels que nous utilisons, où, tôt ou tard, nous serons également affectés par cette menace. Quantifier la croissance de l’espionnage numérique est vraiment inutile car, bien que des cartes de risques et des algorithmes de prédiction puissent être créés , il est presque impossible d’en trouver un nombre précis.

Parce que chaque jour, de plus en plus d’organisations se forment et rejoignent l’espionnage numérique. Sur Internet, nous pouvons trouver différents cas où des entreprises et des personnes ont été touchées par cette menace et ont perdu beaucoup d’argent. Pour cette même raison, afin que vous puissiez avoir les outils nécessaires pour éviter ce chaos, nous vous recommandons de suivre les conseils que nous laissons plus tard .

Snowden Pourquoi le gouvernement américain s’en prend-il à ce hacker?

Snowden ne peut pas être considéré complètement comme un hacker, car de nombreux arguments le défendent. Le gouvernement américain persécute Edwards Joseph Snowden parce qu’il a utilisé son accès accordé pour faire partie de la Central Intelligence Agency (CIA) et de la National Security Agency (NSA) pour divulguer les processus internes au sein de l’organisation américaine.

Cet ancien employé de la CIA et de la NSA a publié des documents hautement confidentiels commentant les divers processus de la NSA et les programmes de surveillance de masse PRISM. Snowden a soutenu que tous les systèmes et programmes de l’État nord-américain devraient être considérés comme un acte criminel, car ils mettaient en danger la sécurité de ses citoyens et du monde.

De nombreux pays ont décidé d’accorder l’asile à ce personnage, soutenant ses idées de démantèlement de la monstrueuse machine de surveillance américaine qui était secrètement construite jusqu’en juin 2013, date à laquelle Snowden décide de divulguer toutes les informations. Toutes les autorités américaines ont essayé tous les moyens existants pour leurs agences de renvoyer Edwards dans le pays afin qu’il fasse face à toutes les accusations d’espionnage qui lui ont été attribuées pour sa trahison.

Il est actuellement en asile en Russie et soutenu par le gouvernement de l’Est afin de défendre sa réputation. Parmi les différents entretiens, Anatoly Kucherena, étant la représentation légale d’Edwards, exprime: Donald Trump doit non seulement pardonner à Snowden, mais aussi éliminer tous les processus possibles désignés contre son client, puisque ses actions ne peuvent être considérées comme criminelles .

Liste des cas d’espionnage numérique les plus importants de tous les temps

Les cyberattaques ou l’espionnage numérique ne sont pas une nouvelle technique utilisée par les hackers en fait mis en œuvre depuis de nombreuses années, depuis la naissance des systèmes informatiques et informatiques. Dans cette section, nous mentionnerons quelques-uns des cas d’espionnage numérique qui ont eu le plus d’impact au monde et qui ont servi d’exemple pour renforcer les systèmes de sécurité informatique.

Voyons ci-dessous:

Ransomware WannaCry

Parmi les cas qui ont démontré la grande puissance des cybercriminels , nous avons l’ attaque WannaCry Ransomware, dont la menace a été à l’origine de la perte de plus de 3500 millions d’euros parmi les différentes entreprises concernées.

Cette attaque s’est avérée si puissante qu’elle a même affecté la multinationale espagnole , chiffrant des données et des fichiers confidentiels, de sorte que personne, à l’exception du détenteur de la clé, ne pouvait y accéder. Les entreprises qui ont décidé de sauver leurs fichiers ont payé environ 300 euros en Bitcoin pour chacun des PC piratés . D’autres ont décidé de recommencer et de ne pas négocier avec les criminels impliqués.

Sony Pictures

En 2014, différents hackers se sont réunis et ont réussi à infiltrer et saisir les données et fichiers confidentiels de la célèbre société Sony Pictures, où l’entreprise a perdu environ 200 millions d’euros. Les attaquants ont décidé de divulguer la paie du PDG, les documents de gestion interne de l’entreprise même dans des films en attente de publication . Le FBI, après une série d’enquêtes, a jugé la Corée du Nord responsable.

Ashley Madison

Ashley Madison est une plate – forme qui consiste à planifier des rendez-vous pour des personnes mariées , de sorte que de nombreux utilisateurs y ont laissé des informations d’un niveau élevé de confidentialité, un détail qui en a fait la cible d’un groupe de pirates informatiques connu sous le nom de The Impact Team. Ces cybercriminels ont exposé les données personnelles et économiques de toutes les personnes qui faisaient partie de cette communauté , dévoilant également les fantasmes sexuels de chacun, un détail qui a coûté à la plateforme plus de 30 millions d’euros.

Réseau PlayStation

Cette société de jeux vidéo renommée a été touchée par une attaque qui a causé une perte d’environ 100 millions d’euros . C’est en 2011 que la faille de sécurité qui existait dans cette entreprise était le meilleur allié des hackers, leur permettant de saisir un million d’informations confidentielles telles que des e-mails, des mots de passe, des adresses et plus encore .

Celebgate

En 2014, un hacker a utilisé l’ingénierie sociale pour saisir des photos et des données personnelles de ses victimes, y compris parmi ses listes de grandes actrices telles que Jennifer Lawrence, Kate Upton et Kim Kardashian où des photos intimes et compromettantes des femmes ont été divulguées. se.

Yahoo!

Yahoo! C’était l’une des plates-formes les plus utilisées au monde pour diverses raisons, et bien que beaucoup aient du mal à le croire, elle comptait plus de 500 millions d’utilisateurs actifs, un détail qui en faisait une plate-forme attrayante pour les attaquants. C’est en 2013 que cette plateforme a reçu une série d’attaques et a eu une fuite d’informations dont la violation a coûté 50 millions d’euros qu’elle a répartie entre les 3 millions d’utilisateurs concernés.

Banque Tesco

Tesco Bank a payé une amende de 16,4 millions de livres , qui, en conversion en euros, serait de 19,2 millions, pour ne pas avoir suffisamment protégé les soldes de ses clients. Cette banque a été la victime parfaite des hackers pour s’emparer d’un 2,65 millions d’euros en moins de 48 heures.

Conseils pour protéger vos données et éviter d’être victime d’espions numériques

Comme nous l’avons mentionné dans les sections précédentes, nous allons vous montrer une petite liste de conseils infaillibles contre toutes les attaques d’espionnage numérique. Il est temps d’y faire face et de protéger votre vie privée!

«MISE À JOUR ✅ Voulez-vous en savoir plus sur l’espionnage numérique et comment les empêcher de violer votre vie privée? ⭐ ENTREZ ICI ⭐ et apprenez tout de SCRATCH!»

Fonce:

Activer l’alerte du simulateur

Il existe de nombreuses techniques à la base de l’attaque ou de l’espionnage numérique , y compris le vol d’identité, nous vous recommandons donc, si tel est votre cas, d’éviter d’avoir des conversations ou de partager des données avec des contacts qui ne connaissent pas leur origine ou si elles sont réelles.

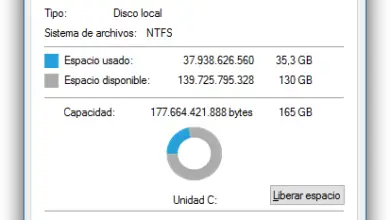

Supprimer les informations personnelles

Si nous voulons changer d’ordinateur, ou même si nous voulons supprimer notre mobile, la première chose à faire est de supprimer toutes nos informations personnelles et de dissocier tous nos comptes de l’équipement , afin que nous puissions garder nos données et accéder en toute sécurité.

Crypter les données et les fichiers

Nous pouvons crypter nos fichiers lors de leur partage afin qu’aucune personne en dehors de notre groupe de contacts n’y ait accès . Par contre, lorsque nous naviguons sur Internet et que nous souhaitons accéder à un site Web, nous devons vérifier que le protocole SSL identifié par un cadenas est actif, garantissant ainsi que notre séjour sur le site sera protégé.

Ne partagez pas les mots de passe

Il est absolument recommandé d’ éviter de partager nos mots de passe avec des tiers , même avec notre famille et / ou nos amis, car moins ils auront d’accès, plus nos systèmes et nos données seront sécurisés.

Utiliser des programmes de sécurité

Dans la dernière section de cet article, nous mentionnerons certains des logiciels les plus populaires pour protéger nos données, que nous recommandons à 100% car ils sont les meilleurs logiciels offrant une meilleure protection contre les attaques d’espionnage numérique.

Évitez les e-mails de phishing

Si nous ne reconnaissons pas l’origine d’un Email , même s’il est très attractif, il vaut mieux le supprimer, car nous pourrions être victimes de cyberattaques. Selon les grands experts, l’une des meilleures méthodes qui continue de fonctionner est celle des e-mails de phishing .

Méfiez-vous des connexions Wi-Fi

Nous ne devrions jamais nous connecter à des réseaux Wi-Fi ouverts car le même accès gratuit que nous obtenons est aussi celui des autres , une situation qui ouvre un grand pourcentage d’entre nous à devenir victimes d’un hacker. Les meilleurs réseaux Wi-Fi auxquels nous pouvons nous connecter sont ceux auxquels seuls nous ou un certain groupe avons accès.

Lire les politiques de confidentialité

Bien que ces conseils soient généralement assez fastidieux, nous devons toujours lire les politiques de confidentialité , car c’est là que se reflètent les accès que nous donnons et les consentements que nous accordons aux applications et logiciels sur nos données .

Liste des meilleurs outils pour protéger votre vie privée à 100%

Ici, nous allons vous montrer cinq des meilleurs outils que vous pouvez utiliser pour protéger la confidentialité de vos données et fichiers:

Opéra

Opera est l’un des navigateurs offrant une plus grande sécurité lors de la navigation sur Internet, car ses modules complémentaires incluent un VPN, une fonctionnalité qui en fait l’un des logiciels les plus recommandés pour protéger nos données.

Mac OS X

Le système d’exploitation le plus compliqué et le plus sécurisé au monde est Mac OS , développé par la société Apple, et se compose de plusieurs couches de sécurité qui empêchent la pénétration des cyberattaques. De plus, l’entreprise maintient toujours ses versions à jour afin de réduire toutes les lacunes existantes dans ses systèmes.

iOS

En outre, il s’agit d’un système développé par la grande entreprise Apple, avec la différence qu’il s’agit d’un logiciel à processus unique, dédié aux appareils mobiles de la même entreprise. Son mécanisme et ses couches de protection, comme sous Mac OS, en font la meilleure option pour protéger nos informations.

Linux

Linux est un système d’exploitation open source, un détail qui en fait un logiciel entièrement convertible ou modifiable . Sa structure n’est pas très complexe, mais elle suffit à empêcher des logiciels malveillants de s’y développer.

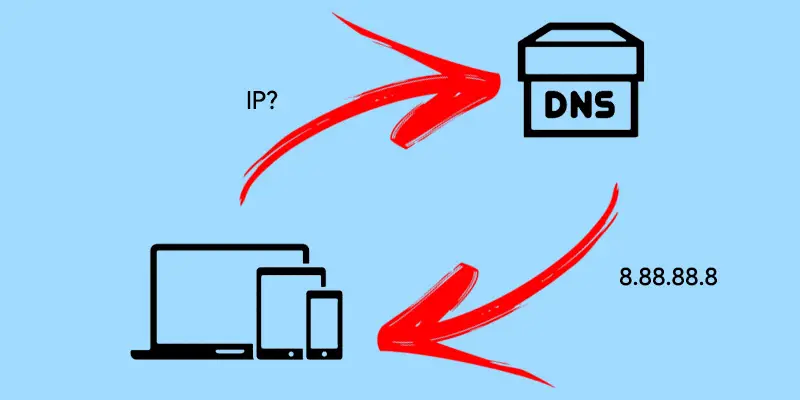

Comodo.com

Le DNS est une excellente option pour protéger nos connexions et ce que nous partageons sur les réseaux.Nous recommandons donc à Comodo de nous fournir un excellent service pour bloquer les cookies et en même temps toutes ces tentatives d’espionnage numérique.

Si vous avez des questions, laissez-les dans les commentaires, nous vous répondrons dans les plus brefs délais, et cela sera également d’une grande aide pour plus de membres de la communauté. Je vous remercie!