Sécurité dans les réseaux sans fil: quels types de protocoles et de mécanismes existe-t-il pour avoir une connexion Wi-Fi sécurisée?

Il est très courant, en particulier dans les grandes villes, que les personnes qui vivent à proximité de l’emplacement de notre routeur puissent accéder au réseau WiFi sans l’autorisation correspondante. Cela entraîne une série d’inconvénients pour notre navigation sur Internet , car cela affecte, entre autres, la vitesse de connexion.

Il existe différentes alternatives que nous pouvons utiliser pour améliorer la sécurité lors de l’accès au réseau sans fil que nous pouvons configurer à partir du panneau de contrôle du routeur.

Dans cet article, nous vous indiquerons chacune de ces options dont vous disposez pour une configuration de routeur efficace, ainsi que nous vous montrerons les avantages de pouvoir les utiliser. De plus, nous vous donnerons les meilleurs conseils pour faire de votre réseau WiFi une forteresse .

Pourquoi devrais-je améliorer la sécurité de mes réseaux sans fil WiFi?

Il y a différentes raisons pour lesquelles nous devons améliorer la sécurité de nos réseaux sans fil, beaucoup d’entre elles sont dues à la sécurité de notre vie privée, mais elles affectent également considérablement les performances de notre connexion .

Pour clarifier un peu plus cette question, nous mentionnerons ci-dessous quelles sont ces raisons.

Concernant la confidentialité . C’est un problème que beaucoup de gens ne prennent pas en compte, mais quand quelqu’un pirate un signal WiFi, cet intrus a accès à tous les appareils qui composent le réseau sans fil, étant capable de modifier les paramètres et d’extraire des données qui mettent en danger notre vie privée et notre sécurité personnelle. .

Un autre point à garder à l’esprit avec la sécurité est que lorsque vous entrez dans le réseau sans fil, vous obtenez l’adresse IP publique que l’opérateur Internet nous donne. Si un intrus accomplit des actes illégaux sur le Web, il sera enregistré avec notre adresse IP publique, par conséquent, nous pouvons avoir de graves inconvénients.

Un autre point à prendre en compte est la vitesse de connexion . Comme nous le verrons plus tard, lorsque des tiers pénètrent dans notre réseau de manière non autorisée, ils affectent grandement la vitesse, car la bande passante doit être divisée entre plusieurs appareils.

De plus, si cet intrus fait une configuration dans notre routeur pour activer l’outil «QoS» ( Quality of Service ), il pourra segmenter le parcours des paquets de données vidéo et VoIP.

Avec cela, vous pourrez indiquer au routeur que votre équipement a la priorité sur le reste, nous serions donc sérieusement affectés en termes de navigation car, notre propre routeur est celui qui effectue cette qualité de service selon les indications que vous a donné le hacker.

Dans quelle mesure une personne peut-elle «voler» mon WiFi affecter ma vitesse Internet?

Les routeurs fonctionnent avec deux fréquences, l’ une de 2,4 GHz qui a une portée allant jusqu’à 100 mètres et dispose de 13 canaux , dans lesquels les différents paquets de données voyagent entre les appareils et le routeur.

L’autre fréquence, plus élevée, est de 5 GHz , ce qui est beaucoup plus efficace puisqu’elle dispose de 22 canaux et d’une bien meilleure bande passante, mais sa portée est bien inférieure à la précédente.

Ces canaux sont comme des autoroutes dans lesquelles les données voyagent, s’ils occupent une place, ces paquets d’informations voyageront plus lentement. Par conséquent, plus il y a de membres d’un réseau, plus la connexion sera lente, car le haut débit devra être divisé en tous ces appareils.

Liste des principaux outils pour sécuriser votre connexion WiFi et empêcher quelqu’un de se connecter à votre réseau

Notre routeur dispose d’outils que nous pouvons activer ou modifier pour que la sécurité de notre réseau WiFi soit beaucoup plus robuste.

Pour ce faire, nous nommerons quelles sont ces configurations que nous pouvons faire:

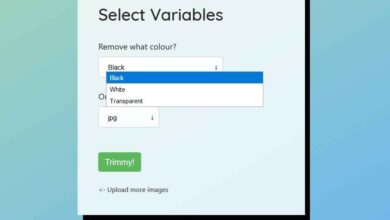

Filtré par adresse MAC

Lors de la fabrication de l’équipement informatique, chaque fournisseur introduit un numéro d’identification unique composé de 48 bits dans les cartes réseau . Ces chiffres ne sont en aucun cas répétés, quel que soit le nombre d’ordinateurs et d’appareils mobiles comparés.

C’est donc une bonne option pour identifier les participants d’un réseau et pouvoir les éliminer, en indiquant à notre routeur lesquels sont autorisés en fonction de leur adresse MAC.

Les étapes que nous devrons effectuer dans un routeur Tp-Link sont indiquées ci-dessous:

- Nous entrons dans l’interface du routeur avec notre navigateur, pour cela nous écrirons «192.168.1.1» dans la barre d’URL (si vous ne connaissez pas ce numéro nous vous l’expliquerons dans le dernier paragraphe de cette section, ainsi que l’adresse MAC).

- Nous passons au «Wireless» .

- Nous recherchons l’option «Access Point» .

- Nous sélectionnons «MAC Filters» .

- Nous activons l’option de filtrage MAC.

- Nous ajoutons les appareils avec leurs différentes adresses un par un.

- Nous cliquons sur « Appliquer» .

- Nous sélectionnons «Accepter» .

Lorsque nous ne savons pas quelle est l’adresse IP ou MAC pour entrer dans le routeur, nous pouvons réaliser ce guide:

- Nous allons dans «Démarrer» dans Windows.

- Nous écrivons «cmd» (une autre alternative plus directe est de presser ensemble «Windows + R» ).

- A ce moment, une fenêtre s’ouvrira sous DOS.

- Nous écrivons la commande «ipconfig» .

- Nous verrons une série de données et nous devrons copier la «Passerelle par défaut» .

Éjecter les appareils connectés

Nous avons une alternative importante que nous offre le routeur et qui est d’ identifier les différents ordinateurs qui sont connectés au moment de l’analyse . De cette façon, nous pouvons savoir combien d’intrus se trouvent à tort dans notre réseau.

Les indications que nous devons suivre sont:

- Une fois entré dans le routeur, nous allons à «Wireless» .

- Nous recherchons l’option «Statistiques sans fil» .

- Nous verrons une liste des appareils et à côté une option «Refuser» , nous cliquons dessus et l’appareil sera éjecté immédiatement.

Protocole de mot de passe

Une alternative importante consiste à renforcer le protocole de cryptage des mots de passe et à le convertir en WPA2.

Nous ferons ces étapes:

- Nous passons au «Wireless» .

- Nous recherchons l’option «Sécurité sans fil» et cliquons dessus.

- Nous activons la première alternative, «WPA / WPA2» .

- Dans le mot de passe sans fil, nous écrivons un mot de passe fort, en essayant autant que possible d’inclure des caractères, des chiffres et des lettres majuscules et minuscules.

- Nous cliquons sur «Enregistrer» .

Désactiver le bouton WPS

Nous pouvons accéder à notre réseau WiFi non seulement avec le mot de passe, mais également en activant ce bouton. S’il est vrai que nous devons être en présence du routeur plusieurs fois, il est conseillé de le désactiver complètement pour renforcer la sécurité.

Ensuite, nous allons vous montrer la procédure suivante:

- Nous entrons «WPS» .

- Nous sélectionnons «Statut WPS» .

- Nous désactivons l’option.

- Nous cliquons sur «Enregistrer» .

Changement de diffusion SSID

Le SSID est le nom par lequel le réseau WiFi est identifié et est accessible à toutes les personnes proches du routeur . Une façon d’augmenter la sécurité est de changer le nom, le mot de passe d’accès et de le laisser invisible .

Lorsque nous effectuons cette configuration, le nom du réseau n’apparaîtra pas sur les appareils , et ils n’auront pas la possibilité d’entrer, même s’ils utilisent des applications qui déchiffrent les mots de passe.

«MISE À JOUR ✅ Voulez-vous en savoir plus sur la sécurité des réseaux WiFi pour que l’Internet ne vole pas? ⭐ ENTRER ICI ⭐ et tout savoir à ce sujet FACILE et RAPIDE ✅»

Si nous voulons configurer ces éléments, nous ferons le guide suivant:

- Nous entrons «sans fil» .

- Nous désactivons l’option «SSID Broadcast» .

- Nous changeons le nom en «Nom du réseau sans fil» .

Pour changer le mot de passe, nous allons:

- Nous entrons «Outils» .

- Nous choisissons «Mot de passe» .

- À ce stade, nous écrivons les anciennes données et entrons les modifications que nous allons apporter.

- Nous cliquons sur «Accepter» .

Conseils pour améliorer la sécurité de votre réseau WiFi afin que l’Internet ne soit pas volé

Une fois que nous avons identifié les outils disponibles pour améliorer notre sécurité WiFi, il est conseillé de suivre les conseils que nous mentionnerons ci-dessous afin que l’Internet ne soit pas volé.

Ils sont:

Changer le SSID et le mot de passe d’usine

Les routeurs sont livrés avec un nom et un mot de passe prédéfinis en usine, même si nous avons acheté un routeur neutre ou s’il a été fourni par notre opérateur de services Internet.

Ces données sont disponibles sur Internet et nous pouvons les trouver sur des sites Web tels que «Router Passwords Community Database» , où nous n’entrerons que la marque du routeur et un numéro à 8 chiffres apparaîtra avec lequel nous pouvons essayer d’accéder au réseau WiFi.

De plus, il existe des applications pour appareils mobiles qui utilisent différents codes PIN qui sont stockés dans leurs bases de données pour mener une attaque massive sur le routeur et ainsi pouvoir y accéder.

Lorsque nous changerons le nom et le mot de passe, nous aurons empêché des tiers d’accéder à notre réseau en utilisant ces données qui sont accessibles au public.

Utiliser le filtrage Mac

Cet outil que nous propose le routeur ne peut pas être désactivé si nous voulons maintenir un accès restreint au réseau WiFi .

Grâce à ce filtrage, il sera pratiquement impossible d’y accéder , car le routeur obligera l’appareil à afficher son numéro d’identification de carte réseau.

Examiner l’historique de l’appareil

Avec la fonction de statistiques, nous pouvons voir quels appareils sont connectés au moment où nous réalisons l’étude.

Cet instrument nous permettra, de manière très simple, de connaître exactement tous les membres du réseau WiFi et nous permettra de procéder à leur expulsion avec des étapes très simples.

Utilisez un protocole de cryptage fort

Plus le protocole de cryptage est fort, plus il sera difficile d’accéder au réseau.

Lorsque nous avons parlé, dans les points précédents, qu’il existe des sites Internet et des applications mobiles capables de décrypter le mot de passe, c’est parce qu’ils utilisent des codes PIN qui permettent d’accéder au routeur, tant que le cryptage est faible .

Les protocoles les plus recommandés sont par ordre de force décroissante:

- WPA2 + AES

- WPA + AES

- WPA + TKIP + AES

- WPA

Pour tout cela, il est conseillé de maintenir le cryptage dans les protocoles les plus élevés de la liste que nous avons mentionnée ci-dessus.

Installer une application tierce

Il existe différents magasins d’applications qui peuvent être installés sur des ordinateurs et des appareils mobiles qui nous permettront d’inspecter en permanence le réseau auquel nous sommes connectés.

Les plus communs sont:

- Qui utilise mon WiFi, pour Android.

- Fing, pour iOS.

- NetCut, pour les ordinateurs.

gratuit

Télécharger NetCut Windows

Réduisez la portée du signal

Une bonne alternative est de réduire la portée du signal WiFi, même si cela n’empêchera pas un intrus d’entrer, mais cela réduira considérablement les chances d’attaque.

Pour pouvoir faire cette alternative, nous suivons ces instructions:

- Nous allons dans «Panneau de configuration» dans Windows.

- Nous sélectionnons «Gestionnaire de périphériques» .

- Nous cliquons sur «Adaptateurs réseau» .

- Nous sélectionnons la carte WiFi et cliquons sur l’onglet «Options avancées» .

- Nous sélectionnons «Puissance de transmission» .

- Nous choisissons la valeur que nous voulons , dans une plage de 1 au minimum et 5 au maximum.

- Nous cliquons sur «Accepter» .

Emission de signal invisible

Nous pouvons configurer depuis notre routeur que le signal du réseau WiFi n’apparaît pas dans les appareils à proximité .

C’est une excellente alternative qui augmentera considérablement l’efficacité de la sécurité, car n’étant pas détectée par des intrus, elle sera très difficile d’accès.

Si vous avez des questions, laissez-les dans les commentaires, nous vous répondrons dans les plus brefs délais, et cela sera également d’une grande aide pour plus de membres de la communauté. Je vous remercie!