Soyez très prudent si vous recevez des fichiers JavaScript par e-mail, ils peuvent être des ransomwares

Eh bien, il semble que les ransomwares continuent de parler et s’imposent aujourd’hui comme la principale menace pour nos ordinateurs. Après avoir beaucoup entendu parler des différentes versions de ce type de malware ces derniers mois, un nouveau ransomware a été découvert par des chercheurs en sécurité et cette fois il a une caractéristique très particulière.

C’est un malware qui est développé à 100% avec du code pour apprendre JavaScript , un langage principalement utilisé par les navigateurs web et qui n’est pas utilisé pour créer des malwares. En son temps, nous avons vu un ransomware appelé Ransom32 qui a été créé à l’aide de NodeJs et qui a été emballé dans un fichier exécutable, mais contrairement à cela, le nouveau ransomware n’est pas livré dans ce format mais est effectué via un fichier standard .js .

100% développé en JavaScript

La vérité est qu’il est étrange de voir comment un malware peut être développé avec ce langage car il n’inclut aucune fonction cryptographique avancée permettant de crypter les fichiers de l’ordinateur infecté, cependant, les développeurs de RAA, c’est ainsi que ce ransomware a été baptisé, Ils ont utilisé la bibliothèque CryptoJS pour utiliser la norme de cryptage AES .

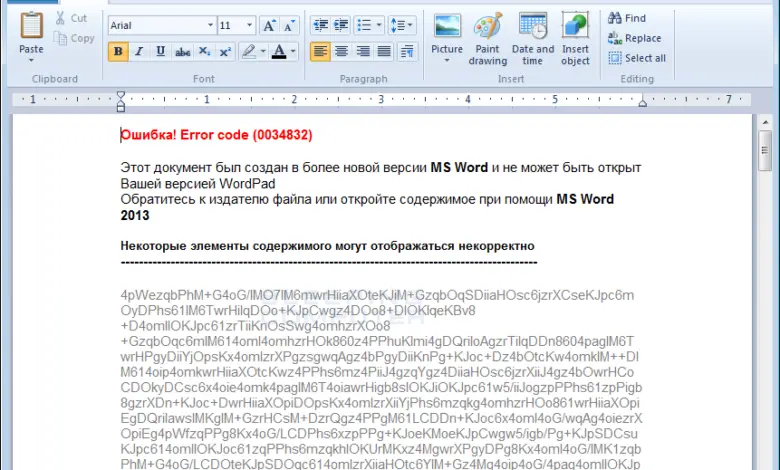

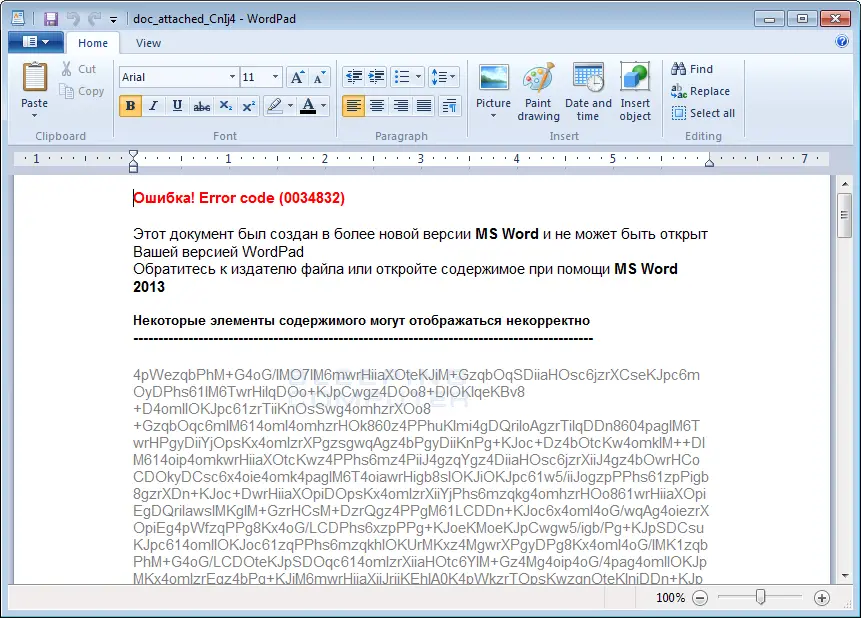

Comme nous l’avons appris de nos collègues d’ADSLZone, le ransomware RAA est distribué via une pièce jointe qui se fait passer pour des documents. Cependant, ils ont des noms du type mgJaXnwanslS_doc.js et bien qu’à première vue ils ressemblent à des fichiers .doc, ce sont des fichiers JavaScript .j .

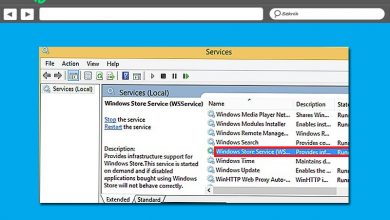

Dès que la pièce jointe est double-cliquée, le ransomware RAA génère un faux document Word dans le dossier Mes documents et il s’ouvre automatiquement pour faire croire à l’utilisateur qu’il s’agit de la pièce jointe. Comme vous pouvez le voir, le document semble être corrompu et pendant que la victime tente de récupérer le fichier endommagé, RAA commencera à analyser tous les lecteurs disponibles pour certains types de fichiers pour les crypter.

Les fichiers seront cryptés avec une extension .locked et il est capable de crypter tous ceux avec l’extension .doc, .xls, .rtf, .dbf, .jpg, .dwg, .cdr, .psd, .cd, .mdb , .png, .lcd, .zip, .rar ou .csv . Enfin, et dans le cadre du type de malware RAA, le ransomware créera un fichier .rtf avec le nom !!! Readme !!! sur le bureau et qui comprendra une note indiquant les étapes à suivre pour récupérer les fichiers.

Cela pourrait vous intéresser …

Le ransomware Crysis revient avec de nouvelles capacités et encore plus dangereux

Une université victime d’un ransomware est contrainte de payer plus de 17000 euros pour ses données

Comment pouvons-nous nous protéger des ransomwares?