Quels sont les types et stratégies les plus efficaces en matière de sécurité informatique? Guide étape par étape

Sécurité, sécurité, sécurité. C’est sans aucun doute l’une des plus grandes préoccupations de tout internaute dans le monde. C’est normal, aujourd’hui les ordinateurs et les smartphones sont devenus si essentiels que nous y stockons des informations extrêmement intimes .

Heureusement, il existe un secteur qui se spécialise précisément dans notre sécurité lors de l’utilisation de n’importe quel appareil: la cybersécurité. Grâce à lui, il existe des pare-feu, des programmes antivirus et d’autres programmes pour protéger vos ordinateurs contre les attaques de toutes sortes.

Dans cet article, nous allons parler des principales stratégies utilisées par les professionnels pour protéger leurs ordinateurs , afin que vous puissiez suivre l’exemple pour faire de même sur votre ordinateur, que ce soit à plus petite ou plus grande échelle.

Qu’est-ce que la sécurité informatique et à quoi sert-elle?

La cybersécurité ou sécurité des informations est un domaine qui se concentre sur la protection des données stockées sur un ordinateur ou transitant par un réseau informatique. Celui-ci se charge de garantir 3 choses fondamentales: la confidentialité des données, le cryptage de celles-ci et surtout les garder hors de risque d’être endommagées .

La confidentialité des données est une question de vie ou de mort dans l’informatique, car les informations que nous stockons sur notre ordinateur ne peuvent être vues que par nous, et toute personne qui le souhaite doit avoir notre consentement. Cela implique généralement de crypter les données afin que quiconque tente de les acquérir doit d’abord les décrypter .

D’autre part, il est important de garder les données hors de portée des virus ou d’autres facteurs qui peuvent l’endommager, les rendant ainsi illisibles par aucun programme sur l’ordinateur. Ceci est très important, car une donnée endommagée peut provoquer une réaction en chaîne qui affecte le fonctionnement d’un logiciel , d’un système d’exploitation et même de l’ordinateur entier.

Types de sécurité informatique: que sont-ils et que garantit chacun?

Il existe plusieurs types de sécurité informatique, car elle s’est diversifiée pour fournir un support dans tout ce qui concerne l’ordinateur en tant qu’équipement informatique.

Ici, nous vous disons ce qu’ils sont et en quoi chacun se spécialise:

Sécurité des logiciels

Lorsque les ordinateurs sont nés, le concept de sécurité logicielle est également né. On pourrait dire que c’est la principale sécurité informatique car elle se concentre sur la protection des programmes et des fichiers qui les composent. Au fil des années, il a évolué au point que chaque logiciel dispose de son propre système de protection des données , grâce à certains protocoles internes.

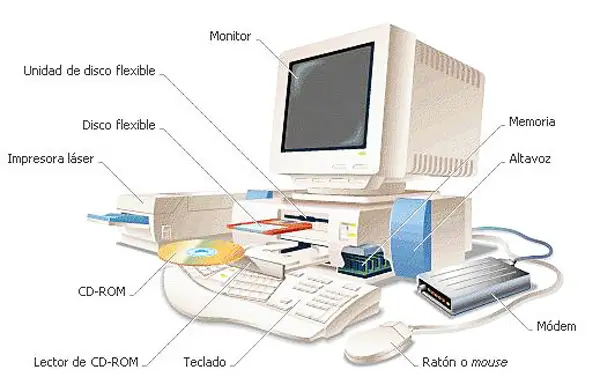

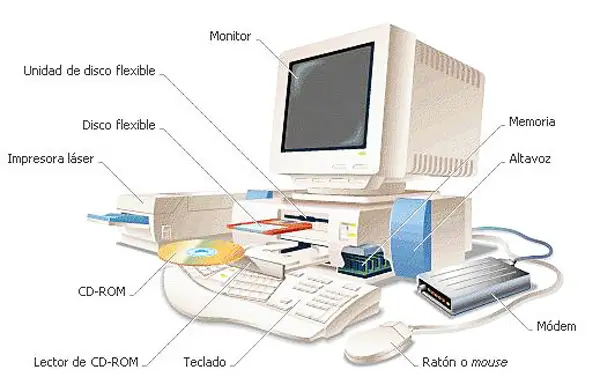

Sécurité matérielle

Au fil des ans, nous avons réalisé que ce n’était pas seulement le logiciel qui avait besoin de protection, mais aussi le matériel. Beaucoup de gens qui entendent le terme pensent qu’il s’écarte de l’idée principale de la cybersécurité , mais la réalité est qu’il ne pourrait pas être plus lié.

L’un des termes les plus importants de la sécurité des informations numériques est sans aucun doute le pare-feu ou pare-feu. Ceux-ci ont été créés pour contrôler le flux de données à travers le matériel, de sorte qu’il doit moins fonctionner et avoir plus de contrôle sur les données qu’il gère pour augmenter sa sécurité .

Sécurité en ligne

Enfin, il y a cette cybersécurité qui est responsable de nous protéger des dangers d’Internet. C’est grâce à cela que des outils tels que l’antivirus ont commencé à se développer, pour protéger les données des fichiers malveillants qui pourraient l’endommager, et l’antispyware, pour tenir à distance ceux qui souhaitent les fouiner .

C’est là que se trouve l’essence la plus pure de la sécurité informatique, et c’est aussi celle qui a le plus été étudiée depuis que le terme a été inventé.

Quelles sont les principales stratégies utilisées en sécurité numérique et leurs avantages?

Un mot qui définit parfaitement ce qu’est la sécurité informatique est «stratégie». La réalité est que ce domaine est basé sur un ensemble de stratégies qui se renforcent mutuellement pour garder un ordinateur ou un réseau de ceux-ci complètement sûr de toutes les manières.

Voici les principales stratégies de sécurité que vous devez prendre en compte et que vous ne pouvez jamais ignorer:

Sauvegarde des informations

L’une des techniques les plus utilisées dans le monde de la sécurité de l’information est sans aucun doute son approbation. Pense sagement. Si vous prévoyez de conserver les preuves du procès en toute sécurité, la première chose à faire est de les sauvegarder dans un endroit sûr avec une copie de sauvegarde . C’est précisément ce qui est fait avec cette stratégie.

L’idée est simplement de prendre les données les plus importantes (elles le sont toutes) et d’en faire une copie et de les enregistrer dans un endroit sûr auquel on pourra accéder ultérieurement pour récupérer les données nécessaires.

Cette idée est simple et assez efficace, mais pour être efficace, elle doit avoir les caractéristiques suivantes :

- Automatique: un système de sauvegarde des données doit pouvoir être exécuté en continu et automatiquement de temps en temps. Les grandes entreprises ont besoin que cela se fasse quotidiennement.

- Cryptage: pour que les informations soient totalement sécurisées après la sauvegarde, il est important qu’elles soient cryptées afin qu’aucun tiers non autorisé ne puisse y accéder .

- À distance: Il est également essentiel que les données sauvegardées soient stockées à distance dans un emplacement autre que l’ordinateur principal. Actuellement, l’ un des plus utilisés est le stockage en nuage .

- Accès aux anciennes versions : Enfin, l’utilisateur doit pouvoir accéder aux versions précédentes des informations sauvegardées. Par exemple, si vous avez un document dans Excel, il est sauvegardé, puis le lendemain, vous le modifiez et le système effectue une autre copie. L’idée est que vous pouvez également avoir accès à la version de la sauvegarde qui a été effectuée avant sa modification.

Ce ne sont là que quelques fonctionnalités de base à garder à l’esprit lors du choix d’un système de sauvegarde. De toute évidence, il existe des programmes qui offrent certains extras qui les rendent encore plus sûrs .

Protection contre les logiciels malveillants

Une menace constante dans le monde de l’informatique sont les virus ou fichiers malveillants, qui peuvent causer de nombreux problèmes dans une base de données à la fois pour les informations brutes (vidéos, photos, audio) et pour les données qui composent un programme ou Système de fichiers.

En ce sens, les éléments les plus importants à prendre en compte sont :

- Antivirus: les programmes antivirus sont spécialement développés pour détecter les fichiers malveillants qui tentent de pénétrer dans notre ordinateur, en les bloquant et en les envoyant directement vers un endroit sûr où ils ne sont pas diffusés (mise en quarantaine), pour les éliminer plus tard. Ils sont très complexes et sont constitués d’autres éléments de sécurité tels que des pare-feu.

- Contrôle des logiciels : une autre chose importante est d’avoir un plus grand contrôle sur les programmes installés . Si sur notre ordinateur nous n’avons que les outils dont nous avons besoin, et non pas un que nous utilisons une fois tous les 2000 ans, nous serons sans aucun doute mieux protégés contre les menaces.

Protection contre les espions

«MISE À JOUR ✅ Voulez-vous en savoir plus sur les différentes techniques utilisées en sécurité informatique? ⭐ ENTREZ ICI ⭐ et découvrez lesquelles sont ✅ FACILE et RAPIDE ✅»

Les antispywares sont ceux qui se spécialisent dans la prévention d’un tiers, au moyen d’un virus, d’avoir accès aux informations de notre ordinateur, une menace constante surtout lorsque nous surfons sur Internet.

Pour atteindre cet objectif, la priorité est donnée à :

- Réseaux câblés : les pirates de la vieille école avaient l’ habitude d’approcher les bâtiments des serveurs et avec certains appareils connectés au câblage du réseau , intercepter les communications du réseau . Actuellement, cette méthode est moins utilisée, mais elle constitue toujours une menace, il est donc important de sécuriser les communications physiques.

- Réseaux sans fil : dans la nouvelle école, avec la montée en puissance des connexions sans fil, les pirates utilisent des appareils pour intercepter le signal et obtenir les données qui le traversent , il est donc extrêmement important de s’en assurer également.

Nettoyage des données

Cette stratégie de cybersécurité est basée sur la théorie selon laquelle certaines données sont plus sensibles que d’autres, ce qui les rend à son tour plus vulnérables aux attaques de toutes sortes. C’est pourquoi il s’agit en ce sens de nettoyer le système de ces fichiers qui peuvent représenter un risque pour la sécurité d’autrui .

En ce sens, l’un des termes les plus liés est ce que l’on appelle «l’effacement sécurisé», qui repose simplement sur l’élimination des données non pertinentes qui ne représentent pas une perte d’informations sérieuse pour l’entreprise ou le système en tant que tel.

Surveillance et analyse du système

Enfin, il y a l’analyse constante du système pour vérifier qu’il n’y a pas de vulnérabilités, de sorte qu’un programme est nécessaire pour s’en occuper. Il s’agit d’une stratégie tellement essentielle que de nombreux programmes tels que les antivirus ou les antispywares ont leur propre système d’analyse et de rapport des risques .

Étapes pour configurer la sécurité de votre ordinateur et rendre impossible le piratage

Bien qu’à l’étape précédente, nous ayons nommé les différentes stratégies de cybersécurité séparément, il est important que vous sachiez que l’application d’une seule d’entre elles ne suffit pas. Pour avoir un appareil parfaitement sécurisé, il est nécessaire de les appliquer tous, ou du moins la plupart d’entre eux.

Sur cette base, nous allons vous apprendre à appliquer plusieurs de ces stratégies sur votre ordinateur ou votre mobile, pour avoir un système de sécurité personnalisé de premier ordre. De cette façon, les informations de tous vos appareils seront plus qu’assurées .

Définissez un mot de passe

C’est l’une des choses que les utilisateurs d’ordinateurs ignorent, mais il est très enfantin de prétendre appliquer la cybersécurité à votre ordinateur alors que n’importe qui peut y accéder simplement en l’allumant. Par conséquent, la première chose à faire est d’établir un verrouillage utilisateur , de sorte que chaque fois que quelqu’un veut utiliser l’équipement, il se heurte à cette barrière.

Avec le mobile, nous sommes beaucoup plus conscients et près de 100% des utilisateurs ont le verrouillage d’écran actif. C’est la première ligne de défense entre les curieux et vos informations privées.

En ce sens, les appareils mobiles ont beaucoup évolué, offrant divers moyens de déverrouillage tels que :

- PIN: vous permet de définir un mot de passe numérique à 4 chiffres pour déverrouiller l’écran du smartphone . C’est un concept très basique, comme celui des cartes de débit de votre banque, et c’est donc aussi le plus faible.

- Mot de passe: vous permet de définir un code qui peut combiner des chiffres, des lettres et des symboles et avoir l’extension souhaitée. C’est aussi un concept très basique, mais si vous trouvez un bon mot de passe, il peut être l’un des plus sûrs.

- Motif: il vous montre neuf points sur l’écran que vous devez rejoindre après une séquence, sans toucher à nouveau un point précédent. Sa sécurité est intermédiaire, car le nombre de combinaisons de motifs possibles est assez limité .

- Face Unlock: vous permet de scanner votre visage pour déverrouiller l’écran . À l’époque, c’était une expérience et les capteurs n’étaient pas aussi fiables, mais aujourd’hui ils sont beaucoup plus précis.

- Empreinte digitale : vous permet d’ enregistrer votre empreinte digitale pour déverrouiller l’écran. Les capteurs de courant sont très précis et c’est de loin la méthode la plus sûre de toutes.

De cette façon, vous aurez mis en place un mécanisme de protection contre ceux qui veulent fouiner sur votre smartphone, un antispywere à part entière, ou au moins l’un de ses éléments les plus importants .

Installer l’antivirus

La prochaine chose à faire est de protéger vos informations contre ces fichiers malveillants. Pour cela, vous aurez besoin du programme le plus symbolique de sécurité informatique tel qu’un antivirus. À l’époque, ceux-ci étaient exclusivement destinés aux ordinateurs, mais les développeurs les plus connus ont déjà une version mobile .

L’idéal en ce sens est d’avoir un antivirus du même développeur pour PC et mobile, puisque certains intègrent même des fonctions de synchronisation et d’accès à distance entre les appareils d’un même propriétaire. Certaines des marques présentes dans les deux appareils sont :

- Avira Antivirus: sur le bureau, il propose un programme complet qui offre un antispyware et d’autres fonctions pour faire de votre ordinateur une forteresse. En mobile, sa réputation n’est pas si connue, mais elle vous permet de protéger votre appareil de toute menace que vous téléchargez, et elle vous permet de personnaliser d’autres éléments de sécurité comme le verrouillage de l’écran.

- McAfee: l’ une des plus importantes sociétés de sécurité informatique au monde, avec elle, vous pouvez garder tous vos appareils entièrement sécurisés et recevoir en permanence des rapports de chacun d’eux.

- AVG Antivirus: depuis plusieurs années, il est l’un des meilleurs programmes de sécurité informatique au monde, vous permettant de garder tous vos ordinateurs exempts de virus et autres menaces.

Vérifier le pare-feu

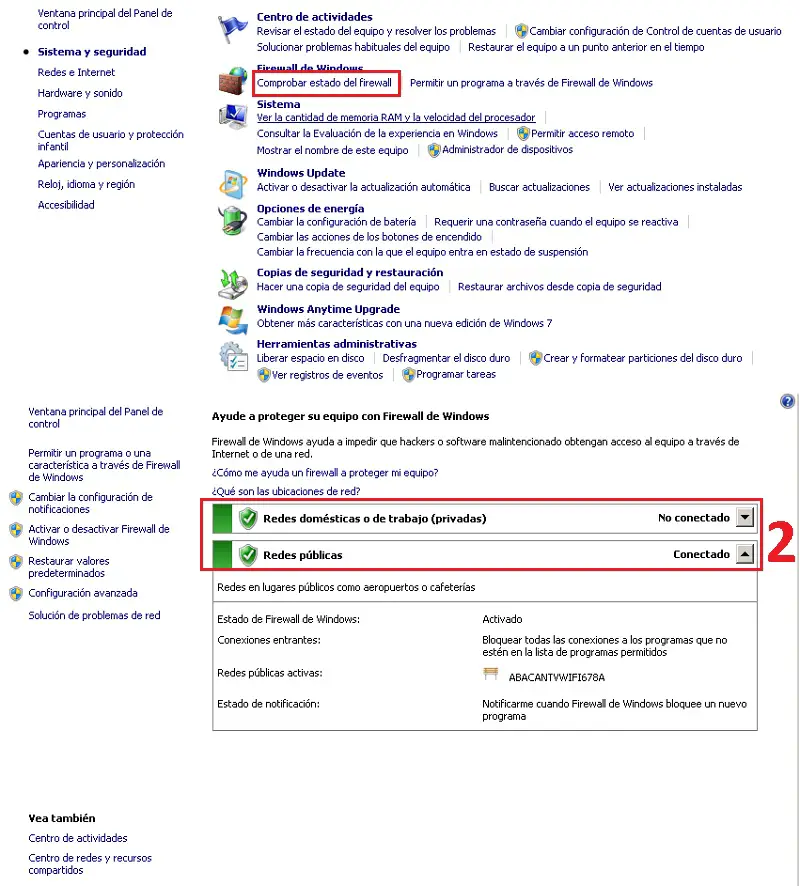

Le pare-feu ou pare-feu est l’une des premières lignes de défense contre les virus . Il est important qu’il soit toujours actif car il identifie les menaces comme s’il s’agissait d’un antivirus. Dans Windows, ce que vous devez faire pour le vérifier est:

- Allez dans » Panneau de configuration » et allez dans » Système et sécurité «.

- Plus tard, vous devrez toucher la section «Pare-feu Windows».

- Après cela, vous serez dirigé vers un écran où vous pouvez voir l’état du pare-feu comme vous le voyez dans l’image.

Optimiser l’appareil

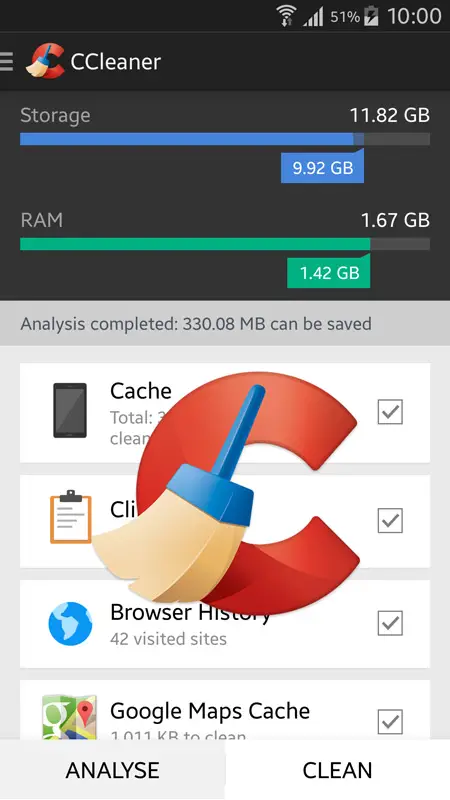

À ce stade, il s’agit de maintenir l’équipement au maximum de sa capacité, de sorte qu’il soit moins vulnérable aux pannes. Pour ce faire, vous devrez effectuer des actions essentielles telles que le nettoyage de votre ordinateur et de votre smartphone. En ce sens, il existe des programmes comme CCleaner qui vous aideront parfaitement dans cette tâche .

Si vous avez des questions, laissez-les dans les commentaires, nous vous répondrons dans les plus brefs délais, et cela sera également d’une grande aide pour plus de membres de la communauté. Je vous remercie!