Augmentez la sécurité de votre serveur Web avec ces conseils

Toute vulnérabilité pouvant être détectée, ainsi que son identification à temps, permet un haut niveau de sécurité des serveurs Web. Il est important que nous disposions d’un serveur Web sécurisé, car dans ce cas, notre site Web pourra fonctionner comme prévu. A cette occasion, nous vous expliquerons tout ce qu’il faut savoir sur la sécurité des serveurs web et quelles bonnes pratiques vous pouvez mettre en place pour y parvenir.

Lorsque nous allons durcir un serveur Web, il est très important que nous puissions répondre à trois points, ceux-ci sont liés à la sécurité d’un ou plusieurs serveurs Web que vous utilisez actuellement :

- Vérifiez si notre serveur Web est vulnérable. Fondamentalement, cela vous indique de déterminer si les serveurs ont détecté des vulnérabilités ou non. L’un des moyens les plus efficaces de le faire est d’avoir un scanner de vulnérabilité et de l’exécuter régulièrement. La fréquence est importante car plusieurs vulnérabilités zero-day peuvent apparaître. Il est également conseillé d’utiliser un WAF (web application firewall) pour filtrer toute éventuelle requête malveillante, de plus, cela peut être fait via un logiciel sur le serveur web lui-même en configurant des règles avancées.

- Notre serveur web, est-il attaqué ? Si vous constatez des irrégularités, il est préférable de pouvoir tester directement les requêtes vers le serveur Web. Si vous ne répondez pas, ou si vous ne répondez pas de la manière attendue, les chances que vous ayez été victime d’une attaque sont élevées. Il est essentiel que vous consultiez les journaux pour voir ce qui se passe, bien sûr, il est toujours conseillé d’avoir un système de surveillance de l’état du serveur, ainsi qu’un SIEM pour corréler les événements et détecter d’éventuelles attaques.

- Détectez tout changement corrompu. En plus des vulnérabilités, nous devons auditer tout type de changement qui s’est produit dans un fichier ou dans le pire des cas, qu’un ou plusieurs fichiers ont été supprimés.

Actions pour empêcher de futures attaques de serveur Web

Comme nous le voyons ci-dessus, les trois points que nous avons mentionnés sont considérés comme les plus importants lors de la mise en œuvre d’une stratégie de sécurité pour les serveurs Web. Cependant, ces activités sont de nature un peu plus réactive. Il faut ajouter un peu plus de proactivité, pour pouvoir compter sur de plus en plus de capacité de prévention des attaques.

Sans aucun doute, le plus important concerne les mises à jour . Tous les logiciels que nous utilisons sont mis à jour à une certaine fréquence, l’une des raisons pour lesquelles il est mis à jour est l’amélioration de la sécurité. Ces mises à jour de sécurité fonctionnent comme des correctifs qui rendent les serveurs Web plus résistants à divers types de cyberattaques. Aussi, nous devons appliquer les mises à jour dès que possible. N’oubliez pas que l’une des raisons pour lesquelles les cyberattaques sont possibles est l’utilisation de logiciels obsolètes.

De plus, les scanners de vulnérabilités doivent également être mis à jour. D’autant plus si ces scanners ont la capacité de détecter des vulnérabilités et/ou des exploits zero-day . Ces derniers sont beaucoup plus difficiles à détecter par vous-même. Si nous sommes en charge d’applications Web, nous devons également mettre à jour leurs pare-feu avec les derniers correctifs et fonctionnalités de sécurité.

Attaques, intrusions et infections

Les attaques contre le serveur Web sont possibles via la possibilité qu’un attaquant ou une personne non autorisée puisse avoir accès à ses ressources. Même s’ils ont mis en place des mesures de sécurité. Encore une fois, nous renforçons ce que nous avons commenté ci-dessus : tenir à jour les mises à jour, en particulier celles de sécurité. Utilisez-vous des serveurs Linux ? Jetez un œil à ce guide complet sur le renforcement des serveurs Linux pour les rendre beaucoup plus sécurisés.

Si le risque d’une intrusion et/ou d’un événement de violation de données est perçu, nous recommandons les actions suivantes :

- Surveiller les systèmes de fichiers pour les nouveaux fichiers suspects créés

- Avoir le réseau sous contrôle pour identifier les adresses IP malveillantes qui seraient responsables d’activités inhabituelles telles que des attaques par force brute ou, s’il est détecté qu’il y a trop de trafic à des heures non conventionnelles

- Surveillez les connexions ainsi que les tentatives de connexion. N’oubliez pas que si nous remarquons de nombreuses tentatives de connexion à des moments où il ne devrait y avoir aucune actualité, il pourrait s’agir d’une tentative d’intrusion.

- Vérifiez quels fichiers sensibles ont subi une sorte de modification irrégulière.

- Vérifiez la présence de processus dans le système qui pourraient affecter les performances, la sécurité ou l’intégrité du serveur Web lui-même.

Ne prenant pas en compte le contrôle de l’un de ces aspects, cela pourrait signifier dans un ou plusieurs événements dans lesquels le serveur Web est infecté. Par conséquent, vos applications ou sites Web ne répondront pas aux utilisateurs.

Identifier les différents codes d’état des serveurs web

Lors de l’analyse des journaux d’événements des serveurs Web, il est recommandé de connaître les codes d’état HTTP. Nous les citons ci-dessous :

- 1xx (Informationnel) : les informations de la demande ont été reçues et seront traitées.

- 2xx (Succès) : les actions ont été menées avec succès, elles sont donc acceptées et comprises.

- 3xx (Redirection) : il y a des actions à entreprendre qui sont comme des conditions pour que la requête HTTP soit terminée.

- 4xx (Client Error) : requête HTTP du client avec une syntaxe incorrecte ou qui ne peut pas être complétée.

- 5xx (Server Error) : le serveur ne peut pas traiter la demande en raison d’un échec.

Il est recommandé de pouvoir déterminer les types de réponses aux requêtes HTTP du côté client. Ceci, à l’aide des codes d’état. Vous devez garder à l’esprit que vous devez faire attention aux demandes qui sont faites aux fichiers présents sur le serveur qui sont sensibles. Ils peuvent signifier des tentatives d’intrusion potentielles, qui conduisent à des cyberattaques potentielles.

Alertes de sécurité du serveur Web

Nous avons mentionné plus d’une fois l’acte de surveillance. Rien n’est plus important et efficace que la surveillance afin que votre serveur Web dispose d’un bouclier de protection robuste contre les multiples menaces de sécurité. Il existe des outils qui peuvent aider à l’émission et à la collecte de différents types d’alertes au fur et à mesure qu’elles se produisent. Ils sont considérés comme d’autres outils essentiels pour prévenir les attaques.

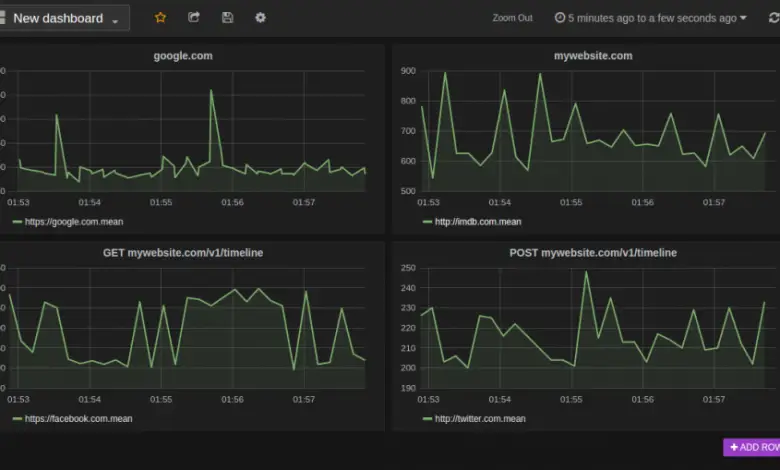

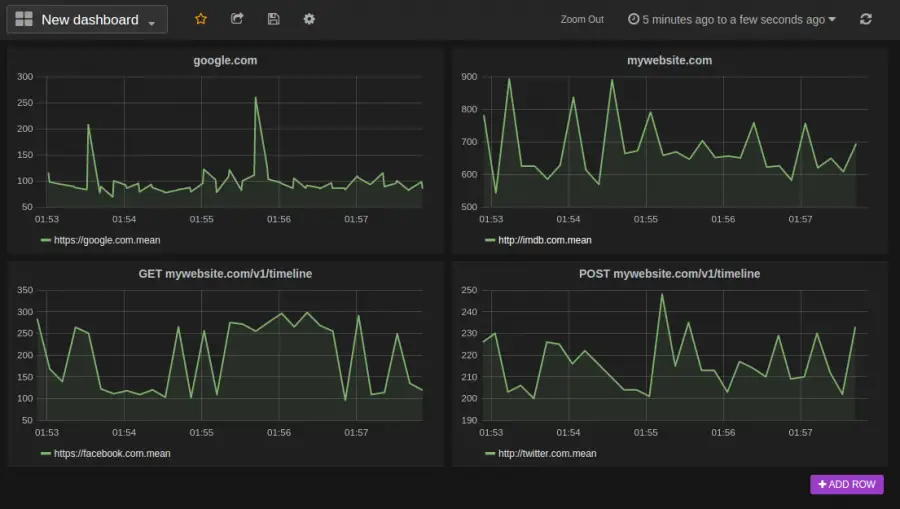

- Temps de disponibilité (Uptime) : assurez-vous que le temps pendant lequel le serveur Web est opérationnel est adapté aux besoins des utilisateurs qui utilisent les applications et les sites Web.

- Vitesse de chargement : Un aspect qui définit le succès d’une application ou d’un site Web est le temps qu’il faut pour se charger. Le besoin d’immédiateté pour accéder à une ressource web est devenu une exigence.

- Faites la différence entre les utilisateurs réels et les bots : un aspect utilisé pour sous-estimer est le nombre de visites que votre application ou votre site Web reçoit. Les utilisateurs réels et non réels doivent être surveillés. Surtout ceux qui sont des robots, car ils pourraient avoir la capacité d’effectuer des actions malveillantes telles que l’injection SQL dans les formulaires de contact ou de demande ou plusieurs demandes au service Web qui conduisent à des attaques telles que DDoS.

Un programme que nous avons localisé, qui est gratuit et open source. Il s’appelle StatusOK et a la fonctionnalité de générer des notifications d’alerte et de les intégrer à des applications telles que les clients de messagerie Slack et SMTP. Ces alertes contiendront des informations relatives, par exemple, si votre serveur Web cesse de fonctionner ou si le temps de réponse aux requêtes Web est plus élevé que prévu. La chose intéressante est que son caractère open source permet la création d’intégrations avec plus de programmes. Comment accéder à cet outil ? Vous pouvez entrer son référentiel officiel sur Github où vous trouverez toutes les informations nécessaires pour commencer la mise en œuvre et si vous avez besoin d’aide, vous aurez beaucoup d’informations supplémentaires pour résoudre les problèmes courants.