Configuration du routeur et du pare-feu PfSense (Internet, VLAN, DHCP et plus)

pfSense est un système d’exploitation orienté pare-feu qui agit également comme un routeur professionnel, car nous aurons des centaines d’options de configuration avancées, et même la possibilité d’installer des logiciels supplémentaires pour étendre davantage ses fonctionnalités. Si vous avez toujours voulu essayer pfSense, mais ne savez pas par où commencer, aujourd’hui dans RedesZone, nous allons vous montrer comment configurer la connexion Internet, comment créer des VLAN pour segmenter le trafic, configurer le serveur DHCP avec son correspondant DHCP statique, et même configurer le serveur DNS, l’UPnP et aussi pour ouvrir des ports dans le NAT (Port forwarding).

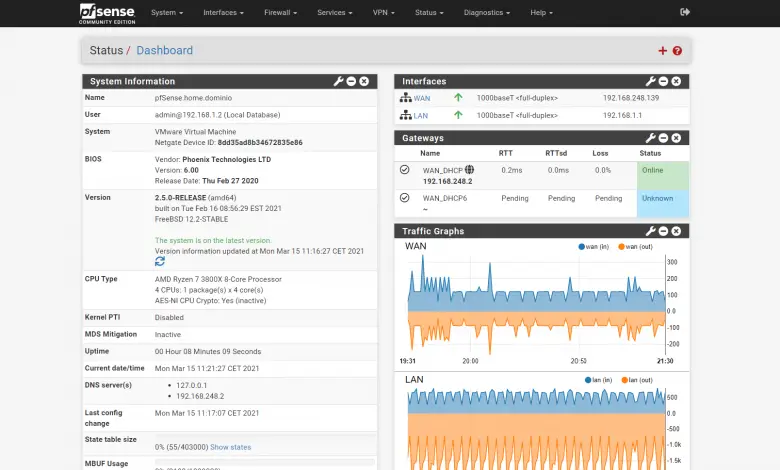

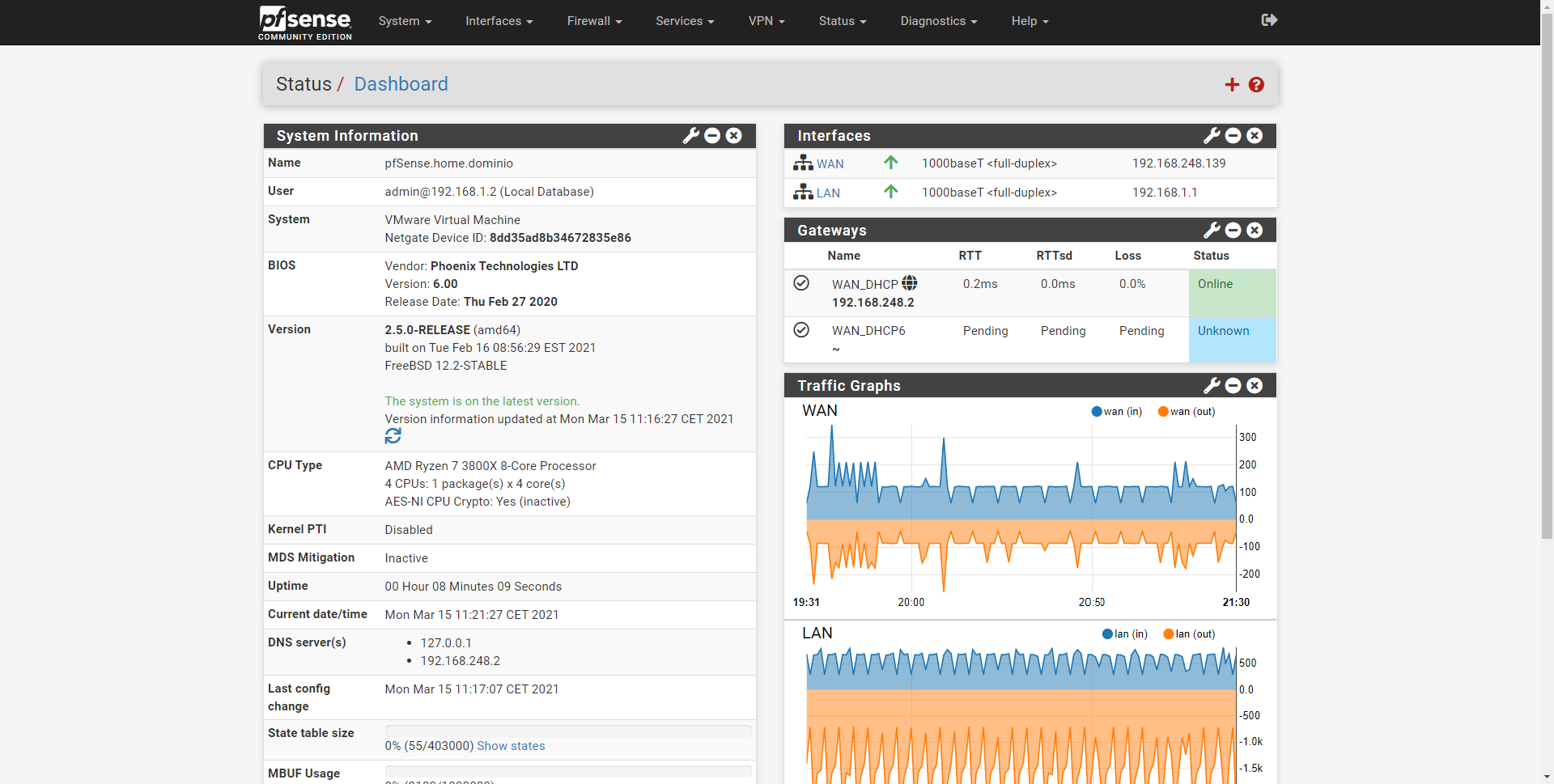

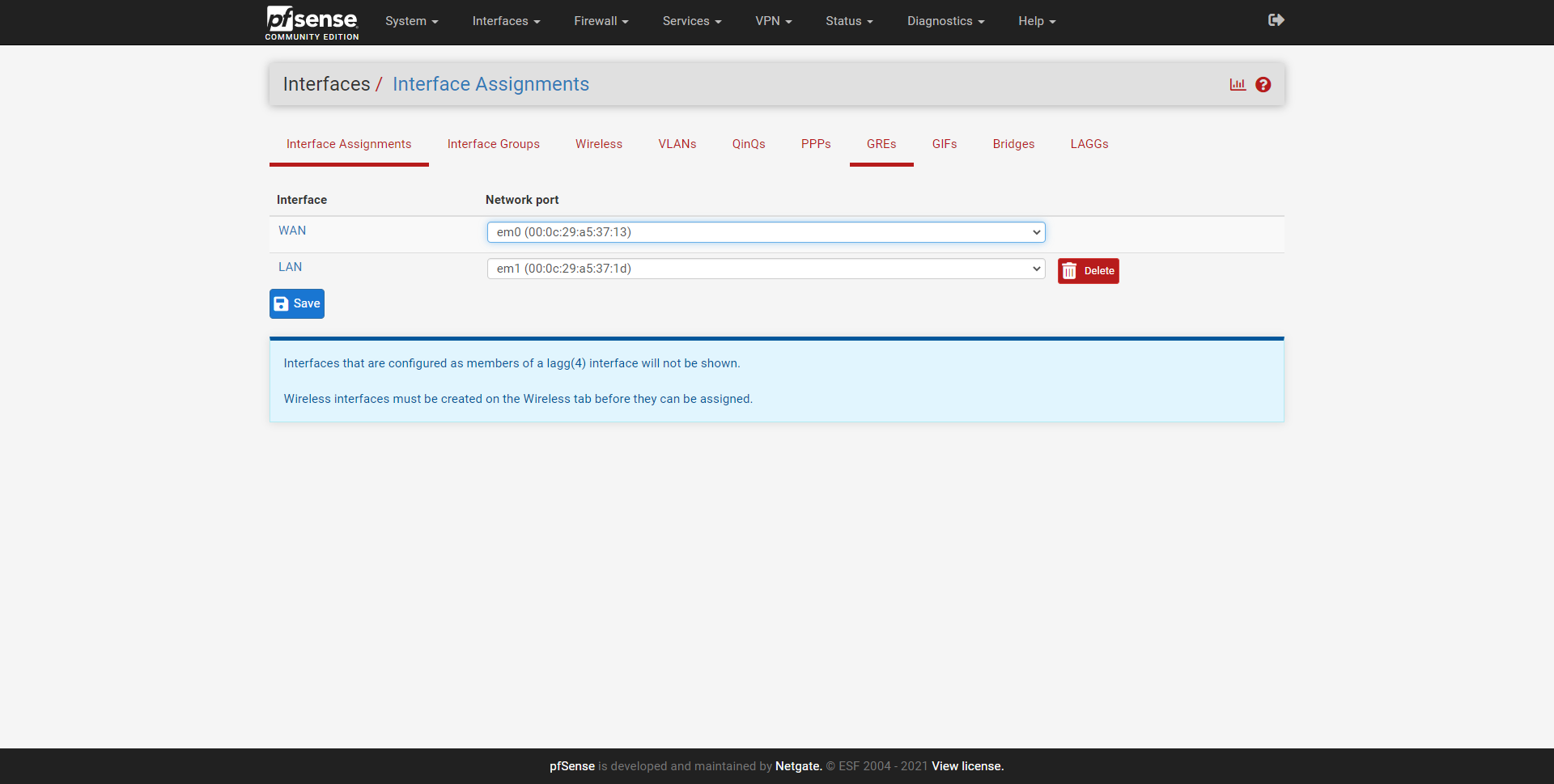

La première chose que nous devons faire est d’entrer pfSense avec la passerelle par défaut. Par défaut, nous avons deux interfaces avec la configuration suivante :

- WAN : configuré en tant que client DHCP sans VLAN ni configuration supplémentaire. L’accès à l’administration n’est pas autorisé par défaut.

- LAN : configuré avec 192.168.1.1/24 et avec DHCP activé. L’accès à l’administration est autorisé par défaut.

Par conséquent, pour accéder à l’administration du pare-feu et du routeur, nous devons mettre https://192.168.1.1 dans la barre d’adresse, le nom d’utilisateur est «admin» et le mot de passe est «pfsense», nous accéderons donc directement au menu de configuration via le web , où l’on peut voir ce qui suit :

Configurer la connexion Internet

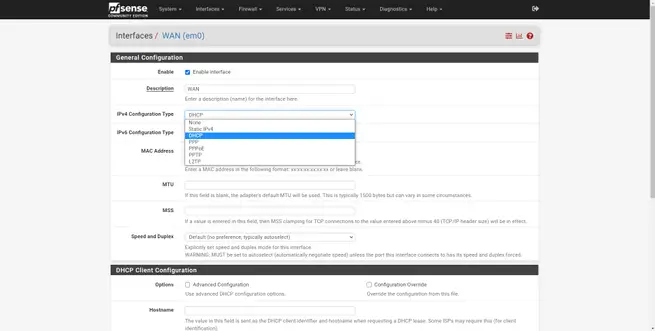

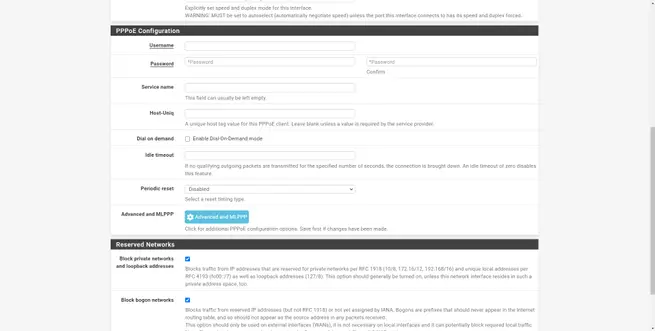

pfSense est conçu pour se connecter directement à Internet et avoir l’adresse IP publique fournie par l’opérateur, il est très important d’avoir une IP publique et de ne pas être derrière CGNAT, sinon, nous ne pourrons pas faire de redirection de port ou accéder à distance à pfSense lui-même. En Espagne, il est très courant que les opérateurs FTTH utilisent différents ID de VLAN pour fournir leur connexion à Internet. À certaines occasions, comme Movistar / O2, nous pouvons mettre le routeur en mode mono-utilisateur et configurer uniquement le PPPoE, mais à d’autres occasions, comme Grupo Masmovil, nous devons configurer un ID VLAN dans le WAN Internet pour le faire fonctionner , sinon, nous n’aurons pas de connexion à Internet.

Si votre opérateur a besoin d’utiliser un ID de VLAN, dans pfSense nous devons suivre les étapes détaillées ci-dessous, si vous n’avez pas besoin de VLAN, vous pouvez ignorer cette étape :

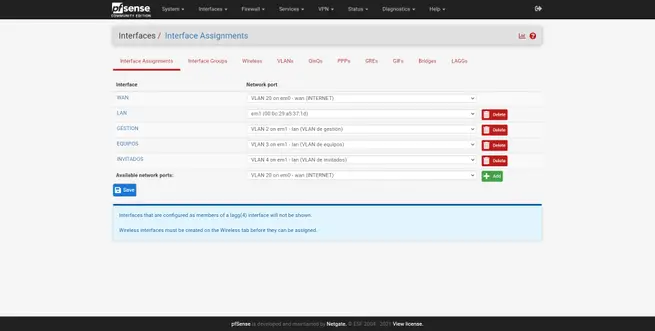

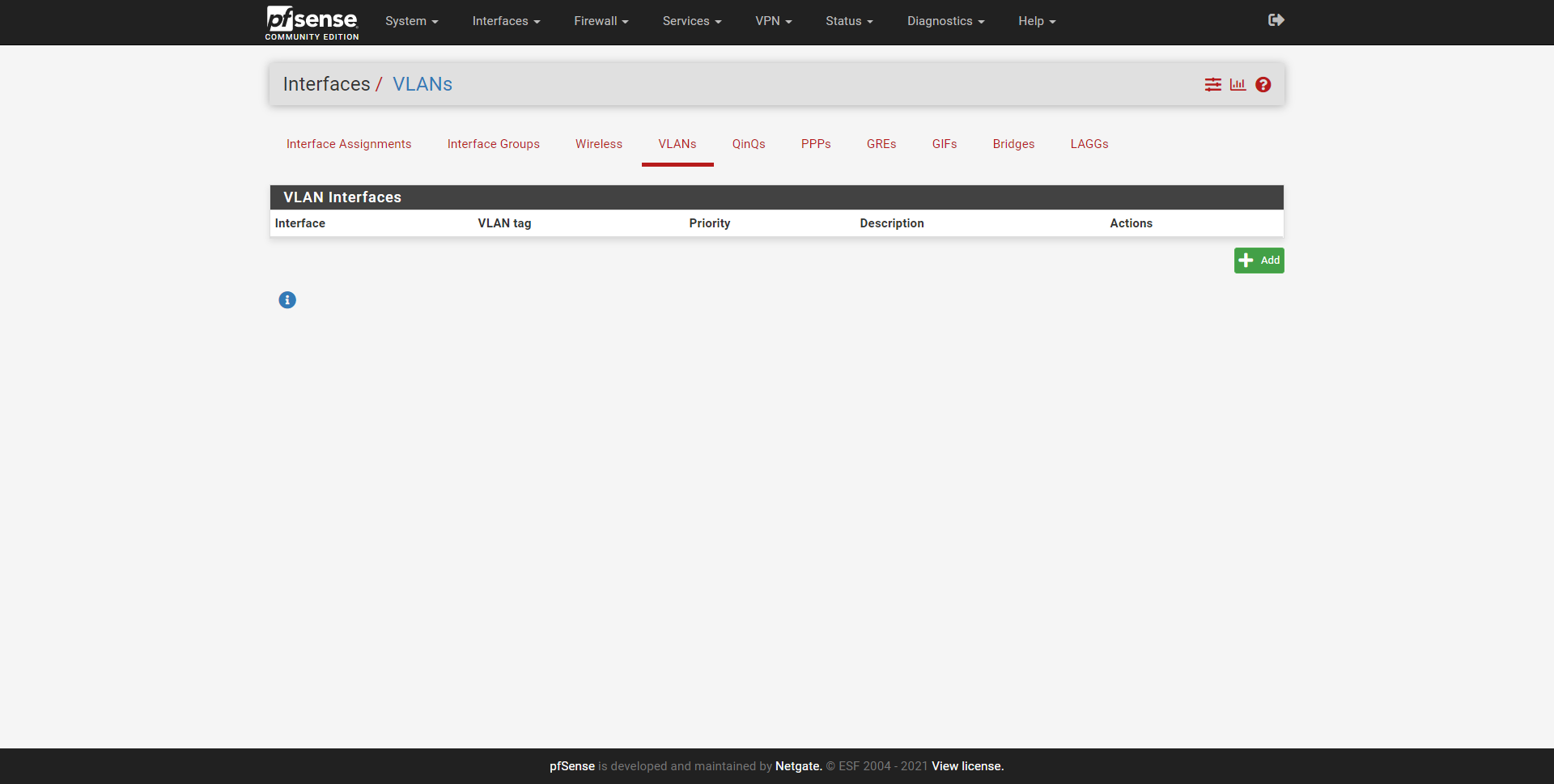

- Allez dans « Interfaces / Interface Assignments », dans l’onglet « VLANs » c’est là que nous devrons les créer.

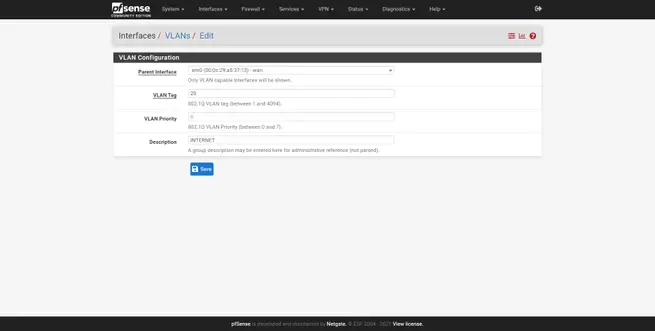

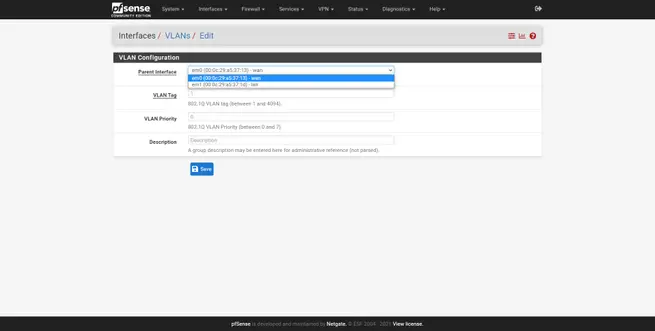

- Interface parent : assurez-vous de choisir le port assigné au WAN Internet, pas au LAN.

- VLAN Tag : Créez l’ID VLAN qui correspond à la connexion Internet, dans Movistar / O2 c’est 6, dans Indirect Masmovil Group c’est VLAN ID 20, cela dépend de chaque opérateur.

- Priorité VLAN : on peut le laisser vide.

- Description : on met un nom descriptif, par exemple, «Internet».

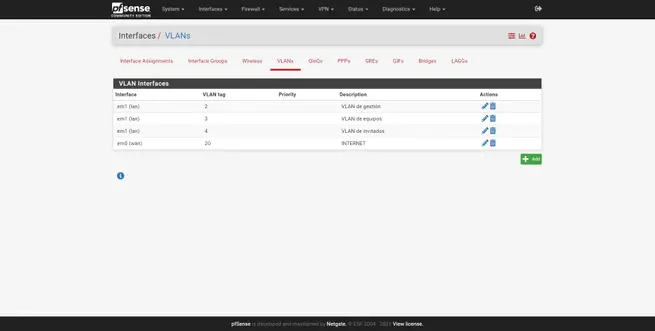

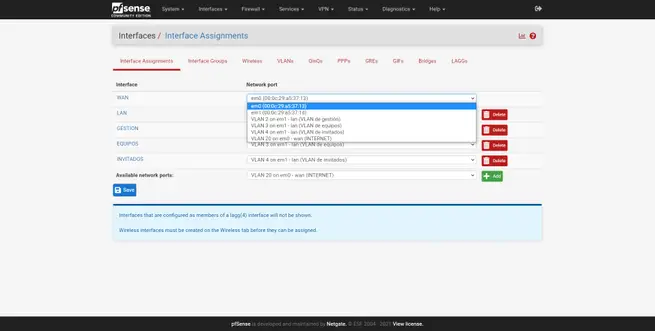

Une fois que nous avons créé le VLAN, nous devons l’appliquer sur le WAN Internet. On revient dans le menu Interfaces / Interface Assignments et dans la section WAN, on sélectionne «VLAN 20 on em0», c’est-à-dire le VLAN que l’on vient de créer. Une fois terminé, cliquez sur «Enregistrer» pour enregistrer les modifications.

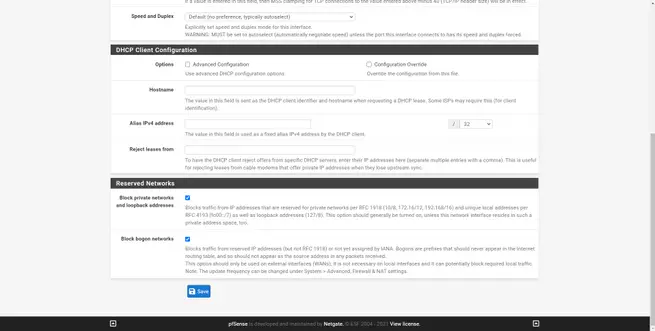

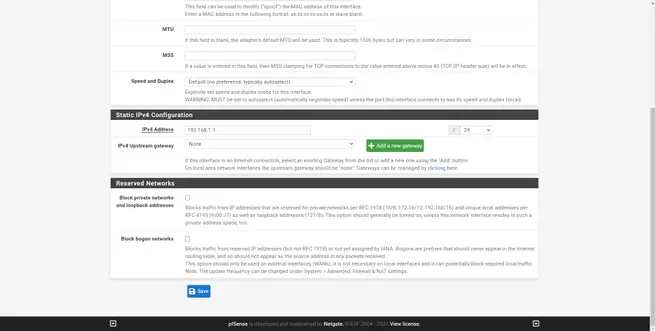

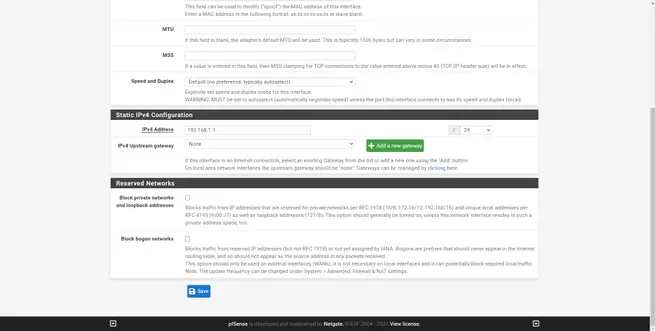

Maintenant, nous devrons aller dans » Interfaces / WAN » et effectuer la configuration fournie par l’opérateur, par exemple, Grupo Masmovil utilise DHCP, mais Movistar / O2 utilise PPPoE. Selon l’opérateur nous aurons un type de connexion ou un autre, un nom d’utilisateur/mot de passe ou un autre, mais toutes les options pour le WAN sont dans cette section. Il est fortement recommandé de cocher les deux cases du bas, à la fois « Bloquer les réseaux privés et les adresses de bouclage » et « Bloquer les réseaux bogons », pour mettre des règles dans le pare-feu bloquant ces réseaux sur le WAN Internet.

À ce stade, nous devrions déjà disposer d’une connexion Internet sans problème, en obtenant l’adresse IP publique de l’opérateur et les serveurs DNS qu’ils nous fournissent au niveau du réseau.

Créer des VLAN pour segmenter le trafic

Les VLAN (Virtual LAN) nous permettent de séparer le trafic de différents réseaux pour augmenter la sécurité du réseau, nous pouvons créer plusieurs VLAN pour séparer les réseaux et avoir différents niveaux d’autorisations et d’accès dans chaque réseau local créé. Une architecture réseau typique consiste à avoir tous les VLAN créés dans pfSense, et à connecter un câble d’un port physique du LAN à un port d’un commutateur administrable en mode trunk, de cette façon, nous leur passerons tous les VLAN ( avec label) créé dans le switch vers pfSense pour faire du routage inter-vlan, et aussi pour avoir la possibilité de configurer différentes règles.

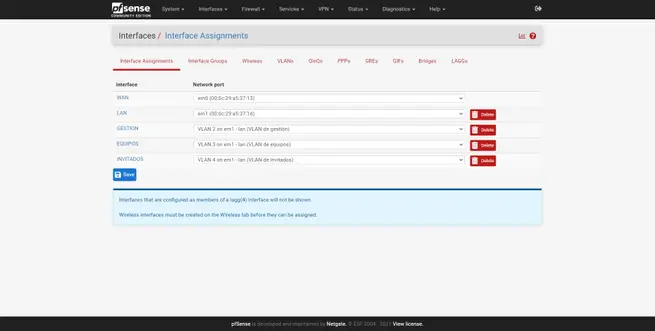

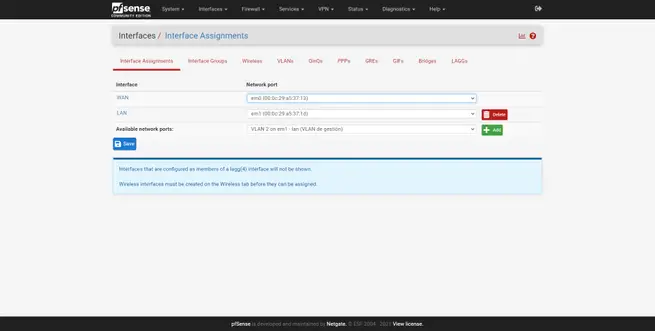

La première chose que nous devons faire pour créer des VLAN sur le LAN est d’aller dans la section « Interfaces / Interface Assignments ».

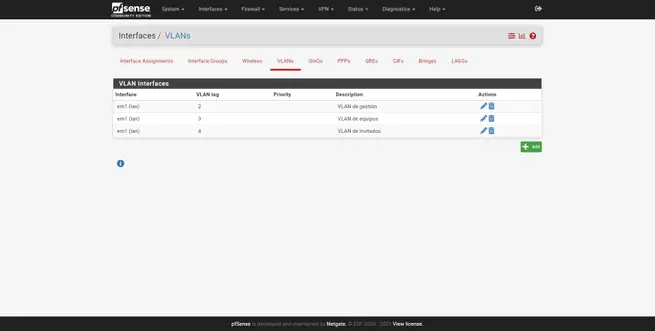

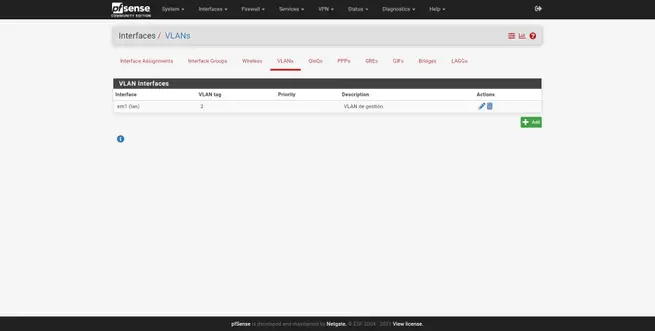

Une fois ici, nous cliquons sur la section VLAN pour les créer correctement, par défaut nous n’avons créé aucun VLAN, comme vous pouvez le voir ci-dessous :

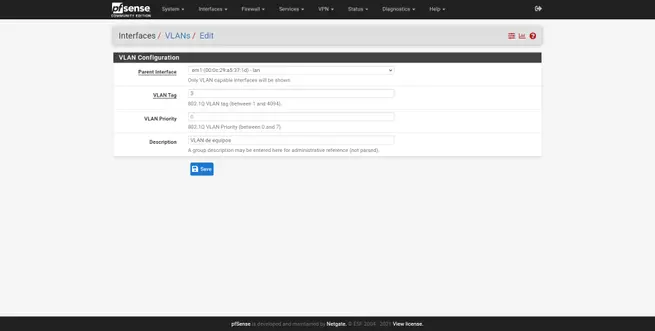

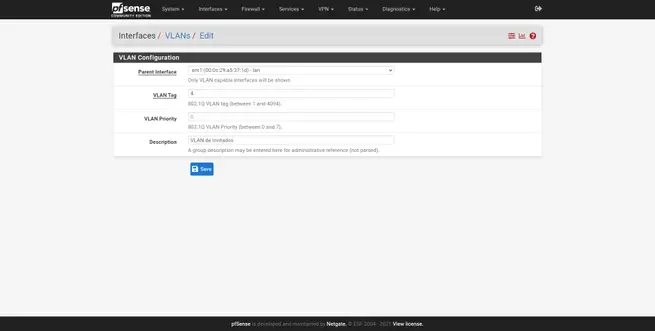

Pour créer un nouveau VLAN, nous cliquons sur « Ajouter », puis nous effectuons les étapes suivantes :

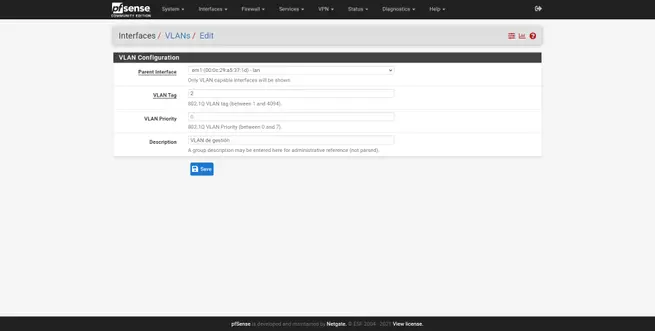

- Interface Parent : assurez-vous de bien choisir le port assigné au LAN (pas au WAN Internet).

- Balise VLAN : Créez l’ID VLAN qui correspond à celui du commutateur.

- Priorité VLAN : on peut le laisser vide.

- Description : on met un nom descriptif, par exemple, « Gestion ».

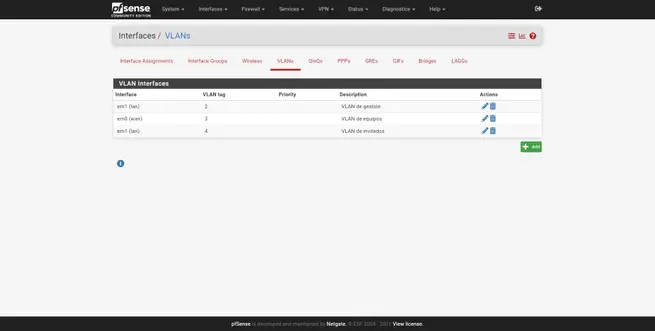

Nous pouvons créer tous les VLAN que nous voulons, toujours «suspendus» sur l’interface LAN physique. Par exemple, nous avons créé deux VLAN supplémentaires, un VLAN pour les équipes et un pour les invités. La procédure est exactement la même :

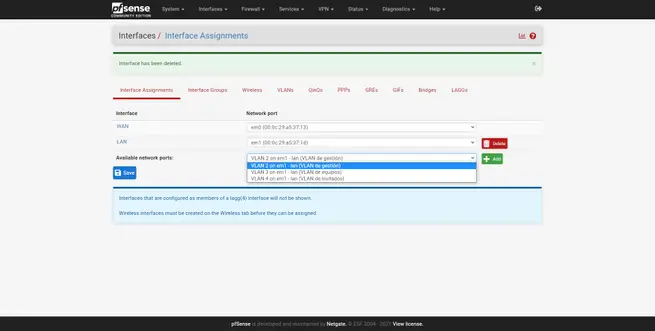

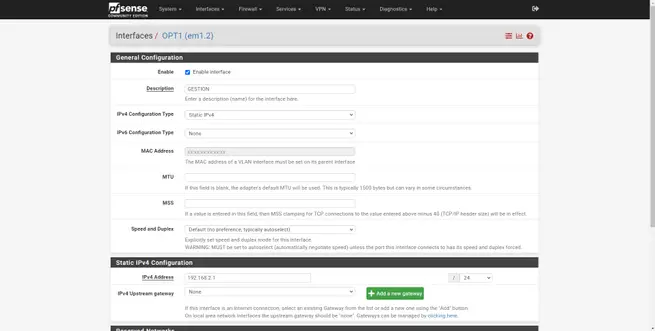

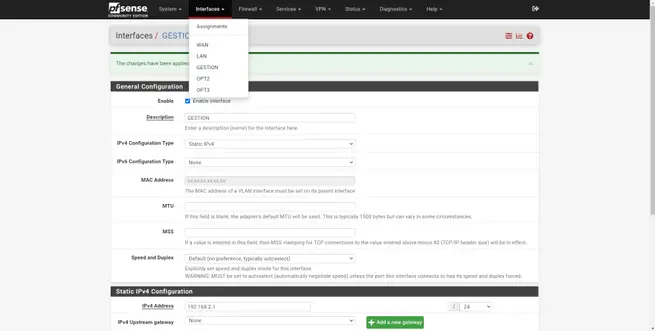

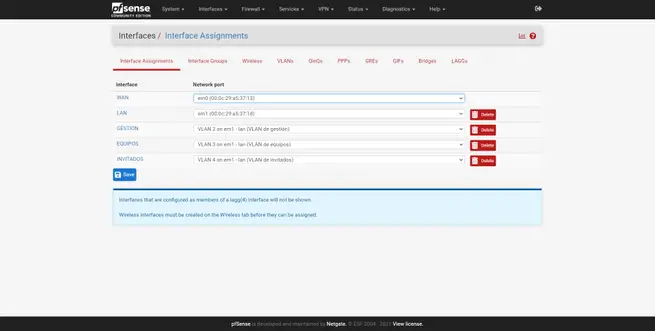

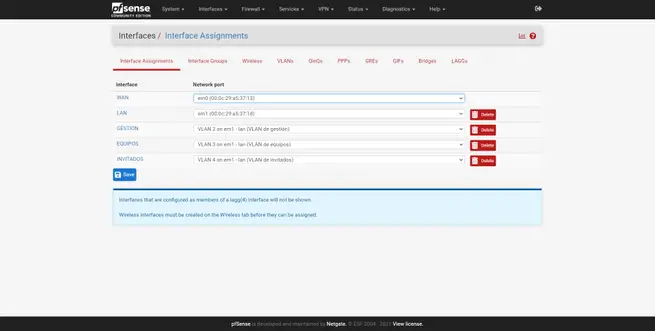

Une fois créé, nous reviendrons sur « Interfaces / Interface Assignments », ici nous pouvons voir un récapitulatif des interfaces physiques et du port réseau. Par défaut, nous aurons le WAN Internet (avec ou sans VLAN), ainsi que le LAN. Pour ajouter ces nouvelles interfaces au LAN, il suffit de sélectionner l’interface « VLAN 2 sur em1 … » et de cliquer sur « Ajouter », et de même avec les autres, comme vous pouvez le voir dans les captures d’écran suivantes :

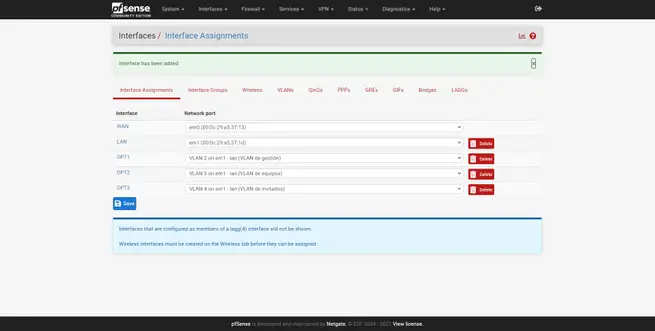

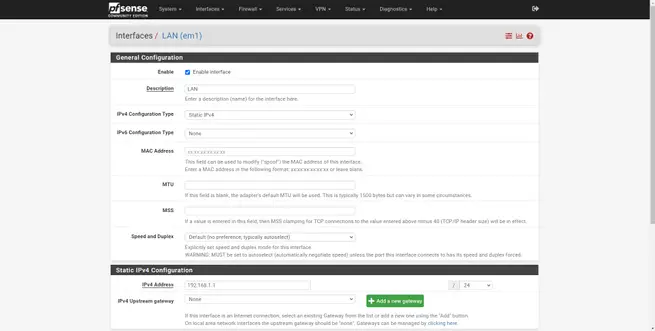

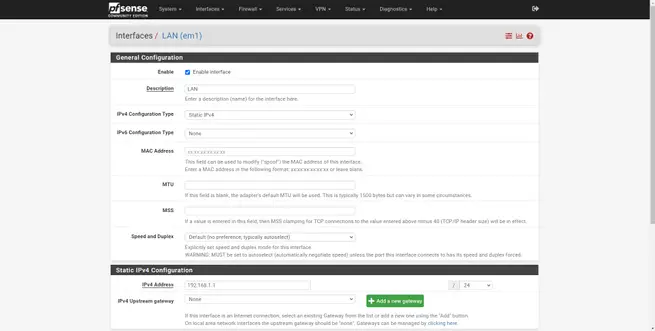

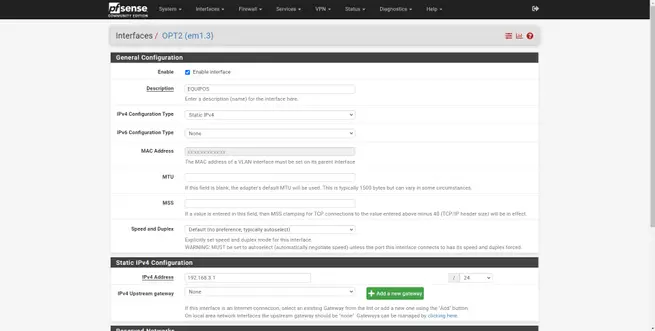

Une fois que nous les avons créés, ils apparaîtront tous dans la liste déroulante «Interfaces», le nom par défaut étant «OPT1», «OPT2» et ainsi de suite. Par défaut, nous avons activé l’interface LAN, avec son adresse IPv4 privée correspondante, en fonction de cette configuration, nous pouvons faire le reste :

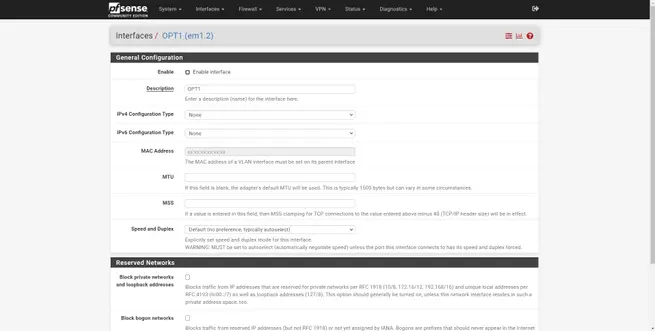

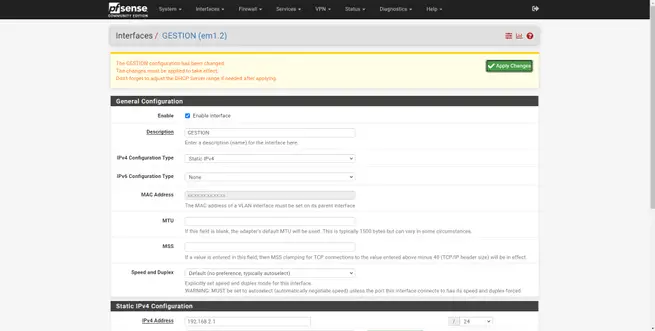

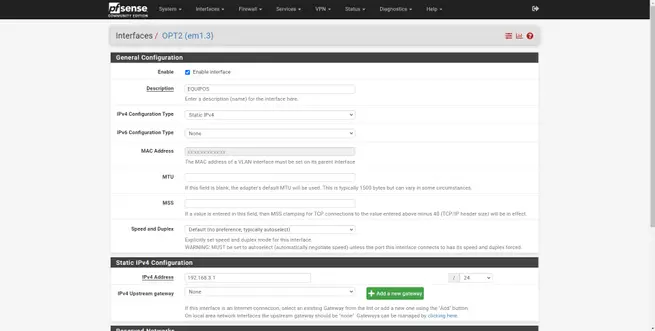

La configuration du reste des interfaces est exactement la même, nous devrons l’activer, mettre un nom descriptif, mettre la configuration IPv4 et/ou IPv6 correspondante, enregistrer les modifications et les appliquer.

Une fois configuré, nous pouvons voir que maintenant le nom a été modifié, nous devrons faire de même avec les autres. Lorsque nous aurons terminé, dans la section «Affectations d’interface», nous pourrons voir le nom que nous avons donné à chacun d’eux.

Maintenant, lorsque nous connectons différents périphériques au commutateur dans un VLAN d’accès spécifique, nous pouvons accéder à ce sous-réseau local, mais nous devons nous rappeler que le serveur DHCP n’est pas encore activé dans ces VLAN nouvellement créés, c’est exactement la prochaine chose que nous allons configurer.

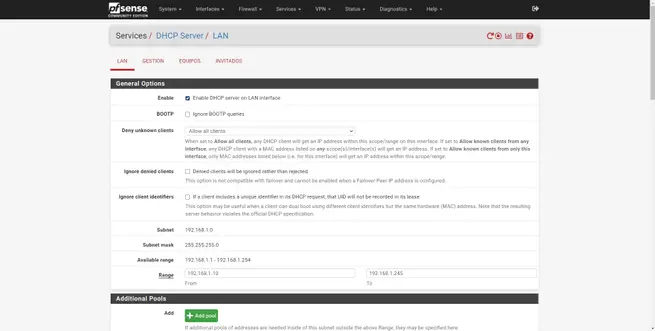

Interfaces LAN serveur DHCP

Normalement, chacun des VLAN aura un serveur DHCP configuré. Pour ce faire, nous allons dans la section «Services / Serveur DHCP». Juste en dessous, nous aurons quelques onglets de LAN, de gestion, d’équipes et d’invités, les mêmes réseaux que nous avons créés précédemment. Ici, nous pouvons voir le sous-réseau auquel appartient chaque interface et quelle plage DHCP nous pouvons fournir au maximum.

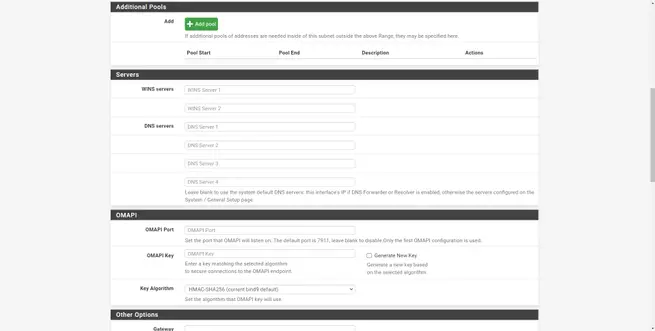

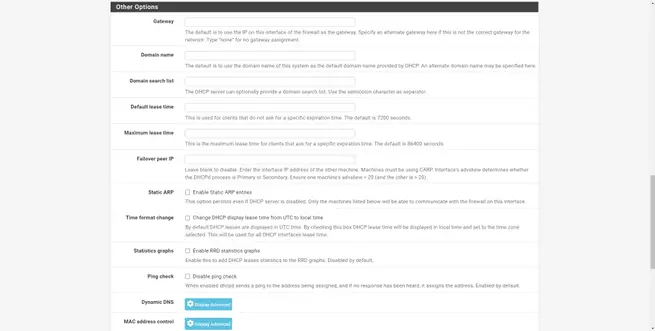

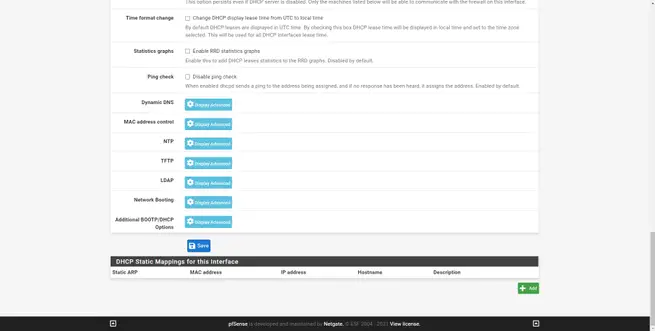

Pour configurer le serveur DHCP, ce que nous pouvons faire est de mettre la même configuration que le LAN, en changeant uniquement le sous-réseau. De cette façon, nous nous assurerons que tout fonctionne bien. Dans ces menus, nous pouvons également ajouter plusieurs «pools» et même définir des serveurs WINS et DNS, nous aurons également des options de configuration avancées que nous avons tout en bas.

Les options de configuration du reste des réseaux que nous venons de créer sont exactement les mêmes que dans le LAN, ce que nous devons pren