Configurer un serveur FreeRADIUS pour utiliser WPA2 et WPA3 Enterprise sur WiFi

Les réseaux WiFi utilisent généralement un type de cryptage WPA2 ou WPA3 Personal, ou également connu sous le nom de PSK (Pre-Shared Key), où nous aurons un mot de passe pour accéder au réseau sans fil, et tous les clients WiFi doivent utiliser cette clé pour accéder et crypter / décrypter les informations qui circulent dans les airs. FreeRADIUS est le logiciel par excellence pour configurer un serveur RADIUS et authentifier les clients avec un nom d’utilisateur, un mot de passe et un certificat numérique, afin de configurer des réseaux WiFi avec WPA2 ou WPA3-Enterprise, en utilisant différents protocoles tels que PEAP, TLS , TTLS et MSCHAPv2 parmi autres. Aujourd’hui, dans RedesZone, nous allons expliquer comment configurer un serveur RADIUS avec FreeRADIUS dans un pfSense pour authentifier les clients sans fil.

Qu’est-ce qu’un serveur RADIUS ?

RADIUS vient de l’acronyme en anglais Remote Authentication Dial-In User Service, c’est un protocole d’authentification et d’autorisation pour l’accès au réseau, par défaut, il utilise le protocole 1812 UDP pour établir des connexions entre ordinateurs pour s’authentifier. Les serveurs RADIUS permettent à la fois d’authentifier les utilisateurs de connexions Internet, en utilisant PPPoE, mais il permet également d’authentifier les utilisateurs filaires, les utilisateurs qui souhaitent s’authentifier auprès d’un serveur NAS ou d’un service, et permet même d’authentifier les clients sans fil Wi-Fi, en utilisant WPA2 / WPA3 Enterprise.

Les serveurs RADIUS utilisent généralement différents protocoles d’authentification, PAP, CHAP et EAP en font partie. L’une des fonctionnalités les plus intéressantes est qu’il nous permet de contrôler les sessions, le début de l’authentification, la fin de la connexion et de nombreux autres paramètres. Selon l’utilisation du serveur RADIUS, il sera configuré pour fournir un service ou un autre.

Qu’est-ce que FreeRADIUS ?

FreeRADIUS est le logiciel par excellence pour monter un serveur RADIUS, il est modulaire, gratuit et offre des performances élevées et une grande sécurité. FreeRADIUS prend en charge tous les protocoles d’authentification courants. En fait, c’est la base de nombreux produits et services RADIUS commerciaux. De plus, nous avons un grand nombre de modules inclus et d’autres qui peuvent être incorporés. Par exemple, les modules inclus permettent LDAP, MySQL, PostgreSQL et même Oracle et d’autres bases de données, en ce qui concerne les types d’authentification, il prend en charge EAP, y compris PEAP, EAP-TTLS et également EAP-TLS.

FreeRADIUS permet de le gérer via des outils supplémentaires, afin de ne pas avoir à le configurer manuellement en éditant des fichiers texte complexes et en chargeant plus tard la configuration. pfSense dispose d’une interface utilisateur graphique complète qui nous permettra de configurer tous les paramètres en détail, de plus, nous aurons la possibilité de voir les fichiers texte de configuration bruts, au cas où nous devions apporter nous-mêmes des modifications.

Quelle est l’utilité de mettre en place un serveur RADIUS pour le WiFi ?

Lorsque nous parlons de réseaux WiFi, nous utilisons généralement WPA2 ou WPA3-Personal, où nous utilisons le même mot de passe pour chaque appareil. Cette clé est pré-partagée, c’est-à-dire que tous les clients WiFi qui souhaitent se connecter doivent la connaître. Ces types de réseaux sont généralement attaqués par force brute ou par dictionnaire, bien que logiquement les réseaux WPA3 soient plus sécurisés et résistent mieux aux différentes attaques. Si nous montons un serveur RADIUS, nous pouvons configurer notre routeur WiFi ou notre point d’accès WiFi pour utiliser l’authentification WPA2 / WPA3-Enterprise, où nous n’aurons pas de clé pré-partagée pour tous les utilisateurs, mais chaque utilisateur aura son propre nom d’utilisateur et mot de passe pour accéder au réseau WiFi.

Un serveur RADIUS utilise une autorité de certification (CA), car il existe certains protocoles d’authentification qui utilisent une infrastructure à clé publique pour l’authentification des clients, en outre, cela est très important car tous les clients doivent toujours avoir le certificat CA pour vérifier que nous nous connectons en effet à un réseau WiFi légitime. Certaines attaques sur les réseaux WiFi consistent à usurper l’identité du point d’accès légitime, de cette façon, la victime pourrait envoyer ses informations d’identification à un cybercriminel. Pour cette raison, il est fortement recommandé que nous ayons non seulement le nom d’utilisateur et le mot de passe du réseau WiFi, mais que nous utilisions ce certificat de l’AC pour vérifier que le réseau WiFi auquel nous nous connectons est légitime.

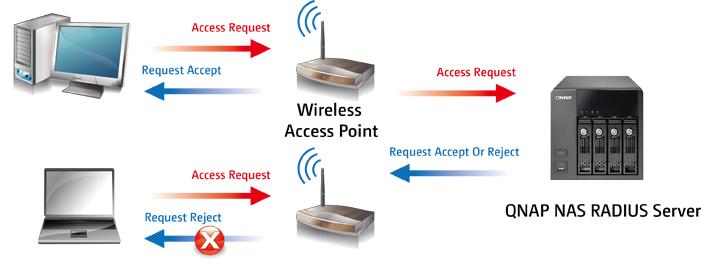

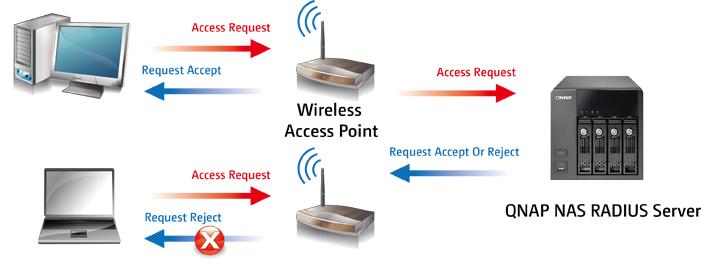

Le schéma de fonctionnement d’un serveur RADIUS, situé sur un serveur NAS de QNAP ou de tout autre constructeur, serait le suivant :

Dans notre cas, nous avons installé FreeRADIUS dans le système d’exploitation pfSense lui-même et nous authentifierons les clients sans fil qui se connectent au point d’accès directement à partir d’ici. La configuration des points d’accès est différente avec chaque constructeur, mais la seule chose que nous devrons prendre en compte sont trois paramètres :

- IP du serveur RADIUS, dans ce cas, pfSense lui-même

- Port d’écoute du serveur RADIUS, configurable, mais par défaut c’est 1812.

- Clé d’authentification du point d’accès auprès du serveur RADIUS.

Le processus d’authentification d’un client WiFi avec WPA2 ou WPA3-Enterprise est le suivant :

- Un client WiFi se connecte au réseau WiFi via un point d’accès. Il vous sera demandé d’entrer des informations d’identification d’utilisateur (nom d’utilisateur et mot de passe), et également de télécharger le certificat CA, pour vous protéger contre d’éventuelles attaques MitM.

- Le point d’accès WiFi enverra les informations d’identification au serveur RADIUS dans pfSense, que nous avons précédemment configuré. Si les informations d’identification sont valides, vous êtes autorisé à vous connecter à Internet, si les informations d’identification ne sont pas valides, l’authentification échouera et nous donnera une erreur dans le client WiFi.

Bien sûr, dès que vous êtes autorisé à entrer dans le réseau car les informations d’identification sont valides, une adresse IP vous sera fournie par DHCP et accéderez à toutes les ressources du réseau WiFi.

Une fois que nous savons un peu ce qu’est un serveur RADIUS, et ce que FreeRADIUS nous permet de faire, nous allons commencer par la configuration du serveur FreeRADIUS dans pfSense.

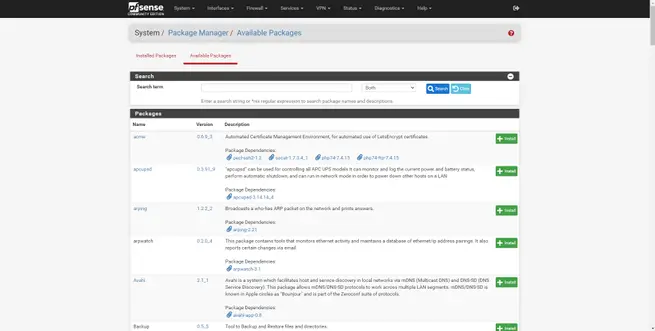

Installation de FreeRADIUS sur pfSense

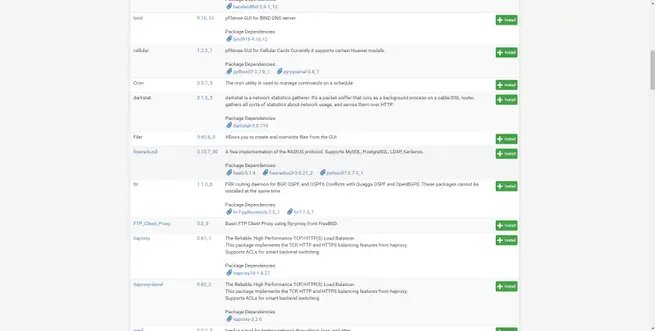

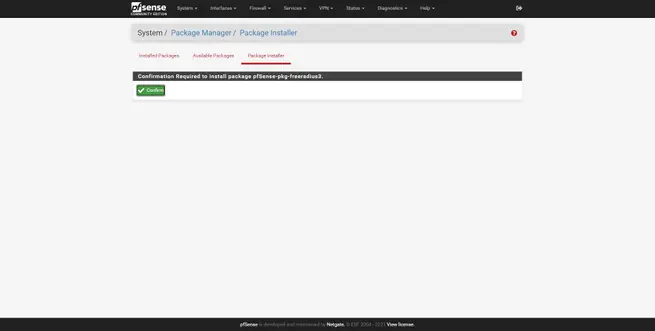

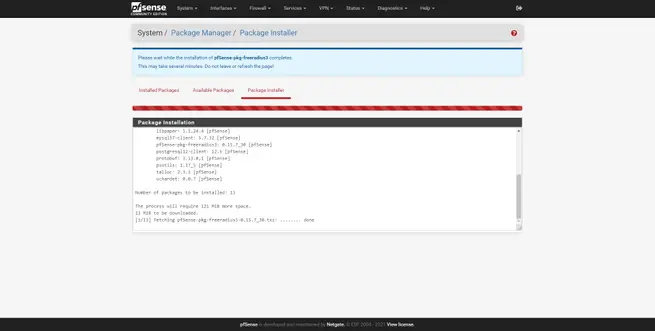

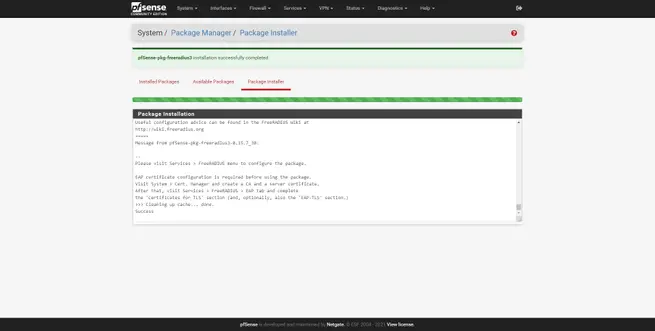

Le logiciel FreeRADIUS n’est pas installé par défaut dans pfSense, pour l’installer il faut aller dans la section «System / Package Manager», et chercher le logiciel freeradius3 que nous avons dans la liste des packages disponibles. Nous cliquons sur « Installer » et confirmons l’action. Une fois que nous l’avons installé et prêt à commencer à travailler, nous obtiendrons la barre verte typique, indiquant que tout a fonctionné correctement.

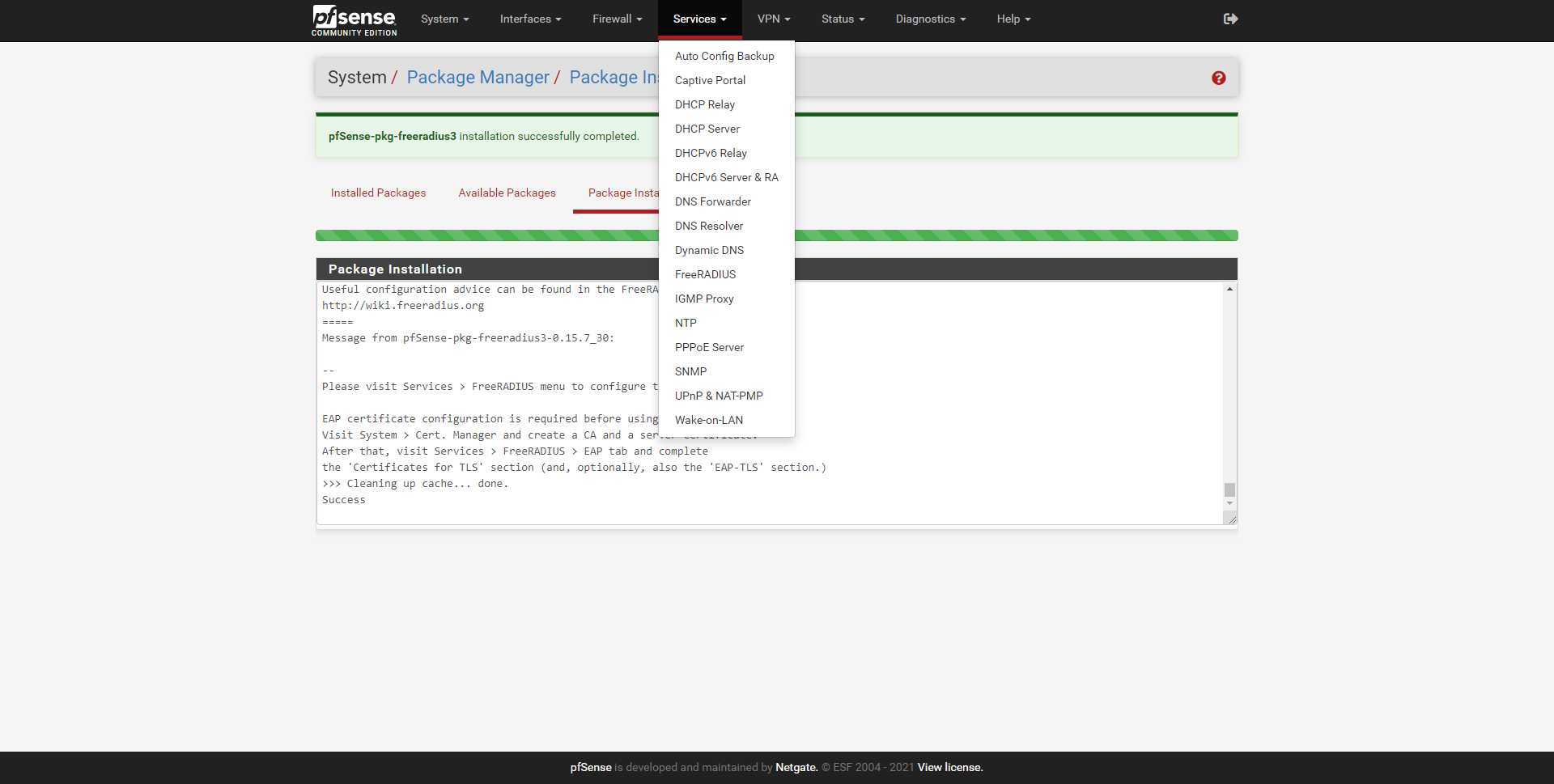

Dès que nous l’avons installé, nous pouvons voir que dans la section «Services», nous l’avons disponible, pour commencer à le configurer :

Il est maintenant temps de le configurer, d’enregistrer les utilisateurs et aussi les différents points d’accès WiFi pour s’authentifier auprès du serveur RADIUS.

Options de configuration disponibles dans pfSense

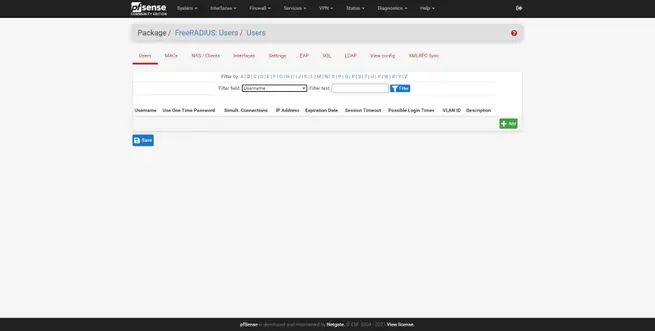

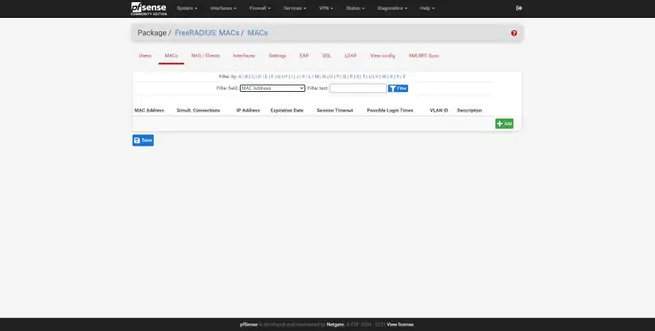

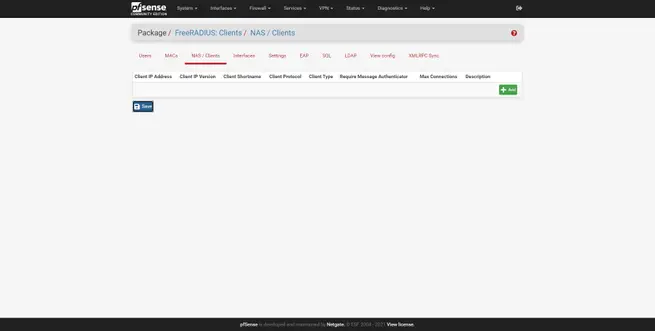

Si nous entrons dans la configuration «FreeRADIUS» dans la section «Services», nous pouvons voir l’interface utilisateur graphique pour configurer le serveur RADIUS en détail. Dans ce menu, nous trouverons différents onglets pour configurer différents aspects :

- Utilisateurs : nous allons configurer les utilisateurs qui seront authentifiés via WiFi, nous pourrons définir utilisateur/mot de passe et bien d’autres paramètres avancés.

- MACs : nous pouvons définir le comportement du RADIUS s’il trouve un MAC spécifique, fournissant la même adresse IP, un ID VLAN spécifique, limitant la bande passante, le délai d’expiration et d’autres paramètres avancés.

- NAS / Clients : c’est ici que nous devrons configurer un ou plusieurs points d’accès qui vont s’authentifier auprès du serveur RADIUS. Si nous avons un total de 4 points d’accès WiFi professionnels qui permettent WPA2 / WPA3-Enterprise, c’est ici que nous devrons entrer leur adresse IP ainsi que la clé PSK.

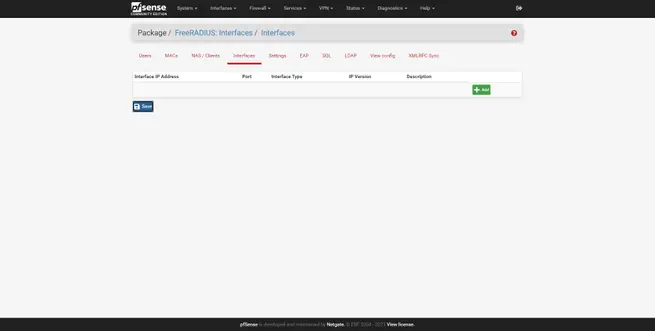

- Interfaces : on peut définir l’interface physique ou logique où le serveur RADIUS va écouter, et aussi définir le port d’écoute, il utilisera toujours le protocole UDP.

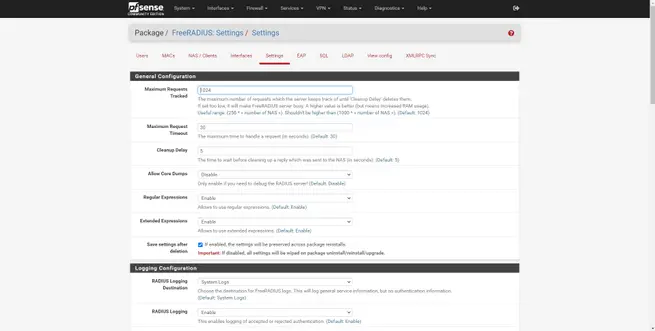

- Paramètres : nous pourrons configurer les options globales du serveur, y compris l’enregistrement des différents utilisateurs et les logs complets du serveur.

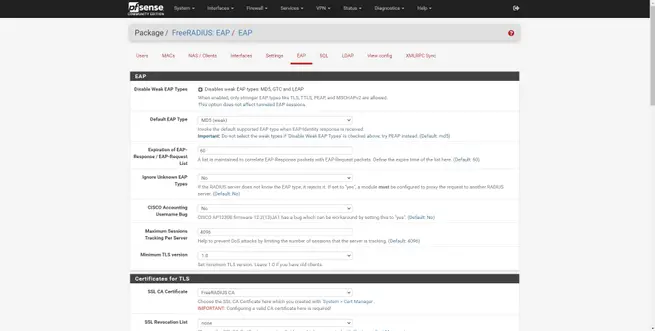

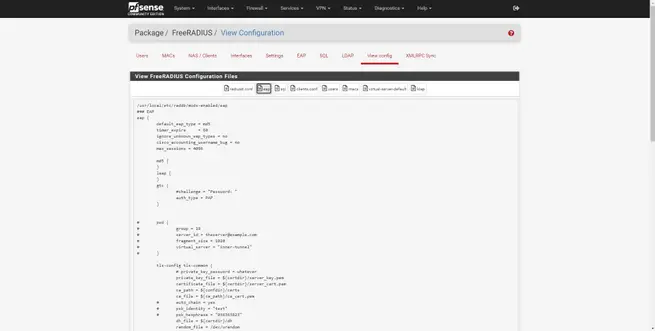

- EAP : paramètres globaux du protocole d’authentification EAP, il est recommandé de désactiver les types EAP faibles susceptibles d’être attaqués. C’est là que nous devrons charger le CA pour TTLS et TLS.

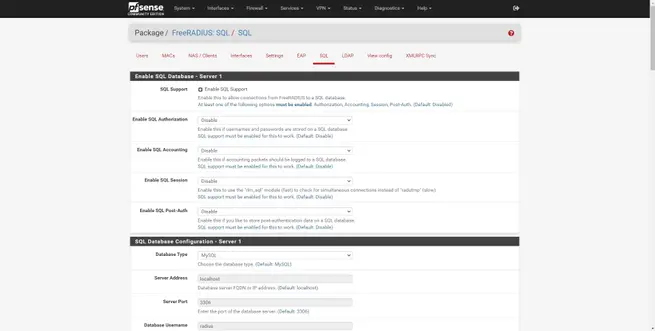

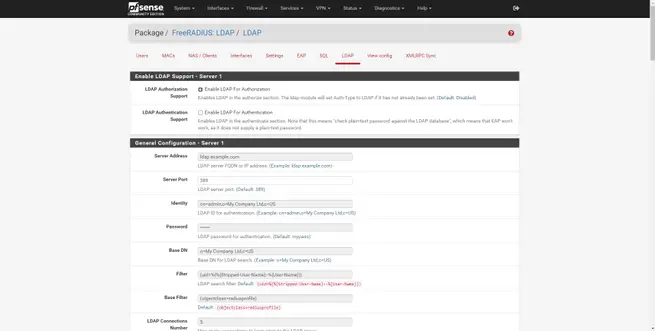

- SQL et LDAP : permet l’intégration du logiciel dans une base de données et également dans le LDAP de l’organisation.

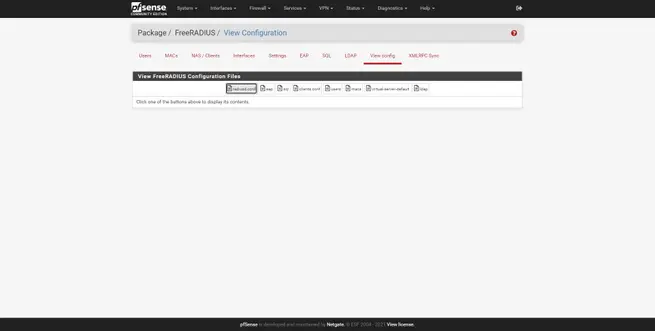

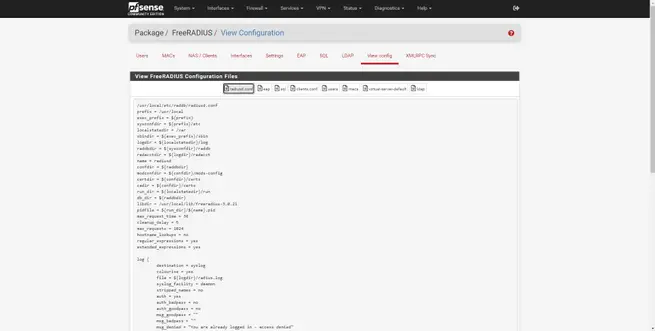

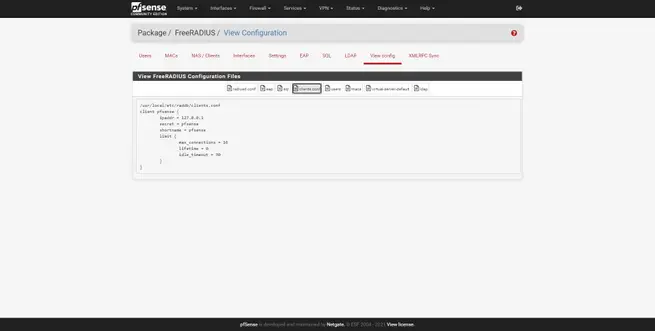

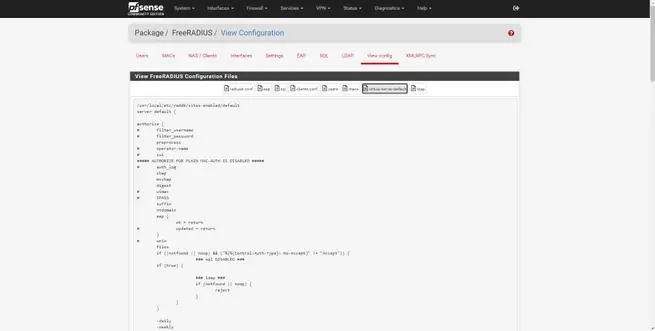

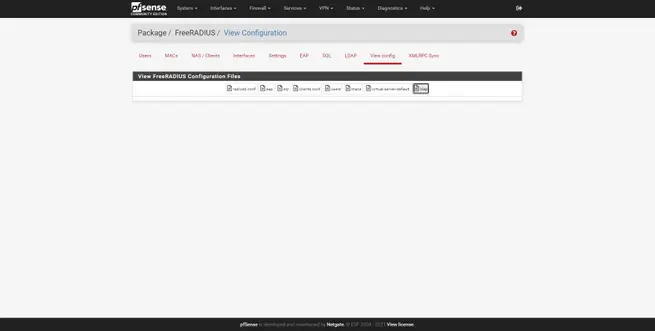

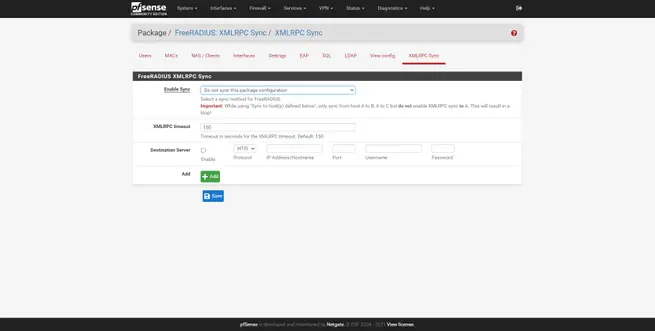

Dans la section «Afficher la configuration», nous pouvons voir les différents fichiers texte avec la configuration brute du serveur FreeRADIUS, si vous avez l’habitude de le configurer en éditant le fichier texte, cela vous permettra de vérifier que la configuration est correcte. Enfin, nous pouvons également voir la configuration XMLRPC Sync, au cas où nous l’utiliserions.

Une fois que nous avons vu les configurations que l’interface utilisateur graphique nous permet, nous allons la configurer en détail.

Configuration du serveur FreeRADIUS dans pfSense

Pour configurer correctement le serveur FreeRADIUS, nous devrons enregistrer les points d’accès, enregistrer les différents utilisateurs, configurer l’interface d’écoute du serveur et, enfin, configurer l’authentification EAP.

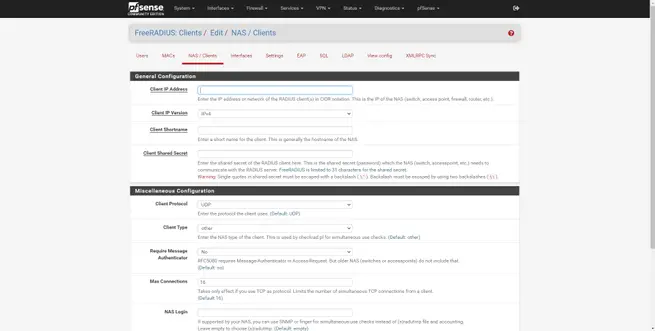

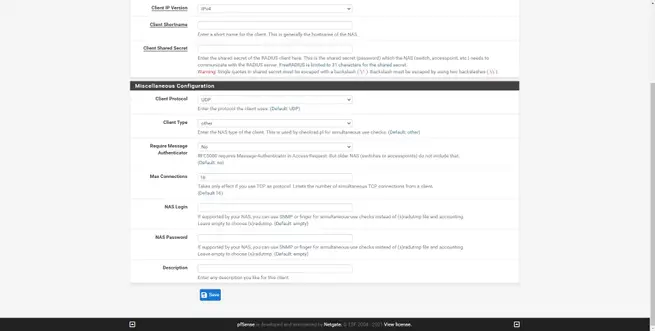

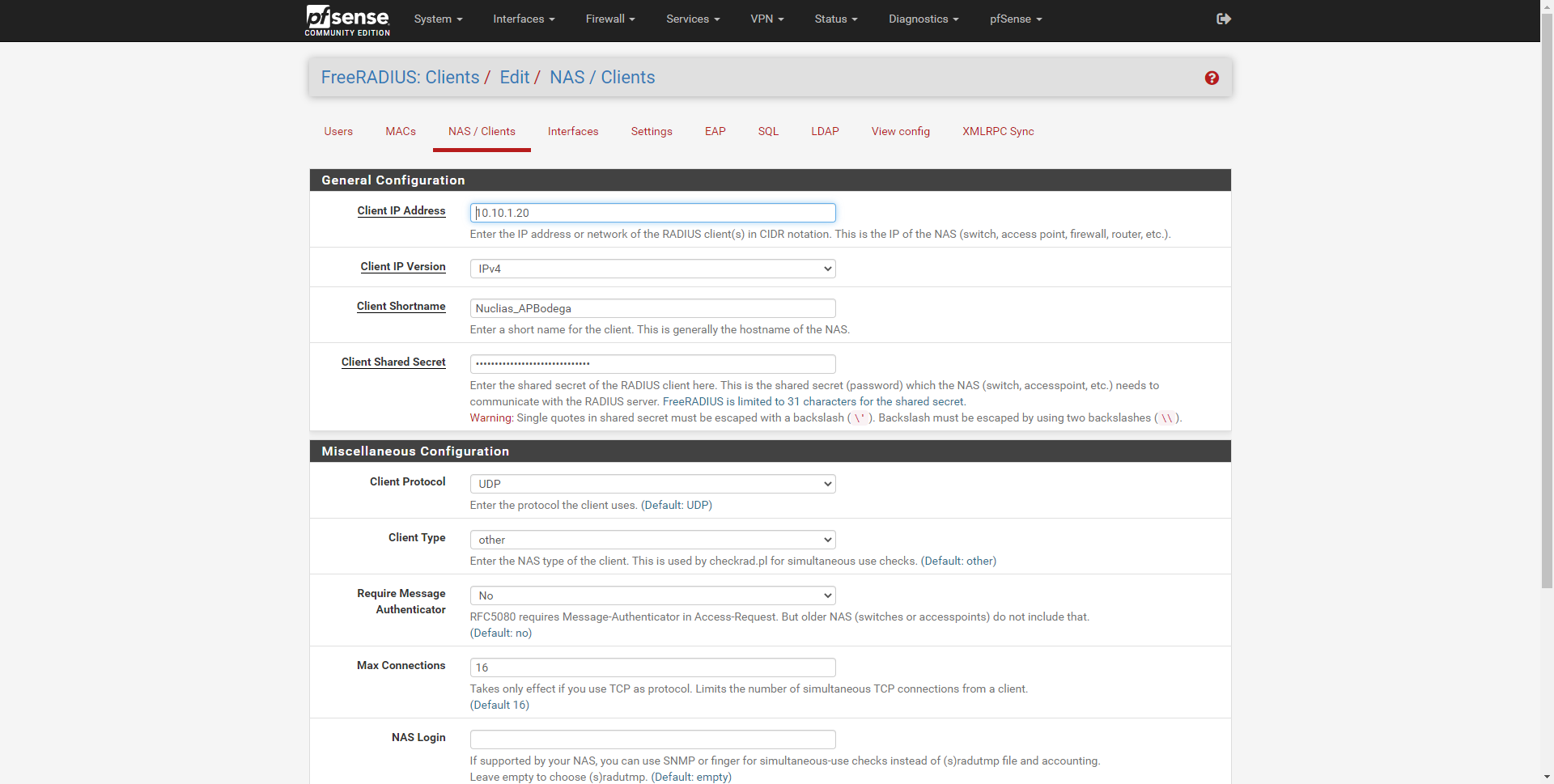

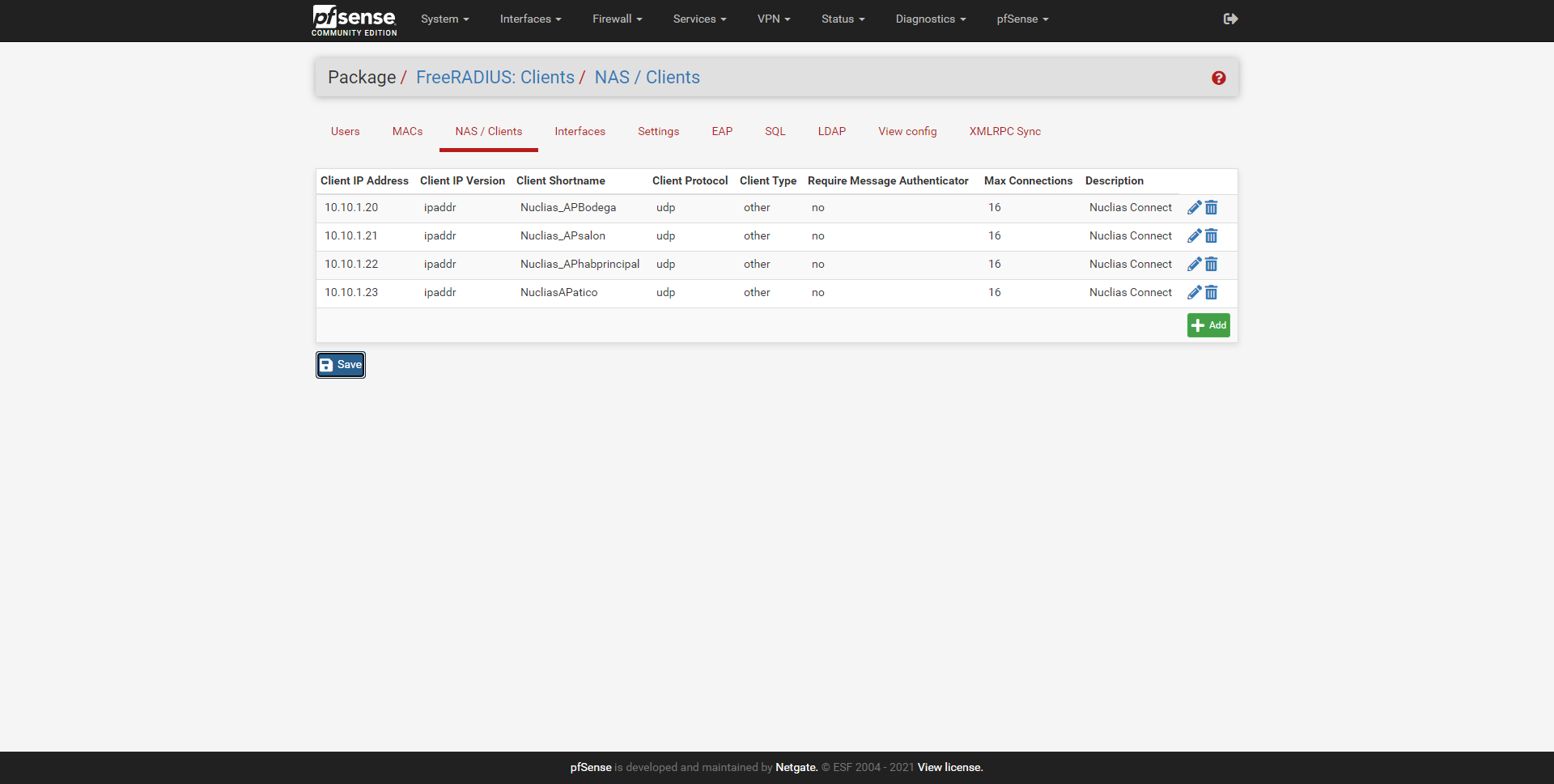

Configurer NAS/Clients

La première chose que nous devons faire est d’enregistrer les différents points d’accès afin qu’ils s’authentifient correctement auprès du serveur. Il faut aller dans la section «NAS/Clients» pour enregistrer les différents AP que le serveur RADIUS utilisera pour authentifier les utilisateurs sans fil. Dans la galerie suivante, vous pouvez voir toutes les options disponibles que nous avons :

Nous devrons saisir les informations suivantes :

- Adresse IP : l’adresse IP que possède le point d’accès professionnel sur le réseau, normalement nous avons un sous-réseau de gestion où se trouvent tous ces ordinateurs.

- Version IP du client : IPv4 normalement, mais autorise également IPv6.

- Client Shortname : un identifiant du point d’accès que nous avons enregistré

- Client Shared Secret : le mot de passe partagé, l’AP et ce « NAS / Clients » doivent avoir exactement le même mot de passe d’authentification. Permet jusqu’à 31 caractères.

Si vous êtes dans une organisation où vous disposez d’un contrôleur WiFi, et que vous gérez par exemple 4 points d’accès WiFi, vous devez le configurer comme suit :

- Enregistrez tous les points d’accès avec leur IP privée correspondante

- Mettez tous les points d’accès enregistrés ici, exactement le même mot de passe.

- Mettez ce même mot de passe dans le contrôleur WiFi et tous les points d’accès s’authentifieront auprès du serveur RADIUS avec ce mot de passe.

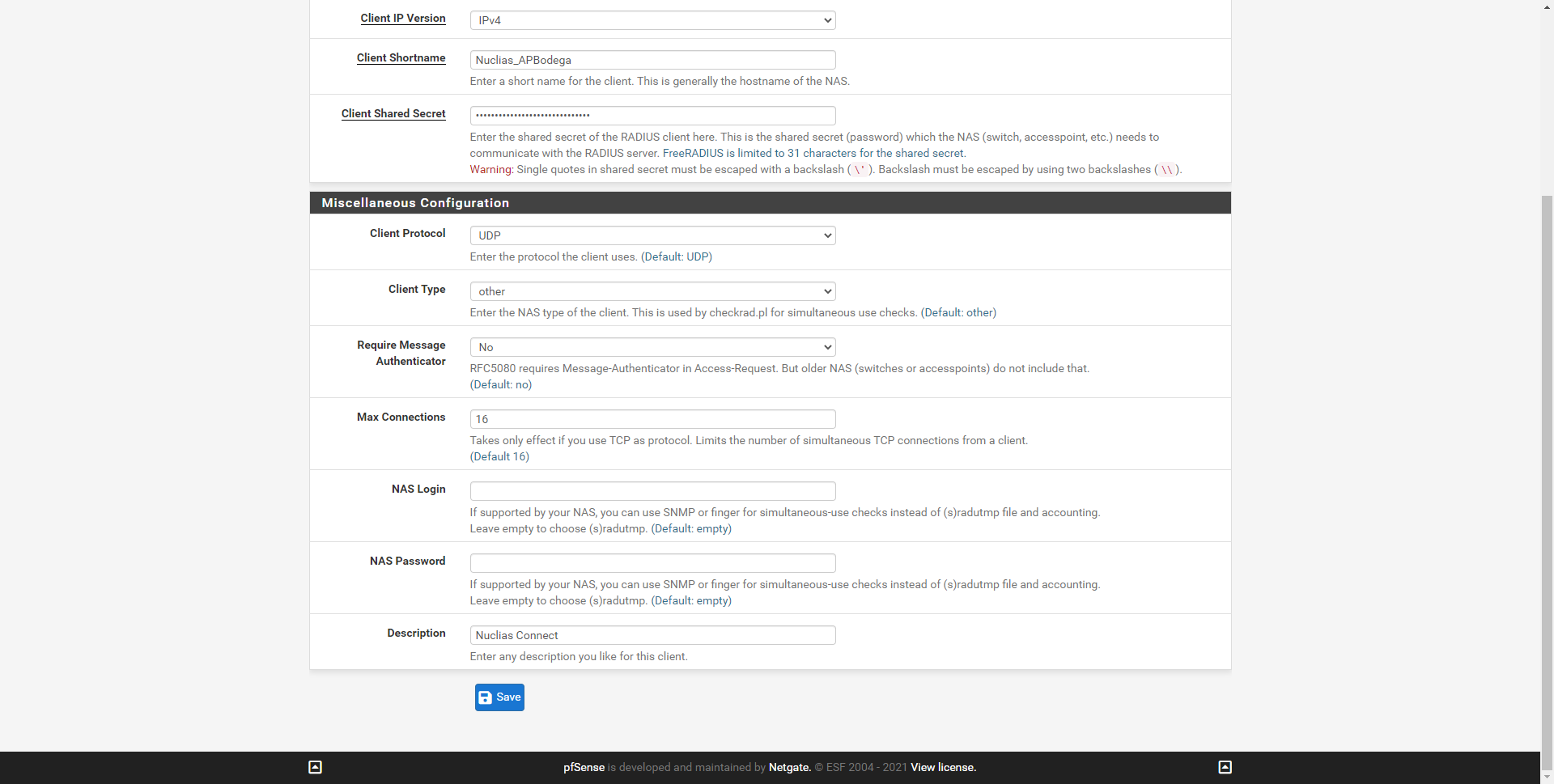

Le reste des options peut être laissé par défaut :

Dans notre cas, nous avons configuré un total de 4 points d’accès WiFi, tous contrôlés par le contrôleur Nuclias Connect.

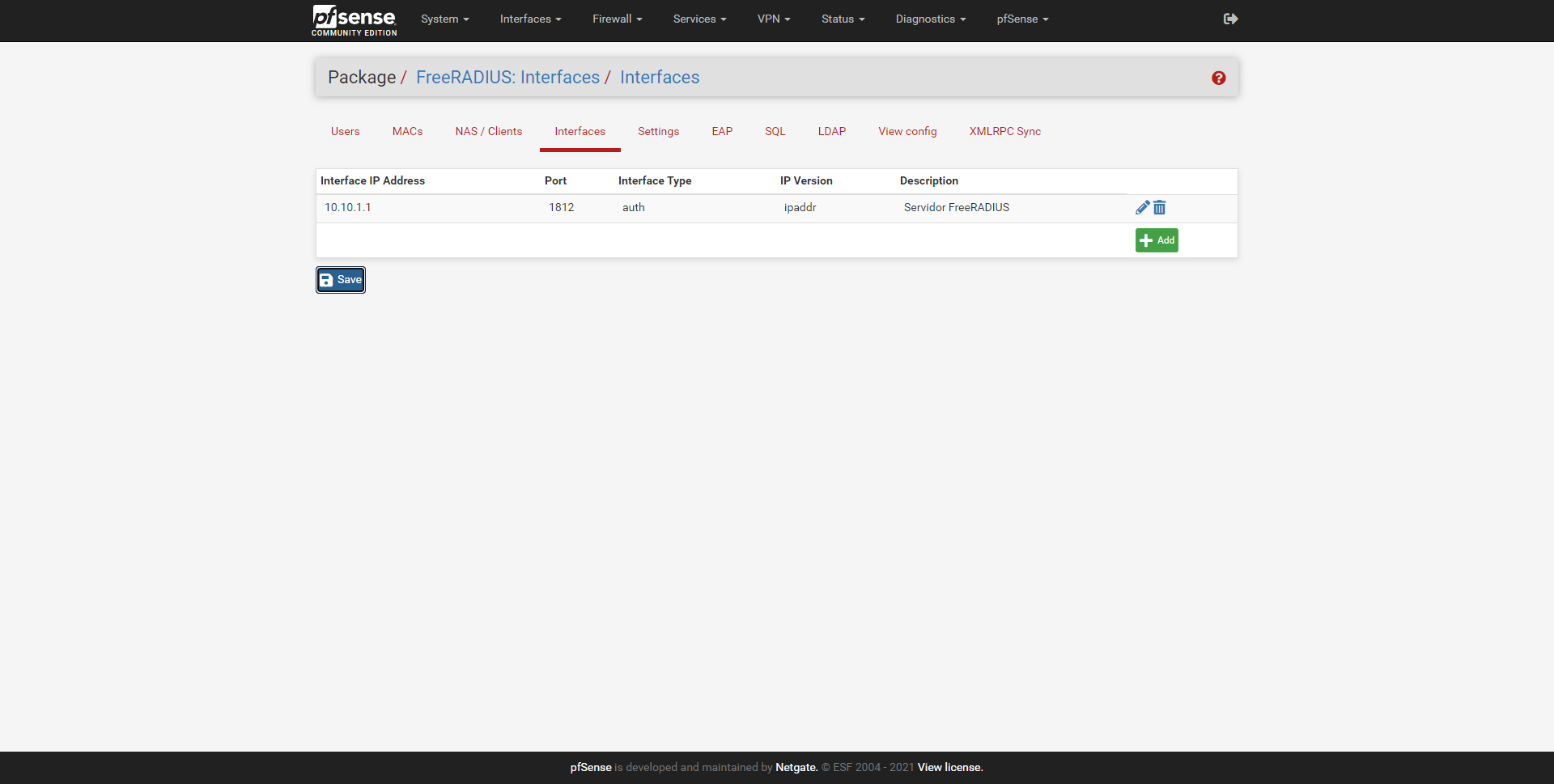

Une fois inscrit, nous allons configurer la section « Interfaces », c’est là que vous écouterez.

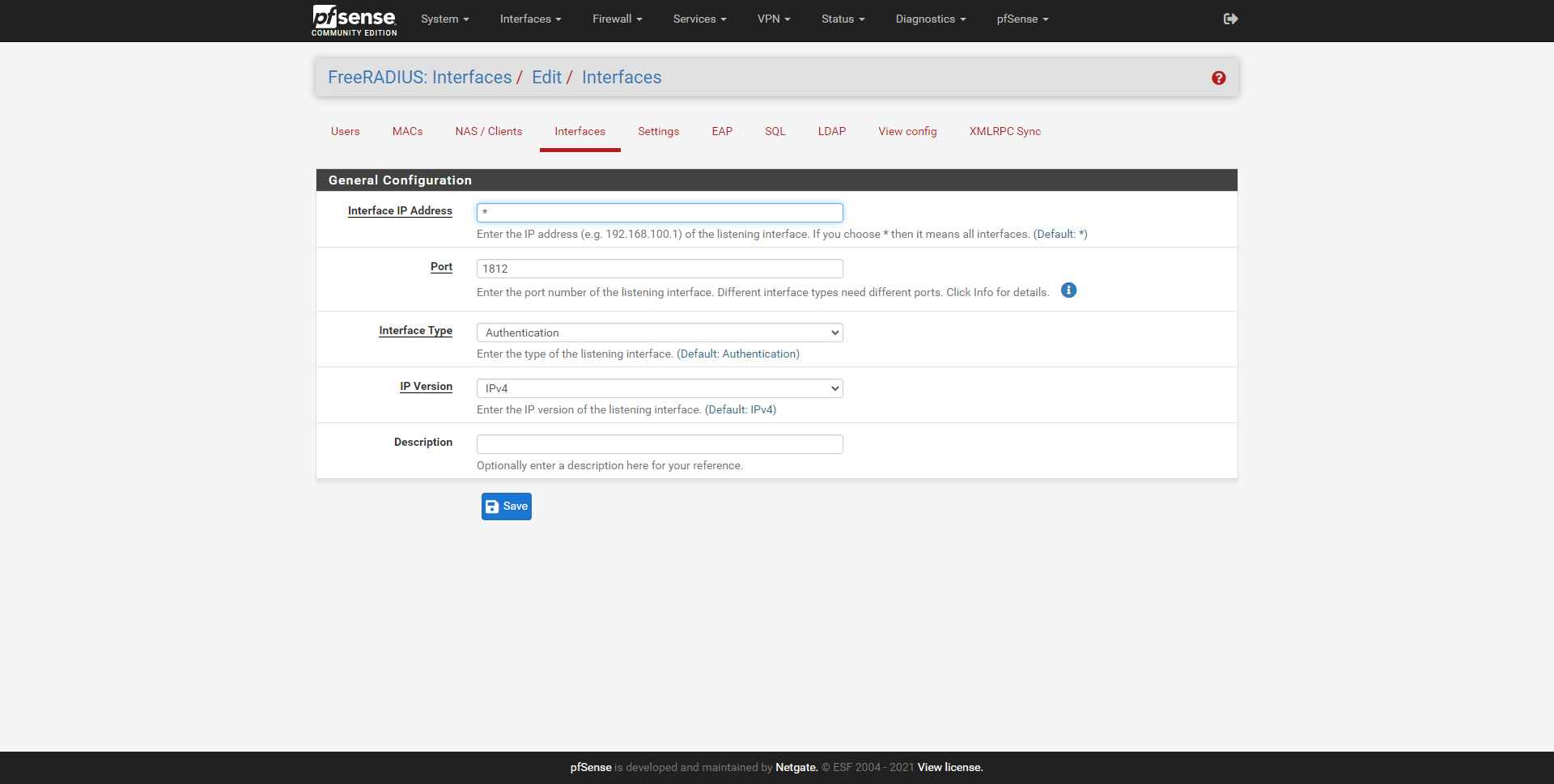

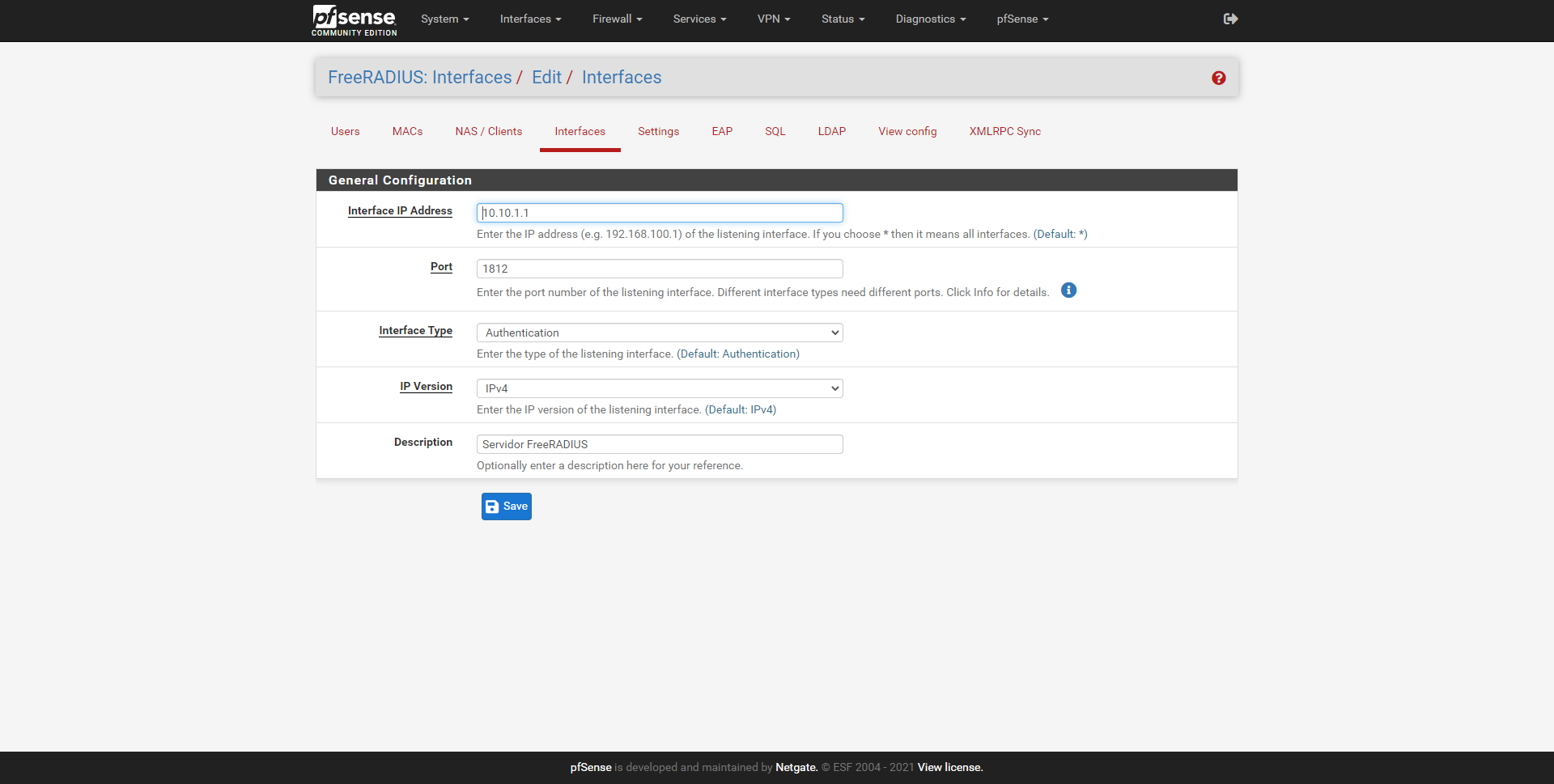

Configurez les « Interfaces » où vous écouterez

Dans la section Interfaces, nous pouvons configurer l’adresse IP d’écoute du serveur, si nous mettons * cela signifie qu’il écoutera sur toutes les interfaces. Il faut également indiquer le port d’écoute, le type d’interface (authentification, autorisation, etc.), la version IPv4 et une brève description.

Dans notre cas, nous nous intéressons uniquement à l’écoute de l’adresse IP du réseau de gestion, dans le reste des interfaces, nous ne sommes pas intéressés par le fait que le serveur RADIUS écoute.

On peut ajouter plusieurs interfaces manuellement, et pas une seule. Dans le menu principal de «Interfaces», nous pouvons voir le résumé de la configuration.

Une fois cela défini, nous procédons à la configuration des utilisateurs à s’authentifier.

Enregistrez les différents utilisateurs pour vous authentifier

Pour enregistrer les différents utilisateurs, il faut se rendre dans la rubrique « Utilisateurs ». Dans ce menu, nous aurons de nombreuses options de configuration, mais si nous voulons uniquement effectuer une authentification via WiFi avec WPA2 / WPA3-Enterprise, nous devons remplir ceci :

- Nom