Découvrez à quoi sert le protocole SNMP et en quoi il peut être dangereux

L’un des protocoles dont on parle le moins est SNMP. Cependant, c’est l’un des plus précieux lorsqu’il s’agit de gérer les appareils connectés au réseau. Malheureusement, les cybercriminels peuvent également profiter de ce protocole lors de la réalisation d’attaques. Ensuite, nous expliquons ce qu’est la reconnaissance SNMP et comment protéger votre réseau des personnes ayant des intentions suspectes.

Qu’est-ce que le protocole SNMP et à quoi sert-il ?

Son acronyme en anglais signifie Simple Network Management Protocol . En espagnol, cela signifie Simple Network Management Protocol . C’est l’un des protocoles en vigueur le plus longtemps, plus précisément depuis 1988. Au début, les commutateurs et les routeurs pouvaient être gérés par ce protocole, aujourd’hui, il est possible d’avoir le protocole SNMP pour pratiquement n’importe quel appareil qui parvient à se connecter à un réseau. En outre, il est possible d’effectuer à la fois une surveillance et des ajustements dans la configuration des appareils surveillés.

Il s’agit d’un protocole orienté datagramme. Tous les appareils gérés auront un agent qui communique avec l’appareil central, qui les gère. Ledit agent enverra des informations au dispositif central mentionné, dont le contenu sera stocké dans une base de données appelée MIB (Management Information Base) . Qu’est ce que c’est? Il s’agit d’une manière hiérarchique d’organiser les informations collectées à partir de tout périphérique SNMP connecté au réseau.

Ce que vous pouvez savoir grâce à une MIB (Management Information Base)

Il est bon de reconnaître que le MIB est une fabuleuse source d’informations précieuses concernant le réseau et ses périphériques qui y sont connectés. Cependant, quelles informations pouvons-nous trouver?

- Utilisateurs : Cela peut décrire le nombre de comptes d’utilisateurs et les noms de chacun. De même, il est possible de connaître les groupes d’utilisateurs et les informations concernant la création des comptes de chacun.

- Programmes installés : La liste des programmes sur un ou plusieurs ordinateurs peut être facilement obtenue via SNMP. De cette façon, nous pouvons connaître les versions de ce qui est installé. Pour que? De cette façon, vous pouvez déterminer si l’ordinateur a des versions vulnérables aux attaques.

- Ports ouverts : les cybercriminels peuvent également tirer parti des ports ouverts en obtenant des informations via SNMP, au lieu d’effectuer une analyse qui pourrait exposer le cybercriminel lui-même aux administrateurs réseau.

Versions SNMP disponibles

Au total, nous pouvons avoir trois versions de SNMP. Tous sont utilisés à ce jour. Ce qui distingue chacun d’eux, c’est la façon dont ils sont mis en œuvre et les mesures de sécurité dont ils disposent. Concernant ces derniers, il faut mentionner la « community string ». La chaîne de communauté se compose d’un mot de passe, qui est utilisé pour s’authentifier auprès d’un périphérique central (celui qu’il gère) via une chaîne de communauté privée .

Nous citons les versions SNMP ci-dessous :

- SNMPv1 : Il s’agit de la version la moins sécurisée du protocole en termes de mesures de sécurité. Puisqu’il utilise l’authentification en texte clair. La «chaîne de communauté» par défaut est définie sur public .

- SNMPv2c : Il présente de légères améliorations par rapport à la version 1, notamment en termes de performances et de sécurité. Cependant, il n’est pas compatible avec la première version, il est donc nécessaire d’avoir cette version spécifiquement pour l’utiliser. SNMPv2c est la version la plus utilisée, bien que la v3 soit celle que nous devrions toujours utiliser.

- SNMPv3 : Il s’agit d’une version bien meilleure en ce qui concerne les mesures de sécurité qu’elle inclut. Ses performances aussi. Contrôles d’intégrité et de cryptage intégrés au moment de l’authentification. Malheureusement, il n’a pas encore été largement mis en œuvre dans la plupart des organisations, bien qu’il soit recommandé d’utiliser cette version.

Reconnaissance SNMP

Il s’agit d’un type d’attaque et, à son tour, c’est l’une des phases d’une cyberattaque. Parce que? Car «Reconnaissance» (en espagnol, reconnaissance) est à la fois un type d’attaque et une des phases d’une attaque. Toute personne souhaitant attaquer un réseau, par exemple, effectue des tâches de reconnaissance pour obtenir les meilleurs résultats après l’attaque « centrale ». C’est comme une phase de collecte d’informations précieuses qui serviront à exécuter les attaques spécifiques.

Cependant, la reconnaissance ou « Reconnaissance » est également considérée comme une attaque en soi. Car, de même que nous savons que cela permet de collecter des informations, une telle collecte n’est pas autorisée. Nous ne pourrons pas seulement connaître les données principales des appareils connectés au réseau. Nous pouvons également connaître les ressources système dont chacun dispose, les services qu’il utilise et les vulnérabilités dont il dispose.

Les attaques DDoS , par exemple, ont tendance à avoir de meilleurs résultats après une phase de reconnaissance. D’après ce que l’on peut dire, la reconnaissance sert de passerelle pour une variété d’attaques qui utilisent les informations collectées.

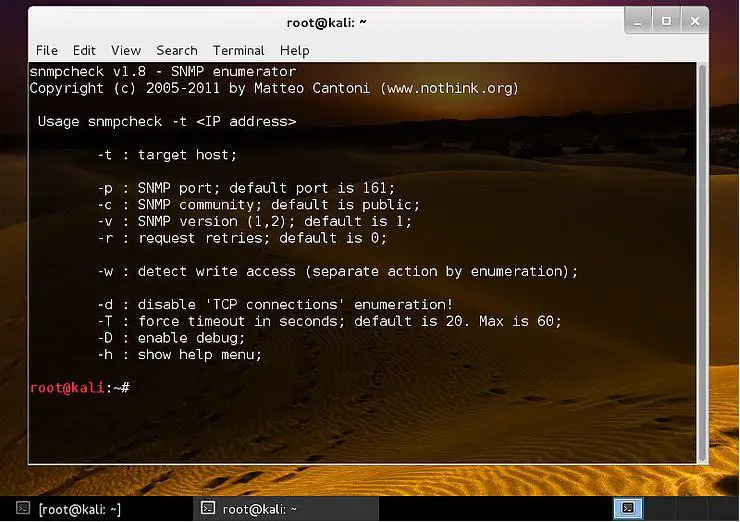

Si vous utilisez Kali Linux , il est possible d’utiliser l’outil snmp-check . Cet outil vous permettra d’appliquer facilement le protocole via des lignes de commande. En exécutant quelques commandes, vous pourrez obtenir les données suivantes à partir d’un certain appareil connecté :

- Informations système (nom d’hôte, description, heure de connexion, adresse IP)

- Informations réseau (nombre de datagrammes reçus et envoyés, TTL par défaut et autres)

- Données IP (adresse IP , masque de sous-réseau et passerelle)

- Informations sur chacune des interfaces réseau de l’ appareil (par exemple, si elle est allumée ou éteinte)

- Informations sur l’appareil (nom du fabricant, modèle, etc.)

- Données de routage

Remarque : ce type d’exploitation des vulnérabilités SNMP s’applique uniquement aux versions v1 et v2.

Vous pourrez peut-être accéder à plus d’informations que celles mentionnées. Cela varie beaucoup en fonction de l’appareil sur lequel vous vous connectez. Cependant, il est facile de voir que vous pouvez en savoir beaucoup sur l’appareil en question et le réseau auquel il se connecte. Cet outil pratique de Kali vous permettra de recréer ce qu’un cybercriminel peut obtenir des appareils faisant partie de la cible de son attaque.

Si vous souhaitez éviter les attaques dérivées de la reconnaissance SNMP , vous devez tout d’abord désactiver le protocole de tout appareil qui n’en a pas besoin.

Comme nous l’avons mentionné, SNMP a été développé à l’origine pour les routeurs et les commutateurs. Par conséquent, nous pourrions réserver ce protocole pour cette classe d’appareils, au cas où les exigences l’exigeraient. En revanche, le contenu par défaut des chaînes de communauté publiques et privées doit être modifié, comme pour les mots de passe difficiles à deviner, afin qu’un utilisateur malveillant n’utilise pas les chaînes par défaut qui sont toujours utilisées dans le protocole SNMP.