Portail captif : considérations avant d’en implémenter un

Vous êtes-vous connecté à un réseau public gratuit dernièrement ? Avez-vous commencé à voir des publicités en rapport avec l’entreprise que vous avez visitée ? Avez-vous commencé à recevoir des e-mails promotionnels simplement en entrant votre e-mail pour naviguer ? Il est fort probable que vous vous soyez connecté à un portail captif . Il est beaucoup plus utilisé qu’on ne le pense. En revanche, cela peut être très dangereux si nous le configurons de manière non sécurisée. Les cybercriminels ne pointent plus du doigt les attaques individuelles, mais exploitent plutôt des environnements massifs tels que les réseaux publics pour faire leur.

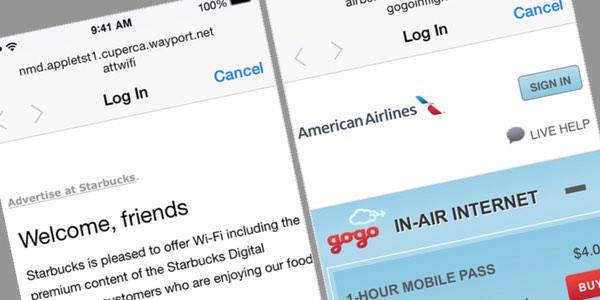

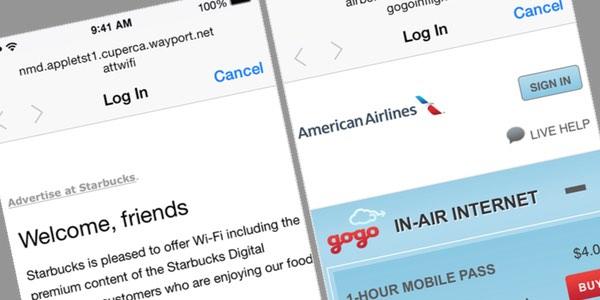

Lorsque nous nous rendons dans un lieu public tel qu’une place, une cafétéria ou un restaurant, nous avons tendance à avoir la facilité d’accéder à Internet Wi-Fi librement et gratuitement. Généralement, une fois que nous commençons à nous connecter, nous sommes redirigés vers une page Web où nous devons effectuer certaines actions avant de pouvoir nous connecter. Par exemple, remplir un formulaire avec des données telles que le prénom, le nom et l’adresse e-mail. Vous devrez peut-être également afficher des annonces. Cette page Web s’appelle un portail captif et elle est utilisée beaucoup plus fréquemment qu’on ne le pense.

Bien qu’il s’agisse d’une solution plus visible dans les réseaux sans fil, le portail captif peut également avoir des applications dans les réseaux filaires traditionnels. Non seulement il peut servir de page d’accueil au réseau ou de communicateur d’annonces, mais il peut également être un excellent outil de gestion pour avoir le contrôle des personnes qui se connectent au réseau.

Cependant, le passage des années a fourni au portail captif de nombreuses améliorations et facilités. Par conséquent, les risques ont également augmenté et de nombreuses personnes voient ce portail simplement comme une passerelle vers des violations majeures et des pertes de données. Tu penses vraiment que ça peut être comme ça ?

Comment fonctionne le portail captif ?

Le portail captif agit en tant que responsable du contrôle et de la gestion de l’accès des utilisateurs aux réseaux, tant publics que privés, de manière automatisée. Cependant, l’utilisation la plus notable est celle de celui-ci dans les lieux publics afin de faciliter l’accès à Internet via Wi-Fi aux personnes qui s’y trouvent.

Dans le cas où l’utilisateur doit remplir un formulaire, il s’identifie «indirectement» en indiquant son email et son nom. Il y a même des cas où ils demandent la date de naissance et l’adresse de résidence. Ceci dans le but de collecter des données clés qui permettent de construire les différents profils des personnes qui se connectent au réseau. Par conséquent, ils peuvent apporter des améliorations au service en général ou envoyer des offres personnalisées par courrier électronique ou des publicités qui se trouvent sur les pages où ils naviguent.

Cependant, des précautions doivent être prises lors du traitement des données des personnes qui se connectent aux réseaux via le portail captif. Il est nécessaire de prendre les mesures de sécurité nécessaires pour éviter les attaques caractéristiques de ce type de réseaux publics tels que Man-in-the-Middle . Il peut également arriver qu’ils soient redirigés vers de fausses pages à des fins de phishing . Évidemment, beaucoup de gens ne sont pas conscients du fait qu’il n’est pas tout à fait conseillé de manipuler des données hautement sensibles sur les réseaux publics. Principalement pour l’aspect pratique de pouvoir se connecter à Internet où et quand nous en avons besoin.

Donc, s’il semble y avoir des tonnes d’inconvénients et de risques, plutôt que des avantages et des avantages, pourquoi le mettre en œuvre ? La réponse est quelque chose de simple, cela dépend de l’objectif que vous ou votre organisation avez. En fait, il n’est pas nécessaire d’utiliser un portail captif au cas où vous souhaiteriez offrir une connectivité Wi-Fi gratuite à certains endroits, il existe des mesures de sécurité typiques des réseaux sans fil que vous pouvez appliquer en leur absence, bien que les portails captifs facilitent grandement leur gestion .

Il est possible de mettre en place un portail captif de manière plus sécurisée

Que dois-je garder à l’esprit si je dois mettre en œuvre un portail captif ? Dans ce cas, vous pouvez suivre un ensemble de bonnes pratiques sûres pour vous assurer que les utilisateurs se connectent et naviguent en toute sécurité :

- Ce type de portail doit rejeter les connexions qui passent par le port 443 des clients qu’il ne reconnaît pas. Par conséquent, il générera un message d’erreur comme celui-ci » ERR_CONNECTION_REFUSED » au lieu de » Cette connexion n’est pas privée «. Rappelons que ce dernier correspond à une connexion à une page qui ne dispose pas d’un certificat valide. Comme nous le savons, les messages d’avertissement sur les connexions privées nous permettent également de continuer à naviguer de toute façon. Ainsi, en rejetant ces types de connexions, la navigation sur le réseau est garantie d’être aussi sécurisée que possible.

- Il arrive souvent qu’un accès restreint à un réseau implique un flux d’accès très complexe qui n’est pas pris en charge par un simple modèle de mot de passe partagé Wi-Fi. Pour ces cas, il est fortement recommandé d’utiliser le modèle WPA3 avec OWE, car les réseaux Wi-Fi n’auront pas d’authentification, mais nous aurons un cryptage des clients vers l’AP, pour éviter d’éventuels problèmes de sécurité. Si cela n’est pas possible, vous pouvez opter pour un réseau Wi-Fi ouvert, et pour l’utilisation d’un certificat valide dans un nom de domaine enraciné dans le DNS public. Une autre alternative que vous pouvez envisager est le rejet des connexions HTTPS vers des domaines externes pendant la phase d’accès (connexion), au lieu de donner le mauvais certificat.

- Les fabricants d’appareils et de systèmes d’exploitation disposent de mécanismes de sécurité qui minimisent les risques du portail captif. Ceux-ci fonctionnent en envoyant une «demande de connexion» lors de la première connexion à un réseau. Si un portail captif est perçu comme le premier site Web auquel vous accéderiez, un navigateur limité, en particulier pour les portails captifs, fonctionnera pour interagir avec ce portail.

Voulez-vous commencer à créer des portails captifs ? Pas sûr de savoir comment commencer? Dans RedesZone, nous avons des guides très détaillés pour pouvoir les configurer en tenant compte des points les plus essentiels, nous vous recommandons de consulter notre tutoriel sur la configuration d’un portail captif avec Nuclias Connect et Nuclias Cloud . Comme dans toute situation d’apprentissage, nous devons suivre scrupuleusement les instructions.