Pourquoi certains ports TCP et UDP sont dangereux et comment les protéger

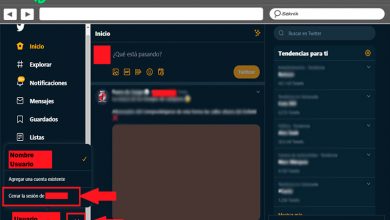

Dans la couche transport du modèle TCP/IP, nous avons deux types de protocoles : TCP et UDP. Les deux sont constamment utilisés par différents programmes et protocoles de couche d’application, tels que les ports 80 et 443 pour surfer sur le Web, le port 22 pour le protocole SSH ou le port populaire 1194 pour les VPN OpenVPN. Certains de ces ports sont assez dangereux si nous ne les filtrons pas correctement avec un pare-feu, car ils pourraient mener différents types d’attaques et même pirater nos équipements. Aujourd’hui, dans RedesZone, nous allons vous montrer quels sont les ports que nous devons protéger en particulier pour éviter les problèmes.

Que sont les ports TCP et UDP ?

TCP et UDP font référence au protocole de couche transport utilisé pour la communication de bout en bout entre deux hôtes, les ports font partie du segment TCP ou du datagramme UDP pour que la communication soit établie correctement. Nous pourrions dire que les «ports» sont quelque chose comme les «portes» d’un certain service, que nous utilisions TCP ou UDP puisque les deux protocoles utilisent des ports. Les ports eux-mêmes ne sont pas dangereux, un port est un port et peu importe que ce soit le port 22 que le port 50505, ce qui est le plus important c’est l’usage qu’on donne à un port, le dangereux c’est d’avoir un port ouvert à un service de couche application qui n’est pas protégé, car n’importe qui pourrait se connecter à ce service et exploiter des vulnérabilités ou nous pirater directement. Bien sûr,

Dans TCP et UDP, nous avons un total de 65535 ports disponibles, nous avons une classification en fonction du numéro de port à utiliser, car certains ports sont communément appelés «connus», et ils sont réservés à des applications spécifiques, bien qu’il existe de nombreux autres ports Ils sont couramment utilisés par différents logiciels pour communiquer à la fois au niveau du réseau local ou via Internet. Nous avons également des ports enregistrés, et des ports éphémères.

Ports connus

Les ports bien connus vont du port 0 à 1023, sont enregistrés et attribués par l’Internet Assigned Numbers Authority (IANA). Par exemple, dans cette liste de ports se trouve le port 20 pour FTP-Data, le port 21 pour FTP-Control, le port 22 pour SSH, le port 23 pour Telnet, les ports 80 et 443 pour le web (respectivement HTTP et HTTPS), ainsi que la messagerie port parmi de nombreux autres protocoles de couche application.

Ports enregistrés

Les ports enregistrés vont du port 1024 au port 49151. La principale différence entre ces ports est que différentes organisations peuvent demander à l’IANA de se voir accorder un certain port par défaut, et celui-ci sera attribué pour une utilisation avec une application spécifique. Ces ports enregistrés sont réservés, et aucune autre organisation ne pourra les enregistrer à nouveau, cependant, ils sont généralement comme «semi-réservés», car si l’organisation cesse de l’utiliser, il peut être réutilisé par une autre société. Un exemple clair de port enregistré est 3389, il est utilisé pour les connexions RDP de bureau à distance sous Windows.

Ports éphémères

Ces ports vont de 49152 à 65535, cette plage de ports est utilisée par les programmes clients, et ils sont constamment réutilisés. Cette plage de ports est généralement utilisée lorsque vous transmettez vers un port connu ou réservé à partir d’un autre périphérique, tel qu’un Web passif ou FTP. Par exemple, lorsque nous visitons un site Web, le port de destination sera toujours 80 ou 443, mais le port source (afin que les données sachent comment revenir) utilise un port épimètre.

Quels ports dois-je protéger en particulier ?

Tous les ports utilisés pour établir des communications à distance, que ce soit pour le partage de fichiers, le contrôle à distance via la console et même les applications de bureau à distance, la messagerie électronique et d’autres services susceptibles d’être attaqués, doivent être correctement protégés. Ensuite, vous avez une liste de ports (TCP) que vous devez protéger particulièrement, et fermer chaque fois que nous n’allons pas l’utiliser, car à l’avenir il est possible qu’ils soient en cours d’utilisation et que nous ayons oublié de le protéger adéquatement.

- Port 21 : il est utilisé par le protocole FTP de transfert de fichiers.

- Port 22 : est utilisé par le protocole SSH pour gérer les ordinateurs à distance

- Port 23 : utilisé par le protocole Telnet pour gérer les ordinateurs à distance (non sécurisé)

- Ports 80, 8080, 8088, 8888 et 443 : tous les ports orientés Web doivent être fermés si nous n’avons pas de serveur Web, et si nous en avons, nous devons le surveiller correctement pour atténuer les attaques Web possibles telles que les attaques par injection SQL, XSS et d’autres.

- Port 4444 : ce port est généralement utilisé par les chevaux de Troie et les malwares en général, il est conseillé de toujours le bloquer.

- Ports 6660-6669 : ces ports sont utilisés par le populaire IRC, si nous ne l’utilisons pas, nous ne l’ouvrirons pas.

- Port 161 UDP : il est utilisé par le protocole SNMP pour visualiser la configuration et gérer différents équipements tels que les routeurs, les commutateurs, mais aussi les serveurs. Il est conseillé de le fermer si vous ne comptez pas l’utiliser.

- Port 53 UDP : le port utilisé par le protocole DNS, ce port peut être utilisé pour exfiltrer des informations dans les requêtes DNS elles-mêmes.

Bien sûr, tous ces ports que nous avons expliqués sont les plus basiques, mais nous devons toujours suivre la politique de tout bloquer sauf ceux en cours d’utilisation, de cette façon, nous n’oublierons pas de fermer les différents ports. Si nous bloquons tout (sauf ceux qui sont utilisés et autorisés), nous aurons un système hautement protégé, car avoir un port ouvert est la première étape d’une intrusion.

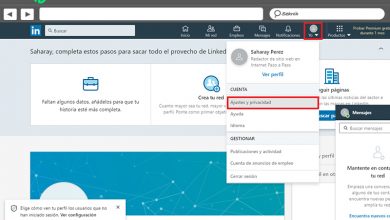

Comment protéger correctement les ports ?

Par défaut, tous les ports doivent être fermés, sauf si vous utilisez un certain service et devez l’ouvrir. Il est très important de toujours avoir le moins de services locaux exportés, car la surface d’attaque sera moindre. Les pare-feu nous permettront de fermer tous les ports automatiquement et d’ouvrir uniquement ceux dont nous avons besoin.

Le logiciel utilisé qui ouvre une socket TCP ou UDP est indispensable qu’il soit mis à jour, il est peu utile d’avoir tous les ports fermés sauf un, si le service s’exécutant sur ce port n’est pas mis à jour et présente des failles de sécurité. Pour cette raison, il est si important de mettre à jour tous les logiciels, il est conseillé de toujours utiliser un logiciel toujours maintenu, pour recevoir les différentes mises à jour.

Si une authentification est requise pour accéder à un certain service, il est nécessaire que les informations d’identification soient fortes, utilisez si possible des certificats numériques ou des clés SSH (si vous allez vous authentifier sur un serveur SSH). Par exemple, il est toujours conseillé de fermer le port Telnet 23, car il s’agit d’un protocole non sécurisé, et il est donc préférable de ne l’utiliser sous aucun prétexte.

Il est fortement recommandé de surveiller quels ports TCP et UDP sont utilisés, afin de détecter d’éventuels problèmes d’intrusions ou d’infection par un cheval de Troie. Il est important d’enquêter sur tout trafic étrange ou sur les ports ouverts alors qu’ils ne devraient pas l’être. Il est également très important de savoir comment un certain service (écoute sur un certain port) se comporte dans des conditions normales d’utilisation, afin d’identifier un comportement inhabituel.

Enfin, en plus d’utiliser des pare-feux pour fermer tous les ports que nous n’utilisons pas, il serait aussi fortement recommandé d’utiliser IDS/IPS pour détecter les comportements étranges au niveau du réseau, et il serait même conseillé d’installer un IDS tout seul. PC, afin qu’il détecte toute anomalie.