Protocoles réseau : le guide complet de tous les protocoles de base

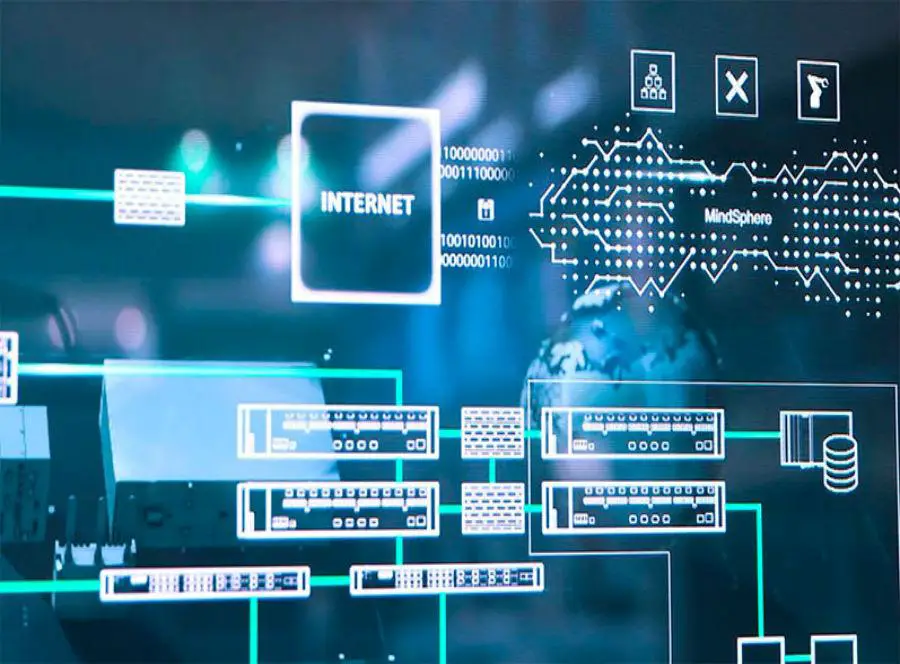

Nous sommes sûrs que vous avez entendu ou lu sur divers portails à propos de protocoles tels que TCP ou IP. Cependant, vous êtes-vous déjà demandé comment ils fonctionnent réellement? Est-il possible de les utiliser en conjonction avec d’autres protocoles ? Ce guide vous aidera à clarifier ces doutes et vous donnera les connaissances essentielles pour commencer à construire une solide connaissance des réseaux.

Protocoles de base dans les réseaux

Si vous vous intéressez à la sécurité informatique ou souhaitez vous consacrer au monde des réseaux de télécommunications, il est indispensable d’avoir une gestion claire des fondamentaux des principaux protocoles qui existent actuellement. En même temps, il vous permettra de comprendre beaucoup plus facilement la manière dont s’établissent les différents types de communication à travers les réseaux locaux mais aussi Internet.

Les protocoles réseau sont un ensemble de règles régissant les communications entre les appareils connectés à un réseau. Ces règles sont constituées d’instructions qui permettent aux appareils de s’identifier et de se connecter entre eux, en plus d’appliquer des règles de formatage, afin que les messages circulent correctement du début à la fin. Lesdites règles de formatage déterminent si les données sont reçues correctement ou si elles sont rejetées ou s’il y a eu une sorte de problème dans le transfert des informations.

Lorsque la communication est effectuée entre des ordinateurs connectés au même réseau, les données sont divisées en paquets de données plus petits, normalement ils ont une longueur de 1500 octets, car c’est le MTU (Maximum Transfer Unit) typique qui est généralement utilisé dans les réseaux. Cependant, les réseaux locaux professionnels utilisent un MTU de 9000 octets ou plus, ils sont appelés Jumbo Frames, cela permet d’optimiser au maximum le transfert de données car moins d’en-têtes ayant également une certaine taille seront transférés. Bien sûr, une fois que nous avons divisé les données en paquets plus petits, lorsqu’elles parviennent au destinataire, il est nécessaire de les réassembler et de les transmettre ensuite à la couche applicative.

Protocoles de couche d’accès aux médias

ARP (protocole de résolution d’adresse)

Le protocole ARP pour les réseaux IPv4 est l’un des protocoles fondamentaux d’Internet et des réseaux locaux. Ce protocole fonctionne également en conjonction avec le protocole IP pour mapper les adresses IP par rapport aux adresses matérielles utilisées par un protocole de liaison de données. Ces adresses matérielles sont appelées adresses MAC . Ces adresses servent de code d’identification pour chacune des interfaces réseau de l’appareil. ARP opère au milieu de la couche réseau et de la couche d’accès moyen (si l’on considère le modèle TCP/IP). Ce protocole s’applique lors de l’utilisation du protocole IP sur Ethernet.

Protocoles de couche réseau

Protocole Internet (IP)

Les protocoles Internet sont un ensemble de règles qui déterminent la manière dont les données sont transmises sur le réseau. Le protocole IP est une norme avec des spécifications sur le fonctionnement des appareils connectés sur Internet. Pour plusieurs raisons : adressage et routage .

L’ adressage vise à garantir que tout appareil connecté à un réseau particulier comprend uniquement une adresse IP . Ainsi, il sera possible de connaître l’origine et la destination des données en transit. D’autre part, le routage détermine le chemin par lequel le trafic doit passer en fonction de l’adresse IP. La tâche de routage s’effectue via les routeurs, non seulement celui que nous avons chez nous, mais aussi les routeurs des opérateurs. À leur tour, divers protocoles interagissent avec IP pour permettre la communication sur n’importe quel réseau.

Protocole de message de contrôle Internet (ICMP)

Ce protocole prend en charge le processus de gestion des erreurs. Il en est ainsi puisque le protocole IP, par défaut, ne dispose pas de mécanisme de gestion des erreurs en général. ICMP est utilisé pour les rapports d’erreurs et les requêtes de gestion. Il s’agit d’un protocole utilisé par des appareils tels que des routeurs pour envoyer des messages d’erreur et des informations relatives aux opérations. Par exemple, il peut signaler que le service demandé n’est pas disponible ou qu’un hôte ou un routeur n’a pas pu être atteint/localisé. Ce protocole se situe juste au-dessus du protocole IP dans la couche de protocole TCP/IP.

Protocoles de la couche transport

Protocole de contrôle de transmission (TCP)

TCP est l’allié de l’IP pour s’assurer que les données sont transmises correctement sur Internet. Sa fonction principale est de s’assurer que le trafic atteint sa destination de manière fiable. Cette fonctionnalité de fiabilité ne peut pas être obtenue par IP seul. Les autres fonctions de TCP sont :

- Que les paquets de données ne soient pas perdus.

- Contrôle de l’ordre des paquets de données.

- Contrôle d’une éventuelle saturation qui est vécue.

- Prévention de la duplication de paquets.

Protocole de datagramme utilisateur (UDP)

Contrairement au protocole TCP, UDP n’est pas aussi fiable. Celui-ci n’a pas la possibilité d’effectuer des revues à la recherche d’erreurs ou de corrections de transmissions de données. Cependant, il existe certaines applications où UDP est plus facile à utiliser que TCP. Un exemple de ceci est une session de jeu en ligne, où UDP permet de supprimer des paquets de données sans possibilité de nouvelles tentatives.

L’inconvénient est que ce protocole n’est pas recommandé pour le transfert de données. Car si certains paquets sont perdus pendant le processus de transfert, le résultat final est que le fichier est corrompu, et les couches supérieures (couche application) sont celles qui doivent faire la demande pour que le datagramme soit à nouveau envoyé. Un fichier corrompu ne peut pas être utilisé aux fins pour lesquelles il a été envoyé. De même, pour ce scénario de jeux en ligne ou de sessions de streaming vidéo, UDP est le protocole recommandé car il est plus rapide car il n’a pas à effectuer la poignée de main typique.

Nous vous recommandons de visiter notre article complet sur TCP vs UDP où vous trouverez les principales différences entre eux et pourquoi les deux sont importants.

Protocoles de la couche application

Protocole de transfert hypertexte (HTTP)

C’est le protocole qui permet aux navigateurs et aux serveurs Web de communiquer correctement. Ceci est utilisé par les navigateurs Web pour demander des fichiers HTML à des serveurs distants. Ainsi, les utilisateurs pourront interagir avec ces fichiers en visualisant les pages Web contenant des images, de la musique, des vidéos, du texte, etc.

Le protocole HTTP est basé sur TCP, qui implémente un modèle de communication client-serveur. Il existe trois types de messages que HTTP utilise :

- HTTP GET : Un message est envoyé au serveur contenant une URL avec ou sans paramètres. Le serveur répond en renvoyant une page Web au navigateur, qui est visible par l’utilisateur demandeur.

- HTTP POST : Un message est envoyé au serveur contenant des données dans la section «body» de la requête. Ceci est fait pour éviter d’envoyer des données via l’URL elle-même. Comme avec HTTP GET.

- HTTP HEAD : Ici, l’accent est mis sur la réponse du serveur. Ce message restreint les réponses du serveur afin qu’il ne réponde qu’avec les informations de l’en-tête.

Il ne faut pas oublier le protocole HTTPS, qui nous assure une sécurité point à point (entre le client et le serveur web). Le protocole HTTPS utilise le protocole TLS (Transport Layer Security) qui utilise également TCP par-dessus.

Système de noms de domaine (DNS)

C’est le service en charge de la traduction/interprétation des noms de domaine en adresses IP. N’oubliez pas que les noms de domaine sont basés sur des caractères alphabétiques (lettres), qui sont plus faciles à retenir. Pour l’utilisateur, il est plus facile de retenir un nom qu’une série de nombres d’une certaine longueur. Cependant, Internet en général est largement alimenté par les adresses IP. Tant que vous entrez un nom de domaine dans votre navigateur, un service DNS reçoit cette information pour l’interpréter et permettre l’affichage de la page Web souhaitée.

Rappelons que lorsque nous contractons un service Internet, celui-ci nous fournit une connectivité via ses propres serveurs DNS. Cependant, il est possible de choisir un DNS alternatif à la fois pour se connecter depuis l’ordinateur et notre mobile. Vous ne savez pas quelles sont les meilleures alternatives ? Jetez un œil au guide DNS alternatif pour ordinateur et à cet autre guide pour mobile . Nous vous recommandons également de visiter les meilleurs serveurs DNS sur TLS (DoT) et DNS sur HTTPS (DoH) pour bénéficier de la sécurité et de la confidentialité lors de la navigation sur Internet.

Protocole de transfert de fichiers (FTP)

Le protocole FTP est utilisé pour partager des fichiers entre deux ordinateurs. Comme le protocole HTTP, FTP implémente le modèle client-serveur. Pour que FTP s’exécute, le client FTP doit être lancé et connecté à un serveur distant doté d’un logiciel du même protocole. Une fois la connexion établie, les fichiers choisis doivent être téléchargés depuis le serveur FTP. Dans RedesZone, nous avons parlé des serveurs FTP et FTPES (la version sécurisée) pour Windows , nous avons également parlé des meilleurs serveurs FTP et FTPES pour Linux , et nous avons même recommandé un grand nombre de clients FTP dont un tutoriel complet sur FilleZilla Client .

D’autre part, le protocole TFTP a été conçu pour les appareils de moindre capacité. Son acronyme signifie Trivial File Transfer Protocol . Il fournit un usage basique qui ne contient que les opérations élémentaires de FTP. Ce protocole est souvent utilisé pour charger le firmware sur les routeurs et les commutateurs gérables, car il s’agit d’un protocole de communication très simple.

Les protocoles que nous citerons ci-dessous interagissent également avec IP et TCP. L’une des raisons d’être dans le monde de l’entreprise est le courrier électronique. Jour après jour, des messages nous parviennent, nous y répondons, et ce cycle se répète un grand nombre de fois. Cependant, avons-nous une idée de la façon dont les connexions sont établies? Comment est-il possible de visualiser les e-mails et, à son tour, d’en conserver une copie sur notre ordinateur ? On vous en parle :

Protocole postal version 3 (POP3)

Il s’agit d’un protocole Internet standard utilisé par différents clients de messagerie. Il est utilisé pour recevoir des emails d’un serveur distant via une connexion TCP/IP. Faisant un peu d’histoire, POP3 a été conçu pour la première fois en 1984 et est devenu l’un des plus populaires. Il est utilisé par pratiquement tous les clients de messagerie connus, il est simple à configurer, à utiliser et à entretenir.

Dans la plupart des cas, les serveurs de messagerie sont proposés et hébergés par les FAI. Si tel est le cas, ledit fournisseur doit vous fournir les données pour pouvoir configurer correctement votre client de messagerie. Outre la visualisation des messages, il est possible d’en télécharger une copie et de les conserver sur notre ordinateur. Une fois les messages téléchargés, ils disparaissent du serveur distant. Cependant, il existe des cas dans lesquels les utilisateurs configurent que les e-mails sont conservés sur le serveur pendant une période de temps spécifiée.

Le numéro de port TCP normalement utilisé par POP3 est 110 . Si une communication cryptée est disponible, les utilisateurs peuvent choisir de se connecter à l’aide de la commande STLS (Secure TLS) ou à l’aide de POP3S (Sécurisé POP3) . Ce dernier peut utiliser TLS ou SSL sur le port TCP 995 pour se connecter au serveur de messagerie.

Protocole d’accès aux messages Internet ( IMAP)

Il s’agit d’une norme pour accéder aux e-mails hébergés sur un serveur Web, à l’aide d’un client de messagerie local. Pour établir des connexions de communication, il utilise le protocole de couche transport TCP. Ce qui permet l’utilisation d’un serveur de messagerie distant. Maintenant, le port utilisé pour IMAP est 143 . Il a des utilitaires et des fonctionnalités similaires à POP3.

Une considération importante est que IMAP est un protocole pour les serveurs de fichiers distants, par opposition à ceux qui utilisent le protocole POP3, qui permet le stockage de tels messages. En d’autres termes, grâce à IMAP, les messages électroniques sont conservés sur le serveur jusqu’à ce que l’utilisateur décide de les supprimer . D’autre part, ce protocole permet l’administration d’un seul compte de messagerie par plusieurs clients.

Lorsqu’un utilisateur demande l’accès à un e-mail, cette demande est acheminée via un serveur central. Certains des avantages du protocole IMAP consistent en la possibilité de supprimer les messages du serveur et de rechercher par mots-clés parmi les messages trouvés dans notre boîte aux lettres. Ainsi, plusieurs boîtes aux lettres et/ou dossiers peuvent être créés et gérés, et des aperçus des messages affichés.

Protocole de transfert de courrier simple (SMTP)

Ce protocole, ainsi que ceux que nous avons mentionnés ci-dessus, est considéré comme l’un des services les plus précieux sur Internet. La plupart des systèmes qui fonctionnent sur Internet utilisent SMTP comme méthode d’envoi/transfert d’e-mails.

Le client qui souhaite envoyer un e-mail établit une connexion TCP avec le serveur SMTP. Envoyez ensuite le message via cette connexion. Le serveur est toujours en mode écoute . Dès qu’une connexion TCP est renvoyée, le processus SMTP initie une connexion en utilisant le numéro de port qui lui est attribué 25. Une fois qu’une connexion TCP a été établie avec succès, le client envoie automatiquement l’e-mail.

On peut rencontrer deux schémas de fonctionnement SMTP :

- Méthode de bout en bout

- Méthode de stockage et retransmission

Tout d’abord, la méthode Extreme to Extreme est utilisée pour la communication entre différentes organisations. D’autre part, la méthode de stockage et de transfert est utilisée pour les communications entre les hôtes appartenant à la même organisation. Un client SMTP qui souhaite envoyer un message électronique établira un contact avec sa destination afin d’envoyer le message. Le serveur SMTP conservera la copie de l’e-mail jusqu’à ce qu’il atteigne sa destination.