Qu’est-ce que WPS sur les routeurs, comment ça marche et pourquoi vous devriez le désactiver

Le WPS ou Wi-Fi Protected Setup est un protocole conçu spécifiquement pour les réseaux domestiques Wi-Fi. Grâce à WPS, nous pouvons nous connecter aux réseaux sans fil Wi-Fi sans avoir à saisir le mot de passe complexe WPA ou WPA2 que nous avons configuré dans notre routeur. Cependant, l’activation de WPS pose un risque pour la sécurité du réseau sans fil lui-même, donc que son l’utilisation n’est pas recommandée. Aujourd’hui, dans RedesZone, nous allons vous montrer en détail comment fonctionne WPS ou Wi-Fi Protected Setup.

Qu’est-ce que WPS et comment ça marche ?

La grande majorité des appareils domestiques que nous connectons à Internet et au réseau local le font via Wi-Fi. Smartphones, tablettes, haut-parleurs intelligents, éclairage, ordinateurs portables, ordinateurs de bureau, appareils domotiques, caméras cloud IP avec Wi-Fi et un long etcetera, sont connectés à notre routeur par Wi-Fi , toutes ces connexions peuvent être effectuées de manière traditionnelle , en saisissant le mot de passe complexe WPA/WPA2, qui est encore aujourd’hui le plus sécurisé , ou en utilisant WPS (Wi-Fi Protected Setup).

Pour clarifier le concept, le système WPS est une méthode d’authentification créée pour faciliter l’accès aux réseaux sécurisés de manière simple.. Cette méthode de connexion a été introduite depuis 2007 avec l’apparition de la norme Wi-Fi 4 ou Wi-Fi N, bien qu’actuellement la Wi-Fi Alliance ait déjà mis fin à cette méthode car elle est considérée comme non sécurisée. Cependant, nous aurons une période de transition, où les fabricants de routeurs et de points d’accès domestiques continueront de l’intégrer pour assurer la compatibilité avec les équipements plus anciens, car il est très possible qu’ils ne soient pas compatibles avec WPA3. S’agissant d’une norme inventée il y a 12 ans, actuellement tous les équipements dotés de la norme Wi-Fi 4 l’intègrent, même les routeurs des opérateurs disposent de cette fonctionnalité, dans le but de faciliter une connexion rapide et facile pour les utilisateurs.

Grâce à WPS, tout utilisateur peut se connecter à un réseau sans fil sans avoir à connaître le mot de passe de ce réseau. WPS permet deux méthodes de connexion, via le bouton WPS sur le routeur lui-même, ou en entrant un code PIN d’au moins 8 chiffres et d’un maximum de 8 chiffres.

WPS via bouton physique sur les routeurs

Si nous sélectionnons l’option de connexion du bouton WPS , appuyez simplement sur ce bouton WPS sur notre routeur pendant quelques secondes et recherchez le réseau avec nos appareils pour se connecter. L’appareil trouvera le réseau et se connectera automatiquement sans avoir à saisir de code PIN. Logiquement, en appuyant sur le bouton WPS nous aurons un temps compris entre une et deux minutes pour nous connecter sans entrer aucune authentification, plus tard cet «accès» sera fermé par sécurité. Actuellement, la plupart des fabricants ont opté pour cette option pour connecter différents appareils au réseau sans fil, car elle est plus sécurisée que la méthode de saisie du code PIN.

WPS en saisissant un code PIN

Concernant la méthode de saisie du code PIN . À tout moment, et sans avoir à appuyer physiquement sur le bouton WPS, nous pouvons nous connecter au réseau sans fil Wi-Fi et saisir le code PIN WPS que nous avons configuré dans notre routeur. Cela nous permettra de mémoriser un code PIN d’au moins 8 chiffres et d’un maximum de 8 chiffres, et non le mot de passe complexe WPA / WPA2 que nous avons dans notre routeur sans fil.

Cette méthode WPS avec saisie du code PIN a subi des modifications depuis sa première apparition. La première chose que nous devons garder à l’esprit est que pour déchiffrer les 8 chiffres du WPS, nous n’aurons pas besoin d’essayer 100 000 000 de combinaisons, correspondant à une longueur de 8 chiffres de 0 à 9, mais les combinaisons sont beaucoup plus petites puisque ce 8 -code PIN, il est divisé en interne en deux sous-pins de 4 chiffres chacun, et, en outre, selon la norme, le dernier chiffre du deuxième PIN est la somme de contrôle. En raison de cette architecture, les combinaisons que nous devons essayer de déchiffrer un code PIN WPS passent de 100 000 000 de combinaisons à seulement 11 000 combinaisons.

Les fabricants tentent d’atténuer les vulnérabilités WPS

Les fabricants, lorsque différentes vulnérabilités ont été découvertes dans ce protocole WPS, ils ont décidé d’intégrer dans leurs firmwares des méthodes pour éviter les attaques par force brute, car avec 11 000 combinaisons, il est très possible de découvrir le code PIN en 24 heures environ, bien que cela dépendra de plusieurs facteurs (chipset de la carte Wi-Fi avec laquelle vous auditez le réseau Wi-Fi, routeur Wi-Fi, et aussi distance par rapport audit routeur). Cela signifie qu’actuellement, si nous saisissons le code PIN erroné une série de fois (dans certains routeurs, c’est 3 fois, dans d’autres 5 fois, etc.) l’accès via PIN est automatiquement bloqué jusqu’à ce que nous redémarrons le routeur, pour nous protéger de ces attaques . Dans certains cas, certains routeurs d’opérateurs ont toujours le même code PIN défini, il est donc totalement trivial de le déchiffrer en quelques secondes. Dans d’autres cas,

D’autres fabricants ont directement désactivé l’option WPS en entrant le code PIN, et cela n’est autorisé que via le bouton physique, car nous devrons l’appuyer sur notre routeur pour nous connecter. C’est la meilleure façon d’utiliser WPS sans être si vulnérable. Il est vraiment rare que l’un de vos voisins ait les connaissances nécessaires pour pouvoir voler votre code PIN, mais à titre de recommandation, vous devez toujours désactiver WPS, surtout si vous utilisez le code PIN pour la connexion client et n’avez pas de mesures pour atténuer les attaques par la force brut.

Outils pour déchiffrer le code PIN WPS

Pour comprendre comment ils peuvent obtenir notre code PIN WPS, nous allons prendre l’ outil Dumpper comme exemple, car cet outil a grandement simplifié le fait de pirater les réseaux Wi-Fi et tout utilisateur peut réussir à violer la sécurité d’un réseau avec WPS sans avoir une grande connaissance préalable. Le créateur de cet «outil de détection des failles dans la sécurité de nos réseaux» assure que tout utilisateur avec un minimum d’intérêt et un peu de chance peut violer la sécurité d’un réseau Wi-Fi en moins de dix minutes en cliquant simplement quelques fois dans l’interface de votre outil. Dumpper est un logiciel avec lequel nous pouvons déchiffrer les codes PIN WPS des routeurs à proximité, voir le nombre de réseaux Wi-Fi sur chaque canal, cingler n’importe quel réseau,effectuer des attaques par dictionnaire et de nombreux autres utilitaires.

Une fois l’outil démarré et mis à jour, nous choisirons l’interface réseau et cliquerons sur Scan dans l’onglet WPS. Nous verrons tous les réseaux à portée de notre carte réseau sans fil avec l’option WPS activée, et des informations sur chacun d’entre eux. On peut voir un cercle avec 4 couleurs possibles, chacune appartiendra à la probabilité de toucher le PIN qu’ils proposent.De plus, nous pouvons voir l’adresse MAC du point d’accès en question, le canal sur lequel le réseau est actuellement, la qualité de son signal et le PIN suggéré par l’outil. Si nous sélectionnons l’un des réseaux, nous pouvons voir plus d’informations sur l’interface. De cette façon, nous pouvons même obtenir le modèle du routeur qui génère le réseau que nous avons choisi, ce qui peut être utile si nous voulons trouver le mot de passe par défaut dans le dictionnaire de l’outil pour accéder à la configuration. Enfin, nous n’aurons qu’à cliquer sur WpsWin et attendre , si le Dumpper parvient à entrer, un fichier «.txt» avec le code PIN WPS sera automatiquement généré, nous n’aurons qu’à l’utiliser pour nous connecter au réseau.

Ce processus de crackage d’un WPS via un PIN pré-généré et connu par les différents outils, va nous permettre d’obtenir la clé WPA ou WPA2 que le routeur utilise en quelques secondes, le temps qu’il faille au programme pour tester les différents PINES qui sont déjà connus , car les fabricants ont décidé de l’intégrer dans leurs routeurs sans fil pour tous les mêmes. Il s’agit d’une faille de sécurité très importante, car en essayant le même code PIN WPS sur différents routeurs, nous pourrons obtenir le mot de passe.

Autres outils

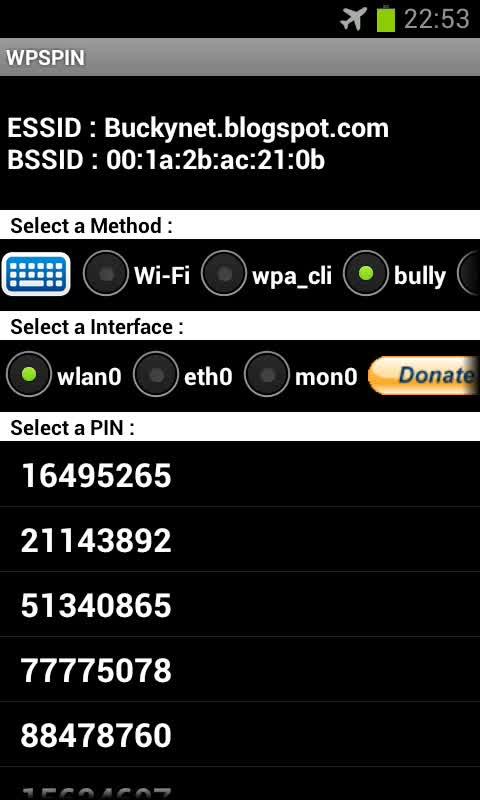

Si vous êtes familier avec les environnements Linux, nous vous recommandons d’essayer la distribution WifiSlax car elle comprend tous les outils nécessaires pour cracker le WPS. Nous avons des outils tels que Bully et Reaver pour effectuer des audits sans fil efficacement, et nous avons même d’autres outils automatisés tels que Bullyciosa, et même des outils qui ont des dictionnaires avec les codes PIN par défaut de différents routeurs, idéaux pour déchiffrer le code PIN WPS en quelques secondes.

D’autres outils à utiliser pour pirater un réseau Wi-Fi, cette fois à partir d’un appareil Android, sont WPSapp , cet outil est pratiquement un miroir de Dumpper mais pour les appareils Android. Une fois installé il fonctionne de la même manière que Dumpper, il scanne les réseaux avec WPS actif et utilise une énorme bibliothèque de clés par défaut pour nous donner les pins avec le plus de chances de succès, une fois que nous obtenons le PIN c’est fait, nous avons accès . Un autre outil est, par exemple, WPSPIN qui va nous permettre d’utiliser un dictionnaire et aussi des attaques par force brute.

Recommandations de sécurité concernant WPS (Wi-Fi Protected Setup)

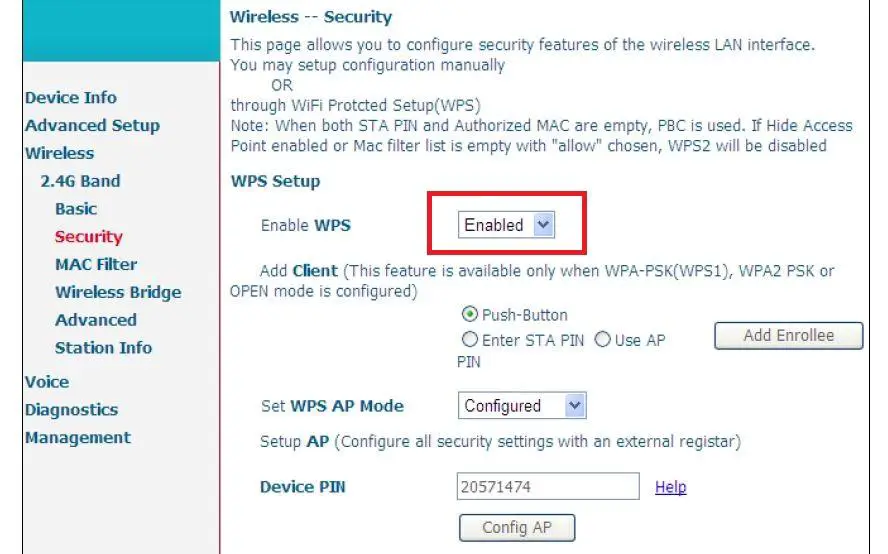

La solution à tout cela des vulnérabilités WPS est beaucoup plus simple que ce que vous pensez, une recommandation que vous avez déjà faite plus d’une fois, désactivez le WPS à partir du firmware du routeur , c’est très simple et nous éviterons d’éventuels problèmes d’intrusions. Nous allons vous donner des étapes simples pour désactiver la fonction WPS de votre équipement pour les opérateurs actuels avec une étape commune, dans tous les routeurs, nous entrerons dans l’interface via l’adresse IP 192.168.1.1, quelle que soit l’entreprise qui nous fournit le service .

Pour le Movistar HGU, vous n’avez qu’à accéder à la configuration Wi-Fi et dans la section sécurité, modifiez le menu déroulant sur «désactivé» et enregistrez les paramètres. Grâce à son bouton « configurer AP », nous pourrons établir un nouveau code généré automatiquement par le dictionnaire de clés du routeur.

Pour la Livebox Fibre et la Livebox Plus (elles partagent le firmware et le processus est identique) d’Orange et Jazztel, il faut cliquer sur l’onglet Wi-Fi supérieur et en descendant un peu on arrivera à l’option «appairé par WPS», on le désactive et on clique sur enregistrer.

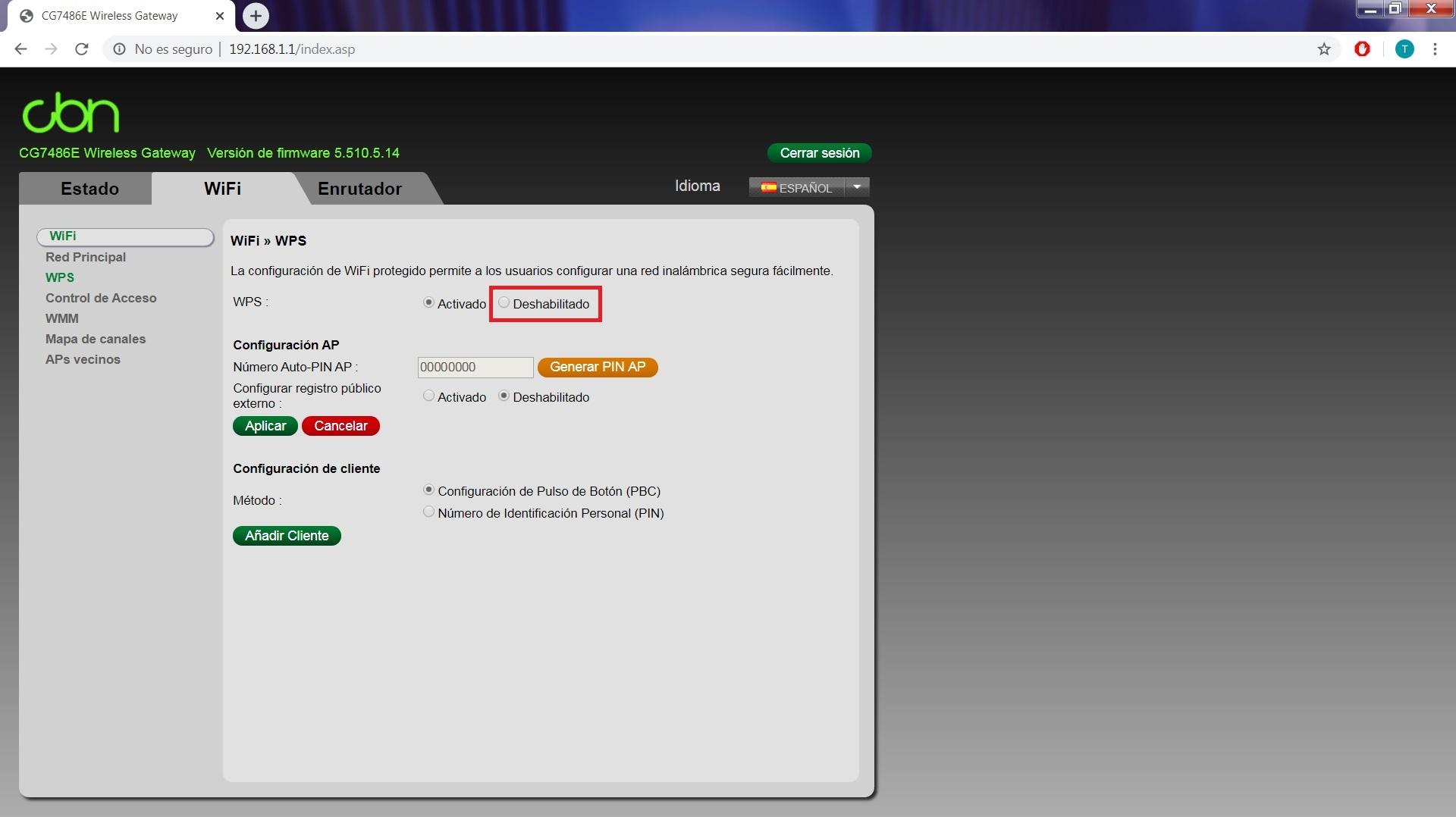

Pour le Vodafone Compal CG7486E , onglet supérieur Wi-Fi, section WPS et cliquez sur off et appliquez pour enregistrer les modifications. Avec son bouton « Générer un code PIN AP », nous pouvons générer un nouveau code PIN qui sera attribué à partir du dictionnaire de clés du routeur. Cependant, il est recommandé de toujours le désactiver.

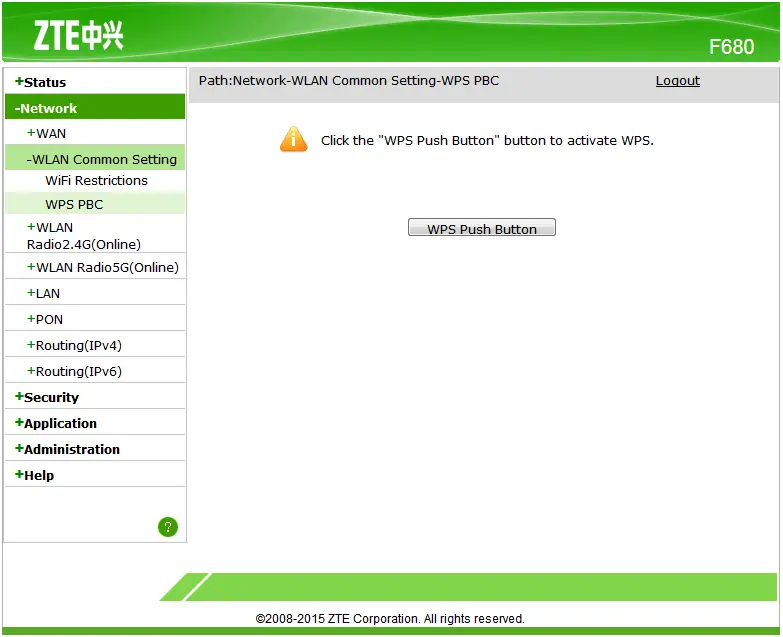

Et pour le ZTE F680 du groupe MásMovil, ils ont eu l’idée de ne pas pouvoir mettre de PIN WPS, son authentification par WPS ne peut se faire que via le bouton physique du routeur ou depuis l’interface dans l’onglet WPS PBC . Donc, dans ce cas, nous ne courons aucun risque si nous n’appuyons pas nous-mêmes sur ce bouton.

Dans les routeurs les plus courants de fabricants tels que ASUS, AVM FRITZ! Box, D-Link, NETGEAR et autres, cela nous permettra de désactiver le WPS par PIN pour toujours et d’utiliser uniquement la méthode PIN par bouton pour synchroniser les appareils sans fil. Nous pouvons également désactiver complètement le WPS, cependant, dans le cas des fabricants de routeurs qui permettent de configurer un réseau Mesh avec différents routeurs, il est nécessaire que le WPS soit activé et fonctionne pour synchroniser les différents appareils, sinon, nous ne pourrons pas pour ajouter de nouveaux nœuds pour étendre le réseau sans fil. Cependant, ce que nous pourrions faire, c’est configurer les nœuds pour le réseau Mesh via WPS, et une fois qu’ils sont configurés, désactiver complètement WPS car ils seront déjà ajoutés.

Depuis RedesZone, nous espérons que cet article vous a aidé, et maintenant que vous savez tout sur le WPS, vous pouvez vous défendre contre quiconque souhaite accéder à votre réseau en violant sa sécurité, vous saurez comment en faire un usage plus intelligent méthode de connexion et en cas de réception d’une attaque, vous serez mieux préparé à résoudre les problèmes que cela peut causer.

L’avenir du WPS : disparition au profit du Wi-Fi Easy Connect

WPS ne sera plus utilisé dans la prochaine génération d’équipements sans fil au profit de Wi-Fi Easy Connect , en fait, les derniers systèmes d’exploitation commencent déjà à cesser de prendre en charge ce protocole pour la sécurité de leurs utilisateurs. Ce Wi-Fi Easy Connect fournit une méthode simplifiée pour se connecter aux réseaux sans fil, en utilisant des codes QR pour numériser facilement avec notre appareil mobile, en outre, un appareil compatible avec Wi-Fi Easy Connect n’aura besoin d’aucune interface utilisateur graphique, idéal pour les appareils IoT. Enfin, cette méthode utilise la cryptographie à clé publique pour assurer l’authentification et est compatible avec WPA2 et WPA3.

De nos jours, le protocole WPS (WiFi Protected Setup) n’est plus compatible avec le nouveau protocole de sécurité WiFi WPA3, il n’est compatible qu’avec les protocoles WPA et WPA2, c’est donc un très bon signe que le protocole WPS va bientôt disparaître. Nous devons garder à l’esprit que ce protocole a été largement utilisé dans les environnements domestiques pour se connecter facilement et rapidement au réseau sans fil, cependant, en raison de tous les problèmes de sécurité associés, il n’est pas recommandé de l’utiliser, même sous sa forme « » bouton », car dans ce laps de temps de 60 ou 120 secondes, n’importe quel utilisateur pouvait se connecter au réseau WiFi. En fait, si quelqu’un utilise des programmes spécifiques pour auditer la sécurité WPS, il pourrait facilement déchiffrer la clé WPA ou WPA2 sans avoir à tester les codes PIN sur le routeur,