Réseaux VPN De quoi s’agit-il, à quoi cela sert-il et comment utiliser un réseau privé virtuel en toute sécurité?

La sécurité et l’anonymat sont deux caractéristiques hautement souhaitables dans nos relations . Pour cette raison, le VPN ou réseau privé virtuel est un service auquel on accède de plus en plus .

C’est un réseau qui masque notre adresse IP en même temps qu’il nous donne une grande sécurité en cryptant les informations, devenant un tunnel d’accès direct à notre destination.

Bien sûr, dans cet article, nous allons vous dire en détail en quoi il consiste et comment cela fonctionne, en plus de vous faire savoir, bien sûr, quels sont ses avantages et ses inconvénients, les types qui existent, les utilisations que nous pouvons leur donner, nous vous montrerons comment configurer votre propre réseau et, bien sûr, nous vous donnons nos recommandations afin que vous puissiez essayer certains de ces services gratuits et mieux connaître, et en pratique, en quoi consiste un réseau privé virtuel.

Qu’est-ce qu’un réseau VPN et comment ça marche?

VPN est l’acronyme, en anglais, du concept » virtual private network «. Il s’agit d’une technologie de réseau informatique dont la principale caractéristique est de servir d’extension sécurisée à un LAN situé sur un autre réseau non contrôlé .

De cette manière, un ordinateur connecté à ce réseau pourra envoyer et recevoir des informations sur d’autres réseaux, qu’ils soient publics ou partagés, de la même manière que s’il faisait partie d’un réseau privé , y compris ses politiques de gestion, sa sécurité et sa fonctionnalité.

Pour que cela se produise, une connexion virtuelle point à point doit être établie à l’aide d’un cryptage et / ou de connexions dédiées .

Bien sûr, nous pouvons faire en sorte que plusieurs appareils se connectent les uns aux autres au sein du même réseau sans avoir besoin de câbles, ce qui permet leur communication et l’échange d’informations avec sécurité et confidentialité.

Pour créer, configurer et utiliser un VPN, les éléments suivants sont requis, sauf si:

- Possibilité de vérification utilisateur . De cette manière, l’accès aux personnes non autorisées est empêché. Ainsi, dans un réseau d’entreprise privé virtuel, un utilisateur désemparé ne pourra pas entrer, celui qui est payé n’est pas accessible à ceux qui n’ont pas payé de frais, etc.

- Contrôle d’accès . De même, un accès spécifique à l’un ou l’autre des lieux et des données doit être donné.

- Journal d’activité . Le fournisseur de réseau gardera un enregistrement de l’utilisation par temps, utilisateurs et utilisation de celui-ci.

- Méthode de cryptage des données . Il doit y avoir une manière dont les informations sont cryptées pour être transmises avec la certitude qu’elles ne peuvent pas être interprétées si elles sont interceptées. Pour cela, certains algorithmes de cryptage tels que 3DES ou AES sont utilisés. Avec eux, on parvient à ce que les données ne soient lues que par l’expéditeur et le destinataire final.

- Intégration des données . Nous devons nous assurer que ceux-ci ne sont pas modifiés pendant tout votre voyage.

- Introduction de l’algorithme de sécurité SEAL.

- Mise à jour des clés . Le chiffrement doit être continuellement mis à jour, avec un système de gestion des clés efficace et doux en place.

- Signature indéniable . Les messages sont signés et ce fait ne peut être nié.

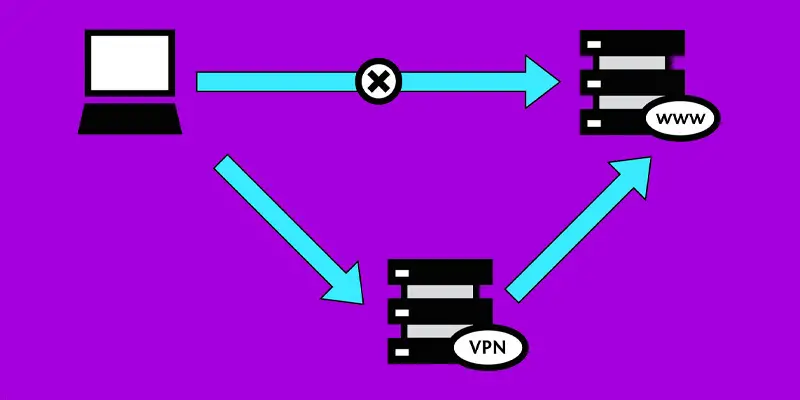

Le fonctionnement de cette ressource est assez simple. De manière conventionnelle, pour accéder à n’importe quelle page, vous contactez votre IPS, c’est-à-dire avec le fournisseur d’accès Internet avec lequel vous avez la connexion contractée. C’est celui-ci qui, à travers ses serveurs, répond à vos demandes et les lance le cas échéant. Cela signifie que vous êtes évidemment vu par lui.

Lorsque vous utilisez un réseau privé virtuel, vous passez un appel vers un serveur VPN dont la connexion est cryptée . De cette manière, il est possible que votre FAI ne voie pas les données que vous envoyez ; À leurs yeux, c’est le serveur VPN qui demande l’accès aux sites, pas vous. C’est quelque chose comme un masque que nous mettons pour qu’il nous défende.

Évidemment, il ne faut pas oublier que les masques sont maintenus par de minces élastiques et que, par conséquent, ce n’est pas que nous soyons invisibles ou anonymes , nous avons simplement une couche de plus pour nous couvrir.

Pourquoi utiliser un serveur VPN et quels sont les avantages?

Une adresse IP est un numéro attribué aux appareils qui se connectent à un réseau afin de les identifier. Cette caractéristique les rend très dangereux, car toute personne ayant accès à ces informations pourrait trouver des données personnelles sur l’un d’entre nous.

Par conséquent, l’utilisation d’un VPN devrait commencer à être une priorité pour tout internaute aujourd’hui, car les avantages qu’ils n’offrent pas sont évidents:

- Vous pourrez contourner la censure géographique d’Internet , puisque nous pouvons choisir un serveur hébergé dans le pays que nous voulons.

- Ils cachent votre adresse IP de manière à ce que personne ne puisse la déchiffrer pour en obtenir des informations sans votre autorisation.

- Il vous protège des risques liés à l’utilisation des réseaux WiFi publics puisque tout le trafic qui passe par votre appareil sera assuré.

- Il vous sera facile d’éviter les limitations de bande passante que les compagnies de téléphone utilisent pour insister pour que vous engagiez des forfaits plus chers.

- Évitez les pare – feu ou les blocages de pare -feu car votre adresse IP est cryptée et ceux-ci ne seront pas appliqués si facilement.

- Il vous protège des risques de téléchargement de contenu via P2P , en particulier lorsqu’il s’agit de contenu piraté puisque personne ne pourra connaître votre adresse de protocole Internet.

- L’utilisation d’un VPN peut également améliorer votre expérience de jeu en ligne car en contournant les blocages géographiques, vous pouvez accéder au contenu exclusif de certains pays.

Quels sont les avantages et les inconvénients de l’utilisation d’un réseau privé virtuel lors de la navigation sur Internet et du changement d’adresse IP?

A priori, on voit que cette ressource est extrêmement intéressante. Et c’est effectivement le cas. Cependant, avant de continuer, il vaudrait mieux connaître, point par point, leurs bonnes choses et leurs mauvaises choses, pour que tout nous soit très clair et que nous puissions envisager leur embauche et leur utilisation sans avoir le moindre doute sur ce que nous allons obtenir et ce que nous nous exposons. Voyons voir.

Avantages et avantages

Bien sûr, profiter de ce service a beaucoup de bonnes choses:

- Compatible avec n’importe quelle application . Tout le trafic Internet est acheminé, ce qui rend la connexion VPN possible dans n’importe quelle application.

- Connexion simple . Vous n’avez qu’à configurer la connexion une seule fois et, après cela, vous pouvez vous connecter et vous déconnecter à volonté sans aucune difficulté. En outre, vous pouvez le faire à partir de différents appareils et d’endroits disparates.

- Plus de sécurité . La sécurité augmente, nous permettant d’envoyer des informations en privé, de cacher nos données d’identification (IP, localisation), de ne pas être si exposés lorsque nous nous connectons à des réseaux publics, etc.

- Faux emplacement . Cela permet, en plus de ne pas être lié à un lieu spécifique, que nous accédions à des lieux interdits dans le lieu où nous nous trouvons ou, simplement, à des ressources disponibles dans d’autres lieux.

- Dissimulation d’activité . Avec un VPN, le fournisseur d’accès Internet cessera de savoir ce que vous faites de son service. Cependant, n’oubliez pas que le gestionnaire VPN le fait.

- Économique . Les réseaux privés virtuels sont moins chers que d’autres ressources qui sont utilisées pour satisfaire certains des mêmes besoins que nous travaillons dans ce cas.

Risques et inconvénients

D’autre part, on retrouve également quelques aspects négatifs qui doivent être pris en compte:

- Suivi des utilisateurs . Il existe des services qui suivent l’utilisateur pour obtenir des informations afin de concevoir ses statistiques d’utilisation et de navigation; Ce sont généralement les gratuits. Gardez un œil sur cet aspect si vous ne souhaitez pas que votre activité soit utilisée pour que vos habitudes de consommation soient connues en ligne, même si personne ne vous le signalera directement, bien sûr.

- Ralentissement de la connexion . C’est une conséquence directe du cryptage des informations.

- Fausse déclaration d’informations inappropriées . L’emplacement ne peut pas toujours être falsifié. C’est beaucoup plus difficile si vous vous connectez à partir de votre téléphone mobile, car il est en déplacement et se connecte à divers réseaux, en stockant ces informations sans même que vous le sachiez.

- Sécurité passable . On retrouve un peu plus de sécurité, mais ce n’est pas impénétrable.

À quoi sert un réseau VPN et quelles utilisations a-t-il vraiment?

Nous avons déjà vu à quoi cela sert, à un niveau général. Cependant, son fonctionnement peut être utile dans des tâches très différentes, ce qui en fait une ressource utilisée par des utilisateurs aux besoins très différents. Voyons les utilitaires plus clairs qui lui sont donnés.

Consommation de contenu restreint

Le VPN vous servira à consommer toutes sortes de contenus qui, d’une manière ou d’une autre, vous ont été limités. Nous parlons de celui qui n’est pas disponible, pour diverses raisons, dans votre pays , comme Netflix l’était il y a des années en Espagne ou comme c’est le cas avec Facebook en Chine aujourd’hui.

De cette façon, si à l’endroit où vous êtes vous ne pouvez pas en profiter, vous falsifiez votre adresse pour faire croire que vous êtes dans un autre endroit où vous y avez accès .

Le fait d’ éviter les restrictions qui nous sont imposées par des circonstances spéciales entrerait également ici , soit le FAI lui-même, soit les échelons inférieurs (par exemple, les ordinateurs de la bibliothèque qui ne permettent pas l’accès aux sites Web de visionnage vidéo afin de ne pas consommer toute la largeur bande). Avec le VPN, les données sont cryptées, donc on ne sait pas à quels sites vous accédez .

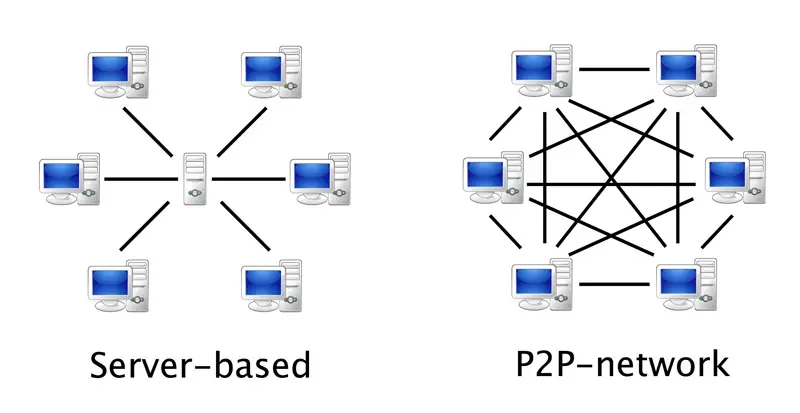

Utilisation des réseaux P2P

Les téléchargements P2P ne sont pas toujours simples, et cela est en grande partie dû au boycott des FAI qui bloquent ou, au mieux , difficiles, vous pouvez retirer du contenu.

Parce que? Eh bien, tout d’abord, vous générez beaucoup de trafic, et bien que ses limites soient pratiquement incalculables, la vérité est qu’elles multiplient la bande passante de milliers et de milliers de clients signifie que, en fin de compte, cela peut être réduit.

D’un autre côté, il y a bien sûr le fait que l’un de vos téléchargements est illégal . Rien n’arrive à personne, on suppose, mais au cas où vous feriez l’objet d’une enquête, votre fournisseur serait par conséquent harcelé par les autorités.

Pour les deux raisons, il s’agit de bloquer la navigation sur certains sites , de télécharger des torrents, leur logiciel de gestion, etc. ou ralentir la navigation et en utiliser tellement que nous sommes nous-mêmes à abandonner et à arrêter de faire des téléchargements sur les réseaux P2P .

Tâches contenant des informations sensibles

Ce n’est pas toujours le cas, mais le plus commun et ce qui est de plus en plus proposé pour être compétitif est le cryptage des paquets de données. Avec cela, vous pouvez utiliser des informations sensibles , telles que vos données d’accès bancaire, à partir d’un réseau non protégé sans qu’elles soient exposées.

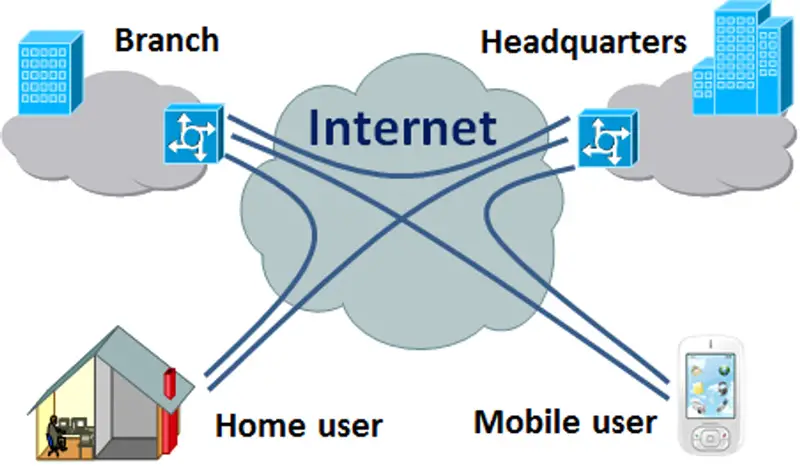

Télétravail

Le télétravail avec des connexions non chiffrées est très peu sûr; vous vous connectez au réseau de l’entreprise à partir d’un réseau ouvert ou, tout au plus, à la maison, facilement piratable.

Avec cette ressource, vous déterminez la connexion et, en même temps, vous profitez des mêmes informations que vous avez à votre travail , dans le réseau de main-d’œuvre.

Types de réseaux VPN existants et en quoi ils diffèrent

Comme vous pouvez l’imaginer, il existe de nombreux types de réseaux VPN , cette ressource peut être proposée de plusieurs manières, même si l’essence est toujours la même. Ainsi, on peut en faire différentes classifications en fonction de sa base, de son architecture ou de la connexion utilisée.

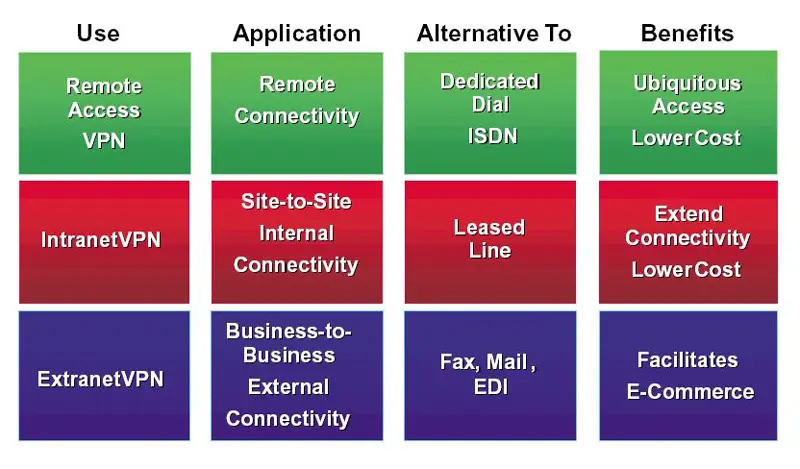

Selon l’architecture

Les architectures VPN que l’on peut trouver dans lesquelles une connexion privée est proposée sont les suivantes:

Accès à distance

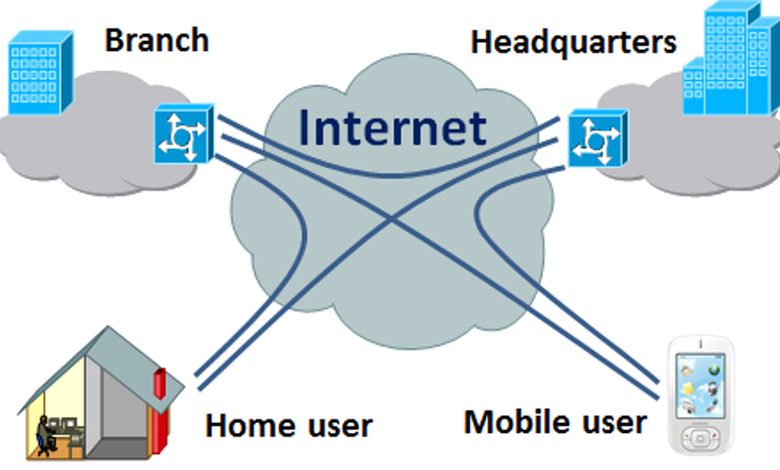

Les utilisateurs sont authentifiés pour se connecter à distance le cas échéant , en accédant de la même manière que dans le réseau local lui-même. Avec le VPN d’accès à distance, les infrastructures commutées utilisées depuis tant d’années et basées sur des lignes téléphoniques et des modems sont remplacées .

Point par point

Le serveur est lié en permanence à Internet, pouvant accepter des connexions à distance provenant de sites autorisés (bureaux distants) pour se connecter à un siège central . Chaque serveur de succursale est connecté à l’aide des services d’un fournisseur Internet local , ce qui réduit le coût du filaire point à point traditionnel.

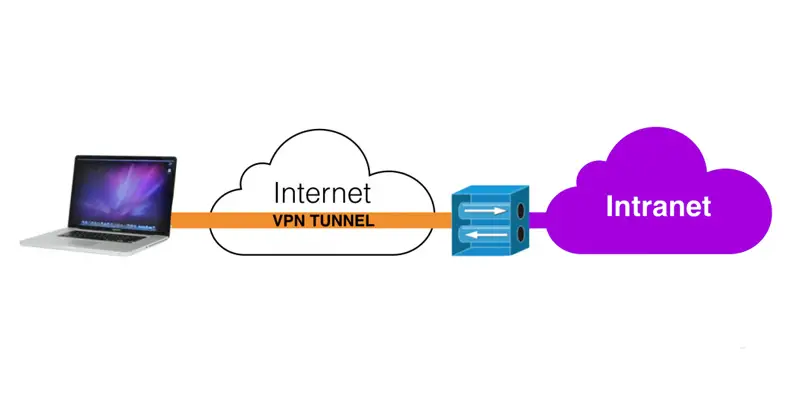

Tunnel

Avec cette technique , les protocoles réseau sont encapsulés les uns sur les autres , créant ce qui est défini comme un «tunnel réseau», un tunnel qui apparaît dans un réseau informatique. Cela nécessite une PDU ou une unité de données de protocole qui entre dans une autre PDU encapsulée.

Avec cette méthode, nous réalisons un routage des paquets de données donnés sur un ensemble de nœuds intermédiaires, qui ne peuvent pas connaître pleinement leur contenu . Le tunnel créé est défini par les deux extrémités. Le protocole de communication utilisé est SSH, qui assure le cryptage des informations.

Sur LAN

Il est similaire au VPN avec accès à distance, à l’exception de l’ utilisation du réseau local du centre névralgique au lieu d’Internet pour effectuer les connexions. Avec over LAN, nous pouvons isoler à la fois les services et les zones du réseau interne, ce qui est une amélioration de la sécurité que nous pouvons offrir avec l’utilisation de réseaux sans fil.

Selon ce sur quoi ils sont basés

D’un autre côté, il va sans dire que nous pouvons aussi faire un classement en fonction de ce sur quoi sont basés les VPS.

Dans ce cas, nous trouverions ceux qui sont basés sur le client et ceux qui le font sur le réseau:

Basé sur le client

L’utilisateur se connecte à un réseau distant à l’aide d’une application , nécessitant des informations utilisateur et un mot de passe. Ainsi, un canal de réseau informatique est créé qui sera crypté et qui servira à effectuer un échange sécurisé de données.

Basé sur le réseau

Une connexion entre différents réseaux est autorisée via Internet .

Selon leurs types de connexion

Et puisque nous parlons de connexion, nous ne pouvons pas continuer sans mentionner les types qui existent également en relation avec cette ressource:

Accès à distance

Un utilisateur se connecte, avec un ordinateur, à un réseau privé. Les paquets sont originaires du client d’accès distant, qui doit s’authentifier devant le serveur dédié pour travailler pour lui dans ledit réseau, et vice versa .

Routeur vers routeur

La connexion se fait par routeur et c’est cet élément qui se connecte au réseau privé . Dans ce cas, la connexion est caractérisée en ce que les paquets envoyés ne proviendront pas de ces appareils; ceux-ci ne sont authentifiés que lors des appels et des réponses aux appels de connexion.

Pare-feu à pare-feu

Un pare-feu établit la connexion et se connecte à un réseau privé. Les paquets de données envoyés peuvent être fournis par tout utilisateur qui utilise Internet à ce moment-là. L’authentification se produit entre un pare-feu appelant et un autre répondant .

Dans les environnements mobiles

Cela se produit si le point où le VPN doit se terminer n’est pas fixé à une seule adresse IP , mais se déplace plutôt entre plusieurs.

Ils sont idéaux lorsque vous souhaitez conserver la session, ce qui est de plus en plus demandé aujourd’hui, ce qui signifie que nous travaillons dur sur cet aspect pour obtenir une ressource fiable.

Comment créer et configurer votre propre serveur VPN? Guide de connexion rapide

Nous avons déjà vu qu’une connexion VPN est un moyen de se connecter à un réseau privé virtuel, en utilisant Internet pour cela, de sorte qu’il n’est pas nécessaire que les ordinateurs soient interconnectés. Pour cette raison, de nombreuses personnes décident de créer leur propre serveur avec VPN .

Ce n’est pas trop compliqué donc, bien sûr, nous allons voir ci-dessous un petit tutoriel pour le faire nous-mêmes, bien sûr, en différenciant certains systèmes d’exploitation des autres.

Sur iPhone et iPad avec iOS

Si vous souhaitez utiliser un VPN sur votre propre téléphone iPhone ou tablette iPad . Vous pouvez vous connecter à votre travail avec juste une batterie et une bonne connexion. Cela vous permettra de faire de petites étapes sans avoir besoin d’utiliser un ordinateur, qui est de plus en plus utilisé.

- Dans le cas des téléphones iPhone et des tablettes iPad avec iOS, les applications VPN sont livrées directement avec un profil de configuration. Par conséquent, en entrant simplement dans les » Paramètres système «, vous pouvez configurer un profil automatiquement.

- Une fois que vous êtes dans la section «Paramètres», allez dans la section » Général «.

- À l’intérieur, accédez à » VPN «.

- À partir de ce menu, vous commencerez à créer une nouvelle connexion VPN en entrant les données du fournisseur de services et le type d’accès à ladite connexion.

- Lorsque tout est terminé, cliquez sur l’option » Enregistrer «.

- Testez le fonctionnement de la connexion qui, si tout s’est bien passé, devrait être parfait.

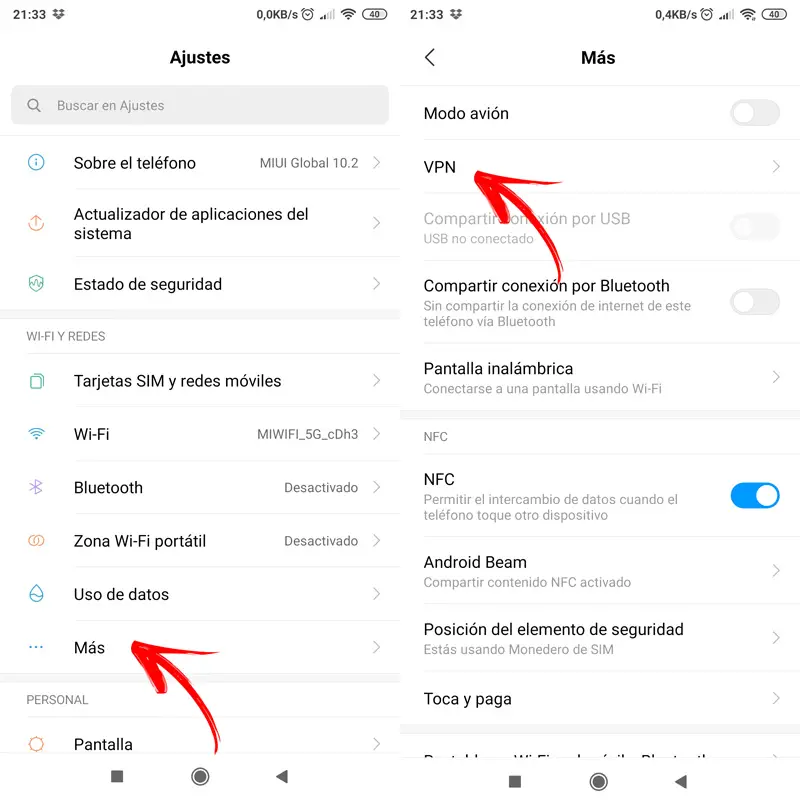

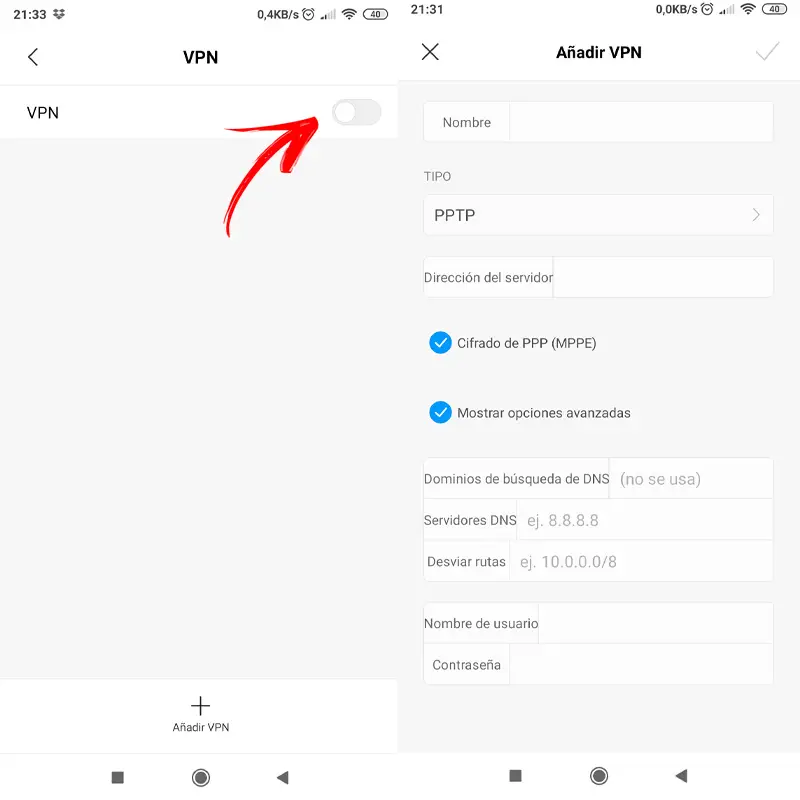

Sur smartphone Android

Dans le cas des appareils équipés du système d’exploitation Android, la procédure à suivre est extrêmement simple, car le système d’exploitation lui-même dispose de son propre client VPN pour Android .

- Vous devez entrer » Paramètres «.

- Allez dans » Sans fil et réseaux «.

- Passons maintenant à » Plus » ou » Autres «.

- Ensuite, cliquez sur «VPN «.

- Sélectionnez l’option » Ajouter un nouveau VPN » ou simplement «+».

- Renseignez le nom de la connexion et le type qui vous intéresse. Ma recommandation est que vous mettiez PPTP.

- Remplissez ensuite les détails de l’hôte du serveur.

- Cliquez sur » Enregistrer «.

- Vous pouvez maintenant essayer d’accéder au VPN pour vérifier qu’il est correctement configuré. Cela apparaîtra avec les autres réseaux WiFi que vous avez répertoriés.

Une autre option consiste à utiliser une application tierce , qui existe et qui n’a pas plus de mystère que d’être téléchargée depuis le Play Store, installée et configurée.