Hackers Wie zijn ze, wat zijn hun doelen en hoe kun je jezelf tegen hen beschermen als hun doelen kwaadaardig zijn?

In de wereld van veiligheid , de hoofdpersoon is ongetwijfeld de hackers. Deze professionals zijn in staat om de sterkste computerverdediging te omzeilen op basis van: kwaadaardige code en vindingrijkheid . Hoewel het woord als zodanig slechte dingen suggereert, is de realiteit dat de meeste mensen die eraan toegewijd zijn, meestal precies werken aan het ontwikkelen van betere verdedigingen, zodat geen enkele derde partij bij de informatie van andere gebruikers komt.

Een zwart punt is echter altijd het meest zichtbaar op een wit vel en de gemeenschap blijft achter met het beeld van die derden die illegaal toegang willen privacy van de gebruiker.

Als je meer wilt weten over dit onderwerp om een duidelijk beeld te krijgen van wat hackers werkelijk zijn, dan kom je in dit artikel alle nodige details te weten; van zijn definitie tot zijn oorsprong en geschiedenis, inclusief de verschillende vaardigheden die men moet hebben.

Wat is een hacker en wat is zijn doel in moderne computers?

Afgezien van de doeleinden of bedoelingen die hem bewegen, is een hacker elke persoon die, met behulp van een eenvoudige computer en een internetverbinding, in staat is om toegang krijgen tot andere computers, servers of websites . Bijna iedereen die zich aan deze activiteit wijdt, zijn mensen met grote kennis en vaardigheden in de informatica.

Uitgebreide beheersing van aspecten zoals: programmeertaal communicatie en vooral de software manipulatie . Over het algemeen heeft het publiek een negatief advies van de term hacker, voornamelijk vanwege het feit dat alle kwaadaardige aanvallen op verschillende systemen hun oorsprong vinden in de actie van een hacker of een groep van hen, en in dit geval worden ze gezien als een cybercrimineel. . Dit is natuurlijk zuurverdiende roem.

En om dit te verifiëren, hoeft u alleen maar te zien dat miljoenen gebruikers zijn getroffen door de diefstal van persoonlijke gegevens , die vervolgens worden gebruikt om materiële schade te veroorzaken of de reputatie van meer dan één persoon aan te tasten. We mogen ook de duizenden gevallen niet vergeten waarin hackers erin zijn geslaagd grote bedrijven schade toe te brengen, zoals: Kopen Google Reviews of zelfs aan regeringen of gerenommeerde instellingen zoals NASA of de NSA.

Maar we mogen niet over het hoofd zien dat de term ook een positieve connotatie heeft, want in de informatica velen van hen worden gebruikt om kwetsbaarheden of zwakke punten in systemen en applicaties te ontdekken , waarmee ze hebben geholpen dit soort problemen op te lossen. In het laatste geval hebben we het over hackers die worden ingehuurd door grote technologiebedrijven, die hen deze taken toevertrouwen om ervoor te zorgen dat hun ontwikkelingen een adequaat beveiligingsniveau alvorens ze op de markt te brengen.

Geschiedenis en herkomst Wie waren en wanneer verschenen de eerste hackers?

Sommigen overwegen: John Nevil Maskelyne als de eerste hacker in de geschiedenis . Dit personage, voorgesteld als een Engelse goochelaar en uitvinder, was verantwoordelijk voor de sabotage in 1903 van een presentatie van Marconi's gepatenteerde draadloze telegraaf. Maar we weten al dat op dat moment de term "hacken" was niet in gemeenschappelijk gebruik en het was alleen eind jaren vijftig dat het populair begon te worden onder de studenten van het Massachusetts Institute of Technology (MIT).

In het begin was het iets dat werd gebruikt om grappen met elkaar te maken, en met de opkomst van de specialisatie computerprogrammering, de term hack begon te worden geassocieerd met exploits of innovaties die door een student op dit gebied zijn gemaakt . Zo zien we dat wie er in een hack is geslaagd een hacker is geworden, natuurlijk op een goede manier, totdat na verloop van tijd al deze kennis is begonnen te worden. gebruikt door certains voor totaal verschillende doeleinden .

Hoe worden hackers geclassificeerd? Belangrijkste soorten die er zijn

elk hacker, ou groep van hen , zal handelen volgens belangen differents , wat leidde tot de totstandkoming van een classificatie waarin ze worden ingekaderd volgens de doelstellingen dat iedereen nastreeft.

Onder de belangrijkste typen kunnen we het volgende noemen:

witte hoed

Dit zijn de beroemde hackers witte hoed of ethische hackers , waarvan we kunnen verzekeren dat ze voldoen aan een profylactische functie in de computerwereld, tot het punt dat ze momenteel geaccrediteerd zijn om hun activiteit uit te oefenen. Ze kunnen alleen of onder contract werken, altijd met als doel kwetsbaarheden op te sporen en te helpen corrigeren correct .

Zwarte hoed

de Hackers zwarte hoed zijn, niet meer en niet minder, de gevreesde vertegenwoordiging van cybercriminelen in de internetwereld, omdat ze al hun kennis gebruiken om criminele activiteiten via internet . Zodra ze een doelwit hebben bepaald voor hun kwaadaardige aanvallen, kunnen ze schade aanrichten variërend van introductie van malware en allerlei soorten virussen , gegevensdiefstal en zelfs het buiten gebruik stellen van allerlei soorten computers en servers.

Grijze hoed

Dit type hacker is toegewijd aan de penetratie van winstgedreven IT-systemen, aangezien ze werken aan de zoeken beveiligingsinbreuken in verschillende systemen en toepassingen, dan neem contact op met de sitebeheerders en bied aan om het probleem op te lossen door een betaling te wijzigen .

Hacktivist

Hackers zijn gegroepeerd in dit type, hoewel ze niet proberen te profiteren van hun bedrijf, zijn ze erin geslaagd om verlamde of beschadigde systemen met als enig doel een bericht achter te laten politiek, religieus, sociaal of ideologisch . Het bekendste voorbeeld daarvan is de groep Anoniem .

Welke soorten aanvallen voert een hacker uit en welke tools gebruikt hij?

Zoals we je hierboven al vertelden, hebben hackers meestal alleen een computer en een internetverbinding om hun werk te doen, wat er ook gebeurt. hetzij voor ethische of kwaadaardige doeleinden . Maar ze moeten ook zijn krijg een essentieel hulpmiddel , wat niemand minder is dan een computerprogramma, in welk geval ze altijd proberen bij de hand te hebben zeer geavanceerde software , waarmee ze op afstand toegang kunnen krijgen tot andere computers en systemen.

"UPDATE ✅ Wil je weten wat een hacker is en hoe je jouw gegevens buiten bereik houdt? ⭐ VOER HIER IN ⭐ en kom er alles over te weten »

Een ander aspect om in gedachten te houden is dat we dat nooit mogen vergeten we hebben te maken met hooggekwalificeerde personen op het gebied van IT , waarmee ze verbeteringen kunnen aanbrengen in de programma's die ze gebruiken, in hen zetten constant op jour zich. Hoe ongelooflijk het ook mag klinken, veel van deze programma's zijn direct beschikbaar op de markt. Met hen, de piraten kan op verschillende manieren andere computers binnendringen , waaronder we e-mails en downloads van internet kunnen noemen.

Zodra ze dit eerste doel hebben bereikt, is de volgende stap het uitvoeren van kwaadaardige aanvallen van verschillende typen, waarvan de drie meest voorkomende degene zijn die u hieronder ziet:

phishing

Dit is misschien wel de meest voorkomende vorm van hacken op internet, waarbij de hacker massaal of selectief e-mails verstuurt die onschuldig lijken, maar er bijlagen of links plaatsen die kwaadaardige lading bevatten . Wanneer de gebruiker op het bijgevoegde bestand of de link klikt, is er geen weg meer terug en gaat de crimineel verder met het extraheren van de gegevens van de gebruiker, waardoor deze imiteren en materiële schade veroorzaken. Dit is hoe phishing werkt .

Malware

Black hat-hackers voeren dit type aanval uit om te introduceren virussen en ransomware , in beide gevallen met een hoog schadelijk potentieel, de controle over de computer kunnen overnemen zonder dat de gebruiker hiervan op de hoogte is .

Op deze manier, de aanvaller begint alle informatie die hij nodig acht naar zijn eigen database te sturen . Zoals bij veel andere soorten kwaadaardige aanvallen, heeft de aanvaller de gebruiker nodig om actie te ondernemen, wat in de meeste gevallen is om: klik op een van de waarschuwingen die we van tijd tot tijd op het scherm van onze apparaten zien.

Denial-of-service (DoS)

de DoS-aanvallen worden uitgevoerd voor verzadig het verkeer van websites, zodat bezoekers geen toegang hebben tot de inhoud van de pagina of het platform. De methode is om de server te overbelasten en tegelijkertijd te gebruiken plusieurs IP-adressen van over de hele wereld , die de aanvaller al onder controle heeft weten te krijgen.

Tips om uzelf te beschermen tegen een hacker en uw informatie te beschermen

Als gebruikers zijn we allemaal verplicht om: volbrengen van de moeilijkste taak voor degenen die hun technologische kennis op kwaadaardige manieren gebruiken. Dit helpt ons niet alleen om onze informatie en gegevens te beschermen, maar stelt ons ook in staat om onze apparatuur te beschermen. tegen eventuele schade dat ze zouden kunnen veroorzaken.

Hier zijn enkele eenvoudige praktische tips die in beide gevallen erg handig zijn, of u nu een gewone gebruiker bent of in de bedrijfsomgeving:

Vermindert aanvalsoppervlak

Dit zou regel nummer één moeten zijn voor verhoog vanaf nu de beveiliging van uw computer . Dit is een procedure ontworpen om zoveel mogelijk kwetsbaarheden te elimineren als mogelijk op uw computer of systeem. Om dit te bereiken, moet u ervoor zorgen dat u alle onnodige of weinig gebruikte toepassingen op uw computers verwijdert, evenals poorten die u nooit gebruikt, want in beide gevallen zijn deze beveiligingsinbreuken waar hackers kunnen binnendringen en schade kunnen aanrichten.

Leer hoe u uzelf kunt beschermen tegen phishing

Houd er rekening mee dat dit een van de voorkeursmethoden van cybercriminelen is, je moet op je hoede zijn voor e-mail die in je inbox aankomt van onbekende afzenders, zelfs als ze afkomstig lijken te zijn van mensen of instellingen die u kent . Dit is vooral belangrijk wanneer een van hen u uitnodigt voor: bepaalde acties uitvoeren , zoals het openen van een bijlage of naar een link gaan.

Houd uw apparatuur up-to-date

Veel hackers gebruiken methoden zoals het introduceren van malware, die inactief blijven totdat we actie ondernemen. om ze op computers te activeren . Wanneer u periodiek onderhoud uitvoert, verwijdert u ze, wat u moet accepteren door ervoor te zorgen dat: download de nieuwste programma's van officiële websites omdat er veel illegale kopieën hiervan zijn die met malware kunnen worden geladen.

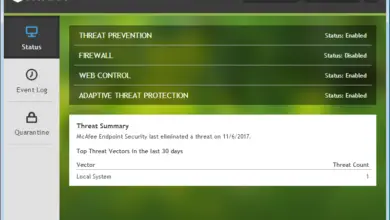

Gebruik de nieuwste generatie antivirus

Zo zorg je ervoor dat je een tool gebruikt die je beter beschermt. Er verschijnen inderdaad elke keer nieuwe virussen en software meer recent ontwikkeld zijn uitgerust om zich tegen alles te beschermen.

Bewaar reservekopieën van uw bestanden

Dit is de manier om ervoor te zorgen dat u de schade onder controle hebt als u het slachtoffer bent van een hacker, omdat u een back-up heeft voor herstel de informatie voor het geval het zou verwijderde door kwaadwillige actie, of zelfs als u lijdt fysieke schade of verlies van een van uw computerapparatuur .

Als je vragen hebt, laat ze dan achter in de reacties, we nemen zo snel mogelijk contact met je op en het zal ook een grote hulp zijn voor meer communityleden. Bedankt!