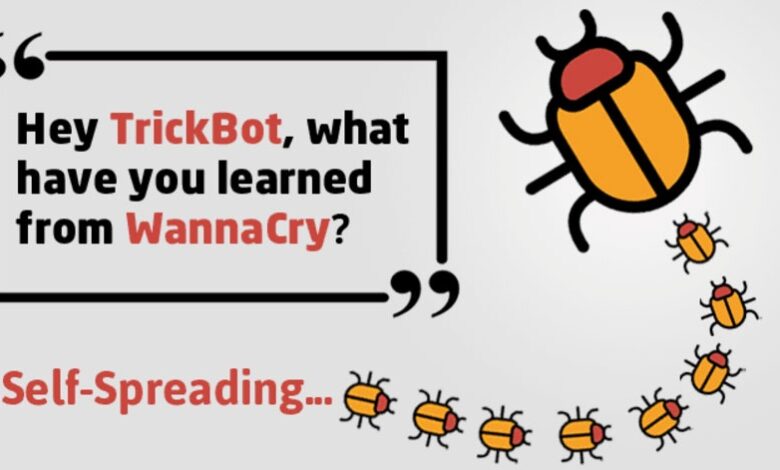

TrickBot, de trojan die WannaCry nabootst en computers infecteert via SMB

Niemand is nog de commotie vergeten die wordt veroorzaakt door de nu beroemde ransomware WannaCry , het virus dat veel bedrijven in verschillende landen heeft weten te infecteren, zoals Telefónica in Spanje, openbare instellingen en zelfs ziekenhuizen. Terwijl dit afgelopen mei, eind juni, gebeurde, Petya is gearriveerd in de voetsporen van WannaCry. Nou, nu is het een nieuwe variant van trickbot , een andere bedreiging die in de voetsporen van WannaCry en Petya treedt, maar met een paar verschillen.

We zeggen dat het in hun voetsporen treedt omdat TrickBot opnieuw misbruik maakt van het systeem Dakramen en raamkozijnen SMB om zijn slachtoffers te besmetten, wat hij ook weer massaal lijkt te doen. In dit geval maakt dit Trojaanse paard, waarvan TrickBot is geclassificeerd, gebruik van de LDAP-protocol , omdat het niet de mogelijkheid heeft om IP-adressen buiten het SMB-systeem te scannen.

TrickBot wordt gedistribueerd in een e-mail als bijlage die beweert facturen te zijn invoice

Behalve dat het een ander type malware is, in dit geval is het geen ransomware, wordt de banking trojan verspreid via a e-mailbericht met bijlage . Iets dat sinds vorig jaar lijkt te gebeuren en waarvan de focus ligt op financiële instellingen over de hele wereld.

In dit e-mailbericht staat het bijgevoegde bestand dat facturen lijkt te zijn, dus u wordt aangemoedigd om erop te klikken om ze te openen. Dat is het moment waarop deze nieuwe versie van TrickBot in werking treedt als hij de computer binnensluipt en slachtoffers naar een valse inlogpagina gebruikt om inloggegevens te stelen . Als het daar eenmaal is, is het volgende dat u moet doen alle andere computers die op hetzelfde netwerk zijn aangesloten, beginnen te infecteren, zodat het snel alle computers in een bank kan infecteren.

Hoewel de banking Trojan niet de afmetingen bereikt van zijn voorgangers, Petya en vooral WannaCry, vormt het een grote bedreiging voor computerbeveiliging in mondiaal niveau en in het bijzonder op financieel of bancair gebied. Daarom wordt u aangeraden uiterst voorzichtig te zijn bij het ontvangen van een e-mail van een afzender die niet in ons volledig vertrouwen is en die bijlagen heeft.

Deze nieuwe versie van TrickBot kan ook: vermomd als setup.exe-proces en worden afgeleverd aan slachtoffers via een PowerShell-script dat zich alleen verspreidt via communicatie tussen processen en het Trojaanse paard downloadt naar gedeelde schijven.