Configuratiehandleiding voor het uitvoeren van een SSH-tunnel met WinSCP op Windows

Als we verbinding willen maken met een externe server die alleen toegankelijk is via het lokale netwerk (LAN), is een van de meest gebruikte technieken om een SSH-tunnel te gebruiken tegen een server die toegankelijk is via internet. Door de SSH-tunnelingtechniek uit te voeren, of ook wel bekend als "SSH-tunnel", kunnen we eerst verbinding maken met de toegankelijke SSH-server en vervolgens "springen" naar de andere server die alleen toegankelijk is via het lokale netwerk. Deze SSH-tunnel zou ook dienen om veilig op internet te surfen, als we verbinding maken met onbetrouwbare draadloze netwerken zoals wifi-netwerken in hotels, luchthavens, enz.

Stel je voor dat we een SSH-server hebben die zich in de router zelf of in een server op het LAN bevindt, in dit tweede geval moeten we de populaire "port forwarding" of "Port forwarding" op de router doen, omdat we normaal gesproken achter NAT zitten in ons huis of bedrijf. Zodra we verbinding hebben gemaakt met de SSH-server van de router, of met een server met de SSH-poort open (het maakt niet uit of dit de standaardpoort is, 22 of een andere, het belangrijkste is dat deze toegankelijk is via internet), we kunnen verbinding maken met de tweede SSH-server die in eerste instantie alleen toegankelijk is via het lokale netwerk. Hierdoor kunnen we indirect toegang krijgen tot de SSH-gebaseerde SCP- of SFTP-server.

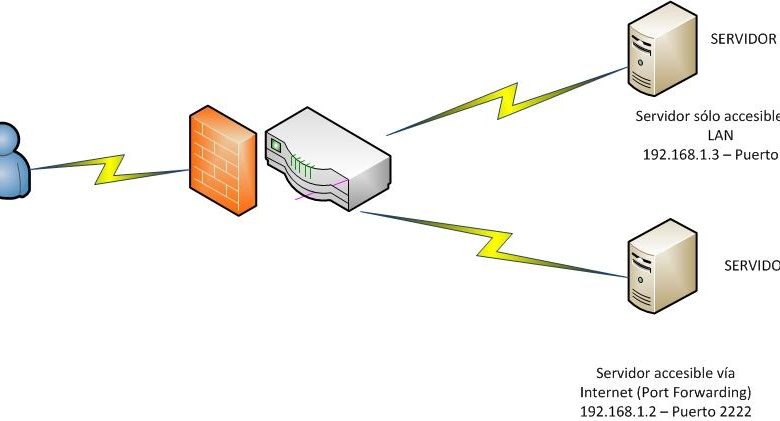

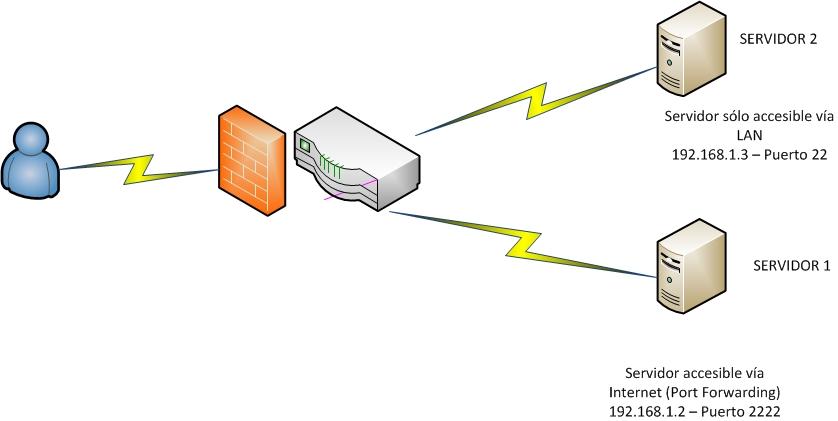

In het volgende diagram kunt u zien hoe dit netwerk zou worden opgezet, zoals we zeggen:

- De gebruiker probeert verbinding te maken met SERVER 2 (IP: 192.168.1.3 en poort 22 lokaal open). Deze verbinding kan niet tot stand worden gebracht omdat we geen open poort naar deze server hebben, d.w.z. deze is alleen toegankelijk via het lokale netwerk. Als deze server 2 een firewall heeft die alle verbindingen verhindert, behalve lokale netwerk-IP-verbindingen, kunnen we ook verbinding maken.

- Met behulp van SERVER 1, die toegang heeft tot internet en waarmee we verbinding kunnen maken via SSH omdat de router een open poort heeft en de eigen firewall van server 1 dit toestaat, zullen we een SSH-tunnel opzetten om later verbinding te maken met de SERVER 2 alsof ze waren toegankelijk via internet. In plaats van alles in één verbinding te doen, gebruiken we twee SSH-verbindingen.

Deze architectuur kan ook optreden als de router een SSH-server integreert, in dit geval zouden we SERVER 1 niet nodig hebben als een "gateway", omdat de router zelf als een "gateway" zal fungeren omdat deze zich binnen het netwerk bevindt. server 2 waarmee we verbinding willen maken. .

Om deze SSH-tunnelingtechniek uit te voeren, gebruiken we een Windows-programma genaamd WinSCP, hoewel we ook de populaire Putty kunnen gebruiken om hetzelfde te doen, maar je hebt hier al een volledige tutorial over RedesZone over. Een belangrijk detail is dat Putty meer geavanceerde opties heeft, zoals bijvoorbeeld meerdere SSH-hops totdat we ons doel hebben bereikt, WinSCP staat slechts één hop toe, maar het zal ons in de overgrote meerderheid van de gevallen van dienst zijn waar we alleen hoeven te "roteren" "een keer en niet meerdere.

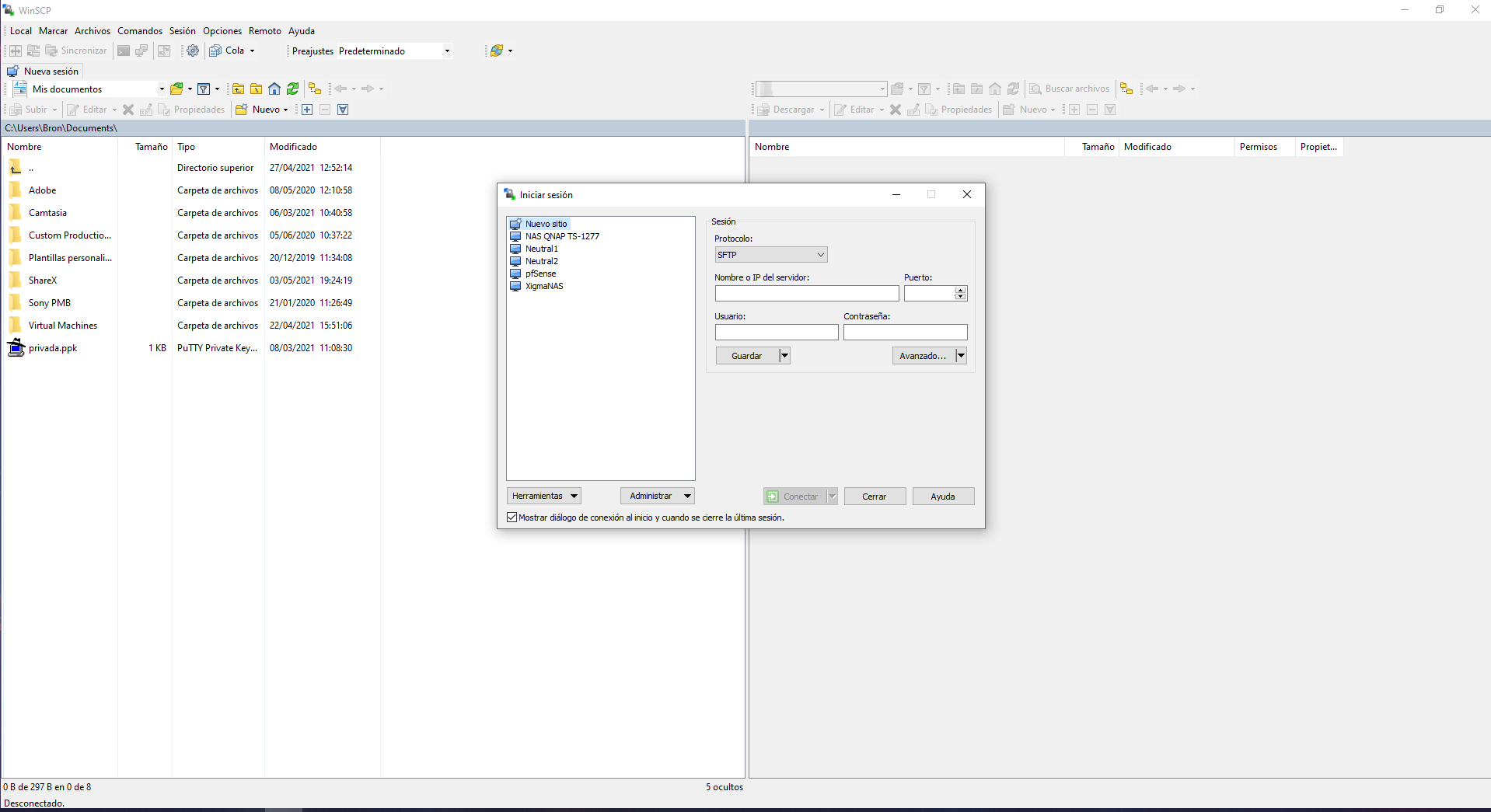

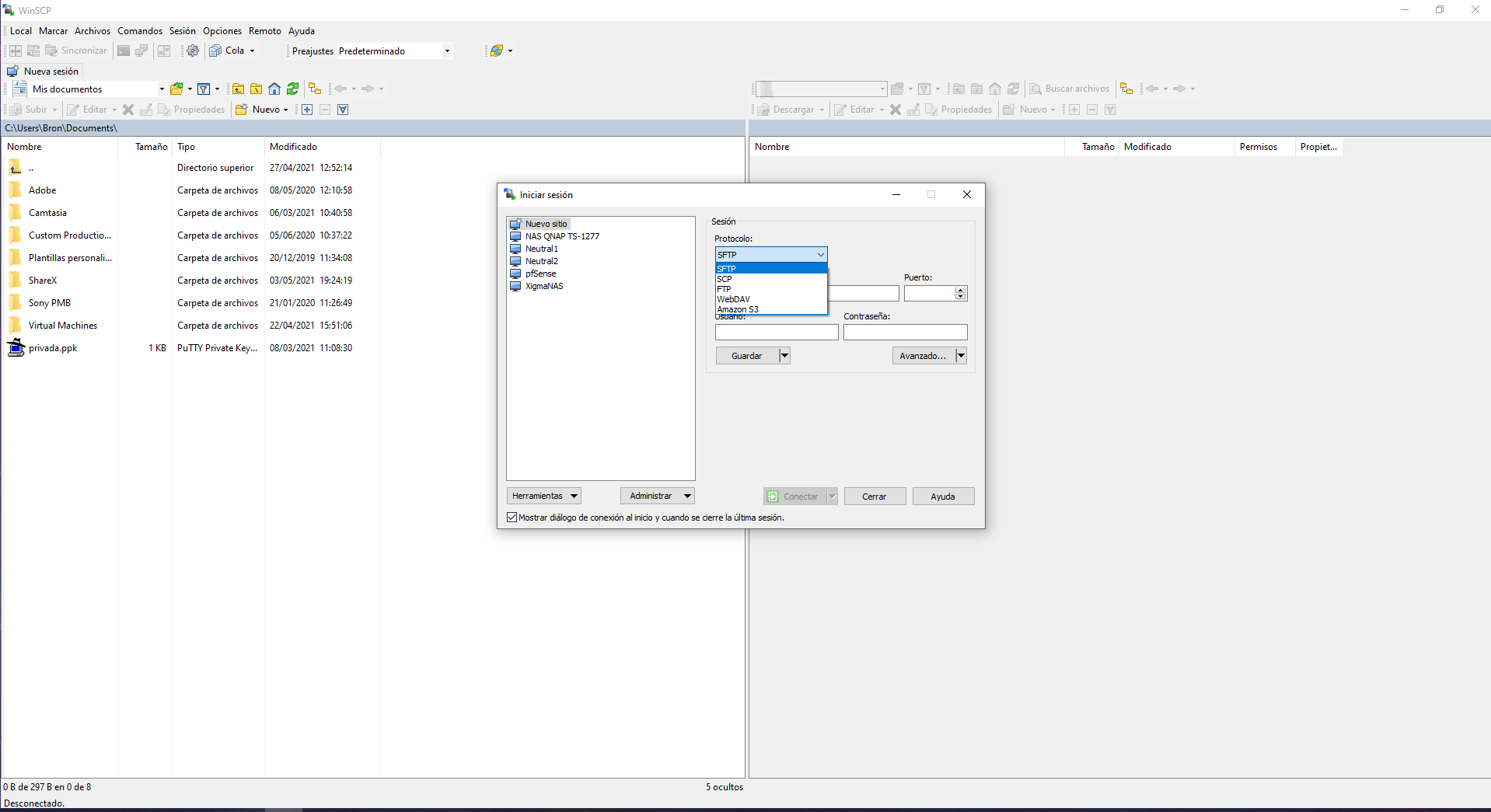

Het eerste wat we moeten doen is download WinSCP van de officiële website , deze software is volledig gratis en heeft een zeer gebruiksvriendelijke grafische gebruikersinterface. Een heel belangrijk detail is dat de WinSCP-taal ingesteld kan worden in het Engels en ook in het Spaans. We hebben het in het Spaans gezet, zodat je kunt zien hoe gemakkelijk het is om een nieuwe SSH / SFTP / FTP-server met het programma op te zetten en hoe je gemakkelijk een SSH-tunnel kunt maken.

De andere kenmerken van dit programma zijn dat het ons in staat zal stellen om bestanden op een volledig grafische manier over te dragen via SFTP en SCP, wat het een zeer goed alternatief maakt voor typische terminalcommando's.

In het hoofdmenu kunnen we alle "Verbindings"-profielen zien die we eerder hebben opgeslagen, we kunnen verschillende protocollen gebruiken zoals SFTP, SCP, FTP, WebDAV en Amazon S3. Hier zullen we het IP-adres (het privé IP-adres van server 2 in het diagram) moeten invoeren, evenals de poort, en ook de authenticatie met gebruikersnaam / wachtwoord of met SSH-sleutels. Om SSH-tunneling uit te voeren en verbinding te maken met een externe server, moet u klikken op " Geavanceerd… Om toegang te krijgen tot aanvullende configuratie-opties.

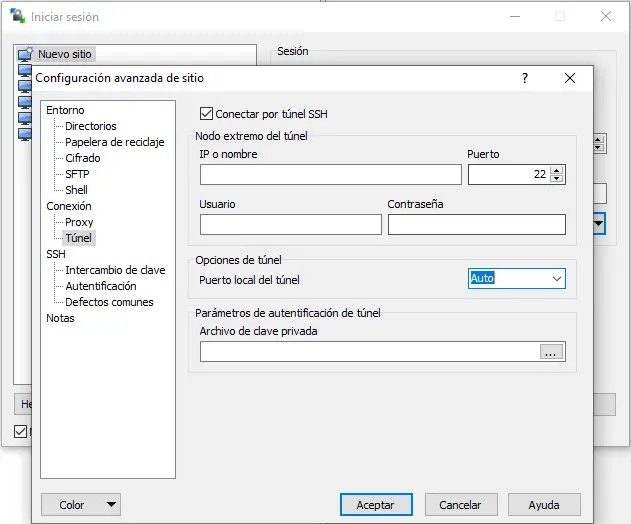

In de rubriek " Verbinding / Tunnel »We zullen de toegang tot de toegankelijke SSH-server moeten configureren, dat wil zeggen tot SERVER 1 in onze netwerkarchitectuur. We moeten het openbare IP-adres van de externe server invoeren, samen met de poort, gebruikersnaam en wachtwoord. WinSCP maakt verbinding mogelijk via RSA / DSA privésleutel, dus we zullen deze optie ook beschikbaar hebben.

Opmerking: als we verbinding maken met SERVER 1 en het fungeert als een gateway, moeten we een privé-IP invoeren, dat van de gateway zelf.

Nadat we de gegevens hebben ingevoerd, moeten we op "Accepteren" klikken om deze verbinding later te gebruiken.

Nadat we het bovenstaande hebben voltooid, dubbelklikken we in het gedeelte "Sessies" op het profiel dat we eerder hebben opgeslagen om het als de eerste hopverbinding te laden. In het sessiescherm zullen we het IP-adres, de poort en de toegangsreferenties voor SERVER 2 invoeren. Wanneer we verbinding maken via SERVER 1, kunnen we zonder enig probleem een privéadres instellen, dat wil zeggen dat we in staat zullen zijn om zet 192.168. 1.3 die overeenkomt met SERVER 2 binnen het lokale netwerk waartoe we toegang hebben gekregen.

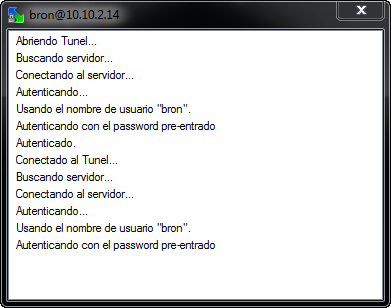

Zodra alles is ingevuld, klikt u op "Verbinden" en maken we verbinding met SERVER 2 via de SSH-verbinding van SERVER 1. In de volgende schermafbeelding van het verbindingslogboek kunnen de volgende aspecten worden gecontroleerd:

- We openen de tunnel en authenticeren correct op de SSH-server van SERVER 1.

- Zodra de tunnel naar SERVER 1 tot stand is gebracht, maken we verbinding met SERVICE 2, dat in het geval van het voorbeeld een privé IP-adres van 10.10.2.14 heeft, maar dat heel goed 192.168.1.3 van SERVER 2 zou kunnen zijn. Zoals je kunt zien, hebben we een privé-IP gebruikt, want zodra de tunnel is gemaakt, is het alsof we ons in het lokale netwerk zelf bevinden.

Tot nu toe hebben we onze handleiding gegeven over het maken van een SSH-tunnel met WinSCP om toegang te krijgen tot externe servers die niet toegankelijk zouden zijn via internet, maar toegankelijk zijn via het lokale netwerk zelf. Deze techniek wordt veel gebruikt omdat het ons in staat stelt om te "draaien" op een administratieserver die zwaar beveiligd is, en later om gemakkelijk en snel verbinding te maken met de interne servers van de organisatie. Dit wordt vaak gebruikt in bedrijven om de gehele interne infrastructuur te beschermen, altijd ervoor zorgen dat de blootgestelde server alles integreert wat nodig is voor maximale beveiliging, zoals een firewall, IDS / IPS, een compleet logsysteem om eventuele gerelateerde gebeurtenisbeveiliging te zien en te detecteren, enz.