Hoe verdienen hackers geld? Vermijd om hun slachtoffer te zijn

Cybercriminelen zijn altijd op jacht en zoeken naar slachtoffers voor winst. Soms maken ze gewoon misbruik van kwetsbaarheden in de programma's die we op onze computers hebben. Anderen bereiden zich echter voor op malware-aanvallen met behulp van de nieuwste en meest geavanceerde technieken. Ze doen het niet uit liefde voor kunst, ze proberen hun werk winstgevend te maken en hun persoonlijk erfgoed te vergroten. Het doel van deze cybercriminelen is om onze gegevens te stelen voor economisch gewin. In deze tutorial gaan we uitleggen hoe hackers geld verdienen door ransomware, phishing en meer aanvallen uit te voeren.

Als we nadenken over de meest voorkomende manieren waarop een cybercrimineel geld kan verdienen, zijn de eerste drie die in ons opkomen meestal malware, phishing en ransomware. Hoewel het waar is dat ze een groot deel van het inkomen van een cybercrimineel uitmaken, is het niettemin waar dat ze andere interessante opties hebben. In de hele tutorial zullen we de drie hierboven genoemde methoden noemen en enkele van de minder besproken methoden, zoals cryptojacking, uitleggen.

Ransomware en de gevolgen ervan

Een van de favoriete manieren voor hackers om aan geld te komen, is door middel van ransomware-aanvallen. Zodra we een dergelijke aanval ontvangen, versleutelt malware al onze gegevens op de pc waarop deze wordt uitgevoerd. Daarnaast is het ook mogelijk dat alle gegevens die op het lokale netwerk worden gedeeld, versleuteld zijn. Om deze reden is het niet voldoende om uw computer te beschermen, het is ook noodzakelijk om alle apparatuur op kantoor of thuis te controleren.

De beste manier om weer normaal te worden, is door de getroffen computers te verwijderen en te herstellen met behulp van onze back-upkopieën. Bij RedesZone raden we u aan een goed back-upbeleid te voeren dat kan bestaan uit:

- Periodieke opslag van onze essentiële bestanden.

- Opslag van de kopie op een ander medium dan het origineel. Een voorbeeld kan een externe harde schijf zijn die moet worden opgeborgen. Als we dat niet doen, zal een hardwarestoring van de bronmedia leiden tot volledig gegevensverlies. Daarom is het een goed idee om een kopie op twee of meer sites te hebben.

- Als de gegevens op een andere computer staan, moet die computer up-to-date software hebben en goed beveiligd zijn.

De andere optie om gegevens te herstellen is om een decoderingssleutel te gebruiken, zodat u bestanden en gegevens kunt ontgrendelen. Het nadeel is dat we losgeld moeten betalen om deze sleutel te krijgen. Een van de belangrijkste inkomstenbronnen voor hackers zijn dus ransomware-campagnes.

De gevolgen die ze met zich meebrengen, is dat ze onze bedrijfsvoering onderbreken en dat we zelfs gegevens kunnen verliezen. Bovendien, als we het over de werkplek hebben, krijgen we te maken met downtime, productiviteitsverlies, omzet en reputatie. Om nog maar te zwijgen van het feit dat onze vertrouwelijke bedrijfsinformatie openbaar kan worden gemaakt of verkocht aan de hoogste bieder.

Evolutie van ransomware-aanvallen en wat te doen als we er een ervaren?

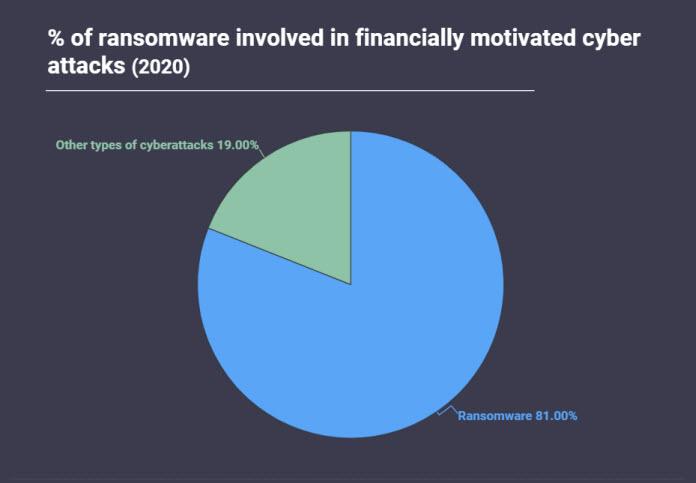

Ongetwijfeld hebben aanvallen van dit type een enorme toename gezien. Volgens een onderzoek van Atlas VPN-beveiligingsexperts was 63% van alle aanvallen in 2020 financieel gemotiveerd. Van die 63%, waarvan de primaire focus financieel is, waren 81% ransomware-aanvallen.

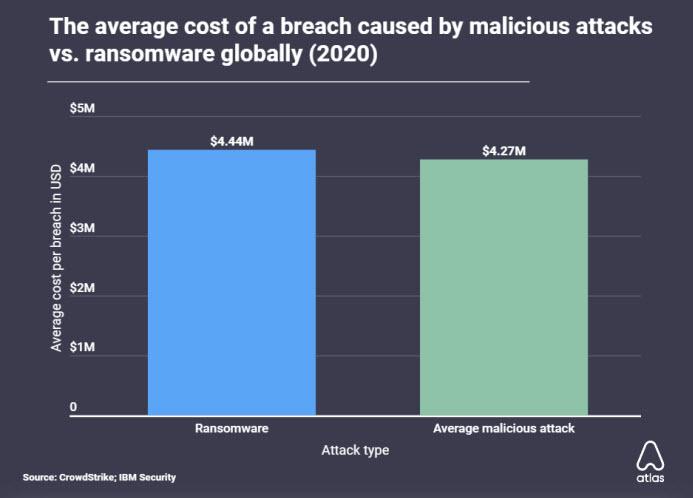

Een gemiddelde malware-aanval kost bedrijven 4,27 miljoen dollar per aanval. Bij een ransomware-aanval krijg je echter 4% meer, oftewel gemiddeld 4,44 miljoen dollar per aanval.

Een ding om in gedachten te houden is dat het betalen van losgeld niet altijd betekent dat we de gegevens terugkrijgen. Soms werkt de ransomware-decodering niet of verlies je een deel van je gegevens. Een ander ding dat u moet weten, is dat hoewel de bestanden goed zijn gedecodeerd, het ook waarschijnlijk is dat ze nog steeds zijn geïnfecteerd met malware, Trojaanse paarden en keyloggers. In die zin is onze apparatuur mogelijk niet veilig, waardoor we mogelijk in handen blijven van cybercriminelen.

Zonder twijfel zijn ransomware-aanvallen een van de belangrijkste bedreigingen geworden die hackers gebruiken om geld te verdienen. De beste manier om dit te voorkomen, is door te rapporteren en een plan voor incidentrespons te hebben waarbij back-up een belangrijke factor is.

Malware in het algemeen

Sommige cybercriminelen gebruiken verschillende soorten malware om onze informatie te stelen. Sommige malware van dit type is toetsaanslag, informatiediefstal en bankieren. Meestal probeert deze malware informatie te verkrijgen over:

- Creditcards

- De inloggegevens van onze accounts

- Browsergegevens automatisch invullen

Malware-infectie vindt meestal plaats via e-mailbijlagen, kwaadaardige advertenties en illegale software.

Phishing en tips om jezelf te beschermen

Een andere bron waar hackers geld verdienen, is door phishing-aanvallen te gebruiken. Dit soort aanvallen zijn over het algemeen gericht op het verkrijgen van de inloggegevens van onze accounts. Als een haak hebben we een bericht dat zich voordoet als een legitiem bedrijf of organisatie zoals Microsoft, Facebook, Twitter, Instagram, enz. Dit bericht dat we meestal ontvangen, bevat een link die ons doorverwijst naar de webpagina van een aanvaller of naar een kwaadaardig bestand.

In dit geval hebben we te maken met een duidelijk geval van identiteitsdiefstal. Het slachtoffer zal dus geloven dat ze zich op de officiële website van het genoemde bedrijf bevinden, terwijl het in werkelijkheid een frauduleuze pagina is. Het doel dat wordt nagestreefd met een phishing-aanval is dat de gebruiker normaal inlogt door de gebruikersnaam en het wachtwoord van zijn account in te voeren, die in handen komen van de cybercrimineel.

Enkele strategieën die we kunnen gebruiken om te voorkomen dat we het slachtoffer worden van een phishing-aanval zijn:

- Maak geen verbinding via e-maillinks.

- We mogen ook geen bijlagen van onbekende bronnen openen of downloaden.

- We moeten een analyse maken van de grammatica en het aspect van de boodschap. Pas op als de tekst spelfouten bevat en eruitziet als een vertaling uit andere talen.

Een andere manier op individueel niveau zou zijn om onze accounts te beschermen met een multi-factor authenticatie . Op commercieel vlak is cursussen voor phishing-bewustzijn kan een goede plek zijn om te beginnen. Daarin leren werknemers dit soort aanvallen te onderscheiden en te handelen als ze ze krijgen.

Cryptojacking: een andere veel voorkomende optie voor cybercriminelen

Als gevolg van de waardestijging van cryptocurrencies is er de afgelopen jaren een nieuwe manier ontstaan waarbij hackers geld afpakken. Het is niets anders dan Cryptojacking, of kwaadaardige cryptocurrency-mining, waarbij een computerapparaat van derden wordt gebruikt om digitale valuta te minen. Dit probleem treft zowel pc's, smartphones als computernetwerken. In dit geval wordt het niet gebruikt om gebruikersgegevens te verkrijgen, maar om cryptocurrencies te minen.

Het probleem treft verschillende besturingssystemen zoals Windows, Linux en Android. Op getroffen computers resulteert dit ook in:

- Verlies van middelen, aangezien een deel ervan zal gaan naar het delven van crypto-valuta's.

- Hoger energieverbruik, uiteraard, naarmate we meer taken uitvoeren, zullen we meer licht of batterij gebruiken.

- Slijtage van apparatuur door iets dat we niet gebruiken, wat op een dag zijn tol kan eisen.

Daarom verdienen hackers geld met cryptocurrencies, ze verspillen geen energie en putten hun apparatuur niet uit.

Andere manieren waarop cybercriminelen geld verdienen

We hebben de meest voorkomende, maar andere bronnen van inkomsten voor cybercriminelen al besproken, omdat ze kunnen profiteren van gestolen gegevens om:

- Artikelen online kopen.

- Geld opnemen van uw bankrekening.

- Creditcards aanvragen.

- Verkoop inloggegevens voor gaming-, video- of muziekplatformaccounts.

Uiteindelijk verdienen hackers op verschillende manieren geld. In die zin moeten we waakzaam zijn en onze computers beschermen door ze bij te werken met de juiste beveiligingssoftware.