Soorten social engineering-aanvallen en hoe u ze kunt vermijden

Zoals we weten, kunnen we elke keer dat we op het internet surfen, het slachtoffer worden van vele aanvallen die onze systemen in gevaar brengen. Gelukkig kunnen we verschillende tools en methoden gebruiken waarmee we onszelf kunnen beschermen. Nu verfijnen hackers vaak hun technieken om hun doelen te bereiken. de social engineering is meer en meer aanwezig . In dit artikel gaan we je vertellen wat de belangrijkste social engineering-aanvallen zijn.

Belangrijkste social engineering-aanvallen

In een artikel hebben we uitgelegd wat social engineering is en hoe het steeds vaker voorkomt. In dit artikel wilden we een compilatie maken van de meest voorkomende aanvallen op basis van social engineering. Op deze manier hebben we meer kennis over dit probleem. We zullen ook enkele tips geven om onszelf te beschermen.

E-mail phishing

Het is misschien wel de meest voorkomende social engineering-aanval van vandaag. Het is niet iets nieuws, verre van. Na verloop van tijd perfectioneerden ze echter hun technieken. In feite gaat het om het ontvangen van een e-mail waarin ze ons vertellen om verbinding te maken via een link of een bestand te downloaden. Het punt is dat wanneer we online gaan, we onze gegevens aan een cybercrimineel geven.

in Phishing, we kunnen generieke berichten vinden en ook gepersonaliseerde berichten. Deze zijn succesvoller omdat ze direct op het slachtoffer zijn gericht.

Tekstberichten

Social engineering wordt ook gebruikt om aan te vallen via tekstberichten . Ze kunnen een eenvoudig sms-bericht gebruiken om het slachtoffer naar een kwaadaardige pagina te brengen of persoonlijke gegevens te verzenden. Ze kunnen zich bijvoorbeeld voordoen als een legitieme organisatie. Meestal zullen ze ons vragen om naar een link te gaan waar we enkele problemen kunnen oplossen of een voordeel kunnen behalen dat het slachtoffer kan verleiden om binnen te komen.

In de afgelopen jaren zijn sms-berichten die beweren een bestelling te zijn die we op een site als Amazon hebben geplaatst, erg populair geworden. Ze kunnen profiteren van bepaalde periodes zoals Kerstmis om meer succes te hebben. Het is heel gebruikelijk dat gebruikers wachten op een pakket en daarom vertrouwen op deze misleiding om toegang te krijgen tot een frauduleuze link.

nep-oproepen

Vergelijkbaar met het bovenstaande zijn de nep-oproepen. Ze konden bel ons per telefoon om ons te vertellen dat er een fout is met een gebruikersaccount, een programma dat we gebruiken of dat onze apparatuur niet goed werkt. Ze vertellen ons meestal dat we actie moeten ondernemen, anders zouden we serieuzere problemen kunnen krijgen.

Het is gebruikelijk dat ze ons vertellen dat we een reeks informatie moeten geven of zelfs een bestand moeten downloaden dat ze ons per e-mail zullen sturen om dit probleem op te lossen. Daarom vertrouwen ze op social engineering om gegevens te stelen en onze privacy in gevaar te brengen. We moeten te allen tijde gezond verstand gebruiken en niet in dit soort problemen vervallen.

Oplichting via sociale media

de netwerken sociaal zijn ook een belangrijke bron van social engineering-aanvallen. In veel gevallen zijn dit aanvallers die hun slachtoffers toevoegen en zich voordoen als legitieme gebruikers, soms leden van een organisatie.

Wat ze hiermee willen, is uw vertrouwen winnen om hun aanvallen uit te voeren, gegevens te verzamelen of een voordeel te behalen.

Nepnieuws of oplichting

Zonder twijfel is de Nepnieuws of oplichting zijn erg aanwezig op het net. Ze kunnen naar dit soort hooks zoeken om viraal te gaan en veel gebruikers te bereiken. Vervolgens kunnen deze links, deze nepartikelen, schadelijke inhoud bevatten, u uitnodigen om software te downloaden die door derden is gewijzigd of op enigerlei wijze gegevens verzamelen.

Systeemproblemen

Dit is een van de technieken die veel wordt gebruikt in social engineering. Ze kunnen het slachtoffer bellen om hen te laten weten dat hun computer in gevaar is, dat ze een bedreiging hebben gedetecteerd, dat iemand heeft geprobeerd hun gegevens te stelen, enz. Ze profileren zich over het algemeen als een grote en prestigieuze organisatie.

Gratis product

Het meest traditionele haakwerk. Hier bieden de aanvallers de mogelijkheid om: iets gratis ontvangen . Het kan software zijn, een fysiek product of een voordeel bij het inhuren van een dienst. Ze proberen opnieuw het vertrouwen van het slachtoffer te winnen en voeren vervolgens hun aanvallen uit.

lokaas

lokken is een soort social engineering-aanval waarbij roekeloze slachtoffers worden gevonden die op verwijderbaar geheugen stuiten. Het kan bijvoorbeeld een simpele USB-stick zijn. Het punt is dat dit geheugen een of andere vorm van malware zal bevatten en wanneer het de computer van het slachtoffer infecteert.

bumperkleven

Iets anders is bumperkleven . In wezen gaat het om het betreden van een beperkt gebied. Neem bijvoorbeeld een bedrijf dat toegankelijk is via een RFID-kaart. De aanvaller wacht tot het slachtoffer binnenkomt om snel te naderen en hem te vertellen dat hij zijn kaart binnenin is vergeten.

Hoe u kunt voorkomen dat u het slachtoffer wordt van social engineering-aanvallen

Gelukkig kunnen we rekening houden met enkele tips die we je zullen uitleggen om te voorkomen dat je het slachtoffer wordt van dit soort problemen. Er zijn enkele basisvragen die ons kunnen helpen om bescherming te krijgen. Het doel is om onze computers en onze gegevens te beschermen tegen hackers die ze tegen ons kunnen gebruiken.

Stel de gegevens niet bloot

Iets heel belangrijks, maar soms over het hoofd gezien door gebruikers stelt de gegevens niet bloot meer dan de telling. Hiermee bedoelen we dat we ons e-mailadres niet openbaar maken in open forums of opmerkingen op webpagina's. Ook mogen we op sociale netwerken geen persoonsgegevens openbaar maken die tegen ons kunnen worden gebruikt en voor iedereen toegankelijk zijn.

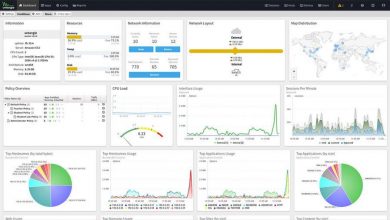

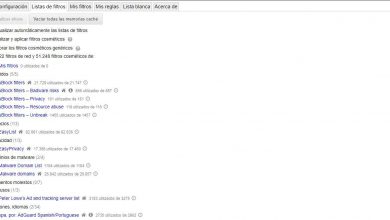

Bescherm de apparatuur

Natuurlijk is het belangrijk om de veiligheid van onze apparaten. Dit betekent dat we beveiligingstools moeten installeren en ook over de nieuwste updates en fixes moeten beschikken. Soms komen er kwetsbaarheden naar voren die voor ons belangrijk zijn om op te lossen.

Wees voorzichtig bij het inloggen

Een fundamenteel punt is ook om voor onszelf te zorgen wanneer: aansluiting . We mogen geen informatie vrijgeven wanneer we verbinding maken vanaf onveilige netwerken of via niet-vertrouwde platforms. Ook moeten we uitloggen bij het gebruik van andermans apparatuur.

Gebruik sterke wachtwoorden

Ten slotte is een ander advies dat we willen geven om sterke en veilige wachtwoorden te gebruiken. Dit betekent dat ze letters (hoofdletters en kleine letters), cijfers en andere speciale symbolen bevatten. Dit alles willekeurig. We worden geconfronteerd met de belangrijkste beveiligingsbarrière om onze accounts te beschermen en het is erg belangrijk om hier op te wijzen.

Uiteindelijk zijn dit enkele fundamentele vragen met betrekking tot social engineering en hoe we onszelf kunnen beschermen. Het is essentieel om onze computers te beschermen en te voorkomen dat hackers persoonlijke gegevens verkrijgen die ze tegen ons kunnen gebruiken. We moeten altijd de veiligheid handhaven.