Apprenez à obtenir un hachage SHA3 ou SHA2-512 sous Windows

Il existe actuellement un grand nombre d’algorithmes de hachage pour vérifier l’intégrité des différents fichiers que nous téléchargeons sur Internet, transférons à d’autres utilisateurs, et nous pouvons même vérifier si un certain fichier a été modifié ou non. Grâce à des outils gratuits tels que QuickHash, nous pourrons générer le hachage de différents fichiers en utilisant différents algorithmes de hachage tels que SHA-3 et même SHA2-512. Aujourd’hui, dans RedesZone, nous allons expliquer ce qu’est un hachage, lesquels sont les plus utilisés et comment obtenir le hachage SHA3 d’un fichier sous Windows.

Qu’est-ce qu’un hachage et à quoi pouvons-nous l’utiliser ?

Une explication simple de ce qu’est un hachage est qu’il s’agit d’une empreinte unique des données numériques. Si les données d’un fichier particulier changent, le hachage changera complètement. Grâce aux hachages, nous pouvons vérifier si un fichier a été modifié, et nous pouvons même vérifier l’intégrité des fichiers lors de leur envoi sur Internet ou de leur téléchargement à partir de différents serveurs. Actuellement, nous avons de nombreux algorithmes de hachage, certains d’entre eux sont déjà considérés comme non sécurisés car des collisions ont été découvertes (lors de la génération du hachage de deux fichiers différents, le même hachage est obtenu) tels que MD5 ou SHA1, cependant, aujourd’hui, nous avons des algorithmes de hachage sûrs comme SHA2-256, SHA2-512 et même le dernier SHA3 que nous avons déjà disponible.

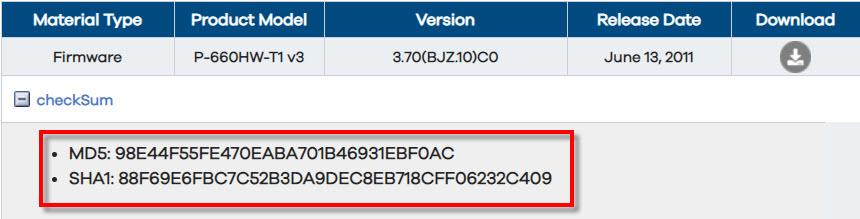

Un aspect très important des hachages est que dès qu’une certaine donnée du fichier est modifiée, le code alphanumérique que nous avons en sortie dans le hachage est complètement modifié. Imaginez un instant que vous deviez télécharger le firmware d’un routeur à partir d’un serveur situé sur un autre continent. Si, par exemple, ce fichier était corrompu lors du téléchargement et que la mise à jour était lancée, cela pourrait rendre cet appareil inutilisable. Certains fabricants fournissent le hachage de leurs fichiers pour vérifier que nous avons effectué un téléchargement correct.

Dans ce cas, avec un outil qui pourrait générer un hachage prenant en charge l’algorithme MD5 ou SHA-1, on pourrait le contraster avec celui proposé par le fabricant. S’il correspond, nous aurons vérifié son intégrité et nous pourrons procéder à l’installation du firmware sans crainte. Sinon, nous saurons que c’est faux et nous ne devons pas l’installer. Un exemple de programme que nous pouvons utiliser est QuickHash, dont nous parlerons plus tard.

Une chose à garder à l’esprit est qu’avec le hachage d’un certain fichier, vous ne pouvez pas récupérer le fichier d’origine. Une bonne pratique de sécurité consiste également à stocker les hachages de mots de passe dans des bases de données, afin que personne ne puisse obtenir les informations en texte brut. Afin de stocker les mots de passe, il existe des algorithmes de hachage spécialement conçus pour cela, tels que scrypt ou bcrypt.

QuickHash : générez facilement des hachages SHA3 ou SHA2-512

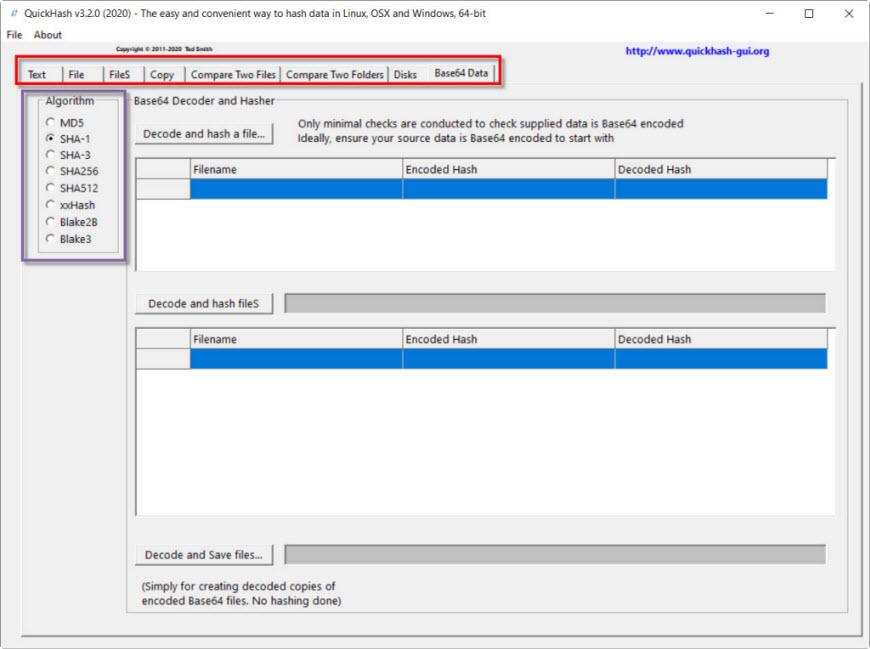

QuickHash est un outil de hachage de données open source pour les systèmes d’exploitation Linux, Windows et Apple Mac OS, il possède une interface utilisateur graphique très conviviale et facile à utiliser. Cet outil prend actuellement en charge les algorithmes de hachage suivants : MD5, SHA1, SHA-3 (256 bits), SHA2-256, SHA2-512, xxHash, Blake2B (256 bits) et Blake3, c’est donc un outil vraiment complet. Comme si tout cela ne suffisait pas, il faut indiquer qu’il est totalement gratuit, et son développement est soutenu grâce aux dons des personnes qui l’utilisent.

Téléchargement, démarrage et écran principal

Pour télécharger l’outil QuickHash, nous devons cliquer sur le lien suivant pour télécharger gratuitement QuickHash . Comme nous l’avons vu précédemment, nous pouvons utiliser la version pour Windows, Linux et MacOS. Dans mon cas, je vais utiliser la dernière version disponible pour Windows, la version spécifique est la 3.2.0. Une fois téléchargé, nous trouverons un fichier au format ZIP, que nous procéderons à la décompression dans un dossier.

Un aspect très positif de cet outil est qu’il ne nécessite pas d’installation, donc, dans ce dossier que nous venons de décompresser, il suffit de double-cliquer sur le fichier Quickhash-GUI, dans l’explorateur de fichiers, vous verrez comment l’application taper. Nous avons également un guide d’utilisation pour l’outil lui-même.

La première fois que vous le démarrez, un écran comme celui-ci apparaîtra :

Ci-dessus dans la case rouge, nous avons les principales options du programme qui sont :

- Texte : pour hacher des fragments de texte, tels que des paragraphes dans un fichier.

- Fichier – pour sélectionner puis hacher un fichier individuel.

- FileS : pour hacher plusieurs fichiers dans un répertoire.

- Copier – Utilisé pour copier et coller, mais avec l’intégrité des données supplémentaire du hachage. Il est conçu pour permettre à un utilisateur de copier des fichiers d’un endroit à un autre, mais que le processus de copie soit vérifié et soutenu par des valeurs de hachage.

- Comparer deux fichiers : Comparez les hachages de deux fichiers différents trouvés dans deux emplacements différents.

- Compare Two Folders : il est utilisé pour comparer le contenu du fichier d’un dossier avec un autre pour voir si tous les fichiers à l’intérieur correspondent selon le hachage (les noms de fichiers ne sont pas comparés).

- Disque : pour vérifier le hachage des disques physiques et des volumes logiques.

- Base64Data – Permet à l’utilisateur de hacher un fichier codé en Base64 et de générer un hachage de son homologue décodé, sans que l’utilisateur n’ait à créer la version décodée. De plus, il prend en charge le décodage des données codées en Base64, juste pour plus de commodité.

En violet se trouvent les algorithmes que nous pouvons utiliser pour obtenir nos hachages, pour mettre en évidence les algorithmes de SHA2-512, SHA-3 et aussi BLAKE3.

Sections texte, fichier, comparer deux fichiers de QuickHash

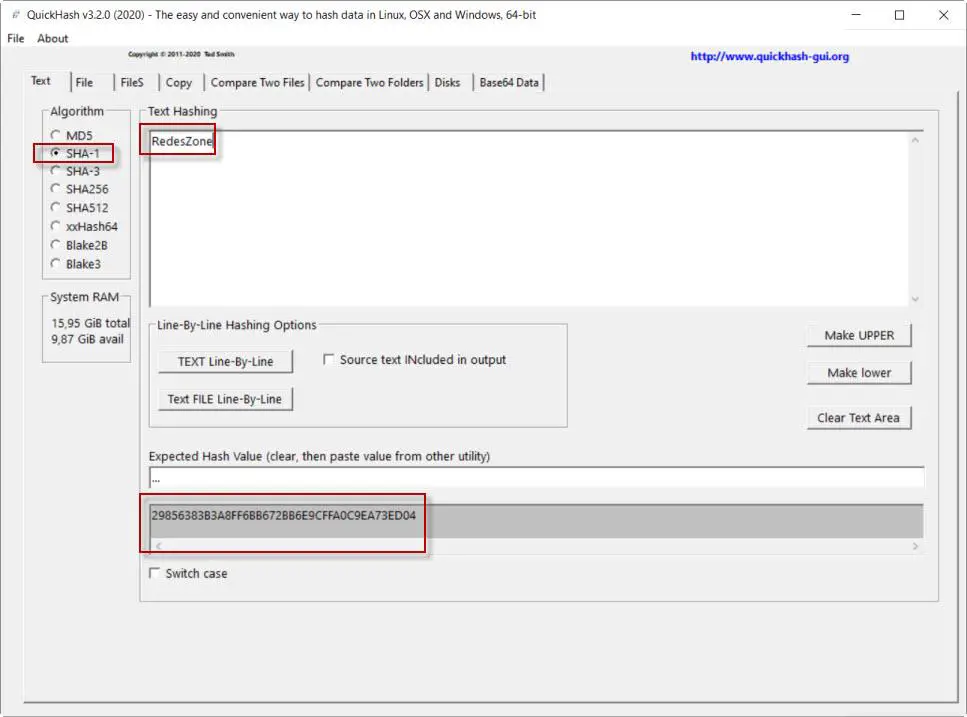

Commençons par la section Texte . Par exemple, imaginez que nous ayons besoin du hachage du texte RedesZone avec l’algorithme SHA-1. Cela se ferait comme ceci, en commençant par sélectionner l’algorithme SHA-1, puis nous écrivons le texte et enfin nous obtiendrons le hachage ci-dessous.

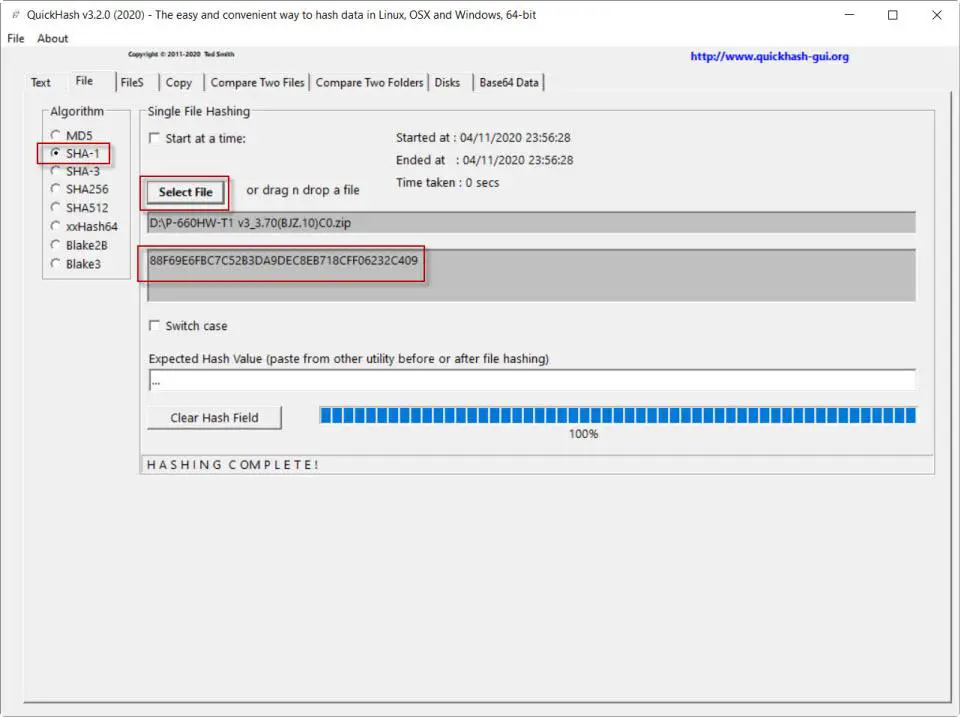

Au début du tutoriel nous avons parlé du fichier d’un routeur dont nous voulions vérifier s’il était en bon état après l’avoir téléchargé, et s’il n’avait pas été corrompu. Le fabricant a donné la possibilité de vérifier que ce fichier était correct à l’aide de l’algorithme SHA-1. Ainsi, il offrait la valeur suivante pour vérification : 88F69E6FBC7C52B3DA9DEC8EB718CFF06232C409.

Pour le vérifier, nous allons dans la section Fichier . Dans Select File, nous sélectionnons le fichier du firmware, nous mettons l’algorithme SHA-1 et nous pouvons ensuite vérifier que le hachage est identique. Cela signifie que le fichier est correct et que nous pouvons flasher le firmware en toute tranquillité d’esprit.

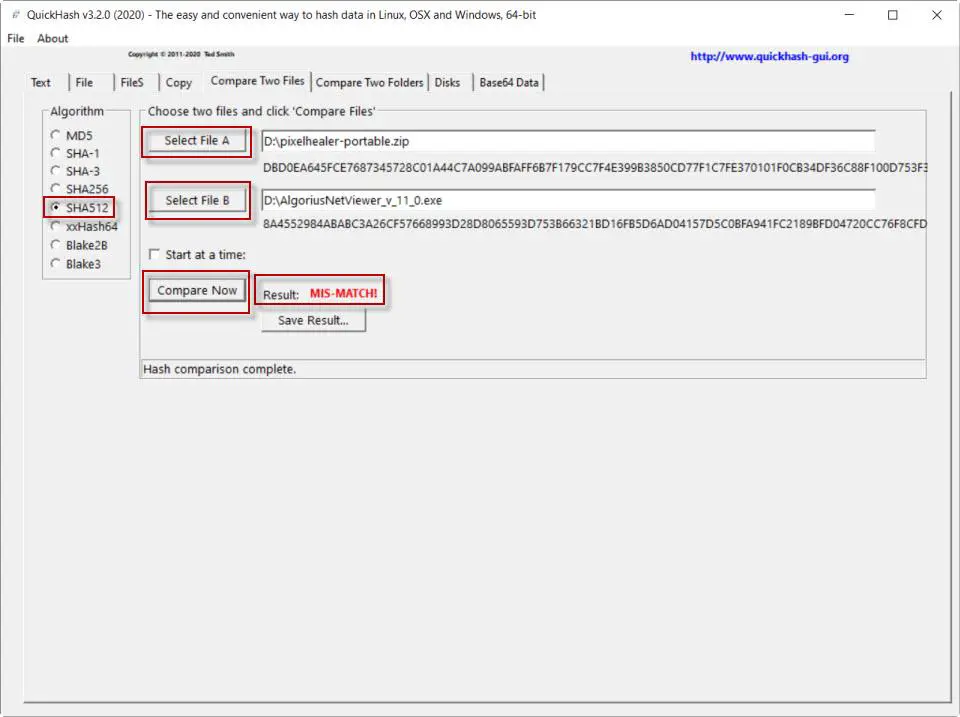

Nous allons maintenant comparer deux fichiers à l’aide de l’algorithme SHA2-512. Pour ce faire, nous nous tournons vers Comparer deux fichiers . Nous allons d’abord donner un exemple avec deux fichiers différents. On commence par sélectionner l’algorithme puis les deux fichiers. Le premier fichier que nous mettions sur Select File A et le deuxième fichier pour comparaison dans Select File B . Ensuite, nous cliquons sur Comparer maintenant et MIS-MATCH apparaîtra en rouge, indiquant qu’ils sont différents.

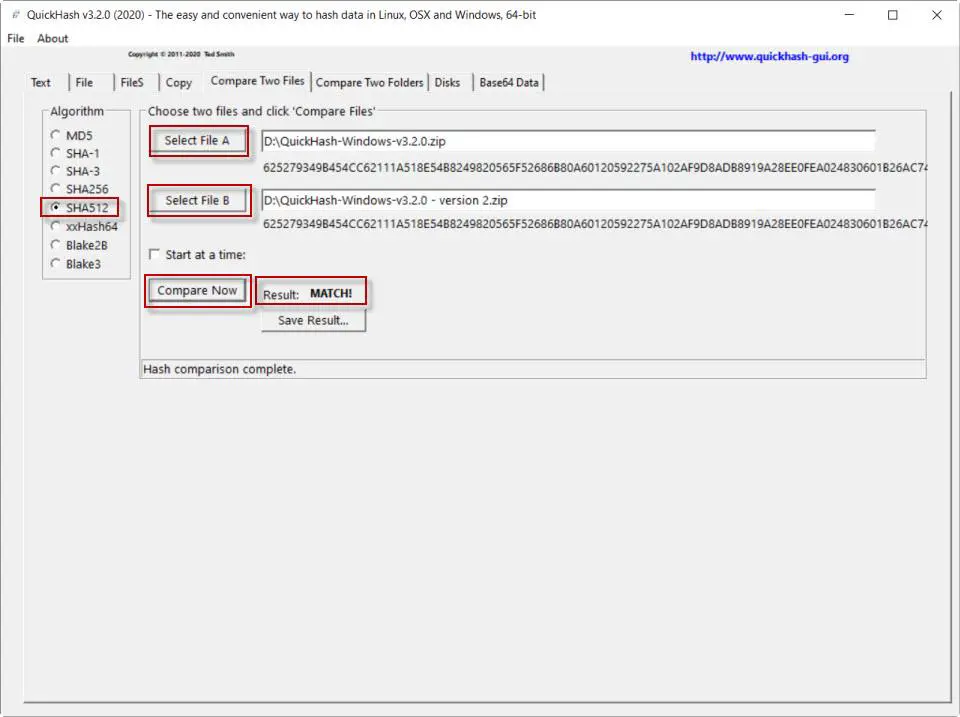

Au contraire, si nous prenons deux fichiers identiques et répétons le processus en suivant les mêmes étapes et en donnant Comparer maintenant, nous obtenons ce résultat :

Ici, il est écrit MATCH ! , ce qui signifie qu’ils correspondent.

Sections FileS, Copy et Compare Two Folders de QuickHash

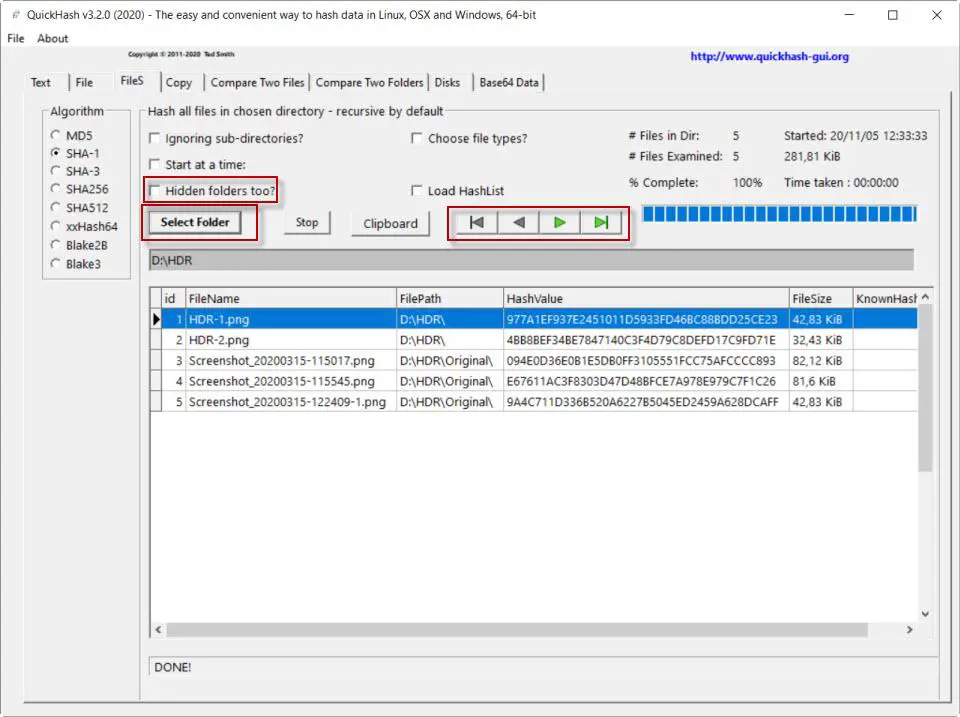

La section suivante que vous allez utiliser est FileS , qui est utilisée pour voir le hachage des fichiers dans un répertoire. Dans Select Folder, nous sélectionnons le dossier. Comme vous pouvez le voir, il détecte les fichiers qui se trouvent dans les sous-répertoires. Vous avez également la possibilité de rechercher des répertoires cachés avec les dossiers cachés ? De plus, vous disposez d’une barre de style de lecteur multimédia pour vous déplacer entre les fichiers.

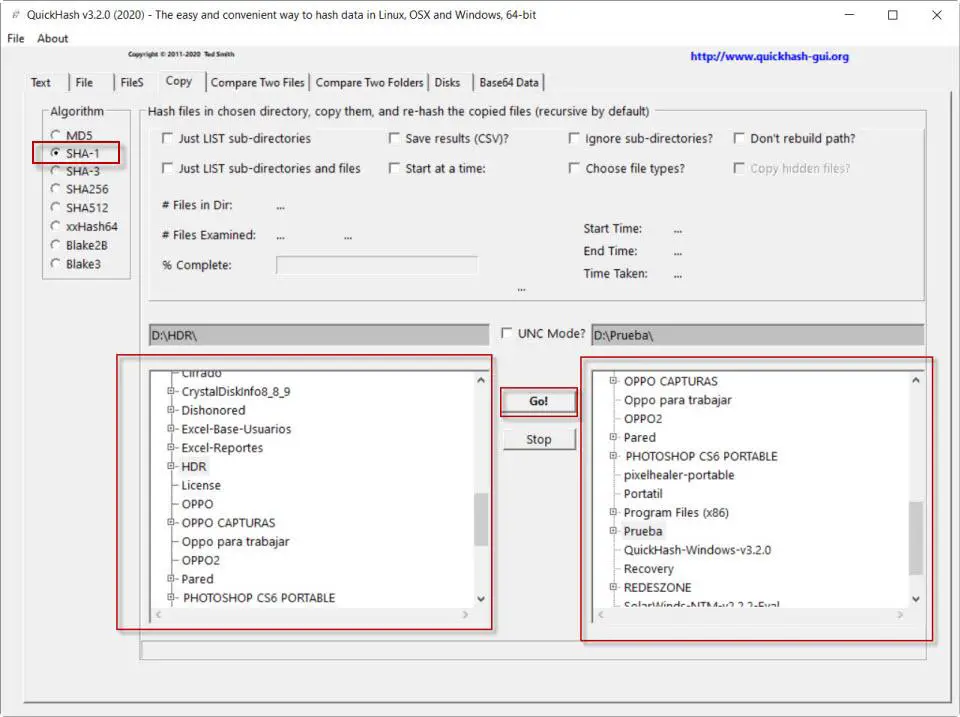

C’est maintenant au tour de la section Copy , qui sert à copier les fichiers et à vérifier que cela a été fait correctement en vérifiant son hachage. Nous allons commencer comme d’habitude, en choisissant un algorithme. Ensuite, sur le côté gauche, nous choisissons le dossier source que nous voulons copier. A droite on choisit la destination, dans ce cas j’ai créé un dossier vide appelé Test. Une fois terminé, cliquez sur Go! pour démarrer le processus.

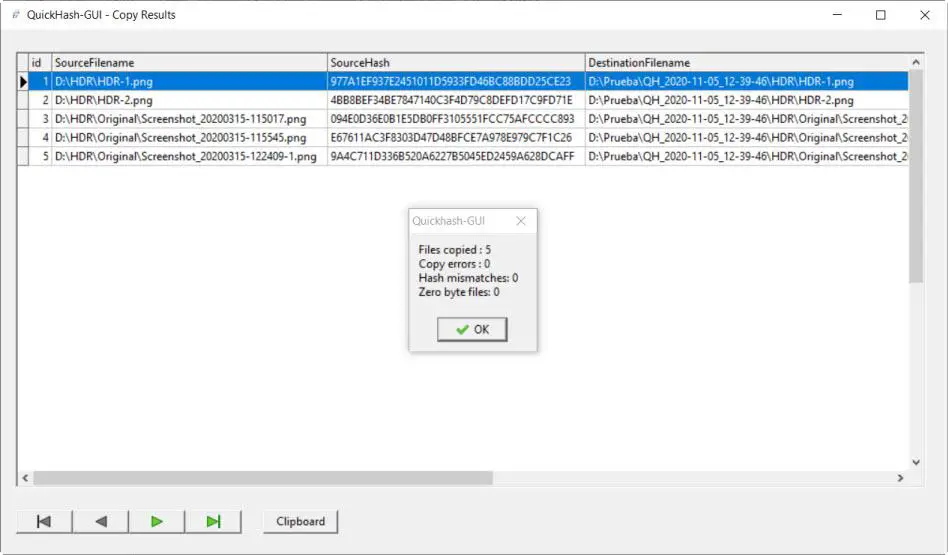

Ensuite, nous obtenons un écran comme celui-ci. Ici, nous voyons le chemin des deux, à la fois l’origine et la destination avec leurs hachages correspondants. Dans ce cas, on peut voir qu’ils coïncident et que 5 fichiers ont été copiés.

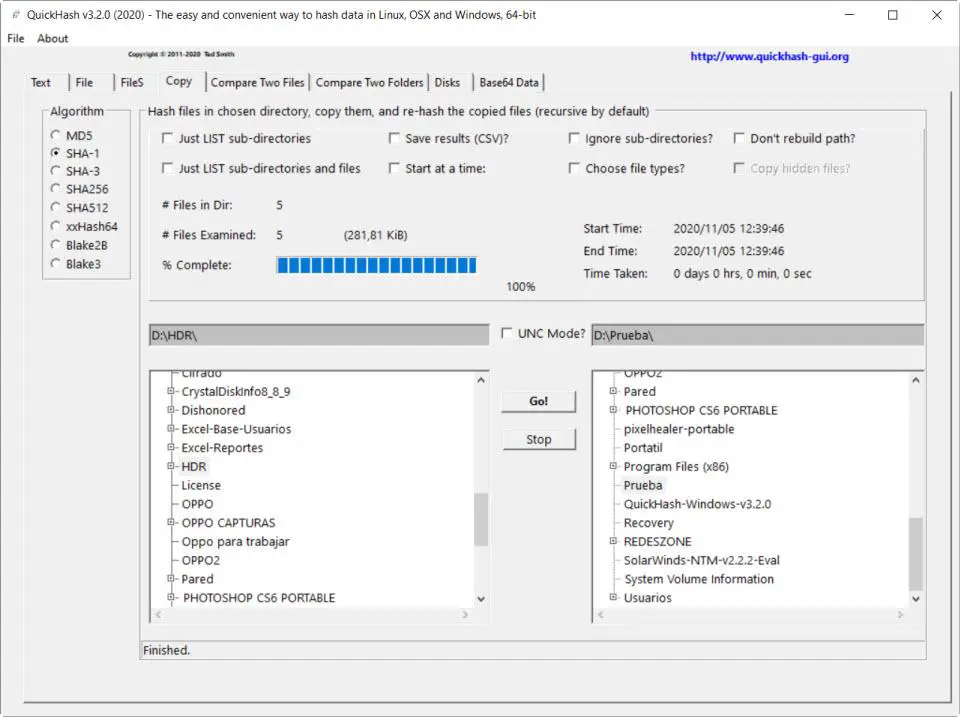

Si nous partons d’ici, nous voyons comment cela indique un résumé du travail effectué et que le processus de copie est terminé.

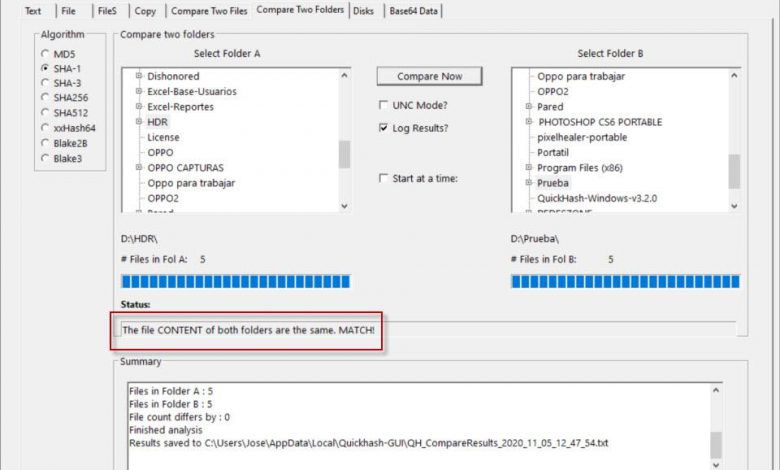

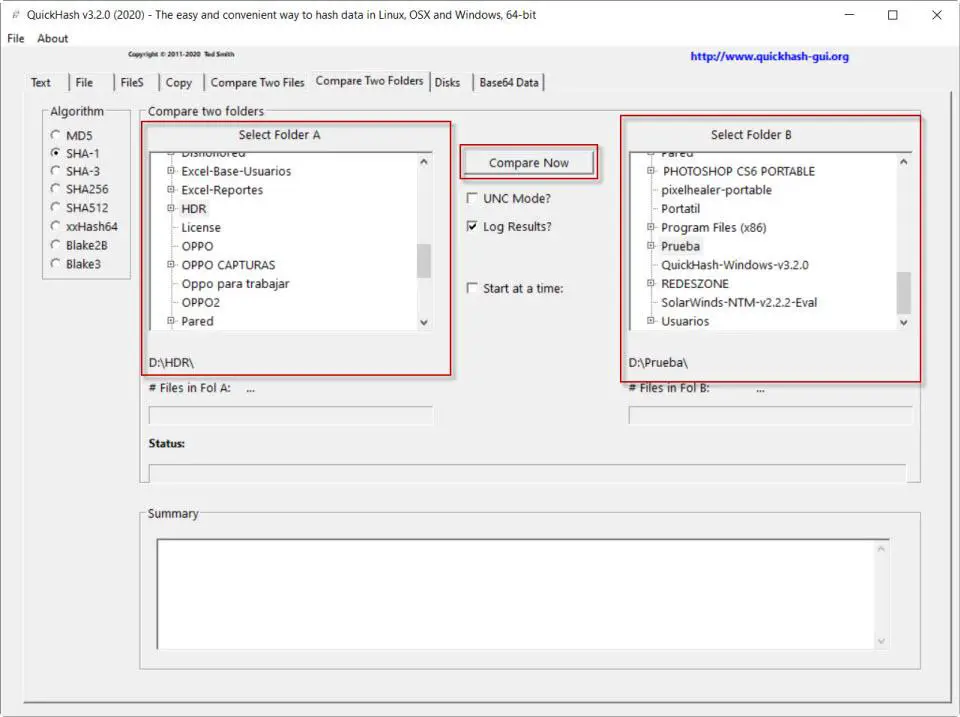

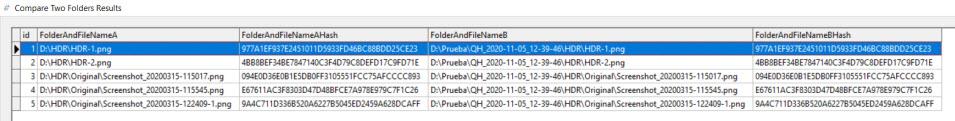

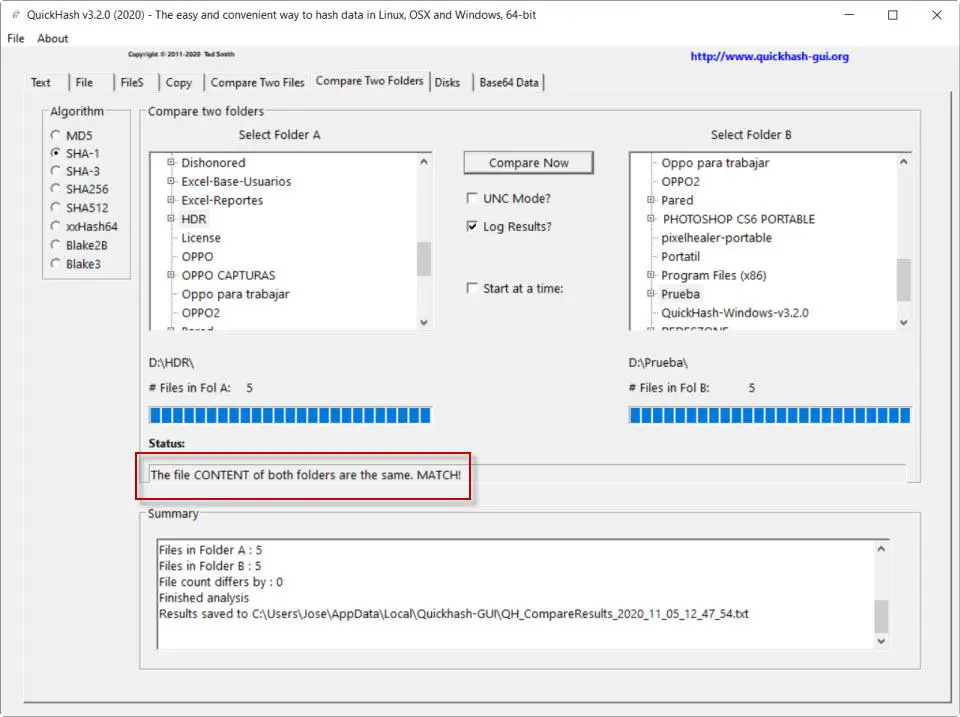

La section suivante que nous allons voir est Comparer deux dossiers, qui est utilisée pour comparer les hachages des fichiers dans deux répertoires. Pour ce faire, nous sélectionnons l’algorithme, dans Select Folder A nous mettons un dossier et dans Select Folder B l’autre. Ensuite, cliquez sur Comparer maintenant .

Ici, nous voyons les routes des deux avec leurs hachages correspondants et on voit qu’elles coïncident.

Si nous revenons à l’écran où nous avons commencé en bas dans la case rouge, il nous indique en anglais que les deux répertoires coïncident.

Enfin, comme vous pouvez le voir, Quickhash devient un outil utile avec lequel nous pouvons travailler avec des hachages de plusieurs manières.