BitLocker : Tutoriel complet pour chiffrer les disques sous Windows

Normalement, nous considérons que les données contenues dans les disques durs de nos ordinateurs sont protégées par le mot de passe de connexion. C’est vrai dans une certaine mesure, mais que se passe-t-il si nous laissons une session ouverte ou si notre ordinateur ou notre disque dur est perdu ou volé ? Les données contenues dans les disques durs sont accessibles à tous, il suffirait de retirer le disque dur d’un ordinateur et de le connecter à un autre à l’aide d’un adaptateur disque vers USB, et nous aurions accès à toutes les informations qu’il contient. En d’autres termes, le système d’exploitation protège le contenu de nos disques lorsqu’il est en cours d’exécution, mais pas lorsque l’ordinateur est éteint ou pendant le processus de démarrage. Aujourd’hui dans RedesZone, nous allons parler de BitLocker, l’outil Microsoft pour Windows qui va nous permettre de crypter toutes nos données.

BitLocker est un outil proposé par Microsoft dans les versions Professional et Enterprise de son système d’exploitation Windows et qui permet de crypter le contenu des disques durs internes, des disques de démarrage, des disques externes et aussi des clés USB que nous connectons à notre ordinateur. De cette façon, même si nous les connectons à un autre ordinateur, les données continueront d’être cryptées et protégées. BitLocker est disponible à partir de la version Windows Vista sur les systèmes d’exploitation de bureau et sur Windows Server 2008 pour les versions serveur.

Indice:

- Qu’est-ce que le cryptage d’une unité de stockage ?

- Comment modifier la méthode et la force (sécurité) du chiffrement à l’aide de la stratégie de groupe dans BitLocker

- Activation de BitLocker sur un lecteur de stockage interne

- Sauvegarder la clé de récupération

- Sélectionnez la quantité de disque à chiffrer

- Paramètres BitLocker sur les lecteurs chiffrés

- BitLocker sur les lecteurs de disque du système d’exploitation

- BitLocker sur des lecteurs de stockage externes ou amovibles

- Comment : utiliser BitLocker sans TPM

- Procédure de déverrouillage de lecteur BitLocker avec clé de récupération

- Accès bureau à distance aux lecteurs cryptés

- Ouvrez les lecteurs chiffrés BitLocker sous Windows XP ou Vista

1. Qu’est-ce que le cryptage d’une unité de stockage ?

Le chiffrement est une procédure par laquelle un algorithme de chiffrement et une clé donnée rendent un message illisible et incompréhensible pour quiconque ne possède pas la clé. Cela s’applique également aux données stockées sur les lecteurs de disque et les lecteurs flash.

Cet outil permet de crypter le contenu d’unités de stockage complètes, pour cela dans sa version initiale il utilise l’ algorithme de cryptage standard AES (Advanced Encryption Standard) avec une clé de 128 bits qui peut être changée en AES-256 à l’aide de stratégies de groupe. . Dans sa dernière version, Windows 10 intègre le cryptage XTS-AES beaucoup plus sécurisé.

Lors du cryptage du disque, nous devrons entrer un mot de passe pour protéger les informations cryptées. Nous ne devons pas perdre ou oublier ce mot de passe car nous serions obligés d’utiliser la clé de récupération de chiffrement du lecteur ou nous ne serions plus en mesure d’accéder aux données. Lorsque nous sauvegardons ou copions un fichier sur un disque crypté, il est automatiquement crypté. Lorsque nous copions ou ouvrons un fichier à partir d’un disque crypté, il est automatiquement décrypté.

Si nous utilisons Bitlocker pour crypter le lecteur de démarrage du système d’exploitation, dès que nous démarrons le PC et avant le démarrage de Windows, il nous demandera d’entrer le mot de passe d’accès Bitlocker que nous avons précédemment configuré. Si nous n’entrons pas le mot de passe correct, le système d’exploitation ne démarrera pas. Ce processus est totalement indépendant de l’authentification ultérieure des utilisateurs et des administrateurs, c’est-à-dire que nous aurons un mot de passe d’accès pour démarrer le système d’exploitation, et plus tard l’authentification des utilisateurs.

Si nous utilisons Bitlocker pour crypter une partition du système d’exploitation (autre que la partition du système d’exploitation) ou pour crypter un autre disque dur, ce que nous devrons faire à chaque démarrage du système d’exploitation est de double-cliquer sur l’unité et il nous demandera d’entrer le mot de passe pour accéder à Bitlocker, pour décrypter et crypter le contenu lorsque nous copions des informations. Ce mot de passe est indépendant des autorisations que peuvent avoir les dossiers et fichiers de ladite partition ou disque dur, il est uniquement destiné au cryptage et au décryptage des données via Bitlocker.

Comme vous pouvez le voir, Bitlocker nous permettra de chiffrer tout le contenu du disque dur, des partitions, des disques durs externes et même de l’unité du système d’exploitation. Si vous avez un ordinateur Windows et que vous souhaitez le protéger complètement, vous devez non seulement crypter la partition de données ou les disques durs avec Bitlocker, mais également le lecteur du système d’exploitation pour éviter qu’avec les techniques d’investigation informatique, certaines informations sensibles puissent être récupérées.

2. Comment modifier la méthode et la force (sécurité) du cryptage à l’aide de la stratégie de groupe dans BitLocker

BitLocker, l’outil de chiffrement de lecteur de disque de Microsoft Windows, est configuré par défaut pour utiliser XTS-AES comme algorithme de chiffrement et une clé de 128 bits pour le démarrage interne et les disques de données. Par défaut, il utilise l’algorithme de cryptage AES-CBC avec une clé de 128 bits pour les disques externes et les clés USB. La différence entre ces deux méthodes de cryptage XTX-AES et AES-CBC réside dans la manière dont elles cryptent, leur sécurité contre les attaques et la rapidité avec laquelle elles cryptent et décryptent les données.

- XTS-AES est l’algorithme de chiffrement le plus récent et a, comme presque tout en informatique, ses adeptes et ses détracteurs. C’est le plus rapide des deux algorithmes et théoriquement le plus sûr. Nous recommanderons toujours à RedesZone d’utiliser ce type d’algorithme, de plus, il est également utilisé par défaut par des programmes tels que VeraCrypt et même par des outils spécialement conçus pour les systèmes d’exploitation Linux, à la fois dans les environnements de bureau et les serveurs Linux.

- AES-CBC est un algorithme que Microsoft Windows prend toujours en charge et est un peu plus lent que le précédent, bien que pratiquement aussi sûr si un mot de passe approprié est utilisé.

La longueur de clé est identique pour les deux algorithmes, bien qu’elle puisse être modifiée via des stratégies de groupe locales pour utiliser des clés de 256 bits pour le chiffrement du disque au lieu de clés de 128 bits . Pour la sécurité, notre recommandation est que vous utilisiez toujours des clés de 256 bits, les performances du système d’exploitation continueront d’être excellentes et nous aurons la meilleure sécurité possible.

On considère généralement que plus une clé a de bits, plus il est difficile de la casser pour déchiffrer les données par force brute. Pourquoi les clés aussi longues que possible ne sont-elles pas toujours utilisées ? Eh bien, fondamentalement parce que plus une clé a de bits, plus il faut de temps pour crypter et décrypter, la cryptographie cherche toujours à obtenir un cryptage suffisamment sécurisé à un coût raisonnable.

Qu’est-ce qu’une politique de groupe ?

Les stratégies du système d’exploitation Microsoft Windows permettent d’éditer et de modifier les paramètres. Grâce à des directives, nous pouvons contrôler plusieurs tâches et fonctions du système d’exploitation, à la fois au niveau de la machine et au niveau de l’utilisateur.

Modification des stratégies de groupe

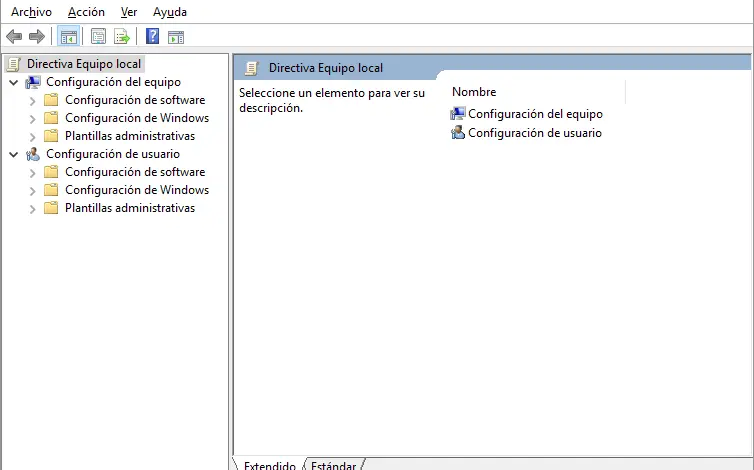

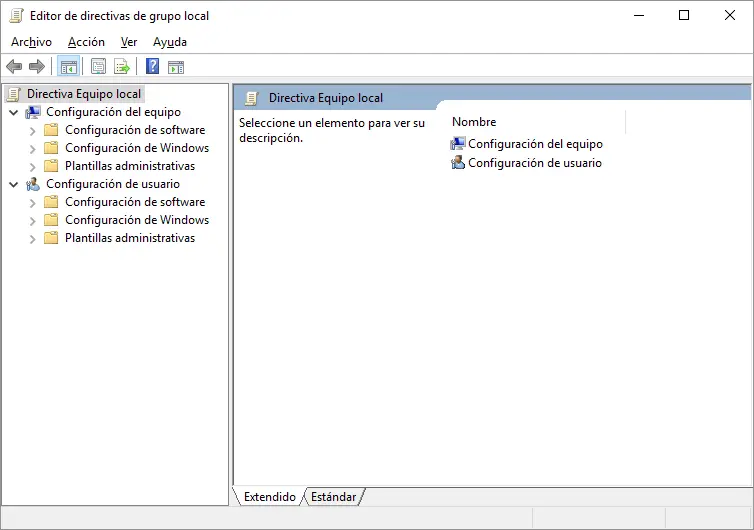

Pour modifier l’algorithme de cryptage et la longueur de la clé via les stratégies de groupe, nous exécutons la commande gpedit.msc à partir de l’option d’exécution de Windows (nous appuyons sur la touche Windows + R pour ouvrir l’option d’exécution). Cette commande ouvre une console Microsoft où nous pouvons modifier les stratégies de groupe locales.

Dans la console de l’ éditeur de stratégie de groupe, nous suivons le chemin de navigation suivant : Stratégie d’ordinateur local / Configuration de l’ordinateur / Modèles d’administration / Composants Windows / Chiffrement de lecteur BitLocker .

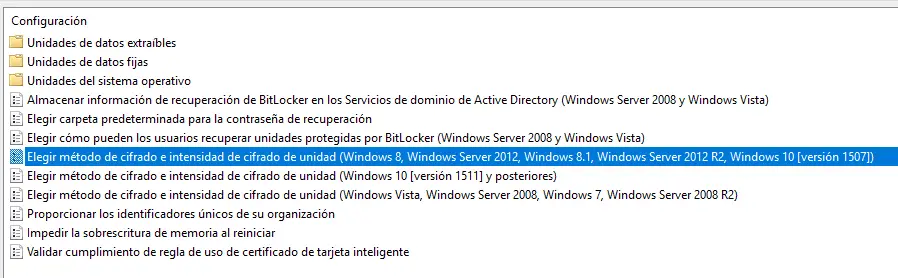

Dans cette catégorie, nous avons trois directives :

Choisissez la méthode de cryptage et la force de cryptage du lecteur pour (Windows 8, 8.1, 10 [version 1507] et Windows Server 2012 et 2012 R2), vous permet de modifier la longueur de la clé de cryptage et de choisir le cryptage AES avec ou sans la méthode de diffusion. Le diffuseur est une méthode de chiffrement appliquée pour fournir une protection supplémentaire aux données lors de la transition d’une forme claire à une forme chiffrée.

Choisissez la méthode de cryptage et la force de cryptage du lecteur pour (Windows 10 [version 1511] et versions ultérieures) :

Cette directive nous permet de modifier l’algorithme et la longueur de clé différemment pour les disques de démarrage internes, les disques de données internes, les disques amovibles et les lecteurs flash USB.

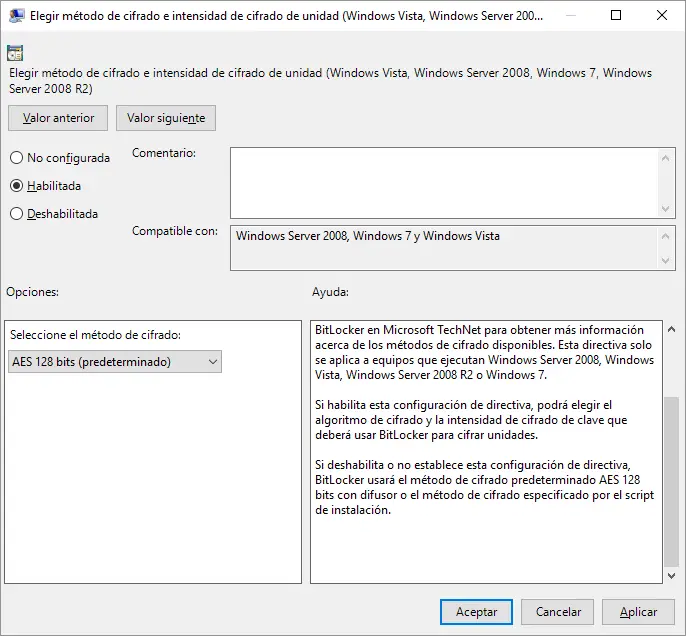

Choisissez la méthode de cryptage et la force de cryptage du lecteur pour (Windows Vista, 7, et Server 2008 et 2008 R2) :

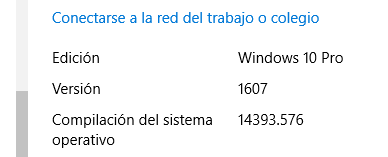

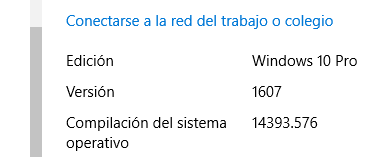

Les possibilités de configuration varient selon le système d’exploitation et sa version. Nous pouvons voir la version du système d’exploitation en ouvrant le Centre d’ action /Tous les paramètres/Système/À propos .

Dans chacun d’eux, il propose des options de configuration pour l’algorithme et la longueur de la clé de chiffrement utilisée par BitLocker pour chiffrer les lecteurs. Le changement de configuration n’affectera pas les lecteurs déjà chiffrés qui continueront à utiliser les paramètres qui étaient en place lorsqu’ils ont été chiffrés.

Ces directives ne s’appliquent que si le système d’exploitation et la version correspondent à ceux exécutés sur l’ordinateur. En modifiant les options, les lecteurs chiffrés à partir de ce moment-là utiliseront les nouveaux paramètres.

Activation de la stratégie de groupe configurée

Après avoir modifié une stratégie de groupe, il faut environ 90 minutes pour que les modifications prennent effet ; Nous pouvons appuyer sur la touche Windows + R pour ouvrir l’option d’exécution et écrire la commande «gpupdate / target: Computer / force» afin que les modifications soient appliquées immédiatement et que le résultat puisse être vérifié. Si vous exécutez gpupdate.exe /? à partir de la console de commande, vous pourrez voir d’autres options de commande et une explication détaillée à leur sujet.

3. Activation de BitLocker sur un lecteur de stockage interne

Nous allons voir le processus de cryptage sur un lecteur de données, c’est-à-dire sans système d’exploitation, un lecteur qui n’est pas amorçable.

Pour activer Bitlocker depuis le menu de configuration de Windows 10 , on clique avec la souris sur l’icône du panneau de notification de la barre des tâches :

et nous choisissons l’option « Ouvrir le centre d’activités » ; cliquez sur « Toutes les configurations » et « Système » ; En cliquant sur la dernière option « À propos », nous accédons à une fenêtre contenant des informations sur notre installation Windows. En bas, nous avons l’option «Configuration BitLocker», en cliquant sur cette option, une fenêtre apparaît dans laquelle nous pouvons activer, désactiver et gérer BitLocker sur nos disques et lecteurs amovibles.

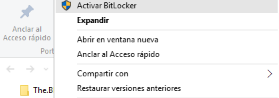

Pour activer BitLocker depuis l’explorateur de fichiers, on clique avec le bouton droit de la souris sur le lecteur de disque à chiffrer depuis l’explorateur de fichiers et dans le menu contextuel qui apparaît on choisit l’option « Activer BitLocker ».

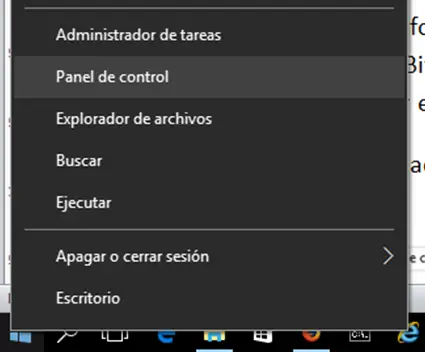

Pour activer BitLocker depuis le Panneau de configuration , nous faisons un clic droit sur l’icône Windows dans la barre des tâches.

Pour activer BitLocker depuis le Panneau de configuration , nous faisons un clic droit sur l’icône Windows dans la barre des tâches.

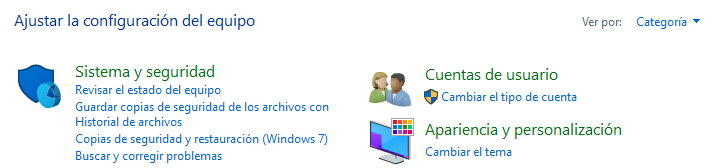

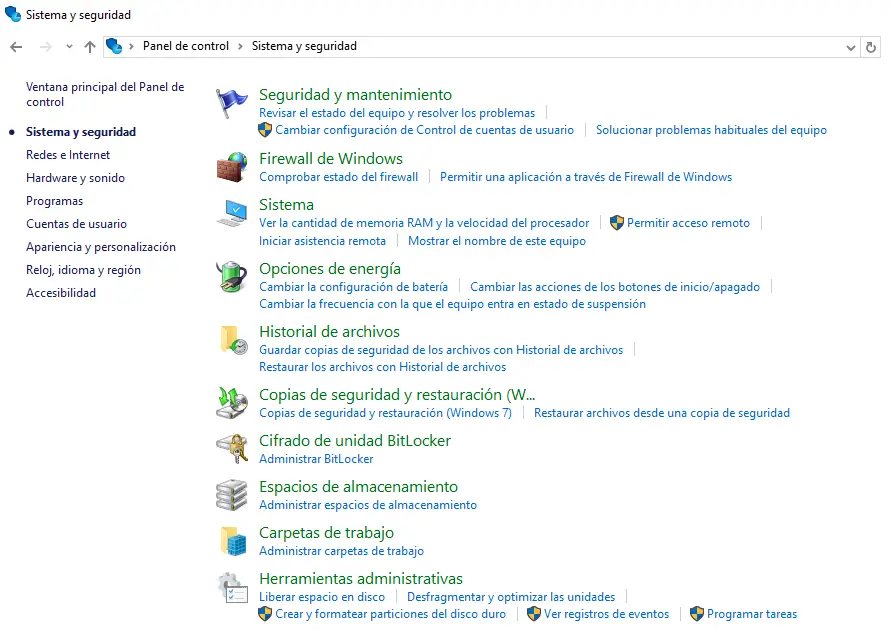

Dans la fenêtre « Panneau de configuration », si le mode « Afficher par » est défini sur « Catégorie », cliquez sur « Système et sécurité ».

Dans la fenêtre suivante, nous pouvons maintenant sélectionner l’option «BitLocker Drive Encryption».

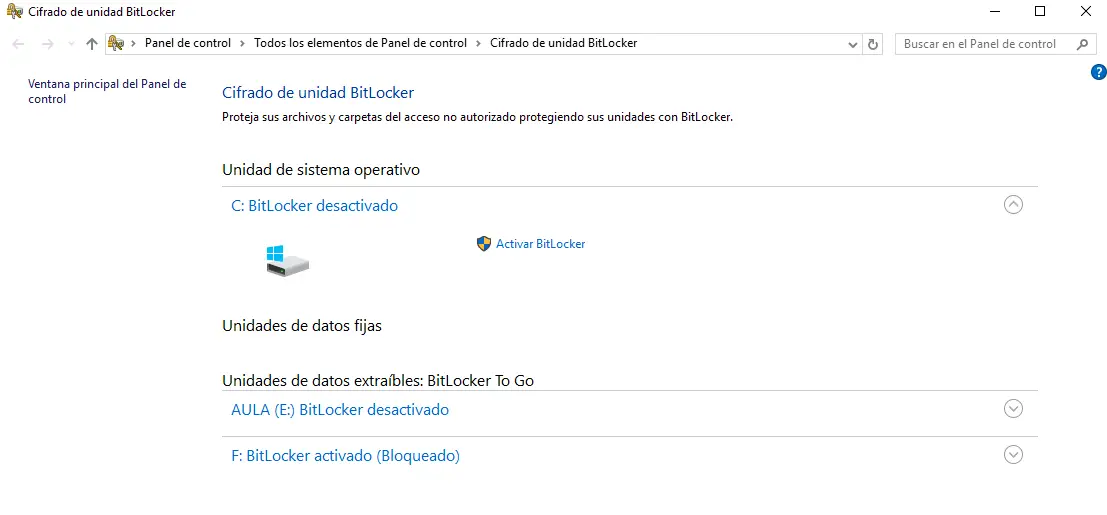

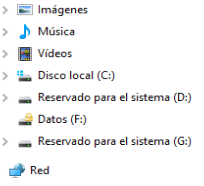

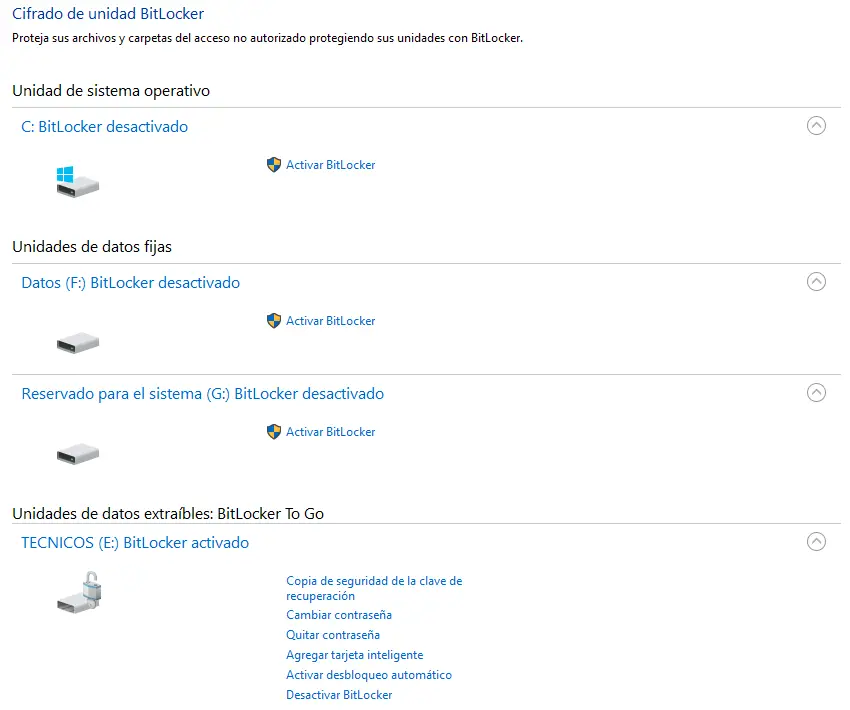

BitLocker affiche les lecteurs de stockage regroupés par catégorie en fonction de la façon dont le système d’exploitation les a détectés. Nous ne pouvons utiliser BitLocker que sur des lecteurs formatés et auxquels une lettre de lecteur est attribuée.

Dans l’image, nous pouvons voir un disque interne C: qui contient le démarrage du système d’exploitation dans lequel BitLocker est désactivé. Un disque externe avec cryptage également désactivé et une clé USB avec BitLocker activé.

Nous affichons les options BitLocker pour le lecteur de disque à chiffrer et il nous montre l’option «Activer BitLocker», en cliquant sur cette option un assistant apparaît pour configurer le chiffrement sur ladite unité.

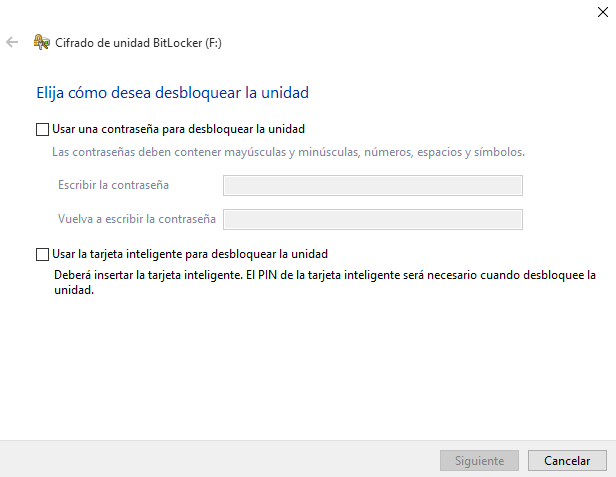

Nous écrivons d’abord le mot de passe pour déverrouiller l’unité une fois qu’elle a été cryptée ; Le mot de passe doit comporter des lettres majuscules et minuscules, des chiffres et des symboles spéciaux tels qu’un point, un signe, etc.

4. Sauvegardez la clé de récupération

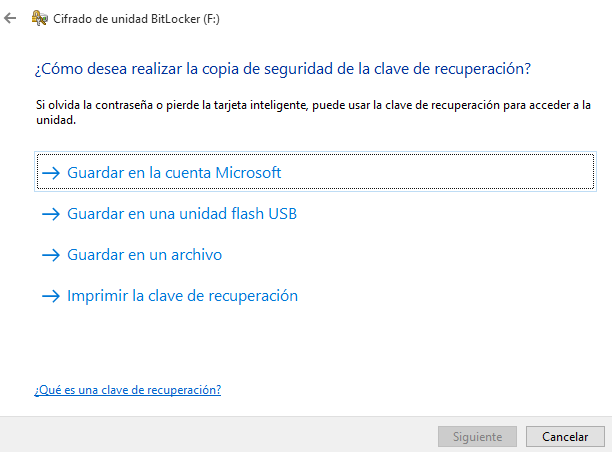

Il nous propose ensuite différentes options pour enregistrer une clé de récupération au cas où nous oublierions le mot de passe du point précédent.

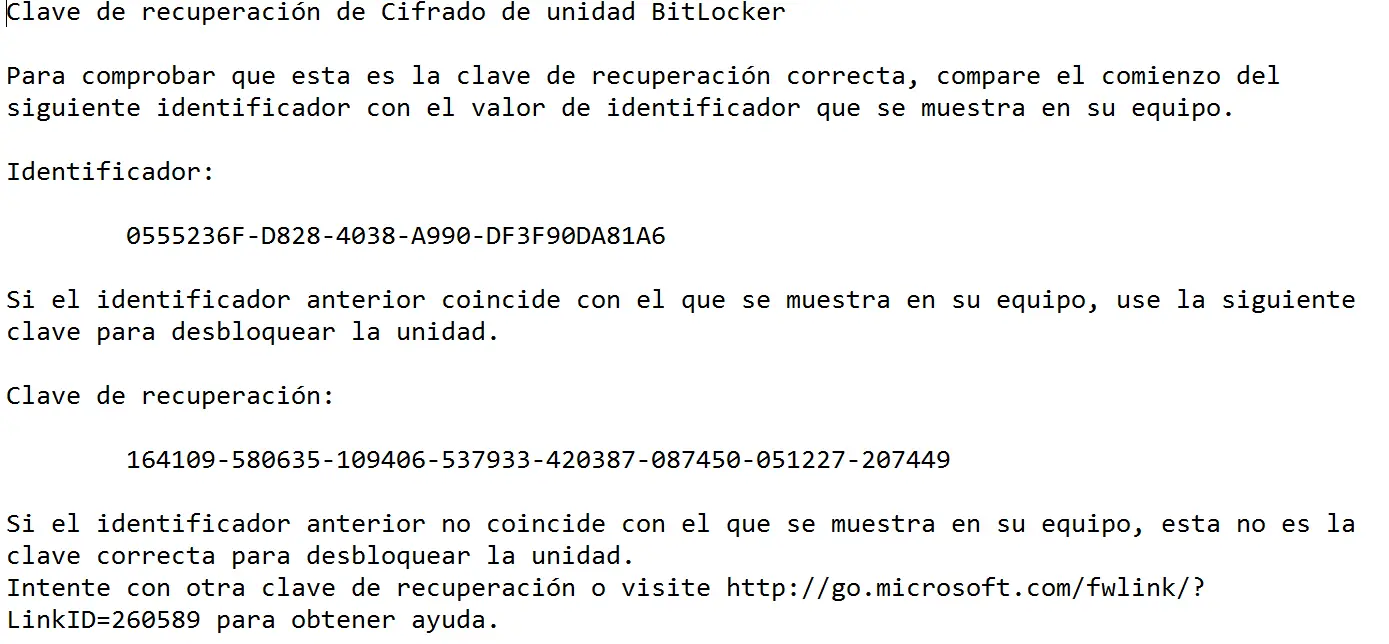

Lors de la sauvegarde de la clé de récupération, BitLocker crée une clé spéciale la première fois que nous chiffrons un disque. Une fois le lecteur chiffré, nous pouvons générer à nouveau une clé de récupération à partir du menu de configuration qui apparaît à côté du lecteur chiffré dans la boîte de dialogue «Activer BitLocker».

Windows demandera cette clé de récupération si, pendant le processus de démarrage d’un ordinateur avec le lecteur de disque du système d’exploitation crypté, il détecte une situation étrange qui empêche le déverrouillage dudit lecteur. Il le fera également dans le cas où nous avons utilisé BitLocker pour crypter un lecteur de disque amovible ou une mémoire flash et lorsque nous ne nous souvenons pas du mot de passe de déverrouillage d’un lecteur crypté.

L’assistant de cryptage nous propose différentes options pour stocker la clé de récupération.

- «Enregistrer sur le compte Microsoft»: Enregistrer la clé de récupération dans OneDrive, pour utiliser cette option, il est nécessaire de s’être connecté à notre ordinateur avec un compte Microsoft au lieu d’un compte local et que ledit ordinateur ne fait pas partie d’un domaine informatique.

Windows 10 stocke ce mot de passe dans notre profil OneDrive si nous avons un compte Microsoft, via ce lien nous pouvons accéder à notre mot de passe BitLocker : https://onedrive.live.com/recoverykey

Cette option est la plus recommandée par Microsoft pour les ordinateurs qui ne sont pas membres d’un domaine.

Pour configurer un compte de connexion Microsoft sur notre ordinateur au lieu d’un compte local, nous devons avoir un compte Microsoft, (par exemple, un compte de messagerie Hotmail ou Outlook), et accéder au menu « Paramètres » du « Centre d’activités », cliquez sur l’option « Comptes » et dans la section « Vos informations », choisissez le lien « Se connecter avec un compte Microsoft à la place ».

- «Enregistrer sur une clé USB»: utilisez une clé USB qui pour enregistrer ladite clé, la clé USB ne peut pas être cryptée avec BitLocker.

- « Enregistrer dans un fichier » : crée un fichier texte dans lequel cette clé est stockée. C’est le même fichier que vous générez avec l’option précédente.

- «Imprimer la clé de récupération» : imprimez la clé de récupération sur une imprimante. Le texte est le même que celui des fichiers générés précédemment.

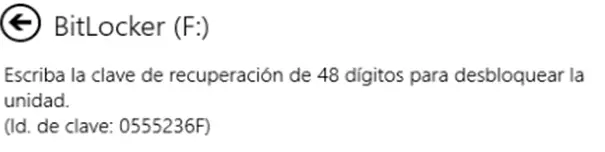

Dans le cas où nous chiffrons plusieurs disques et avons plusieurs clés de récupération de chiffrement, le nom de fichier contient une valeur qui doit correspondre à celle demandée par l’assistant de déverrouillage de lecteur BitLocker avec clé de récupération. Clé de récupération BitLocker 0555236F -D828-4038-A990-DF3F90DA81A6.TXT

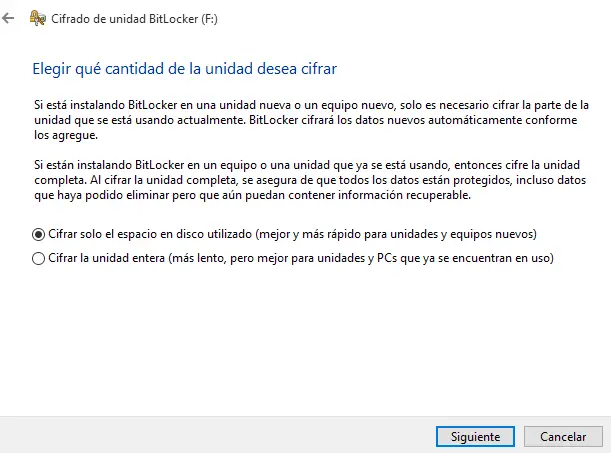

5. Sélectionnez la quantité de disque à crypter

Dans l’étape suivante, il nous demande si nous voulons crypter uniquement la partie du disque utilisé, (pour les nouveaux disques, plus rapide en cryptant moins d’informations), ou crypter le disque entier, (meilleure option pour les disques utilisés puisque bien que fichiers ont été supprimés, ceux-ci sont toujours sur le disque et peuvent être récupérés, c’est plus lent que le précédent).

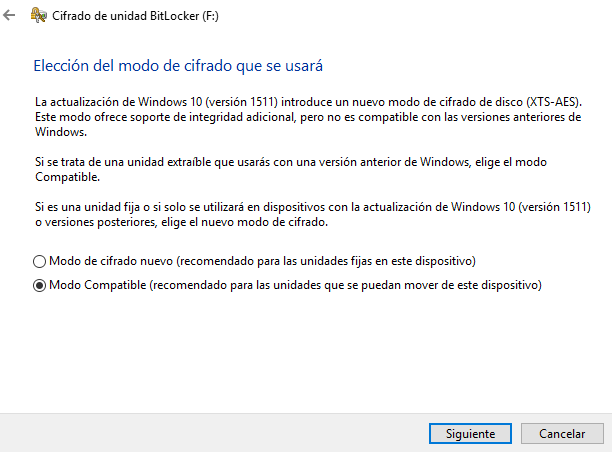

La boîte de dialogue suivante nous informe de la compatibilité du chiffrement BitLocker avec les versions précédentes de Windows 10.

Nous pouvons vérifier notre version de Windows à partir de l’option «A propos» du menu «Système» de la configuration «Centre d’activités».

Si nous allons crypter les disques internes de notre ordinateur, nous pouvons utiliser la première option, mais si nous allons crypter des unités de stockage amovibles, il est préférable d’utiliser l’option de compatibilité afin que nous n’ayons pas de problèmes lors de l’utilisation de ladite unité dans les systèmes avec les versions sans mise à jour.Windows 10. Ensuite, le chiffrement du disque commence, ce processus aura une certaine durée en fonction de la taille du disque et des options sélectionnées. Lorsque le cryptage du disque est terminé, nous pouvons voir un cadenas à côté du lecteur de disque crypté.

6. Paramètres BitLocker sur les lecteurs cryptés

Lorsque nous avons des lecteurs chiffrés BitLocker sur notre ordinateur, un menu de configuration apparaît sous le lecteur chiffré.

La première option