Combien de temps faut-il à un ransomware pour s’exécuter ?

De nombreuses menaces sont présentes sur le réseau. De nombreux types de logiciels malveillants qui peuvent mettre en danger notre sécurité et notre vie privée. Si nous parlons de l’une des variétés les plus dangereuses, nous devons mentionner les ransomwares . Comme nous le savons, il s’agit d’une menace qui cherche à crypter nos données et fichiers et à demander plus tard une rançon en retour. Maintenant, comment ça marche vraiment ? Combien de temps faut-il pour exécuter l’attaque? Nous allons en parler dans cet article.

Ransomware, l’une des menaces les plus dangereuses

Sans aucun doute, le ransomware est l’une des menaces les plus dangereuses que nous puissions trouver. C’est parce qu’il a la capacité de désactiver complètement un ordinateur, par exemple. Il est capable de crypter tous vos fichiers et de nous empêcher d’accéder aux informations. Un problème qui peut toucher aussi bien les utilisateurs privés que les entreprises.

Ce n’est pas quelque chose de nouveau, loin de là. Le ransomware existe depuis longtemps et perfectionne également ses attaques. Aujourd’hui, il est beaucoup plus fort et a plus de capacité à contourner les outils de sécurité. Cela signifie que de nombreux utilisateurs peuvent devenir victimes de ce problème.

C’est pourquoi nous avons toujours donné certaines recommandations pour éviter d’être victimes de ces attaques. Maintenant, combien de temps faut-il vraiment pour exécuter un ransomware ? Est-il activé dès qu’il atteint notre ordinateur et commence ainsi le cryptage ?

Combien de temps faut-il à un ransomware pour s’activer ?

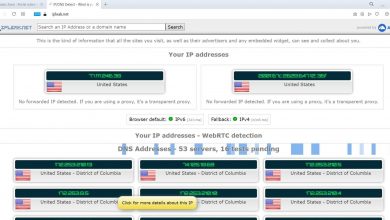

Selon un rapport réalisé par un groupe de chercheurs en sécurité, 75 % des attaques de ransomware ne sont pas exécutées immédiatement. Cela signifie qu’il restera sur le système de la victime pendant un certain temps avant de s’exécuter réellement. Cette période de temps vous permettra d’obtenir des informations système ou de voler des identifiants d’accès. Plus tard, ces informations peuvent être utilisées pour effectuer des attaques de ransomware avec de meilleures garanties.

Ces derniers temps, les pirates ont également profité de cette période pour collecter des informations auprès de la victime. Tout type de données personnelles, informations pouvant être volées, utilisées ultérieurement pour effectuer du chantage. C’est une nouvelle méthode qu’ils utilisent pour obtenir un avantage économique en retour.

Selon les chercheurs en sécurité de FireEye, les pirates informatiques attendent dans la plupart des cas jusqu’à trois jours pour exécuter le ransomware. Ils passent cette période de temps à obtenir plus d’informations et à préparer l’attaque avec de plus grandes garanties. Par conséquent, nous pouvons dire que la chose normale est que si nous sommes victimes de l’entrée de ransomware sur notre ordinateur, il ne fonctionnera pas automatiquement.

Marge à récupérer

Cela, selon les chercheurs en sécurité, nous donne une marge que nous pouvons utiliser pour nettoyer notre équipement. Étant donné que les pirates peuvent attendre jusqu’à trois jours pour exécuter la menace, nous pouvons avoir ce temps pour comprendre comment supprimer le ransomware du système.

Mais bien sûr, pour que cela soit une réalité, il faudra détecter le ransomware . Il ne sert à rien d’essayer de profiter de cette période si nous ne savons pas vraiment qu’il existe des ransomwares sur nos ordinateurs.

L’utilisation d’outils de sécurité est très importante pour détecter non seulement ce type, mais toute autre variété qui met notre sécurité en danger. Il sera essentiel que nos systèmes soient prêts à nous protéger contre une éventuelle attaque. Nous avons à notre disposition un large éventail de possibilités pour tous les types de systèmes et d’appareils.

Il sera également essentiel que le matériel soit correctement mis à jour. Disposer des derniers correctifs et mises à jour de sécurité peut nous aider à corriger les bogues et les vulnérabilités qui peuvent exister et sont exploités par les cybercriminels.

Mais sans aucun doute, la chose la plus importante à garder à l’esprit est le bon sens. Il existe de nombreuses attaques basées sur l’utilisation d’appâts qui peuvent affecter les utilisateurs. Un exemple est la réception d’un fichier malveillant par e-mail. Simplement en téléchargeant ou en ouvrant un fichier qui constitue une menace, nous pouvons mettre nos ordinateurs en danger.