Voici comment vous protéger des attaques de script dans Microsoft Office

Il ne fait aucun doute que les programmes qui font partie de la suite Microsoft Office sont assez populaires. Ceux-ci sont utilisés en particulier dans les environnements d’entreprise. Par conséquent, l’une des activités les plus fréquentes est l’échange de courriels. Dans beaucoup de ces messages, nous pouvons trouver des pièces jointes, mais si des mesures essentielles de protection et de prévention ne sont pas appliquées, nous pourrions être victimes d’attaques de scripts .

Quelles sont ces attaques de scripts ? Tout d’abord, nous devons comprendre en substance ce que signifie un script et ce qu’il fait . Fondamentalement, il s’agit d’un ensemble d’instructions qui effectuent certaines tâches, strictement basées sur ce que nous programmons dans ces scripts. C’est l’un des alliés les plus importants de certains types de documents dans Office comme Excel. Dans divers environnements de travail, l’utilisation de scripts est appliquée afin que les macros bien connues puissent être développées .

Les macros sont largement utilisées dans les organisations car elles permettent de rationaliser et d’automatiser toutes sortes de tâches, notamment celles qui sont très répétitives ou qui nécessitent des formules avec des paramètres très étendus. La première chose qui est perçue en termes de bénéfices est la suivante : un gain de temps et beaucoup moins d’erreurs dues au facteur humain. Cependant, tout cela peut être déplacé dans le domaine de la cybercriminalité.

Dans RedesZone, nous avons déjà dit que Gmail améliore la détection d’une grande partie des fichiers malveillants provenant d’Office. Ainsi, il est clair que les solutions technologiques les plus populaires sont les cibles les plus importantes et, surtout, attractives pour les cybercriminels.

Qu’est-ce que le harponnage ?

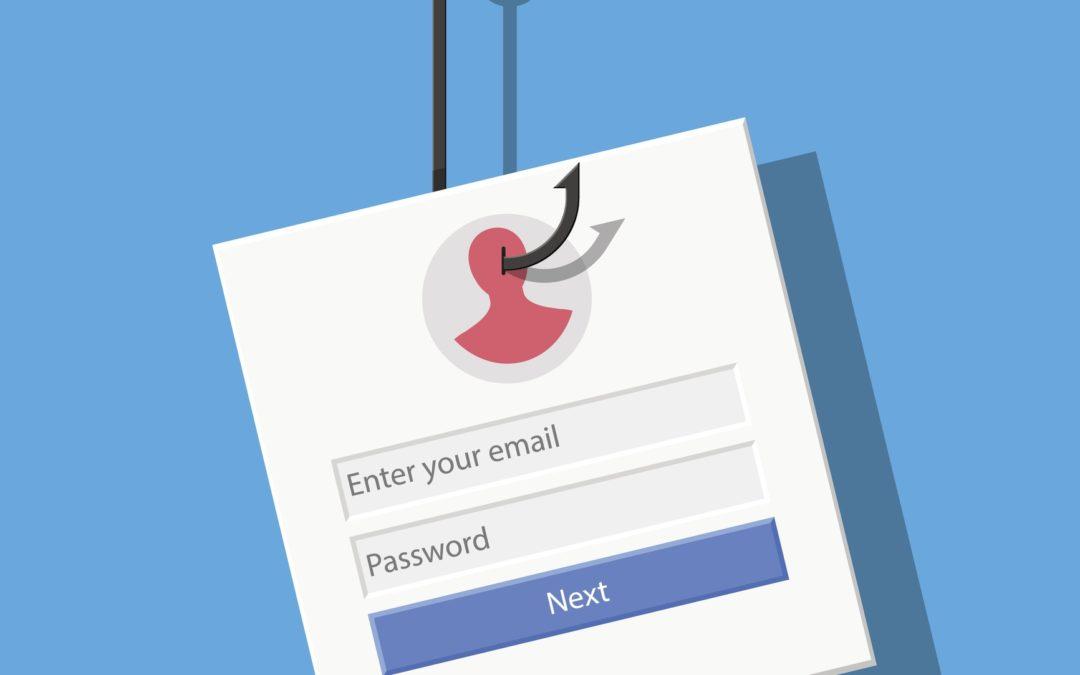

Malheureusement, l’activité de script est très populaire avec diverses attaques de piratage. Surtout si l’on se réfère au Spearphishing . C’est le phishing typique qui fait des victimes grâce aux e-mails. Les cybercriminels, après avoir collecté des informations sur la cible, sont chargés de générer ces e-mails malveillants pour voler des données ou insérer toutes sortes de logiciels malveillants dans les appareils.

La pièce jointe de spearphishing est une variante de spearphishing qui se concentre sur les pièces jointes envoyées par e-mail. Cependant, non seulement les pièces jointes qui sont des fichiers Excel ou Word ou tout autre fichier Office sont envoyées. Mais aussi des fichiers exécutables (.exe, par exemple), des PDF, des dossiers compressés et bien plus encore. Une fois que la victime remarque qu’il y a une pièce jointe, elle procède à son ouverture.

Dans de nombreux cas, rien de plus n’est nécessaire que la simple action de l’utilisateur à attaquer. Ce qui se passe après l’ouverture du fichier suspect, c’est qu’une ou plusieurs vulnérabilités sont exploitées pour des attaques ultérieures. Dans d’autres cas, l’attaque se déroule directement sous la forme d’un insert de malware ou de ransomware .

Pourquoi les gens cliqueraient-ils sur des fichiers d’origine suspecte ? La raison principale est la curiosité . Et de ce détail, les attaquants sont tout à fait au courant. C’est pourquoi il existe des scénarios d’attaque de type spearphishing qui contiennent un certain texte qui alimente la curiosité et le désir d’ouvrir un fichier. Ce texte attrayant peut être accompagné d’instructions pour déchiffrer une pièce jointe ou décompresser un dossier zip protégé par mot de passe, pour n’en citer que quelques-uns.

L’importance d’éduquer et de sensibiliser

Des situations pires peuvent arriver. Il se peut que nous rencontrions des fichiers qui semblent être bienveillants en raison de leur nom, de leur extension et même de leurs icônes. Gardez à l’esprit que tout peut être manipulé, même quelque chose qui semble être un détail mineur comme une icône , peut faire la différence entre nous protéger ou être victime d’une certaine attaque. C’est à quel point il est important pour les utilisateurs finaux, en particulier, de savoir quel type de pièces jointes est plausible à ouvrir.

Notre vie quotidienne peut être très chargée et assez lourde. Cela peut conduire à une inattention ou simplement à un manque d’importance des mesures de sécurité et de protection les plus essentielles. Ce n’est pas compliqué, si vous ne vous attendiez pas à recevoir une pièce jointe «x», réfléchissez-y à deux fois et ne l’ouvrez pas. Dans tous les cas, vérifiez auprès de l’expéditeur. Que ce soit votre ami, parent ou collègue. Il n’y a rien de plus sûr que le sentiment de doute pour ces situations.

Même toute mesure de protection ou de prévention ne peut être d’aucune utilité si l’utilisateur n’est pas éduqué. La plupart des attaques informatiques se produisent en grande partie parce que l’utilisateur a effectué une action qui a servi de «déclencheur» pour que de telles attaques se produisent.

D’autre part, les personnes qui travaillent dans une organisation et sont responsables des services Office, doivent prendre en compte plusieurs mesures de prévention et de protection . Le plus important est d’identifier les exigences de toutes les sections, de déterminer les besoins de chacune et, par conséquent, de donner les autorisations réellement nécessaires pour chaque cas. N’oubliez pas que la suite Microsoft Office pour les entreprises et sa mise en œuvre peuvent être maintenues selon différents profils que nous pouvons créer et autorisations à attribuer.

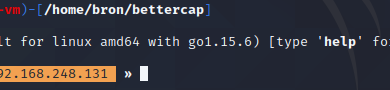

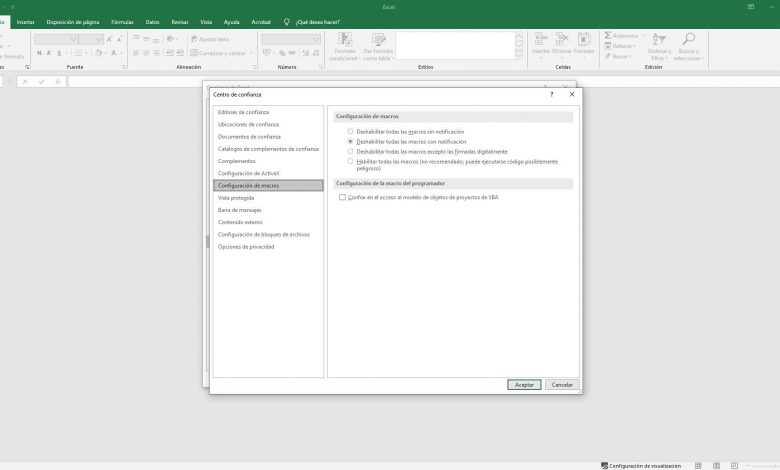

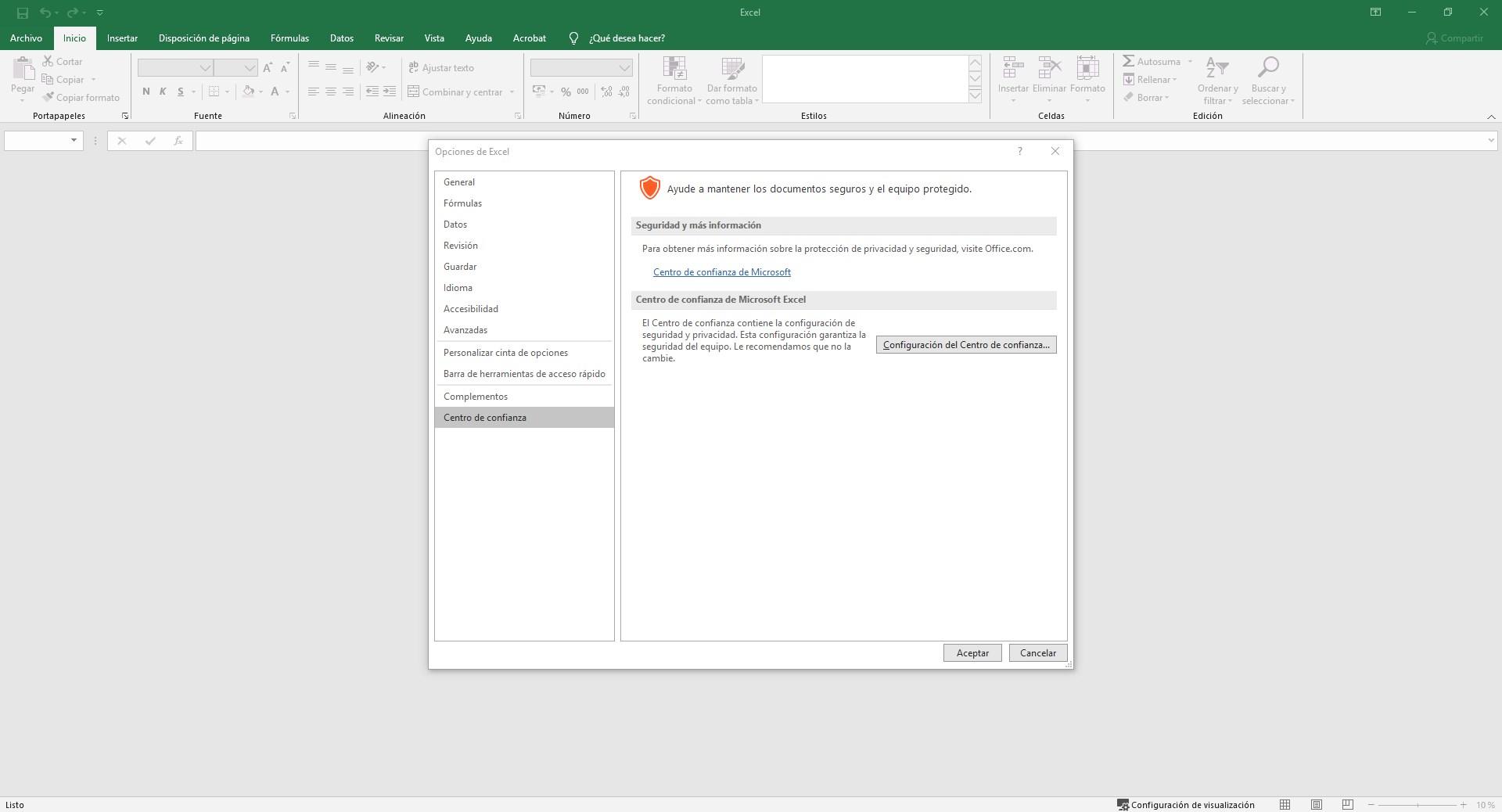

S’il y a des personnes qui n’ont pas vraiment besoin d’accéder au client Outlook traditionnel, il est possible de les restreindre à l’utilisation de la messagerie web uniquement avec les fonctions essentielles. Un autre cas peut consister à activer/désactiver l’utilisation des macros, notamment dans les modèles de calcul (Excel) . Pour cela, il faut aller dans « Fichier / Options / Trust Center / Trust Center Settings » :

Une fois à l’intérieur, nous allons dans la section «Configuration des macros» pour configurer la politique des macros.

Dans le cas d’autres logiciels Office tels que Word, le processus serait exactement le même. Nous pouvons également toujours désactiver ActiveX.

Comme vous l’avez vu, il est très important que si nous ouvrons des documents bureautiques que nous avons reçus par courrier électronique, nous ne devons jamais exécuter de macros s’il y en a, et il est conseillé d’utiliser des services tels que Virus Total pour s’assurer qu’il n’intègre tout type de code malveillant avant de les exécuter.